Один из сооснователей Skype вместе с группой бывших работников компании представил новую коммуникационную систему Wire, предоставляющую средства для организации текстовых, голосовых и видео чатов с использованием "end-to-end"-шифрования, при котором операции шифрования и расшифровки выполняются только на стороне клиента c использованием ключей шифрования, доступных только участникам сеанса связи.

Все данные, включая видео-трансляции и групповые чаты, передаются только в зашифрованном виде c первостепенной ориентацией на обеспечение приватности пользователя.

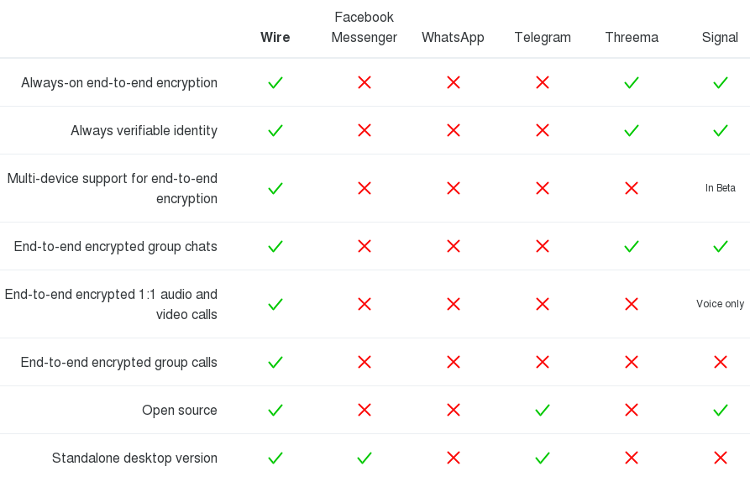

В отличие от Skype, все лежащие в основе Wire методы шифрования и протоколы взаимодействия между пользователями распространяются в форме открытого ПО и доступны под лицензией GPL, что позволяет провести аудит криптостойкости проекта и подготовить совместимые с Wire альтернативные реализации клиентского ПО. Работа с Wire возможна как через мобильные приложения (Android и iOS) и настольный клиент (Windows), так и через работающее в браузере web-приложение,

Создатели проекта следуют принципу, что ничего не должно отвлекать пользователя во время общения, и поэтому обязуются не размещать рекламу и другие мешающие работе элементы. Курирующая проект компания и серверная инфраструктура находятся под юрисдикцией Швейцарии, чтобы избежать возможного давления спецслужб и юридических угроз со стороны США. Заявлено, что сервис предоставляет лучшее в своём классе качество видео и голосовых вызовов, позволяя на лету переключаться между видео и голосовой связью. К разговору можно подключать дополнительных участников - одновременно между собой могут общаться до 128 человек. При вызове гарантируется достоверность абонента, т.е. подтверждается, что абонент является тем за кого себя выдаёт.

Для аутентификации собеседников, шифрования сообщений и изображений применяется Axolotl, разновидность протокола OTR (Off-the-Record), использующая концепцию постоянно изменяющихся сессионных ключей. Для формирования ключей применяется HKDF (HMAC-based Extract-and-Expand Key Derivation Function, RFC 5869). Данные скрываются с использованием системы поточного шифрования ChaCha20. Для проверки подлинности передаваемых данных используется HMAC-SHA256. Компоненты криптографии по эллиптическим кривым основаны на алгоритме Curve25519, разработанном Дэниэлем Бернштейном. В качестве формата для сериализации данных применяется CBOR. Канал связи для голосовых и видеовызовов создаётся на базе WebRTC с использованием DTLS для согласования ключей и SRTP для шифрования. Для передачи звука используется кодек Opus.