«Лаборатория Касперского» представляет новое решение для компьютеров под управлением OS X – Kaspersky Virus Scanner Pro для Mac. Приложение быстро и эффективно проверяет устройство на наличие вредоносного ПО и может удалять обнаруженные угрозы.

За 2015 год продукты «Лаборатории Касперского» заблокировали 3,5 миллиона попыток заражения компьютеров на OS X. Также за этот период эксперты компании обнаружили более 3000 новых вредоносных программ для этой платформы. Однако, согласно опросу «Лаборатории Касперского», меньше половины компьютеров на OS X (46%) защищены специальными решениями.

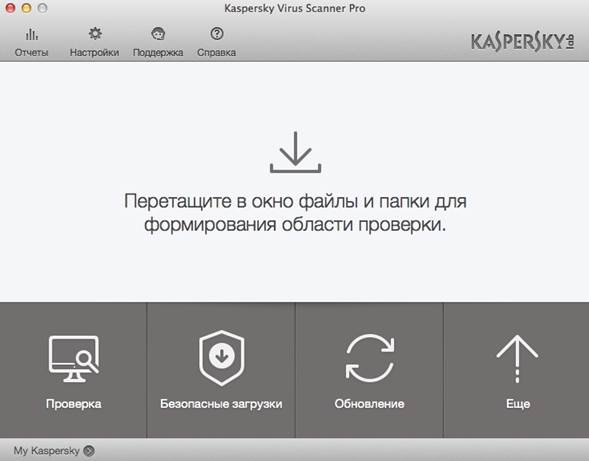

С помощью Kaspersky Virus Scanner Pro для Mac пользователь может проверить свой компьютер на возможные угрозы даже в том случае, если на нем уже установлено другое защитное решение. Приложение ищет на компьютере следы вредоносных программ с помощью различных типов сканирования, которые легко настраиваются внутри продукта. Решение не только подробно информирует пользователя о результатах, но также позволяет удалить различные найденные опасные приложения. Кроме того, приложение автоматически проверяет все новые загруженные пользователем файлы на наличие вредоносного кода.

Антивирусные базы Kaspersky Virus Scanner Pro для Mac обновляются ежедневно, что позволяет обнаружить даже самые новые угрозы. При этом продукт «ловит» вредоносное ПО, специфичное не только для OS X, но и для операционных систем Windows и Android. Несмотря на то что такие программы неопасны для самого Mac, они могут долго оставаться на нем и при подходящей возможности заразить устройства на других платформах, например, во время переноса файлов на сменный носитель или при отправке по электронной почте.

«Если вы считаете, что вам и вашим данным на Mac-компьютере не нужна защита, подумайте о своих друзьях и знакомых, которые могут пострадать. Например, потерять свои деньги, кликнув по вредоносной ссылке, отправленной из вашего аккаунта вредоносным ПО, либо лишиться ценных файлов, получив от вас троянца через флешку или USB-провод. Именно поэтому важно регулярно проверять на киберугрозы любой компьютер, вне зависимости от того, на чем он работает – Windows, OS X или другой OC», – отмечает Владимир Заполянский, руководитель управления продуктового и технологического маркетинга «Лаборатории Касперского».