Эксперт, обнаруживший новый вектор атаки NTLM Relay, раскрыл детали и опубликовал PoC. Разработанный им метод использует уязвимость RPC-клиента Microsoft Remote Registry (уже пропатчена) и позволяет получить контроль над доменом Windows.

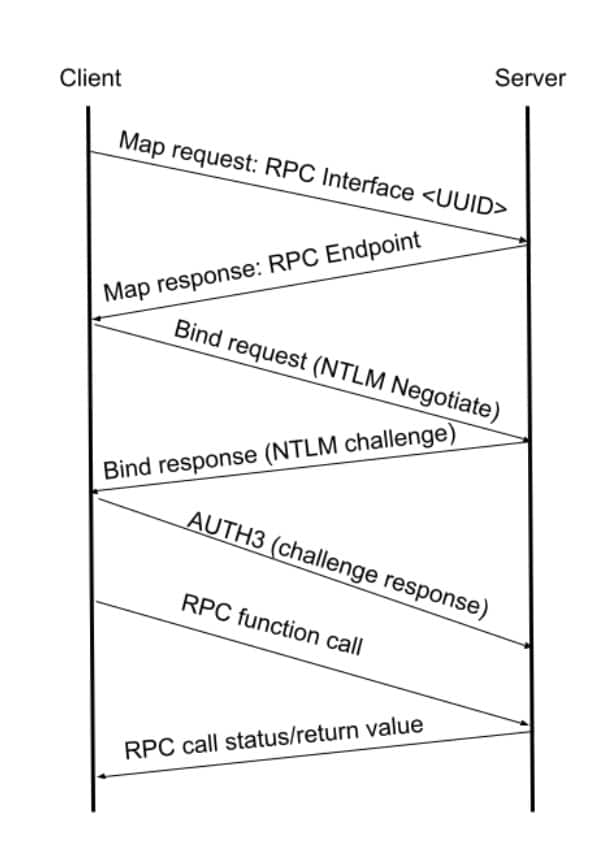

Как выяснил Стив Купчик (Stiv Kupchik) из Akamai, в службе удаленного реестра (WinReg) предусмотрен механизм отката транспортного протокола на случай отсутствия SMB. При его активации клиентское приложение переходит на использование менее надежного транспорта — TCP, SPX и т. п.; уровень защиты трафика тоже снижается.

Построив релей, провоцирующий такое переключение, злоумышленник сможет с его помощью перенаправить аутентификационные данные клиента на сервер ACDS и получить сертификат открытого ключа (PKI) для последующей аутентификации в домене. Подобная возможность позволяет в числе прочего создать нового админа в Active Directory.

Выявленная Купчиком уязвимость зарегистрирована как CVE-2024-43532 (повышение привилегий, 8,8 балла CVSS). Проблема актуальна для Windows Server версий с 2008 по 2022, а также Windows 10 и 11.

Соответствующие патчи Microsoft выпустила в составе октябрьских обновлений. Лишь после этого PoC-эксплойт был опубликован на GitHub.

Возможность захвата контроля над серверами Windows через атаку NTLM relay существовала и ранее. Метод PetitPotam был взят на вооружение операторами шифровальщика LockFile вскоре после обнаружения. Позднее был найден другой вектор NTLM relay — DFSCoerce.

С учетом того, что системы Windows ежедневно подвергаются 600 млн атак (внутренние данные MS), популярную ОС всегда надо держать в тонусе, без промедления применяя все выпускаемые патчи.