В мессенджере МАКС обнаружили поддельный аккаунт министра финансов Липецкой области Светланы Володиной. От её имени мошенники звонят и пишут пользователям. По данным местных СМИ, злоумышленники также создавали фейковые аккаунты других региональных чиновников и пытались выманить личные данные, платёжные реквизиты, логины, пароли и коды подтверждения от различных сервисов.

Об обнаружении ложного аккаунта чиновницы сообщили местные СМИ со ссылкой на пресс-службу регионального Минфина. Аналогичный поддельный аккаунт также появился у председателя липецкого горсовета Бориса Понаморёва.

Ранее звонки и сообщения рассылались от имени председателя липецкого облсовета Владимира Серикова.

Пользователям напомнили базовые правила кибергигиены: не отвечать на сообщения от неизвестных отправителей, не открывать ссылки от непроверенных лиц и не передавать конфиденциальную информацию. Подозрительный аккаунт лучше сразу заблокировать и пожаловаться на него в поддержку платформы.

В марте злоумышленники пытались провести атаку Fake Boss против министра по чрезвычайным ситуациям Камчатского края Сергея Лебедева, однако она оказалась безуспешной. В том случае также использовалась отечественная платформа.

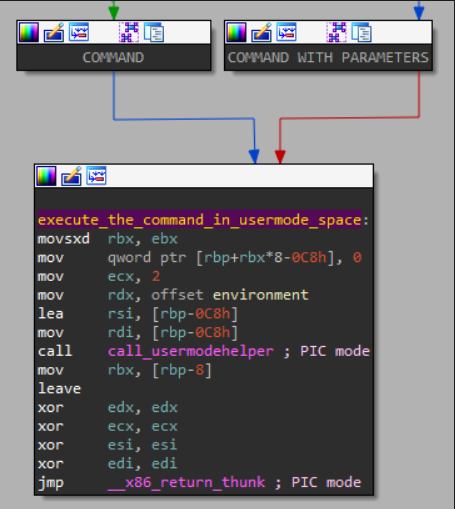

Кроме того, в МАКС начали активно распространять вредоносные приложения, в частности троянец Mamont. Причём злоумышленники атакуют не только отдельных пользователей, но и целые группы, которые перешли на платформу при «переезде» домовых, родительских, дачных и других чатов с уже сформированной аудиторией.