Новая киберкампания под названием CLOUD#REVERSER размещает вредоносную полезную нагрузку на легитимных облачных платформах хранения данных, таких как Google Диск и Dropbox.

Исследователи Securonix Ден Юзвик, Тим Пек и Олег Колесников опубликовали отчёт, где заявили, что скрипты VBScript и PowerShell в CLOUD#REVERSER выполняют командно-административные действия и используют Google Диск и Dropbox как промежуточные станции для управления загрузкой файлов.

Предполагается, что скрипты ожидают определённые команды на облачных платформах и извлекают файлы, которые соответствуют неким шаблонам.

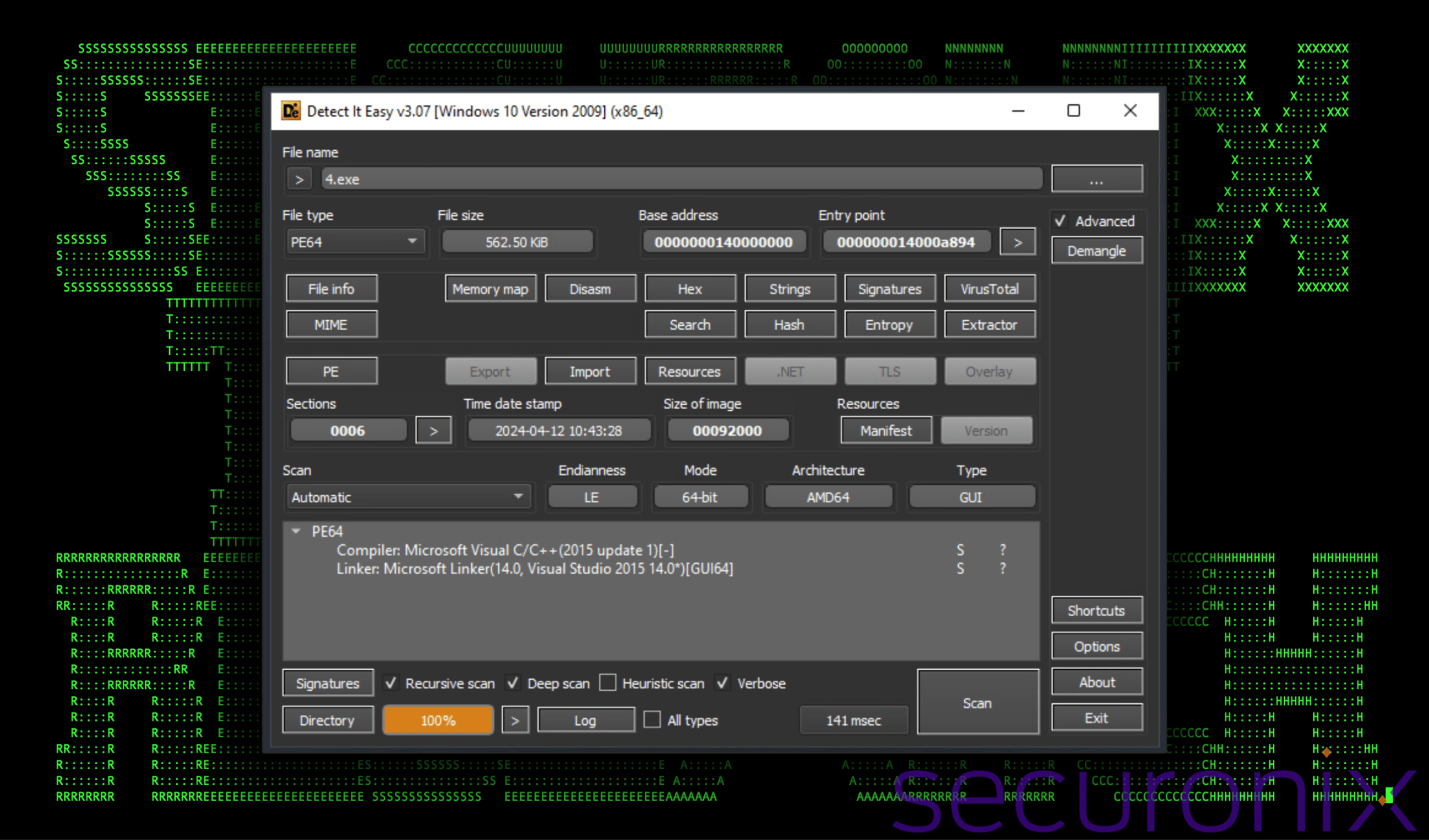

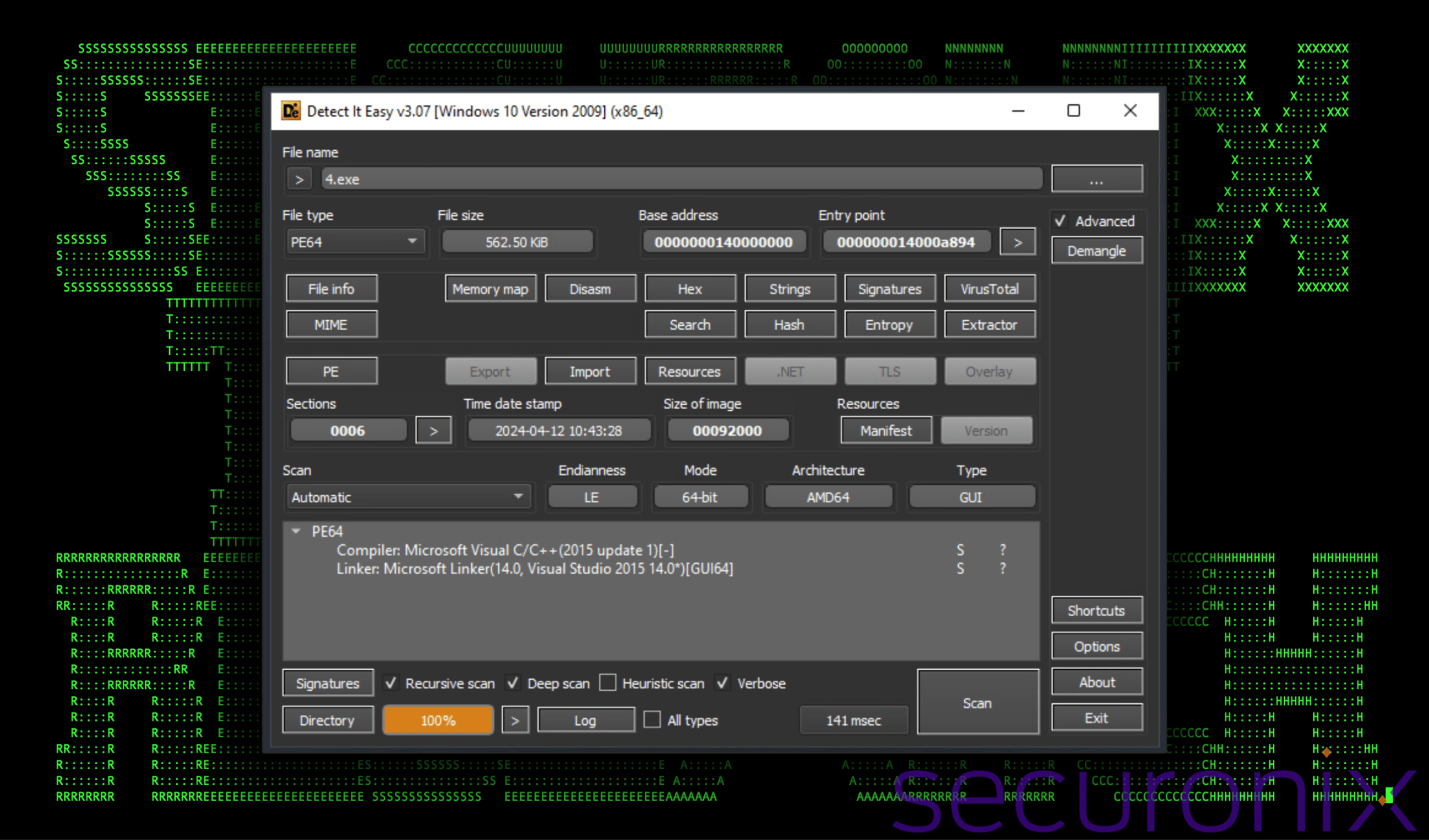

Атака начинается с фишингового письма с архивом ZIP, который содержит исполняемый файл, маскирующийся под Microsoft Excel. В его имени используется скрытый символ Юникода (U+202E) с переопределением справа налево (RLO) для изменения порядка следования символов в строке. Жертва ничего не подозревает и открывает файл, где имя «RFQ-101432620247fl*U+202E*xslx.exe» отображается как «RFQ-101432620247flexe.xlsx», что делает документ похожим на Excel.

Исполняемый файл передаёт восемь полезных нагрузок, включая файл-приманку в формате Excel («20240416.xlsx») и сильно обфусцированный скрипт Visual Basic (VB) («3156.vbs»), который отображает файл XLSX пользователю и запускает два других скрипта «i4703.vbs» и «i6050.vbs».

С помощью запланированной задачи эти скрипты укрепляются на хосте Windows. Каждую минуту они загружают два уникальных VB-скрипта под названиями «97468.tmp» и «68904.tmp», а также маскируются под задачу обновления браузера Google Chrome, чтобы не вызывать подозрений.

Каждый из этих скриптов запускает два других PowerShell-скрипта — «Tmp912.tmp» и «Tmp703.tmp», которые подключаются к подконтрольным учётным записям файлообменников и загружают ещё два экземпляра — «tmpdbx.ps1» и «zz.ps1».

Затем VB-скрипты запускают загруженные PowerShell-скрипты и получают дополнительные файлы из облачных сервисов, включая двоичные.

Специалисты сообщают, что PowerShell-скрипт zz.ps1 последней версии способен загружать файлы с Google Диска на основе определенных критериев и сохранять их по указанному пути в локальной системе внутри каталога ProgramData.

Злоумышленники могут изменять PowerShell-скрипты по своему усмотрению, чтобы указать файлы, которые могут быть загружены и выполнены на скомпрометированном хосте.

Также через 68904.tmp загружается еще один скрипт PowerShell, который может извлекать сжатый двоичный файл и запускать его непосредственно из памяти, чтобы поддерживать сетевое подключение к серверу управления (C2) злоумышленника.

Исследователи отмечают, что, внедряя заражённые скрипты в облачные платформы, вредонос обеспечивает преступнику постоянный доступ к целевым средам и использует эти файлообменники в качестве каналов для утечки данных и выполнения команд.