10 VPN-сервисов, в общей сумме установленных 86 миллионами пользователей — за всем этим стоит одна китайская корпорация. Об этом говорит исследование, проведенное экспертами в области кибербезопасности из компании VPNpro.

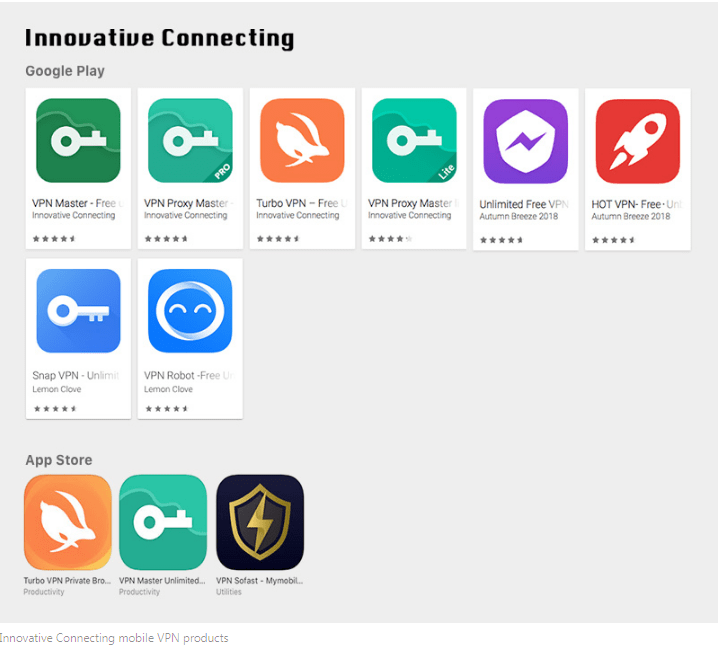

Согласно отчету VPNpro, китайская компания Innovative Connecting тайно владеет всеми десятью сервисами VPN. При этом некоторые из этих продуктов были опубликованы под именами других разработчиков (предположительно, вымышленных).

Чем это плохо? На самом деле, основная проблема в таком положении вещей заключается в тесной связи Innovative Connecting с властями Китая. Следовательно, все данные, собранные этими VPN-сервисами, легко могут стать доступны разведке КНР.

Перечислим все десять VPN, находящихся под крылом Китая:

- VPN Master – Free Proxy

- VPN Proxy Master (Pro)

- VPN Proxy Master (Lite)

- Turbo VPN

- Unlimited Free VPN

- HOT VPN

- Snap VPN

- VPN Robot

- VPN Sofast

- Turbo VPN Private Browser

Исследователи VPNpro предупреждают о потенциальных рисках использования этих сервисов. Возможно, ничего страшного в них нет, но пользователи должны быть в курсе.