Браузер Brave обновился до версии 1.47. В него добавили расширение Snowflake, которое позволяет распространять доступ к сети Tor среди пользователей стран, где он заблокирован. Навести мосты над цензурой может любой желающий.

Поддержка сети Tor появилась в Brave еще в 2018 году, но теперь Snowflake является частью браузера. При желании можно включать или выключать эту возможность в настройках.

Команда Brave добавила Tor Bridges в Private Windows с Tor в сентябрьской версии 1.44, помогая пользователям обходить ограничения.

Свежая январская опция позволяет юзерам превращать свои устройства в прокси-серверы, которые помогают гражданам стран с цензурой подключиться к Tor.

Мосты Tor — это ретрансляторы, которыми управляют добровольцы. Они предоставляют другим пользователям точку входа в сеть Onion.

Мосты не указаны в открытом доступе, что защищает их от блокировки.

Чтобы “навести мост”, нужно перейти в Меню настроек > Конфиденциальность и безопасность > Окна Tor. Оттуда пользователи могут выбрать встроенный мост, запросив его на сайте torproject.org или вписать мост вручную, если знают о нем из надежного источника.

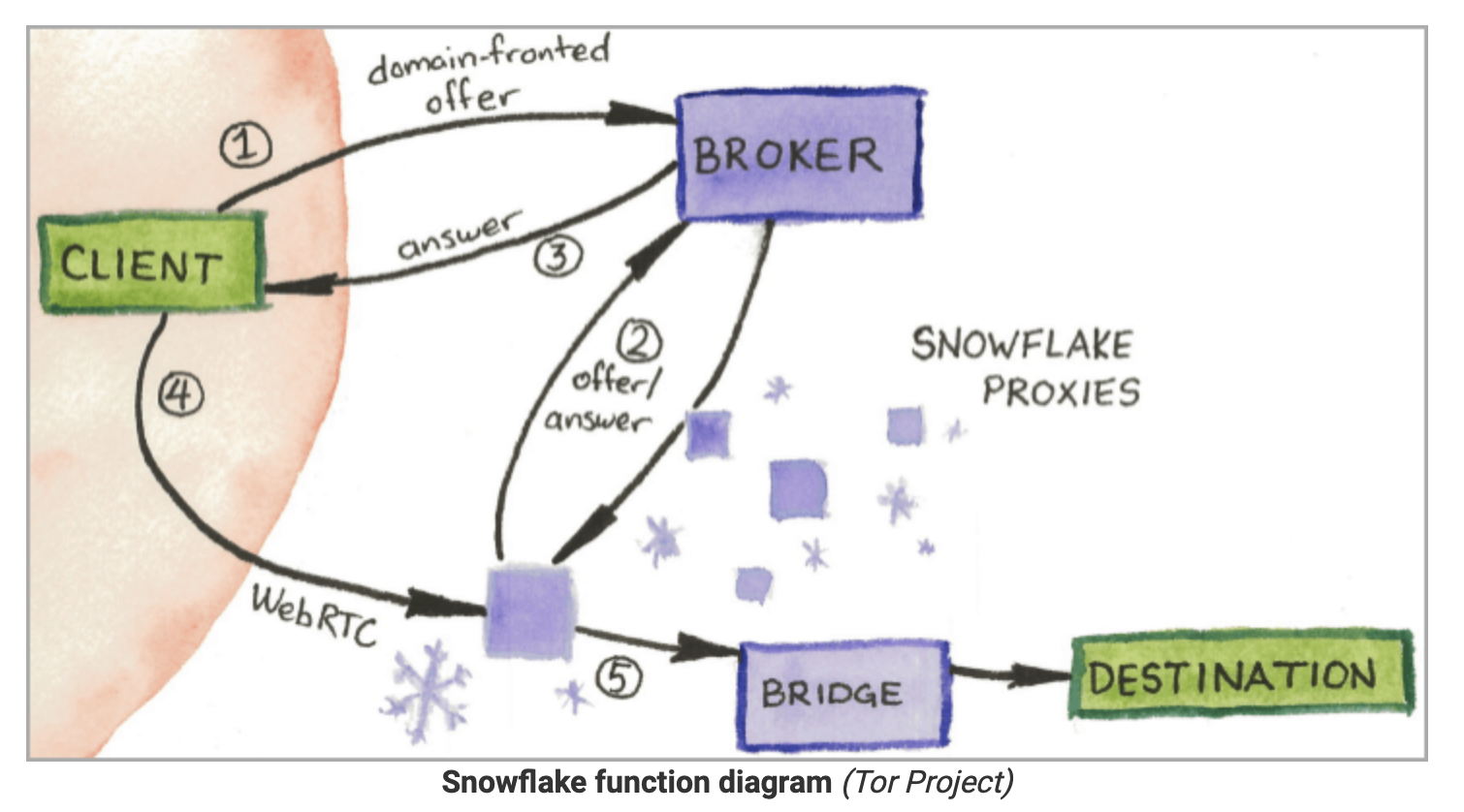

Snowflake — система подключения однорангового сетевого трафика, созданная проектом Tor. Она сочетает прокси-сервер с протоколом WebRTC для автоматического выбора мостов Tor тем, кто в них нуждается. При этом сохраняется конфиденциальность и анонимность.

Считается, что волонтеры, помогающие в обходе блокировок Tor, ничем не рискуют. Все IP-адреса закрыты из соображений безопасности и функциональности системы.

Компьютеры добровольцев не просто действуют как посредники, подключаясь к веб-сайтам от имени других, они передают зашифрованные сообщения между пользователями Snowflake и другими компьютерами в сети Tor.

В распространении сети Snowflake, предупреждают разработчики, не должны участвовать пользователи стран, где Tor заблокирован. Не стоит “раздавать” мосты с рабочих компьютеров или с плохим интернетом.

Добавим, в России Tor недоступен уже год. В середине декабря 2022 года Саратовский областной суд оставил в силе решение районного суда о блокировке сайта The Tor Project, а также браузера Tor в Google Play.