Код эксплойта для уязвимости в системах Windows, которая способна привести к повышению привилегий, сегодня появился в Сети. Это еще одна причина, по которой необходимо установить последний набор патчей от Microsoft, который вышел вчера.

Проблема безопасности получила собственный идентификатор — CVE-2019-0841. Брешь вызвана некорректной обработкой жестких ссылок сервисом AppX Deployment Service (AppXSVC).

AppXSVC используется для запуска приложений Windows Apps, а также для инсталляции и деинсталляции этих приложений.

Атакующий с низкими привилегиями в системе, используя этот баг, может запустить процессы с повышенными правами. Проблема актуальна для Windows 10, Windows Server 2019 и Core Installation.

По словам Microsoft, злоумышленники могут устанавливать в систему программы, а также видоизменять данные на компьютере жертвы. Технические детали уязвимости доступны благодаря блогу эксперта Набиля Ахмеда, который изначально обнаружил брешь и сообщил о ней американскому техногиганту.

Исследователь отметил, что он может получить полный контроль над практически любым файлом в операционной системе, изначально имея лишь самый минимальный набор привилегий. Такое стало возможным из-за того, как обрабатываются конфигурационные файлы settings.dat.

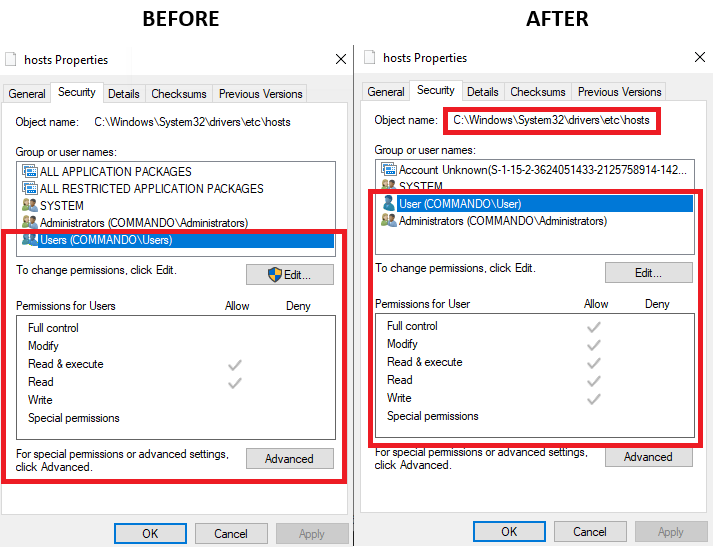

Чтобы доказать состоятельность своего PoC-кода, Ахмед использовал конфигурационный файл Microsoft Edge, который был запущен в контексте обычного пользователя, для получения полного контроля над файлом hosts.

На GitHub можно найти код эксплойта. Также специалист опубликовал видео, в котором показано, как атакующий может использовать сервис Google Chrome Update для повышения прав в системе.