Написанный на Rust вредонос Cicada3301 вооружен шифраторами для Windows и Linux/VMware ESXi. Он предоставляется в пользование как услуга (Ransomware-as-a-Service, RaaS) и за три месяца поразил 19 организаций (атаки в СНГ по условиям подписки запрещены).

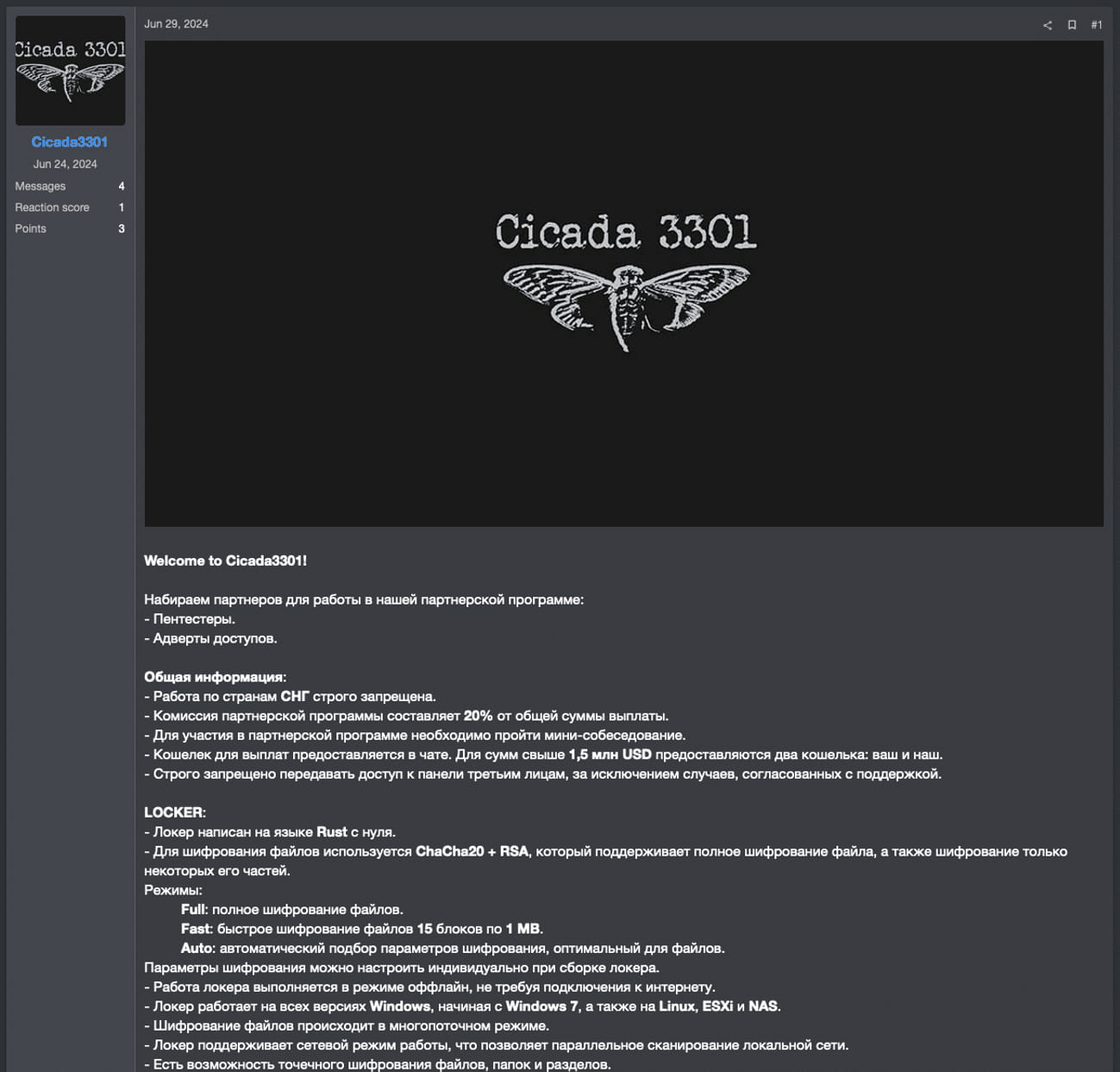

Первые случаи применения Cicada3301 были зафиксированы в начале июня. В конце того же месяца на хакерском форуме Ramp появилось объявление о запуске партнерской программы на основе данного шифровальщика.

Проведенный в Truesec анализ Linux-версии зловреда выявил большое сходство с ALPHV/BlackCat (минувшей весной операторы этого RaaS скрылись, украв $22 млн у одного из аффилиатов; такие случаи в мире киберкриминала известны как exit scam).

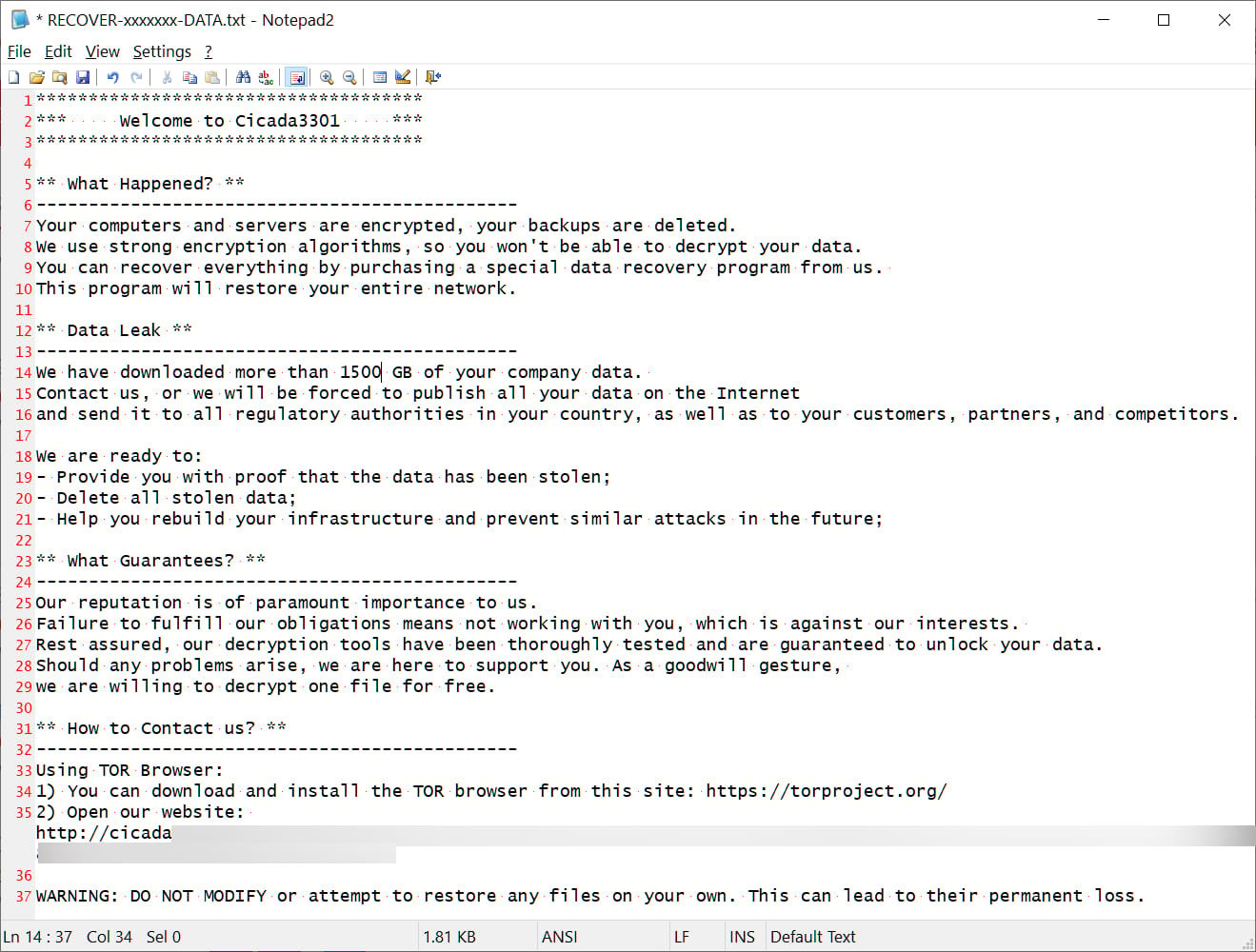

Оба шифровальщика написаны на Rust, умеют выключать ВМ и удалять снепшоты, работают по алгоритму ChaCha20, одинаково именуют записки с требованием выкупа и используют прерывистое шифрование на тяжелых файлах.

Ключи шифрования Cicada3301 генерирует случайным образом (с помощью функции OsRng) и защищает их по RSA. Обработке подвергаются все найденные документы и мультимедийные файлы; если размер превышает 100 Мбайт, применяется прерывистое шифрование. К имени зашифрованных файлов добавляется расширение из семи произвольных знаков.

Аффилиатам предоставляется возможность отсрочки запуска шифратора (для большей скрытности) и шифрования ВМ без отключения / стирания текущего состояния (деструктивные функции зловреда по умолчанию включены).

Свои победы они могут фиксировать на специальном сайте утечек; эксперты также не исключают, что у нового RaaS имеется свой брокер доступа к сетям, вооруженный инструментом брутфорса.