Киберпреступники стали дольше и тише работать внутри инфраструктуры российских компаний. По данным «Кода Безопасности», среднее время присутствия злоумышленника в корпоративной сети составляет 42 дня, а в отдельных инцидентах достигает 181 дня. Иными словами, атакующие всё чаще не пытаются сразу устроить громкий сбой, а предпочитают надолго закрепиться в системе и действовать незаметно.

Как отмечают аналитики компании, рынок атак явно смещается от массовых кампаний к более точечным и многоэтапным операциям.

Сейчас уже каждая шестая атака носит целевой характер. Главная цель — не просто нарушить работу организации, а получить как можно больше данных, подготовить почву для дальнейшего ущерба или использовать взломанную инфраструктуру в новых атаках.

Одна из самых заметных тенденций — активное использование легитимного ПО. Злоумышленники всё чаще обходятся без явных вредоносных программ, чтобы не оставлять заметных следов и не привлекать внимание служб ИБ. Такой подход позволяет им дольше оставаться внутри сети жертвы и действовать куда аккуратнее, чем раньше.

Серьёзной проблемой остаётся и компрометация доверенных партнёров. По оценке «Кода Безопасности», до 30% инцидентов начинались именно со взлома подрядчиков, интеграторов или внешних сервисных провайдеров. Используя скомпрометированные учётные записи или каналы удалённого сопровождения, атакующие обходят традиционные средства защиты и могут месяцами оставаться невидимыми для компании.

При этом классический фишинг никуда не делся. С ним, по данным аналитиков, столкнулись более 80% компаний. Но и здесь атаки становятся хитрее: злоумышленники всё активнее подключают искусственный интеллект для создания правдоподобных писем, а также используют фейковые звонки и технику FakeBoss, когда сотрудника пытаются убедить выполнить опасное действие от имени руководителя.

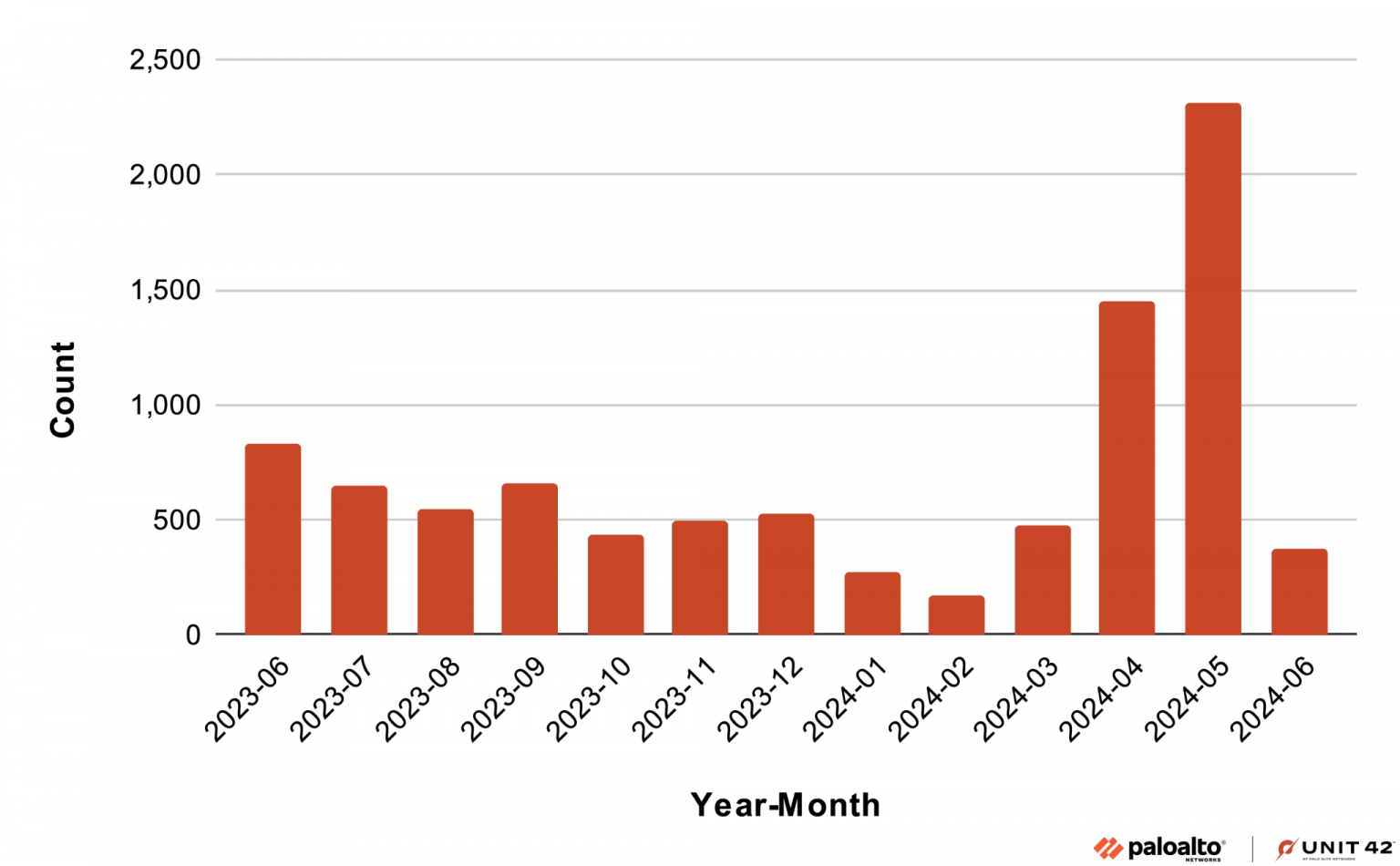

Параллельно никуда не исчезли и DDoS-атаки — более того, они стали заметно сложнее. Число целенаправленных атак на API выросло на 68%, доля многовекторных атак увеличилась с 25% до 52%, а количество ковровых кибератак — сразу на 83%. Росту способствует и расширение ботнетов: за счёт заражения IoT-устройств объём бот-трафика в России увеличился в 1,7 раза.

Последствия таких инцидентов становятся всё болезненнее. Только за полгода в открытом доступе появились 230 новых баз данных российских компаний, в которых содержалось более 767 млн записей пользователей. Это показывает, что речь идёт уже не о единичных утечках, а о системной проблеме.

В «Коде Безопасности» подчёркивают, что логика атак изменилась: теперь злоумышленникам важно не просто затруднить работу компании, а надолго закрепиться в её инфраструктуре, чтобы украсть максимум данных, уничтожить системы или использовать ресурсы жертвы для последующих атак. В таких условиях бизнесу приходится делать ставку не только на базовую защиту, но и на более зрелые ИБ-процессы — с упором на поведенческий анализ, постоянный мониторинг и быструю реакцию на инциденты.