В ходе внешних пентестов, проведенных Positive Technologies в 2023 году, в системах заказчиков были найдены 423 уязвимости; 34% из них имеют высокую и критическую степень риска. Внутреннее тестирование выявило критические уязвимости в 38% компаний.

За год специалисты реализовали 28 проектов по оценке защищенности организаций разного профиля. Больше трети из них числятся в списке RAEX-600.

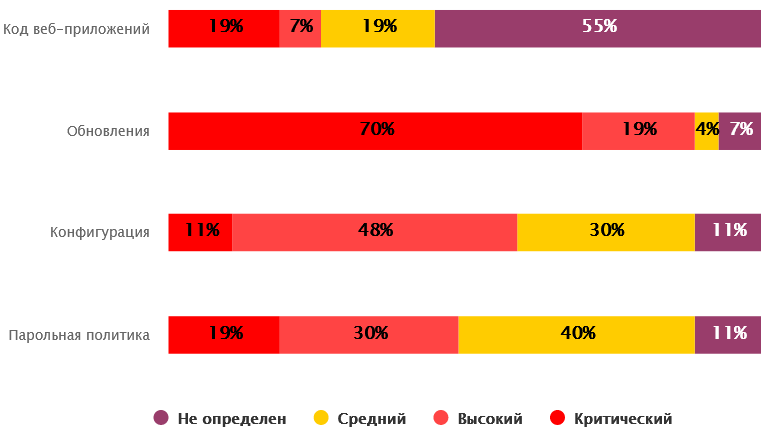

Большинство обнаруженных серьезных угроз связаны с использованием устаревшего софта. Для проникновения во внутренние сети заказчиков исследователи также использовали, и с успехом, недостатки парольной политики, уязвимости веб-приложений в том числе сторонних, ошибки в конфигурации сервисов на периметре (VPN, Citrix и др.).

Напомним, уязвимости, используемые в атаках или с вероятным эксплойтом в ближайшем будущем, в PT называют трендовыми. При патчинге им следует назначать высший приоритет.

В подавляющем большинстве случаев выявленные векторы позволяли провести атаку низкой (38%) или средней (50%) сложности. Возможности первой категории не требуют объема знаний выше базовых и могут быть использованы при наличии общедоступного эксплойта и инструментов автоматизации.

В качестве примера эксперты привели две уязвимости в Microsoft Exchange — CVE-2022-41082 и CVE-2022-41080, для которых уже созданы эксплойты. В связке они позволяют приникнуть в систему, повысить привилегии на хосте и в итоге реализовать недопустимое для жертвы событие.