Более 90 вредоносных приложений для мобильных устройств на Android пробрались более чем на 5,5 млн смартфонов пользователей. Все они были загружены из официального магазина Google Play.

Попав на девайс, эти программы устанавливали адваре и другой вредоносный софт, включая банковский троян Anatsa (он же Teabot).

Задача Anatsa — вытащить учётные данные от онлайн-банкинга и предоставить операторам возможность выводить или тратить деньги владельца мобильного устройства на Android.

Как отмечают в отчёте исследователи из Zscaler, банковский троян вернулся в официальный магазин приложений. Теперь он маскируется под программы «PDF Reader & File Manager» и «QR Reader & File Manager».

По данным специалистов, число установок этих двух приложений уже перевалило за 70 тысяч. Такая статистика в очередной раз демонстрирует серьёзную опасность, которую представляют вредоносы-дропперы.

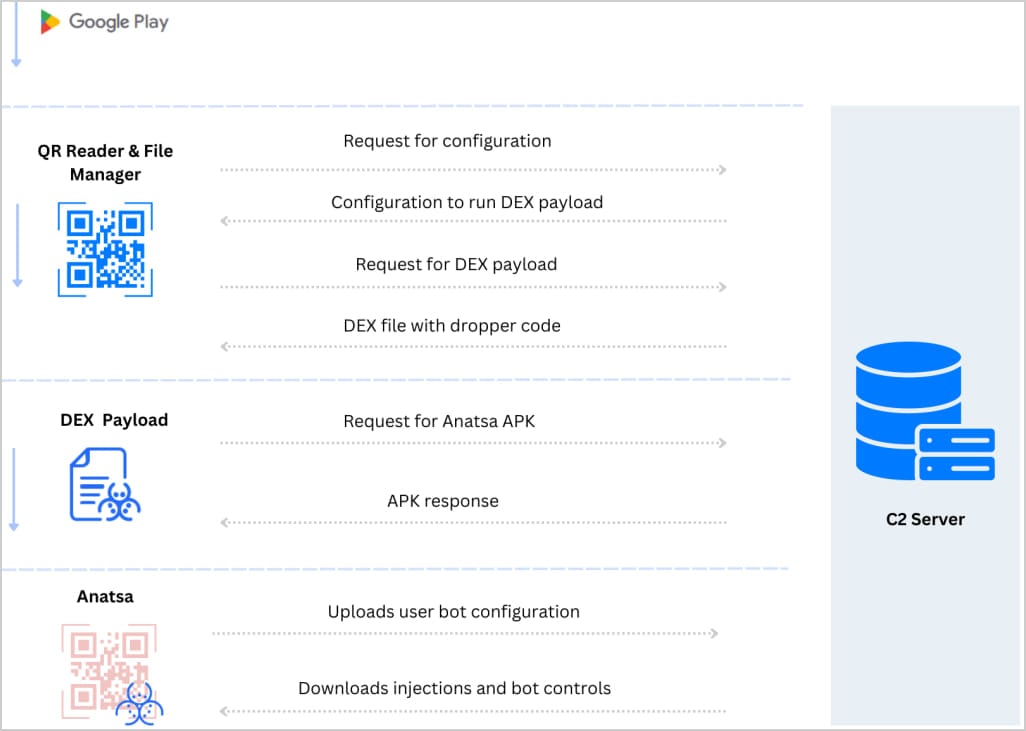

Чтобы избежать детектирования, Anatsa применяет многоступенчатый механизм подгрузки пейлоада:

- сначала дроппер получает конфигурацию и определённые строки от C2-сервера;

- файл в формате DEX, содержащий вредоносный код дроппера, загружается и запускается на устройстве;

- далее загружается файл конфигурации, в котором содержится ссылка на пейлоад Anatsa;

- DEX-файл фетчит и инсталлирует вредоносный APK, завершающий процесс заражения.

DEX-файл также проверяет, в какой среде он запускается, чтобы избежать попадания в песочницы. После старта Anatsa подгружает настройки бота и результаты сканирования устройства, а затем подстраивается под геолокацию и профиль жертвы.