В ИБ-компании PRODAFT изучили панель управления TeslaGun — ранее недокументированный софт, который криминальная группа TA505, она же Evil Corp, использует для подачи команд резидентным бэкдорам ServHelper.

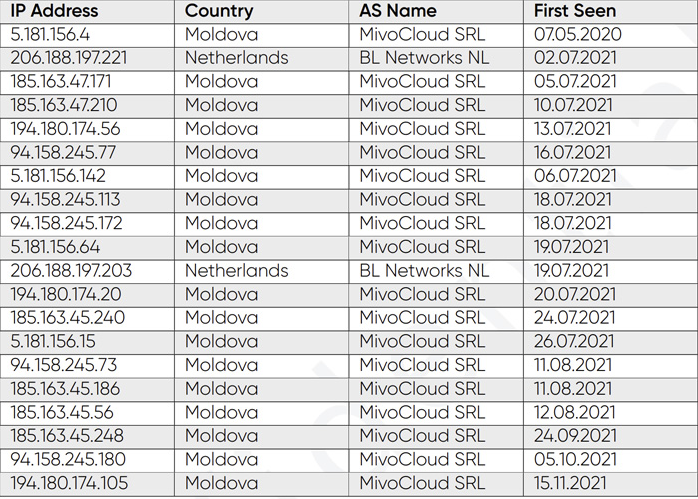

Как оказалось, С2-инфраструктура в данном случае сильно зависит от работоспособности серверов молдавского провайдера MivoCloud, а 8% жертв вредоносных атак проживают в России.

Группировка TA505/Evil Corp, также известная в ИБ-сообществе как Gold Drake, Dudear, Indrik Spider и CHIMBORAZO, уже 15 лет охотится за чужими деньгами. Согласно отчету швейцарских экспертов (доступен в PDF на сайте PRODAFT), ее преимущественно интересуют пользователи онлайн-банкинга и заядлые шоперы, а также владельцы криптокошельков.

Данная ОПГ примечательна тем, что часто меняет стратегию вредоносных атак, отслеживая и быстро осваивая новые техники, чтобы собрать урожай до ответной реакции ИБ-индустрии. На Западе склонны приписывать TA505 российские корни или как минимум считать этих хакеров выходцами из Восточной Европы.

Из самопальных инструментов TA505 наиболее известен Dridex — банковский троян, в последние годы используемый как загрузчик других вредоносных программ, в том числе шифровальщиков. Данную кибергруппу также ассоциируют с бестелесным трояном FlawedAmmyy, ботнетом Kasidet/Neutrino и Windows-бэкдором, получившим кодовое имя ServHelper.

Панель управления TeslaGun, попавшая в поле зрения швейцарских экспертов, не обременена лишними деталями. Из отображаемой информации в ней представлены только данные о заражениях (в сводной таблице), раздел комментариев для каждой жертвы и несколько опций для фильтрации записей.

С помощью TeslaGun можно также подавать команды устройствам с ServHelper-имплантом — по отдельности или всем сразу. Кроме того, в настройках можно задать автозапуск конкретной команды при добавлении новых жертв.

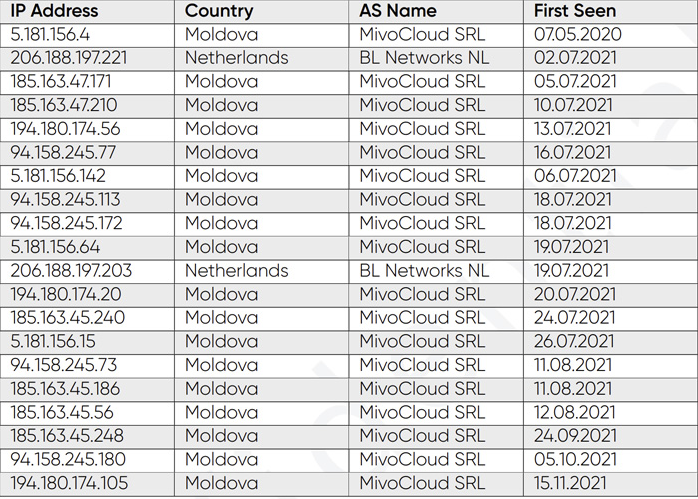

Прокси-серверы с панелью управления бэкдором злоумышленники часто переносят в пределах одного и того же дата-центра. Большинство выявленных IP-адресов принадлежат молдавскому хостинг-провайдеру:

После внедрения ServHelper автору атаки предоставляется возможность подключиться к зараженной машине через скрытые RDP-туннели — вручную, подав из консоли специальную команду (bk). С этой целью был создан специальный инструмент; такие соединения устанавливаются через выбранный порт прокси-сервера.

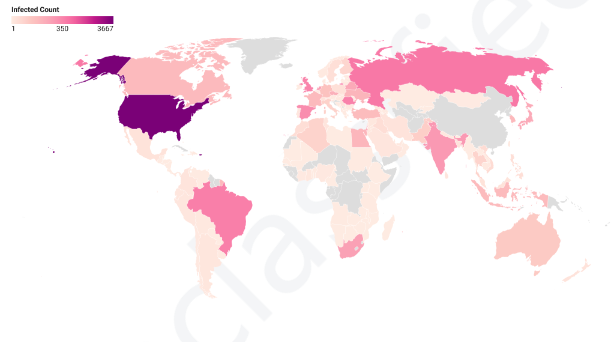

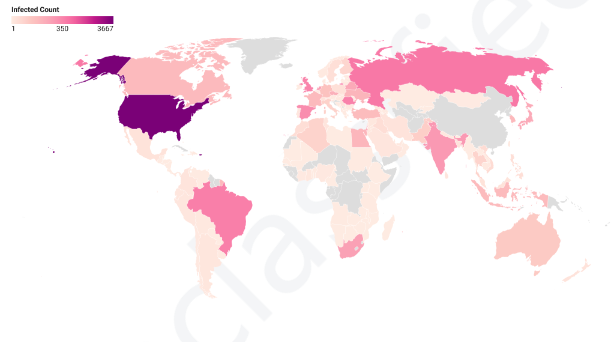

Анализ информации о заражениях, найденной в TeslaGun, показал, что с июля 2020 года вредоносные атаки TA505 собрали как минимум 8160 жертв — в основном в США (3667). В пятерку стран-лидеров по этому показателю также вошли Россия (647), Бразилия (483), Румыния и Великобритания (444 и 359 соответственно).