В статье подробно рассмотрен феномен вируса-шифровальщика WannaCry/WannaCrypt, эпидемия заражения которым стремительно началась 12 мая 2017 года. Описаны основные функции этого вредоноса, а также механизмы защиты от подобного рода атак в будущем.

4. Признаки заражения WannaCry

5. Защита от WannaCrypt и других шифровальщиков

Введение

12 мая 2017 г. под конец дня, когда все администраторы и специалисты по безопасности засобирались по домам и дачам, мир облетела новость о начале беспрецедентной атаки WannaCry.

WannaCry (WannaCrypt, WCry, WanaCrypt0r 2.0, Wanna Decryptor) — вредоносная программа, сетевой червь и программа-вымогатель денежных средств. Программа шифрует почти все хранящиеся на компьютере файлы и требует денежный выкуп за их расшифровку. Вредоносных программ такого типа регистрировалось огромное множество за последние годы, но WannaCry на их фоне выделяется масштабом распространения и используемыми техниками.

Этот вирус-шифровальщик начал распространение примерно в 10 утра и уже вечером 12 мая СМИ стали сообщать о многочисленных заражениях. В различных изданиях пишут, что совершена хакерская атака на крупнейшие холдинги, в том числе и на «Сбербанк».

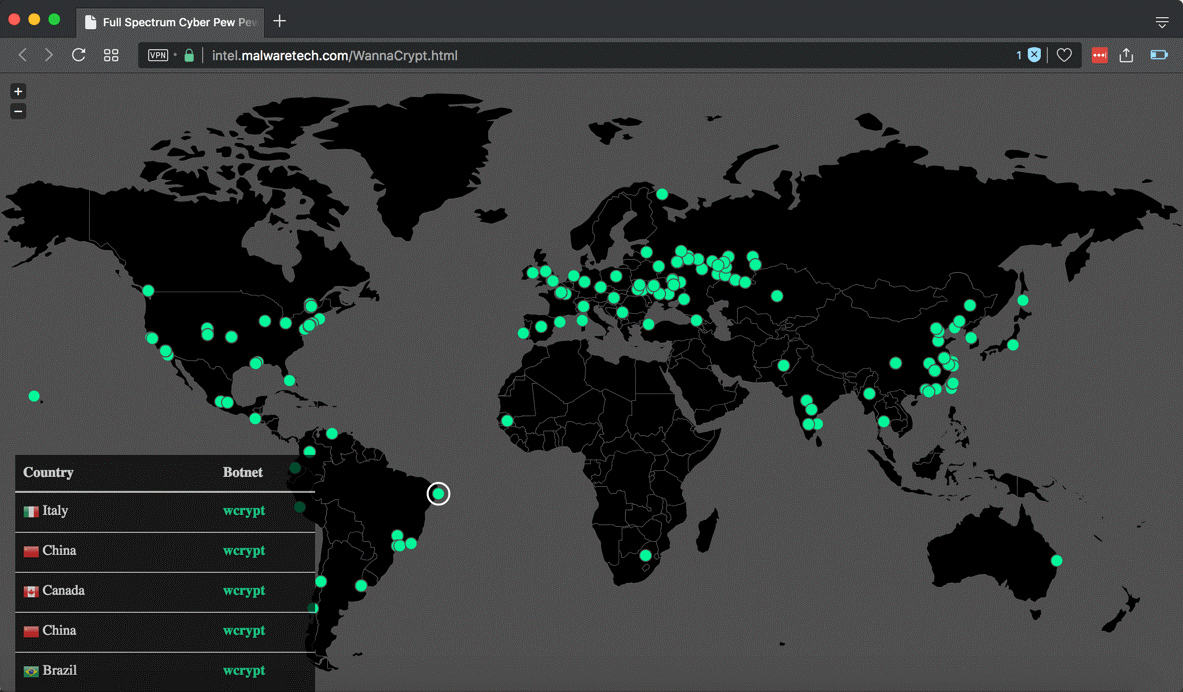

В Интернете появилась инфографика, демонстрирующая в динамике распространение вируса по миру. Начальный этап атаки WannaCry приведен ниже на статичном изображении.

Рисунок 1. Распространение WannaCry по земному шару

Вирус-вымогатель WannaCry, возможно, написан выходцами из Южного Китая. Сотрудники компании Flashpoint решили изучить не исходные коды и поведение вредоноса, а провести лингвистический анализ сообщения с требованием выкупа.

Исследователи компании Flashpoint пишут, что разработчики или WannaCry определенно хорошо знают китайский язык. На это обстоятельство указывает тот факт, что вымогательское сообщение представлено в двух вариантах: один использует традиционные иероглифы, а другой упрощенные. Кроме того, вымогательское послание на китайском явно отличается от английского шаблона, и его писал человек, хорошо знакомый с тонкостями языка.

Корни WannaCry

Случайно или намеренно у американских хакеров, то ли из АНБ, то ли из ЦРУ, утекло «очень опасное кибероружие» (в чем они, как обычно, не признаются). Об этом стало известно, когда человек из хакерской группировки The Shadow Brokers выложил это «оружие» в интернет. Среди них был эксплойт EternalBlue.

В автоматическом режиме это кибероружие позволяет захватить управление любым компьютером Windows, используя его стандартный сервис доступа к файловой системе по сети — протокол SMB.

Архив, опубликованный кибергруппировкой The Shadow Brokers, содержит в общей сложности 23 инструмента, в том числе EternalBlue, Oddjob, Easybee, EducatedScholar, EnglishmanDentist, EsikmoRoll, EclipsedWing, Emphasismine, EmeraldThread, EternalRomance, EternalSynergy, Ewokefrenzy, ExplodingCan, ErraticGopher, EsteemAudit, Doublepulsar, Mofconfig, Fuzzbunch.

Последний представляет собой модульное ПО (разработанный АНБ эквивалент Metasploit), позволяющее за несколько минут взломать целевую систему и установить бэкдор для удаленного управления компьютером.

В компании Microsoft провели анализ эксплоитов и заявили, что уязвимости в протоколе SMB версии c 1-3, эксплуатируемые инструментами EternalBlue, EmeraldThread, EternalChampion, EternalRomance, ErraticGopher, EducatedScholar и EternalSynergy, уже были исправлены в предыдущие годы, некоторые устранены в нынешнем году (CVE-2017-0146 и CVE-2017-0147).

Патч для уязвимости в контроллерах домена, работающих под управлением Windows 2000, 2003, 2008 и 2008 R2, эксплуатируемой инструментом EsikmoRoll, был выпущен еще три года назад, в 2014 году.

Как отметили в компании, инструменты EnglishmanDentist, EsteemAudit и ExplodingCan не работают на поддерживаемых версиях Windows, поэтому патчи для них выпускаться не будут. Уязвимость, использованная шифровальщиком WannaCry, имеется только в Windows — иные операционные системы (в том числе Linux, macOS, Android) не пострадали. Но расслабляться не стоит — в этих ОС имеются свои уязвимости.

Нужно отметить, что для ряда устаревших систем (Windows XP, Windows Server 2003, Windows 8), снятых с поддержки, Microsoft выпустила экстренные обновления.

Вопрос пользователя. «Мой текущий личный ноутбук, работающий на “Windows 7 Домашняя расширенная”, разного рода патчи устанавливает автоматически, когда я его выключаю...

Да и имеющийся у меня W10-планшет автоматически ставит новые патчи при его включении... Неужели корпоративные настольные ПК не обновляют свои ОС автоматически при включении или выключении?» Действительно — почему?

Через некоторое время полный набор эксплойтов был выложен в открытый доступ вместе с обучающими видео. Воспользоваться им может любой. Что и произошло. В наборе эксплойтов есть инструмент DoublePulsar. При открытом 445 порте и не установленном обновлении MS 17-010, с использованием уязвимости класса Remote code execution (возможность заражения компьютера удаленно (эксплойт NSA EternalBlue)), возможно перехватывать системные вызовы и внедрять в память вредоносный код. Не нужно получать никакого электронного письма — если у вас компьютер с доступом в интернет, с запущенным сервисом SMBv1 и без установленного патча MS17-010, то атакующий найдет вас сам (например, перебором адресов).

Анализ WannaCry

Троянец WannaCry (он же WannaCrypt) шифрует файлы с определенными расширениями на компьютере и требует выкуп — 300 долларов США в биткоинах. На выплату дается три дня, потом сумма удваивается.

Для шифрования используется американский алгоритм AЕS с 128-битным ключом.

В тестовом режиме шифрование производится с помощью зашитого в троянце второго RSA-ключа. В связи с этим расшифровка тестовых файлов возможна.

В процессе шифрования случайным образом выбирается несколько файлов. Их троянец предлагает расшифровать бесплатно, чтобы жертва убедилась в возможности расшифровки остального после выплаты выкупа.

Но эти выборочные файлы и остальные шифруются разными ключами. Поэтому никакой гарантии расшифровки не существует!

Признаки заражения WannaCry

Попав на компьютер, троянец запускается как системная служба Windows с именем mssecsvc2.0 (видимое имя — Microsoft Security Center (2.0) Service).

Червь способен принимать аргументы командной строки. Если указан хотя бы один аргумент, пытается открыть сервис mssecsvc2.0 и настроить его на перезапуск в случае ошибки.

После запуска пытается переименовать файл C:\WINDOWS\tasksche.exe в C:\WINDOWS\qeriuwjhrf, сохраняет из ресурсов троянца-энкодера в файл C:\WINDOWS\tasksche.exe и запускает его с параметром /i. Во время запуска троян получает IP-адрес зараженной машины и пытается подключиться к 445 TCP-порту каждого IP-адреса внутри подсети — производит поиск машин в внутренней сети и пытается их заразить.

Через 24 часа после своего запуска в качестве системной службы червь автоматически завершает работу.

Для собственного распространения вредонос инициализирует Windows Sockets, CryptoAPI и запускает несколько потоков. Один из них перечисляет все сетевые интерфейсы на зараженном ПК и опрашивает доступные узлы в локальной сети, остальные генерируют случайные IP-адреса. Червь пытается соединиться с этими удаленными узлами с использованием порта 445. При его доступности в отдельном потоке реализуется заражение сетевых узлов с использованием уязвимости в протоколе SMB.

Сразу после запуска червь пытается отправить запрос на удаленный сервер, домен которого хранится в троянце. Если ответ на этот запрос получен, он завершает свою работу.

Эпидемию WannaCry удалось остановить, зарегистрировав домен iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com: к моменту начала распространения троянца он был свободен якобы из-за оплошности злоумышленников. На самом деле анализ троянца показывает, что он будет работать и распространяться на компьютерах, имеющих доступ к локальной сети, но не имеющих подключения к интернету.

Как и многие другие шифровальщики, новый троянец также удаляет любые теневые копии на компьютере жертвы, чтобы еще сильнее затруднить восстановление данных. Делается это с помощью WMIC.exe, vssadmin.exe и cmd.exe.

Исследователи отмечают, что троянец имеет модульную архитектуру, что позволит легко его модифицировать или изменить назначение.

Важно отметить, что троянец нацелен не только на российских пользователей — об этом говорит список поддерживаемых языков.

m_bulgarian, m_chinese (simplified), m_chinese (traditional), m_croatian, m_czech, m_danish, m_dutch, m_english, m_filipino, m_finnish, m_french, m_german, m_greek, m_indonesian, m_italian, m_japanese, m_korean, m_latvian, m_norwegian, m_polish, m_portuguese, m_romanian, m_russian, m_slovak, m_spanish, m_swedish, m_turkish, m_vietnamese

Автор шифровальщика неизвестен, написать его мог кто угодно, явных признаков авторства пока не обнаружено, за исключением следующей информации:

< nulldot> 0x1000ef48, 24, BAYEGANSRV\administrator

< nulldot> 0x1000ef7a, 13, Smile465666SA

< nulldot> 0x1000efc0, 19, wanna18@hotmail.com

< nulldot> 0x1000eff2, 34, 1QAc9S5EmycqjzzWDc1yiWzr9jJLC8sLiY

< nulldot> 0x1000f024, 22, sqjolphimrr7jqw6.onion

< nulldot> 0x1000f088, 52, https://www.dropbox.com/s/deh8s52zazlyy94/t.zip?dl=1

< nulldot> 0x1000f0ec, 67, https://dist.torproject.org/torbrowser/6.5.1/tor-win32-0.2.9.10.zip

< nulldot> 0x1000f150, 52, https://www.dropbox.com/s/c1gn29iy8erh1ks/m.rar?dl=1

< nulldot> 0x1000f1b4, 12, 00000000.eky

< nulldot> 0x1000f270, 12, 00000000.pky

< nulldot> 0x1000f2a4, 12, 00000000.res

Защита от WannaCrypt и других шифровальщиков

Для защиты от шифровальщика WannaCry и его будущих модификаций необходимо:

- Отключить неиспользуемые сервисы, включая SMB v1.

- Выключить SMBv1 возможно используя PowerShell:

Set-SmbServerConfiguration -EnableSMB1Protocol $false - Через реестр:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters, параметр SMB1 типа DWORD = 0 - Можно также удалить сам сервис, отвечающий за SMBv1 (да, за него лично отвечает отдельный от SMBv2-сервис):

sc.exe config lanmanworkstation depend=bowser/mrxsmb20/nsi

sc.exe config mrxsmb10 start=disabled

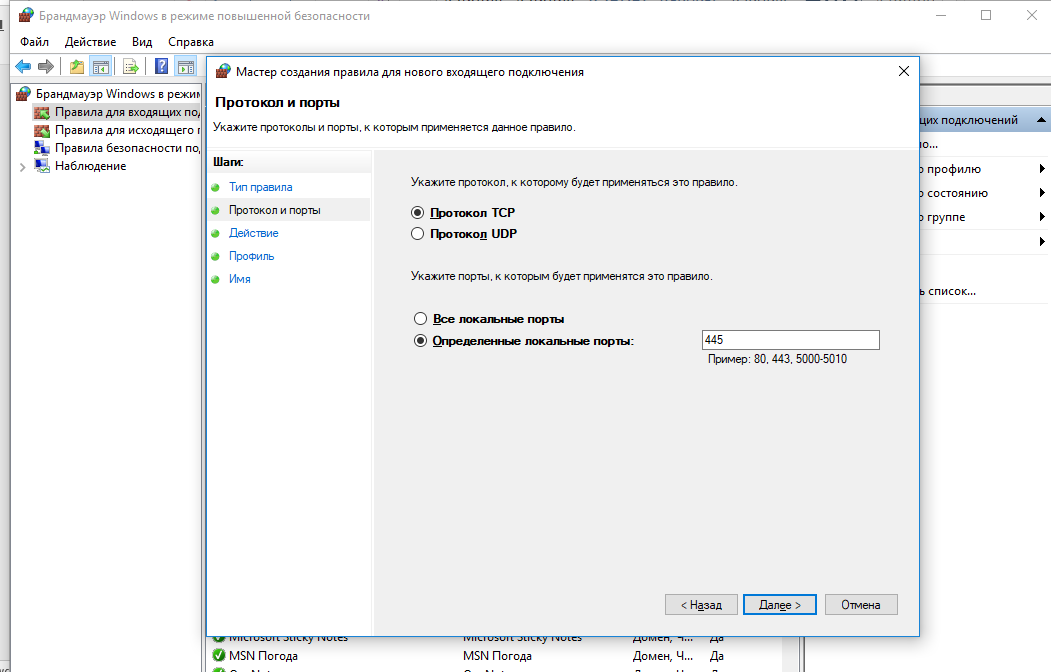

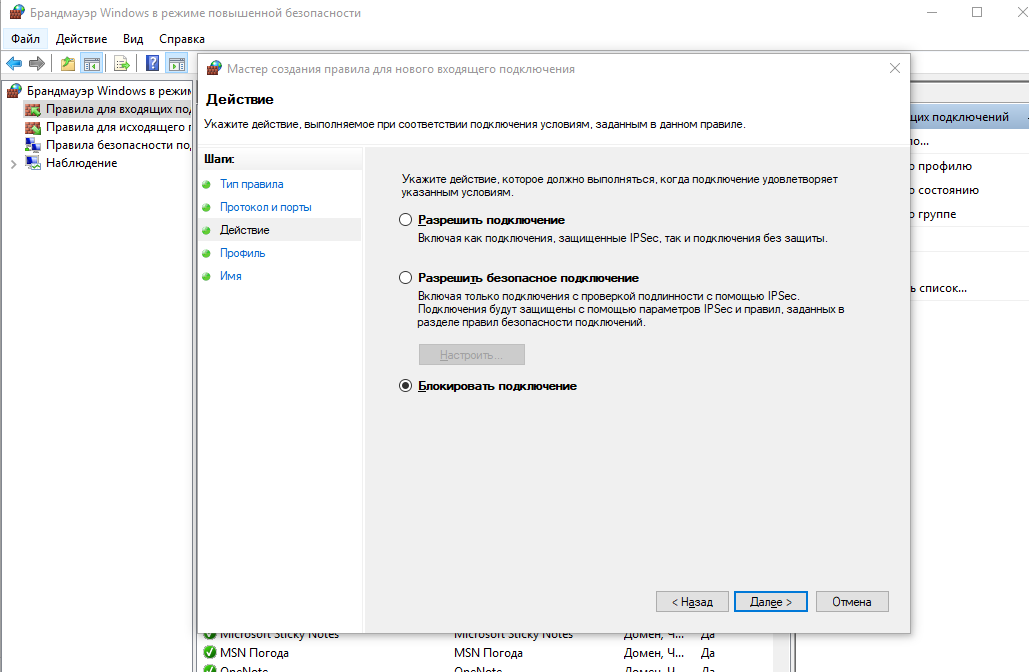

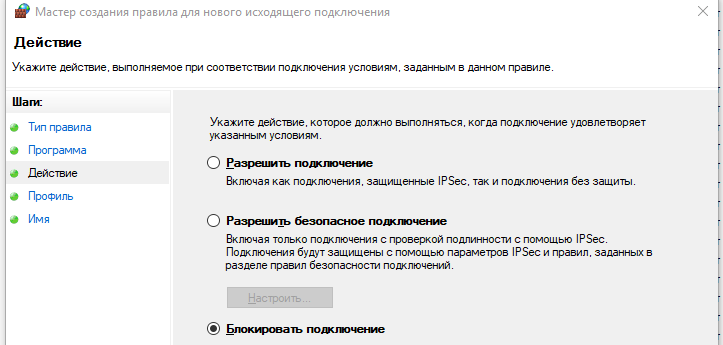

- Закрыть с помощью брандмауэра неиспользуемые сетевые порты, включая порты 135, 137, 138, 139, 445 (порты SMB).

Рисунок 2. Пример блокировки 445 порта с помощью брандмауэра Windows

Рисунок 3. Пример блокировки 445 порта с помощью брандмауэра Windows

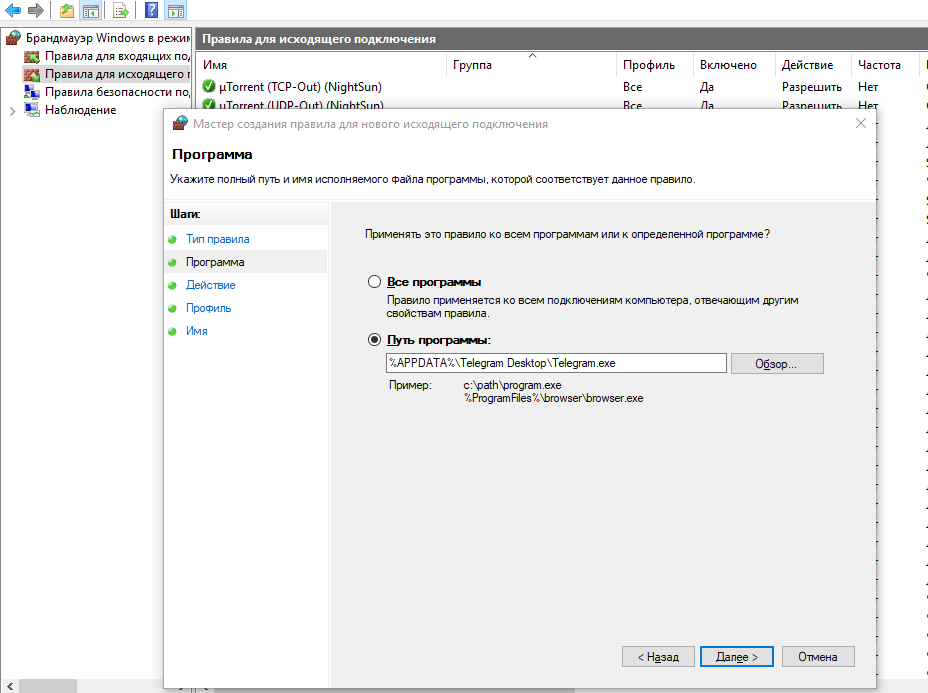

- Ограничить с помощью антивируса или брандмауэра доступ приложений в интернет.

Рисунок 4. Пример ограничения доступа в интернет приложению с помощью брандмауэра Windows

Рисунок 5. Пример ограничения доступа в интернет приложению с помощью брандмауэра Windows

- После отключения уязвимых сервисов установить последние обновления (как минимум, Microsoft Security Bulletin MS17-010 или патч для Windows XP, Windows Server 2003 R2).

- Не использовать снятые Microsoft с поддержки старые версии операционной системы Windows, особенно Windows XP.

- Контролировать и блокировать трафик к узлам сети Tor, которые часто используются шифровальщиками и иными вредоносными программами.

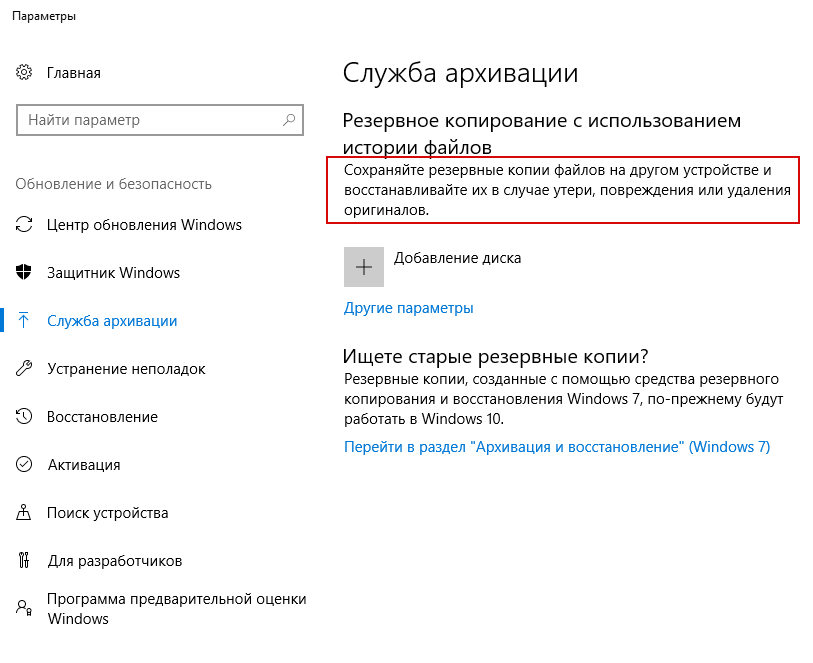

- Использовать резервное копирование данных, как на внешние, так и на удаленные хранилища (Тест систем резервного копирования и восстановления данных).

Рисунок 6. Резервное копирование с помощью штатных средств Windows

Для защиты от шифровальщиков (включая WannaCry) необходимо не допускать ошибок в организации антивирусной защиты

- Не исключать из проверки используемые приложения и диски.

- Вовремя продлевать лицензию и обновлять антивирус.

- Использовать проактивную защиту, антиспам и контроль программ.

- Ограничить доступ к потенциально опасным веб-сайтам, используя веб-фильтрацию.

- Запретить отключение антивируса.

Выводы

Эпидемия закончена? Вряд ли.

Хакерская группа The Shadow Brokers, которая взяла на себя ответственность за похищение шпионских программ Агентства национальной безопасности (АНБ) США, во вторник 16 мая объявила о запуске платного сервиса The Shadow Brokers Data Dump of the Month.

Данный сервис ежемесячно будет предоставлять подписчикам новые эксплойты для ранее неизвестных уязвимостей в браузерах, маршрутизаторах, мобильных устройствах, Windows 10, а также данные, похищенные из банковской системы SWIFT, и информацию, связанную с ядерными программами России, Китая, Ирана и КНДР.

Стоит отметить, что в настоящее появляются новые модификации WannaCry, а используемые операционные системы вряд ли в скором времени обновят.

Так что все только начинается!