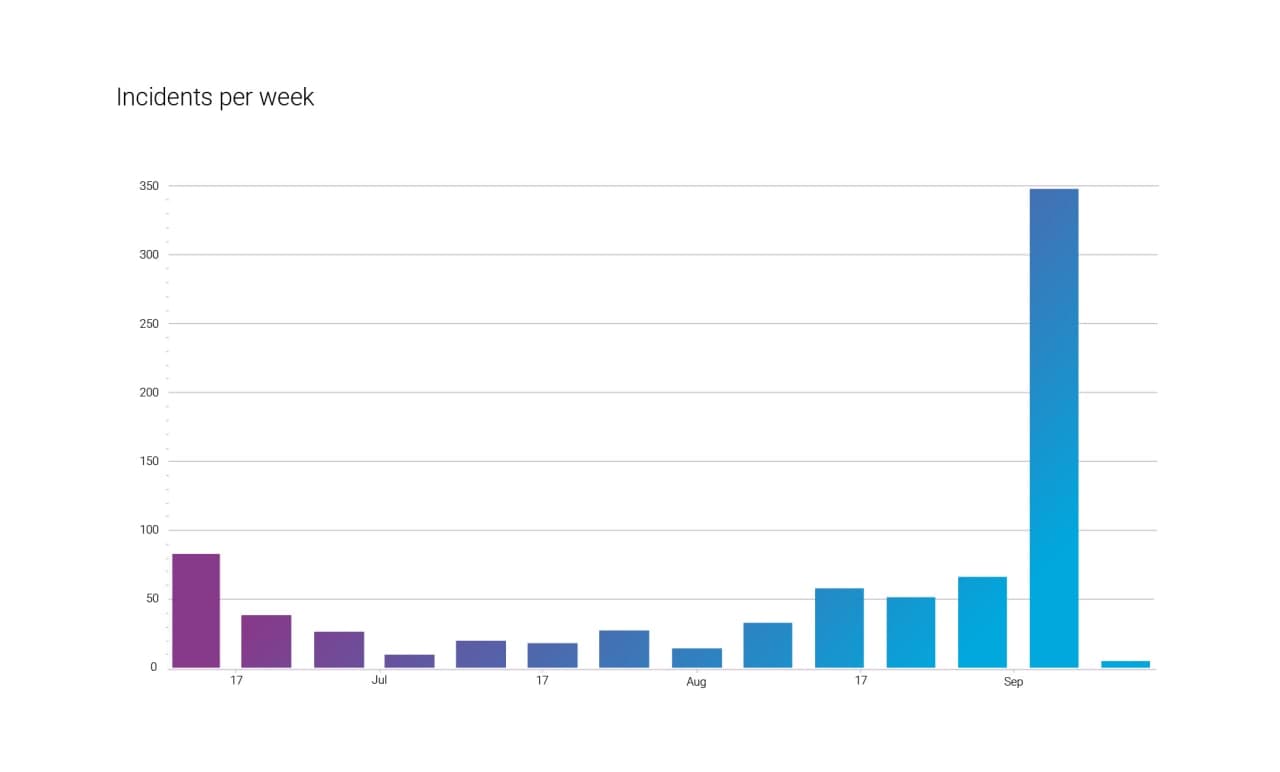

Исследователи из Qrator Labs проанализировали деятельность обнаруженного недавно ботнета Mēris и пришли к выводу, что он привёл к «беспрецедентному» росту числа DDoS-атак на финансовый рынок России. Например, за прошедшие выходные количество кибератак на банковских сектор увеличилось более чем в три раза.

Как отметили специалисты, киберпреступники переключились на российский финансовый сектор в начале сентября 2021 года. С помощью относительно нового ботнета Mēris злоумышленники серьёзно увеличили интенсивность атак, сделав их при этом ещё и сложнее.

Согласно статистике Qrator Labs, самый пик кибератак был зафиксирован 11 сентября. Именно в ту субботу преступники запустили целую серию DDoS на крупнейшие банки и платёжные системы. Всего эксперты насчитали три волны, максимальные показатели которых достигали 212 Гб/сек и десятки миллионов запросов в секунду.

Отмечается также особенность этих атак — они проходят на уровне приложений (Application Layer, L7), посему вполне могут походить на активность обычных пользователей. В этом случае атакующие используют HTTPS-трафик, что создаёт дополнительную нагрузку на вычислительную мощность.

В Qrator Labs также указали на ИБ-специфику российского финансового рынка, которая затрудняет фильтрацию таких DDoS-атак. Поскольку кредитные организации не имеют права расшифровывать трафик и предоставлять соответствующие ключи поставщику услуг защиты от DDoS, операции Mēris было сложно выявить и нейтрализовать.

«Как правило, нам попадаются не более 90 серьёзных DDoS-инцидентов в неделю, однако 11 сентября мы зафиксировали более 300», — подчеркнули специалисты Qrator Labs.