Сертификат AM Test Lab

Номер сертификата: 189

Дата выдачи: 05.06.2017

Срок действия: 05.06.2022

2. Внешний вид токенов JaCarta U2F

4. Архитектура системы аутентификации на базе JaCarta U2F

5.1. Регистрация токена JaCarta U2F

5.2. Аутентификация с помощью токена JaCarta U2F

Введение

JaCarta U2F — универсальный ключевой носитель, обеспечивающий усиленную двухфакторную аутентификацию и дополняющий парольную защиту для различных онлайн-сервисов.

JaCarta U2F входит в состав семейства аппаратных и программных продуктов JaCarta компании «Аладдин Р. Д.». Обзор платформы JaCarta ранее публиковался на нашем сайте.

JaCarta U2F полностью соответствует спецификациям стандарта FIDO U2F (Universal 2nd Factor, универсальный второй фактор), разработанного альянсом компаний, заинтересованных в развитии надежной аутентификации в интернете.

В состав Альянса FIDO входят крупные компании-разработчики (NXP, ARM, Infineon, Samsung, RSA, Blackberry, Google, Microsoft, GitHub, WordPress и др.), финансовые организации и платежные системы (Bank of America, Goldman Sachs, MasterCard, VISA, PayPal, AliPay и др.), поставщики онлайн-услуг и торговые площадки (Google, AliExpress Group, Microsoft, Alibaba group и др.). Также членом Альянса FIDO является российская компания «Аладдин Р. Д.».

Пользователь может применять один и тот же U2F-токен для доступа к различным интернет-ресурсам, поддерживающим стандарт FIDO U2F. При этом внутри токена для каждого ресурса создается новая ключевая пара, используемая для взаимодействия только с этим ресурсом. Открытый ключ из этой пары передается проверяющей стороне (целевому ресурсу) для привязки к учетной записи пользователя. Пользователь самостоятельно регистрирует свой токен на интересующих его интернет-ресурсах, снижая нагрузку на администратора. Когда пользователь аутентифицируется, то, помимо проверки учетных данных пользователя (имени и пароля), целевой сайт проверяет наличие у пользователя зарегистрированного в профиле U2F-токена, установив корректность ассоциированного ключа. Надежность аутентификации обеспечивается наличием у пользователя токена, зарегистрированного на интернет-ресурсе, и подтверждением намерений пользователя нажатием на кнопку, расположенную на корпусе токена.

Внешний вид токенов JaCarta U2F

Рисунок 1. Внешний вид токена JaCarta U2F

Компактный пластиковый корпус токена JaCarta U2F в дизайне продуктовой линейки JaCarta и USB-разъем (оправка) отлиты из АБС-пластика и представляют собой единую конструкцию, что защищает электронный ключ от поломки в месте соединения разъема с печатной платой. Корпус токена защищен от необнаруживаемого вскрытия — попытка вскрытия приводит к видимым дефектам.

На лицевой стороне токена нанесен логотип JaCarta, на оборотной стороне — серийный номер. На торце корпуса расположена физическая кнопка, используемая для подтверждения присутствия пользователя за компьютером. Токен имеет светодиодный индикатор красного цвета, отражающий различные режимы работы.

В спецификации на токен JaCarta U2F заявлена следующая ресурсоемкость:

- не менее 5 000 циклов подключений/отключений к разъему USB;

- не менее 50 000 нажатий кнопки.

Функциональные возможности

Токен JaCarta U2F поддерживает аутентификацию пользователя по стандарту FIDO U2F, обладая рядом особенностей, отличающих его от альтернативных технологий аутентификации:

- Концепция «один ко многим» — пользователь использует один токен JaCarta U2F для доступа к различным интернет-ресурсам.

- Самостоятельная регистрация токена на ресурсах — регистрация токена JaCarta U2F осуществляется пользователем без участия администратора. Для регистрации на интернет-ресурсе необходимо ввести корректные логин и пароль, подключить токен к компьютеру и подтвердить физическое присутствие пользователя, нажав на кнопку, расположенную на корпусе токена. В процессе регистрации генерируется ключевая пара (открытый и закрытый ключ), которая в дальнейшем будет использоваться для аутентификации. При этом на одном ресурсе можно зарегистрировать несколько ключей.

- Простая архитектура системы аутентификации на базе JaCarta U2F —не требуется наличие инфраструктуры открытых ключей (PKI), Удостоверяющих центров (УЦ), дополнительных средств администрирования.

- Защита от фишинга — каждый закрытый ключ, хранящийся в памяти токена JaCarta U2F, «связан» с конкретным URL-адресом интернет-ресурса. Таким образом пользователь не сможет пройти процедуру аутентификации на некорректном ресурсе, поскольку не определена пара «ключ-адрес».

- Защита от клонирования — в токенах JaCarta U2F используется защищенный смарт-карточный чип (Secure by design) с подтвержденной невозможностью его взлома и клонирования.

- Счетчик аутентификаций — на токене JaCarta U2F хранится счетчик аутентификаций, его подписанное значение передается на сервер, к ресурсам которого обращается пользователь. При этом сервер можно настроить только на работу с доверенными токенами, а не с любыми.

- Универсальность использования — JaCarta U2F определяется системой как HID-устройство и взаимодействует с любой операционной системой без установки драйверов.

- Серверное ПО — для поддержки U2F-аутентификации на стороне сервера можно применить как готовые решения (серверные библиотеки, плагины к существующим системам, серверы аутентификации), так и решения собственной разработки.

- Подтверждение присутствия пользователя — на корпусе токена JaCarta U2F расположена механическая кнопка, нажатие пользователем которой требуется при прохождении процедуры аутентификации на онлайн-сервисе. Такая архитектура защищает пользователя от атак, использующих проброс USB-портов на удаленный хост злоумышленника.

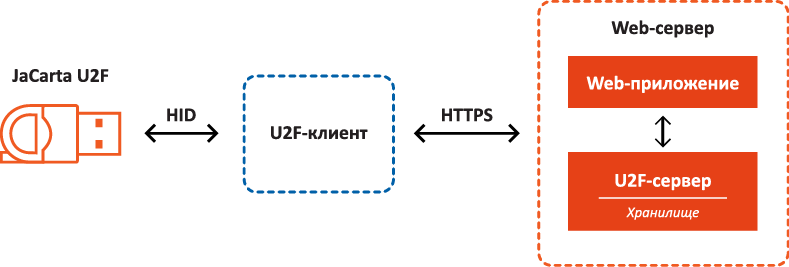

Архитектура системы аутентификации на базе JaCarta U2F

Рисунок 2. Архитектура решения с поддержкой U2F-аутентификации на базе токена JaCarta U2F

Основные компоненты системы аутентификации на базе токена JaCarta U2F:

- Веб-сервер — сервер, к ресурсам которого пользователям требуется получить доступ. На одном веб-сервере может быть установлено несколько веб-приложений. В качестве веб-сервера выступает одно из популярных решений данного класса (Microsoft IIS, Apache, nginx и др.).

- Веб-приложение — приложение, реализующее конкретную прикладную логику (веб-портал, личный кабинет клиента банка и т. п.).

- U2F-сервер — приложение, реализующее серверную часть протокола FIDO U2F и обеспечивающее хранение информации, полученной в процессе регистрации токенов и аутентификации пользователей. В качестве U2F-сервера может выступать либо готовое решение, созданное сторонними производителями, либо продукт собственной разработки. При получении запросов на регистрацию и аутентификацию пользователей веб-приложение обращается к U2F-серверу для проверки и сохранения полученных от пользователя данных.

- U2F-клиент — приложение, посредством которого пользователь взаимодействует с веб-сервисом (либо веб-браузер, либо расширения к веб-браузеру), или мобильное приложение по протоколу HTTPS. U2F-клиент реализует клиентскую часть протокола FIDO U2F и обменивается информацией с токеном JaCarta U2F.

- Токен JaCarta U2F — ключевое устройство, используемое в качестве второго фактора аутентификации при доступе к интернет-ресурсам.

Работа с JaCarta U2F

Для корректной работы JaCarta U2F пользователю требуется один из веб-браузеров:

- Google Chrome — версия 41 или выше;

- Opera — версия 40 и выше,

- FireFox (поддержка обеспечивается за счет дополнительных плагинов работы с FIDO U2F).

Как уже было сказано выше, JaCarta U2F поддерживает операционные системы семейств Microsoft Windows, Linux, macOS для персональных компьютеров. На мобильных устройствах поддержка U2F реализована либо в самой мобильной платформе, либо через специальное приложение, работающее с ключом FIDO U2F.

Среди популярных онлайн-сервисов, поддерживающих протокол FIDO U2F, можно выделить следующие:

- все сервисы Google (Drive, Cloud, Gmail, YouTube, Wallet, Google+);

- социальная сеть Facebook;

- CRM-система Salesforce;

- крупнейший сервис для разработчиков и хостинг-проектов исходных кодов GitHub;

- платформа для создания веб-сайтов WordPress;

- облачное хранилище Dropbox;

- подключаемые модули аутентификации Linux PAM;

- семейства инструментов для удаленного управления компьютерами и передачи файлов с использованием протокола безопасной оболочки OpenSSH.

Компания «Аладдин Р.Д.» добавила поддержку протокола FIDO U2F в последнюю версию сервера аутентификации JaCarta Authentication Server 1.6. Данный продукт зарегистрирован в реестре российских программ для ЭВМ и БД (№ 2128) и активно внедряется в сети корпоративных заказчиков в России.

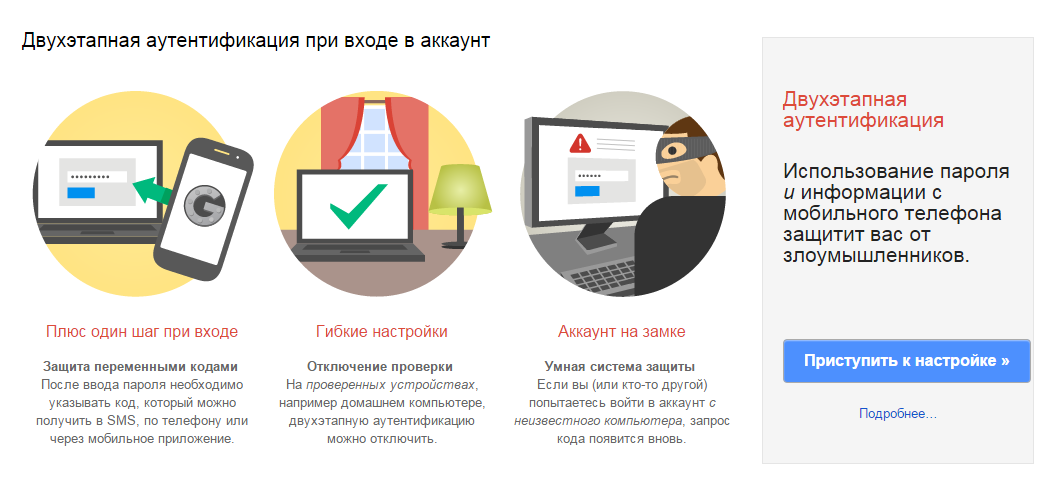

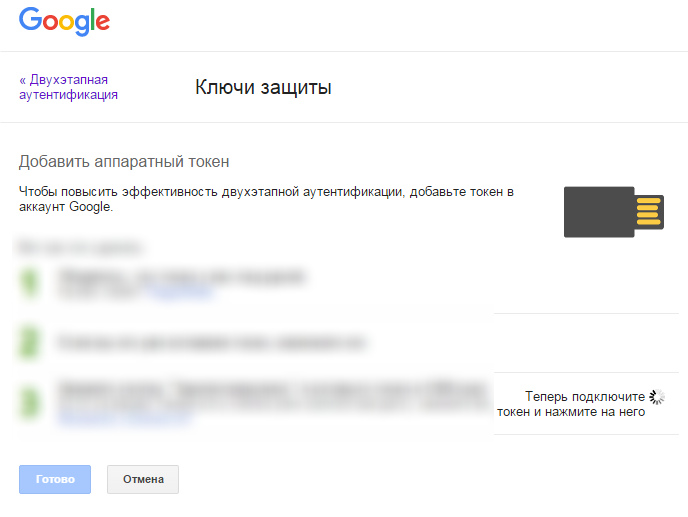

Регистрация токена JaCarta U2F

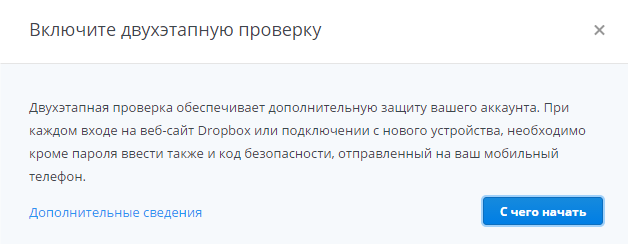

Для использования токена JaCarta U2F в качестве второго фактора в процедуре аутентификации необходимо зарегистрировать токен на онлайн-сервисах. Сервисы Google, Dropbox и GitHub требуют включить в качестве второго фактора аутентификации одноразовые пароли. Таким образом, регистрация JaCarta U2F происходит после настройки получения одноразовых паролей для доступа в учетную запись. Одноразовые пароли могут генерироваться приложением на мобильном устройстве пользователя или присылаться в SMS-сообщениях. В качестве генераторов одноразовых паролей используются:

- Google Authenticator (Android, iOS, BlackBerry OS);

- Duo Mobile (Android, iOS);

- Amazon AWS MFA (Android);

- Authenticator (Windows Phone 7).

Рисунок 3. Настройка двухфакторной аутентификации для сервисов Google

Рисунок 4. Настройка двухфакторной аутентификации пользователя сервиса Dropbox

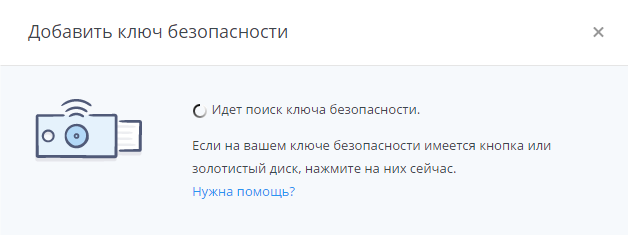

При регистрации токена JaCarta U2F от пользователя требуется не только подключить его к USB-порту, но и инициализировать процесс регистрации нажатием кнопки на корпусе токена.

Рисунок 5. Сервис Google ожидает действий пользователя

Рисунок 6. Инициализация токена JaCarta U2F в сервисе Dropbox

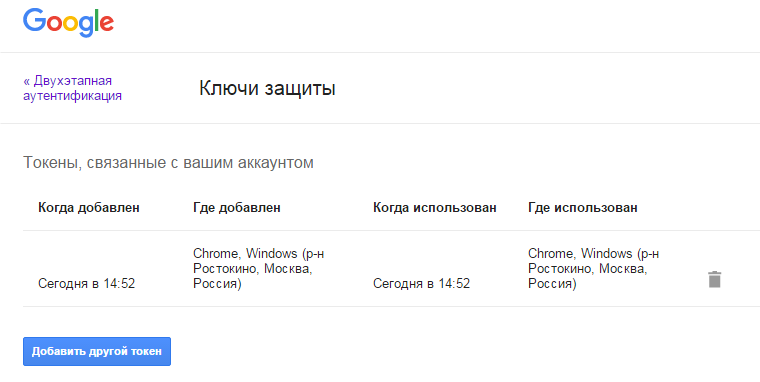

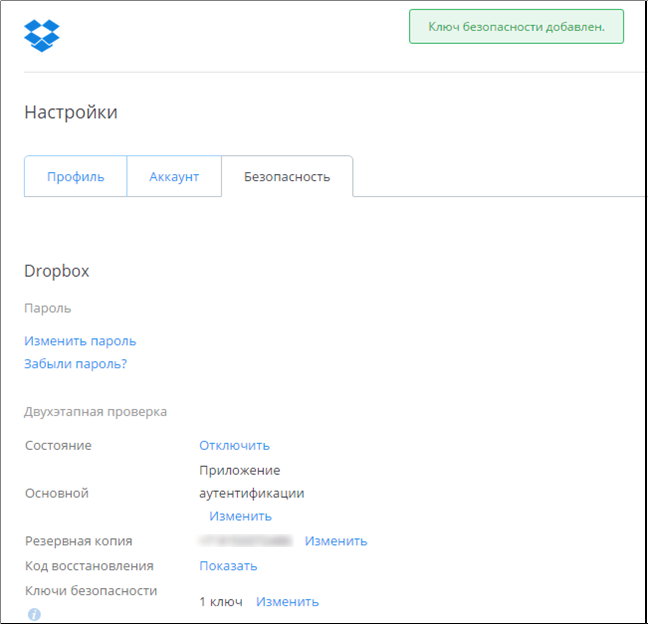

В случае успешной регистрации токена изменится список зарегистрированных электронных ключей пользователя.

Рисунок 7. Список зарегистрированных электронных ключей пользователя Google

Рисунок 8. Электронный ключ пользователя Dropbox успешно добавлен

Аутентификация с помощью токена JaCarta U2F

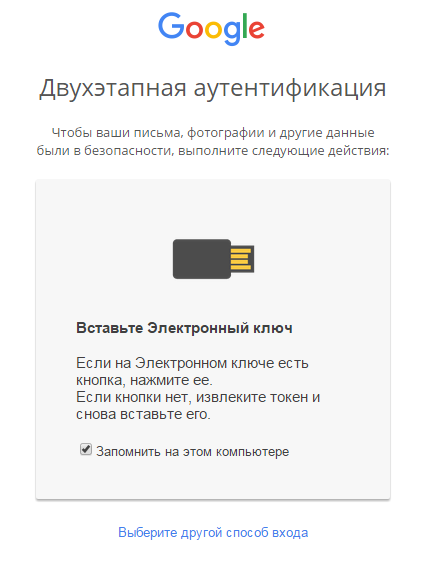

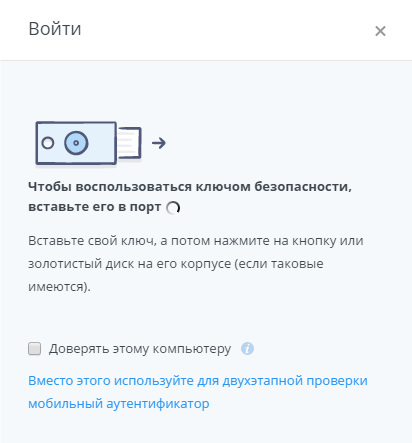

Пользователь предоставляет по требованию онлайн-сервиса логин и пароль учетной записи и зарегистрированный токен JaCarta U2F — необходимо подключить токен к USB-порту, дождаться мигания светодиода на корпусе, означающего готовность токена к работе, и нажать кнопку на корпусе JaCarta U2F.

Рисунок 9. Ожидание действия пользователя — требуется подключение электронного ключа

Не стоит устанавливать флаги «Запомнить на этом компьютере» и «Доверять этому компьютеру», поскольку данные опции отключают режим двухфакторной аутентификации для доступа к учетной записи на конкретном компьютере.

Выводы

Стандарт FIDO U2F активно поддерживается крупнейшими мировыми ИТ-компаниями, что делает актуальным его применение для российских пользователей. Отечественная компания «Аладдин Р. Д.» разработала продукт, отвечающий всем требованиям стандарта FIDO U2F. Есть возможность заказать комбинированную модель — JaCarta U2F/WebPass, которая дополнительно умеет генерировать одноразовые пароли доступа.

Токены JaCarta U2F отличаются своей низкой стоимостью и отсутствием требований к сложной системе аутентификации и дополнительных средств администрирования — пользователь сам настраивает и контролирует использование своего электронного ключа. Токены U2F кроссплатформенны, возможность их использования на различных онлайн-ресурсах ограничивается лишь объемом встроенной памяти. По сравнению с другими ключевыми носителями они не требуют установки драйверов, Java-апплетов, импорта сертификатов, что крайне удобно для пользователей.

Преимущества:

- Пользователь не раскрывает свои персональные данные (например, номер телефона в случае аутентификации по одноразовым паролям).

- Токен JaCarta U2F защищен от компрометации: в отличие от биометрических данных (например, отпечаток пальца) или SMS, его невозможно подделать.

- Токен JaCarta U2F не зависит от дополнительных устройств (в случае использования одноразовых паролей пользователю необходимо мобильное устройство с установленным приложением и связь с сервером).

- Токены JaCarta производятся в России и используют отечественное ПО (токены U2F шведской компании Yubico перестали поставляться на наш рынок в связи с санкциями).

- Простота использования.

- Поддержка сервера аутентификации JaCarta Authentication Server.

Ограничения:

- Пользователю может быть затруднительно работать с данной моделью на мобильных устройствах (требуются специальные переходники).

- Среди российских онлайн-сервисов не распространена поддержка протокола FIDO U2F.