В данной статье рассматривается платформа JaCarta, поддерживающая технологии электронной подписи и строгой аутентификации, приводится краткий обзор продуктов и описание принципов их работы.

2. Состав продуктовой линейки JaCarta

3. Токены и смарт-карты JaCarta PKI

4. Токены и смарт-карты JaCarta PKI/BIO

5. Токены и смарт-карты JaCarta ГОСТ и JaCarta² ГОСТ

8. Система управления JaCarta Management System

9. Сервер аутентификации JaCarta Authentication Server

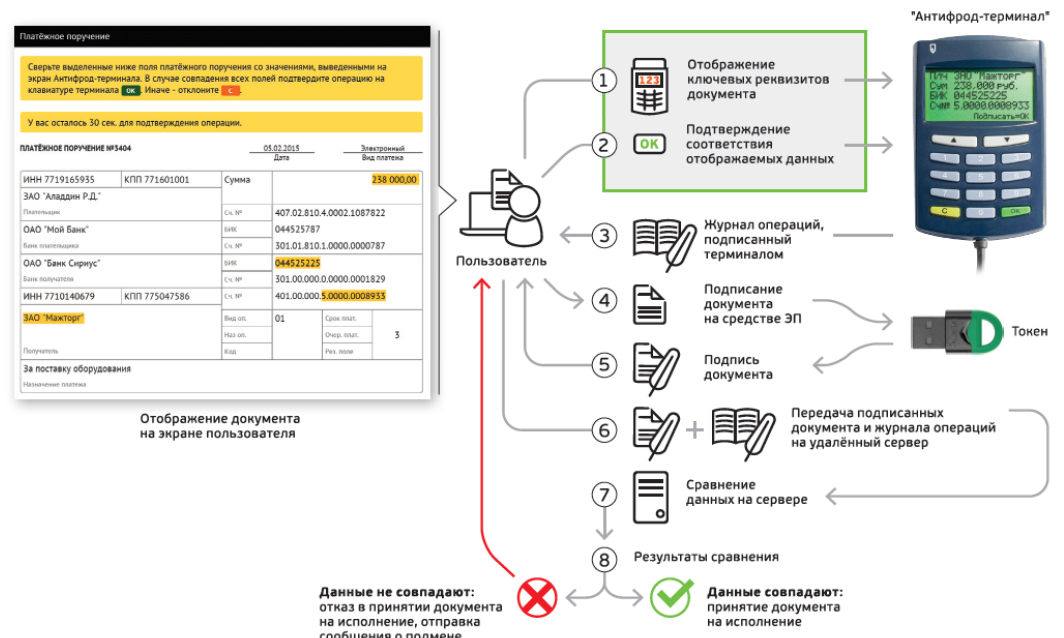

12. Решение «Антифрод-терминал»

13. Решение для двухфакторной аутентификации JaCarta SecurLogon

Введение

На сегодняшний день без надежной системы аутентификации пользователей не обходится ни одна уважающая себя компания. Специалисты по информационной безопасности (ИБ) рекомендуют использовать многофакторную аутентификацию, основанную не только на знании секрета (пароля), но и на владении специальным устройством (токеном). Нередко в качестве третьего фактора выступает одна или несколько биометрических характеристик пользователя. В этом случае возникает проблема учета и регистрации всех аппаратных и программных средств аутентификации и хранения ключевой информации, используемых сотрудниками в масштабах предприятия.

Еще одна тенденция в сфере ИБ связана с ростом числа мобильных устройств, с которых сотрудники компаний работают с конфиденциальной корпоративной информацией. Все чаще применяется модель BYOD (Bring Your Own Device), позволяющая сотруднику для выполнения своих профессиональных обязанностей использовать личные мобильные устройства. При этом появляется необходимость в механизме многофакторной аутентификации в отношении владельцев смартфонов или планшетов.

Изменение законодательства в области защиты персональных данных, принятие требований по сертификации средств защиты информации, развитие дистанционного банковского обслуживания (ДБО) и интернет-банкинга требует от участников рынка внедрения отечественных систем аутентификации и электронной подписи (ЭП).

Для эффективного решения поставленных задач российская компания «Аладдин Р. Д.» разработала платформу JaCarta — семейство аппаратных и программных продуктов, позволяющих осуществлять аутентификацию пользователей, генерировать ЭП и безопасно хранить криптографические ключи и цифровые сертификаты, а также централизованно управлять ключевыми носителями на протяжении их жизненного цикла.

Состав продуктовой линейки JaCarta

В состав платформы JaCarta входят:

- токены JaCarta PKI, предназначенные для строгой двухфакторной аутентификации пользователей в корпоративных (включая интеграцию с продуктами Microsoft, Citrix, VMware, Wyse и др.) и государственных системах, а также безопасного хранения ключей и ключевых контейнеров программных средств криптографической защиты информации (СКЗИ);

- токены JaCarta PKI/BIO, предназначенные для строгой двух- или трехфакторной аутентификации с применением биометрической идентификации;

- токены JaCarta ГОСТ и JaCarta² ГОСТ, предназначенные для обеспечения юридической значимости действий пользователей с помощью ЭП и передачи зашифрованных данных между клиентом и сервером при работе с web-порталами и облачными сервисами;

- токены JaCarta WebPass, предназначенные для генерации одноразовых паролей, безопасного хранения сложного многоразового пароля и его подстановки в экранные формы по нажатию кнопки на токене, а также запуска браузера и автоматического перехода по сохраненному адресу сайта;

- токены JaCarta U2F, предназначенные для использования в качестве второго фактора при парольной аутентификации конечных пользователей онлайн-сервисов по стандарту FIDO U2F;

- система управления JaCarta Management System, автоматизирующая типовые операции при работе с токенами и предоставляющая централизованное управление доступом к корпоративным системам;

- автономный сервер аутентификации JaCarta Authentication Server, позволяющий организовать усиленную аутентификацию по одноразовым паролям (OTP);

- решение JC-WebClient для реализации функций строгой двухфакторной аутентификации и работы с ЭП с использованием токенов JaCarta на web-порталах и в облачных сервисах;

- решение JC-Mobile для реализации функций строгой двухфакторной аутентификации и работы с ЭП с использованием токенов JaCarta в мобильных приложениях на Google Android и Apple iOS;

- TrustScreen-устройство «Антифрод-терминал» для работы с электронной подписью в недоверенной среде;

- программно-аппаратное решение JaCarta SecurLogon, предназначенное для обеспечения двухфакторной аутентификации пользователей ОС Microsoft Windows с применением токенов JaCarta без развертывания PKI-инфраструктуры.

Токены JaCarta выпускаются в нескольких функционально идентичных исполнениях (форм-факторах): смарт-карта, USB-токен в корпусе Nano и XL, MicroUSB-токен, USB-токен с кнопкой (для JaCarta WebPass и JaCarta U2F). Большинство форм-факторов позволяют совмещать в одном устройстве несколько функций, что дает возможность сократить число ключевых носителей пользователя, реализуя необходимые функции в одном токене (например, двухфакторную аутентификацию и ЭП).

Рисунок 1. Смарт-карта, USB- и MicroUSB-токены JaCarta

MicroUSB-токены и смарт-карты JaCarta позволяют организовать строгую двух- и трехфакторную аутентификацию и усиленную квалифицированную ЭП на мобильных устройствах, обеспечивая защиту транзакций в условиях недоверенной среды. Для подключения смарт-карт JaCarta к мобильным устройствам можно использовать проводные или Bluetooth-считывателя смарт-карт. MicroUSB-токены JaCarta можно подключить напрямую (если есть порт MicroUSB) или через переходник MicroUSB-to-USB.

На основе смарт-карт JaCarta выпускается решение Электронное удостоверение JaCarta, объединяющее функциональные возможности бесконтактного пропуска (за счет включения RFID-метки и интеграции со СКУД), средства доступа в информационную систему, средства ЭП, защищенного хранилища пользовательских данных, банковской карты и обычного удостоверения сотрудника.

Компоненты платформы JaCarta имеют следующие сертификаты соответствия:

- сертификаты ФСТЭК России № 2799 и 3449, подтверждающие, что токены семейства JaCarta являются средством аутентификации и безопасного хранения пользовательских данных, соответствуют требованиям по 4 уровню контроля отсутствия недекларированных возможностей и могут использоваться в автоматизированных системах, обрабатывающих конфиденциальную информацию до класса защищенности 1Г включительно, а также в информационных системах персональных данных (ИСПДн) до 1 класса включительно;

- сертификат ФСТЭК России № 3355, выданный на программное обеспечение JaCarta Management System, подтверждающий соответствие 4 уровню контроля отсутствия недекларированных возможностей и требованиям Технических условий;

- сертификат ФСТЭК России № 3575, подтверждающий, что JaCarta SecurLogon является программно-техническим средством защиты от несанкционированного доступа к информации и соответствует требованиям по 4 уровню контроля отсутствия недекларированных возможностей;

- сертификат ФСБ России № СФ/111-2750, подтверждающий что персональное средство ЭП «Криптотокен ЭП» в составе JaCarta ГОСТ соответствует требованиям к средствам ЭП классов КС1 и КС2 и может использоваться для реализации функций ЭП в соответствии с 63-ФЗ «Об электронной подписи»;

- сертификаты соответствия ФСБ России № СФ/124-2963 и № СФ/124-2964, подтверждающие, что СКЗИ «Криптотокен 2» в составе JaCarta ГОСТ соответствует требованиям ФСБ к СКЗИ по классам защиты КС1 и КС2 и может использоваться для криптографической защиты информации, не содержащей сведений, составляющих государственную тайну;

- Common Criteria EAL 4+ — международный сертификат на используемые в устройствах JaCarta микроконтроллер (чип) и операционную систему на соответствие профилю безопасности Smart Card Security User Group — Smart Card Protection Profile;

- Common Criteria EAL 5+ — международный сертификат на используемые в устройствах JaCarta микроконтроллер (чип) и операционную систему на соответствие профилю защиты Security IC Platform Protection Profile, версия 1.0. Оценка соответствия выполнена по методике Common Criteria (версия 3.1, ревизия 3). Достигнутый уровень доверия — EAL 5+ (усиленный).

Токены и смарт-карты JaCarta PKI

|

|

JaCarta PKI — семейство PKI-токенов и смарт-карт для строгой двухфакторной аутентификации пользователей в корпоративных системах, безопасного хранения ключевых контейнеров программных СКЗИ и цифровых сертификатов. Токены JaCarta PKI доступны форм-факторах USB-токен (в корпусе Nano или XL), MicroUSB-токен и смарт-карта. Подробная информация о линейке продуктов JaCarta PKI представлена на сайте производителя.

|

Токены и смарт-карты JaCarta PKI/BIO

|

|

Токены JaCarta PKI/BIO обладают всеми функциями токенов JaCarta PKI и отличаются от них функцией биометрической идентификации по отпечатку пальца (в качестве третьего фактора аутентификации или вместо PIN-кода). Могут поставляться в форм-факторах USB-токен (в корпусе XL) и смарт-карта. Рекомендуемым форм-фактором является смарт-карта, так как для USB-токенов необходимо предварительное тестирование на совместимость с используемыми сканерами (например, встроенными в ноутбуки или в клавиатуры). Подробная информация о линейке продуктов JaCarta PKI представлена на сайте производителя.

|

Токены и смарт-карты JaCarta ГОСТ и JaCarta² ГОСТ

|

|

Токены JaCarta ГОСТ являются персональным средством ЭП со встроенной сертифицированной российской криптографией для формирования усиленной квалифицированной ЭП с неизвлекаемым ключом, а также хранения ключевых контейнеров программных СКЗИ. JaCarta² ГОСТ отличается применением сертифицированных новых российских криптографических алгоритмов ГОСТ Р 34.10-2012 и ГОСТ Р 34.11-2012. JaCarta ГОСТ и JaCarta² ГОСТ производятся в нескольких форм-факторах: USB-токен (в корпусах Nano или XL), MicroUSB-токен, смарт-карта. |

И в JaCarta ГОСТ, и в JaCarta² ГОСТ криптоалгоритмы реализованы на уровне микропроцессора, а схема работы с неизвлекаемым закрытым ключом подписи исключает возможность хищения закрытого ключа подписи, при этом формирование ЭП с его использованием выполняется внутри устройства.

Устройства предназначены для обеспечения юридической значимости действий пользователей при использовании различных электронных сервисов:

- ДБО;

- электронные торговые площадки;

- сдача электронной отчетности;

- электронное декларирование грузов, перемещаемых через границу;

- публичные или корпоративные web-порталы и облачные сервисы, (например, Портал государственных услуг);

- системы корпоративного/ведомственного электронного документооборота.

Смарт-карты JaCarta ГОСТ могут применяться как с обычными считывателями, так и с «Антифрод-терминалом» — снабженным дисплеем и клавиатурой устройством, предназначенным для формирования с помощью JaCarta ГОСТ ЭП в недоверенной среде.

Подробная информация о линейке продуктов JaCarta ГОСТ и JaCarta² ГОСТ представлена на сайте производителя.

Токены JaCarta WebPass

|

|

JaCarta WebPass — USB-токены для генерации OTP, безопасного хранения сложного многоразового пароля и его подстановки в экранные формы по нажатию кнопки, а также запуска браузера и автоматического перехода по сохраненному адресу web-ресурса. Токены JaCarta WebPass поддерживают установку разных режимов работы в зависимости от характера нажатия кнопки: одинарное, двойное или длительное нажатие. По умолчанию, при одинарном нажатии генерируется OTP, а к остальным типам нажатия действия не назначены.

|

Токены JaCarta U2F

|

|

JaCarta U2F — универсальный USB-токен, предназначенный для осуществления двухфакторной аутентификации конечных пользователей онлайн-сервисов, поддерживающих стандарт FIDO U2F. К таким сервисам относятся сервисы Google (Google Cloud Platform, Gmail, Google Drive, YouTube, Google Wallet, Google+), облачный сервис Dropbox, хостинг совместной разработки GitHub.

|

В отличие от PKI-токенов JaCarta U2F поддерживают самостоятельную регистрацию пользователей — при регистрации токена JaCarta U2F на конкретном web-ресурсе не требуется участия администратора. В процессе регистрации пользователем своего U2F-токена на web-ресурсе происходит генерация ключевой пары (открытый и закрытый ключ) без сертификата открытого ключа. Сгенерированная ключевая пара используется для дальнейшей аутентификации. В связи с этим один токен может использоваться для доступа к множеству различных web-ресурсов.

Токены JaCarta U2F обеспечивают защиту от фишинговых атак, поскольку закрытый ключ, хранящийся в памяти токена, соответствует URL-адресу определенного web-ресурса.

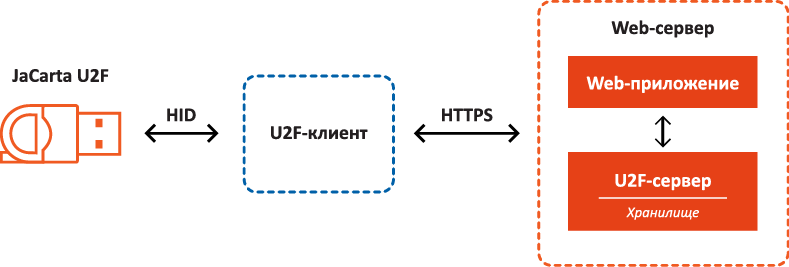

Основные компоненты типового решения с поддержкой U2F-аутентификации на базе токена JaCarta U2F представлены ниже.

Рисунок 2. Архитектура типового решения с поддержкой U2F-аутентификации на базе токена JaCarta U2F

В состав типового решения с поддержкой U2F-аутентификации на базе токена JaCarta U2F входят следующие компоненты:

- Web-сервер, на котором установлено одно или несколько web-приложений и U2F-сервер — приложение, реализующее серверную часть протокола U2F и обеспечивающее хранение информации, полученной в процессе регистрации и аутентификации. Web-приложение при получении запросов на регистрацию и аутентификацию пользователей обращается к U2F-серверу для проверки и сохранения полученных от пользователя данных.

- U2F-клиент — приложение, посредством которого пользователь взаимодействует с web-сервисом (например, web-браузер или мобильное приложение). U2F-клиент реализует клиентскую часть протокола U2F, взаимодействует с web-сервером по протоколу HTTPS и U2F-токеном по протоколу USB HID.

- Токен JaCarta U2F — устройство, используемое в качестве второго фактора аутентификации при доступе к web-ресурсам и реализующее интерфейс USB HID.

Один токен JaCarta U2F можно применять для ПК, ноутбуков и мобильных устройств (при наличии USB-разъема или MicroUSB-разъема). При этом поддержка U2F обеспечивается из соответствующего приложения (например, Google Chrome).

Подробная информация о JaCarta U2F и описание принципов работы доступны на сайте производителя.

Таблица 1. Сравнение моделей токенов JaCarta

|

Возможности |

JaCarta PKI |

JaCarta PKI/BIO |

JaCarta ГОСТ и JaCarta² ГОСТ |

JaCarta PKI/ГОСТ |

JaCarta WebPass |

JaCartaU2F |

|||||||

|

USB |

MUSB |

SC |

USB |

SC |

USB |

MUSB |

SC |

USB |

MUSB |

SC |

USB |

USB |

|

|

Строгая аутентификация |

● | ● | ● | ○ | ● | ● | ● | ● | ● | ● | ● | ||

|

Усиленная аутентификация |

○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ● | ● |

|

Биометрическая идентификация |

○ | ● | |||||||||||

|

Персональное средство ЭП |

● | ● | ● | ● | ● | ● | |||||||

|

Хранение ключевых контейнеров, паролей, сертификатов и ключей |

● | ● | ● | ● | ● | ● | ● | ● | ● | ● | ● | ● | |

|

Работа с мобильными устройствами |

● | ● | ● | ● | ● | ● | ● | ||||||

|

Встраивание RFID-метки |

○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | |||||

|

Обратная совместимость с продуктами Aladdin |

◊ | ◊ | ◊ | ◊ | |||||||||

|

Встраивание апплета платежных систем MasterCard, VISA или «Мир» |

◊ |

|

◊ |

|

|

◊ |

|

|

◊ |

||||

USB — USB-токены в корпусе Nano или XL

MUSB — MicroUSB-токены

SC — токены в форма-факторе смарт-карта

● — Базовая функциональность

○ — Дополнительная функциональность (доступна под заказ)

◊ — Функциональность, реализуемая в рамках согласованного c компанией «Аладдин Р.Д.» проекта

Система управления JaCarta Management System

JaCarta Management System (JMS) — корпоративная система управления жизненным циклом токенов JaCarta, eToken и Рутокен. JMS автоматизирует типовые операции при работе с токенами (регистрация, выпуск, назначение, временное отключение, разблокировка, замена), позволяет централизованно управлять доступом к корпоративным системам и получать информацию обо всех действиях в отношении средств аутентификации и ЭП. JMS дополнительно обеспечивает соблюдение требований российского законодательства в части учета СКЗИ.

Встроенные средства построения отчетов и печати документов позволяют отслеживать состояние инфраструктуры токенов и автоматизировать документооборот, связанный с их жизненным циклом.

Возможности JMS позволяют:

- автоматизировать учет всех токенов, в том числе сертифицированных СКЗИ. Учитываются владелец, номер, модель и срок службы токенов, а также объекты на токене и рабочие станции, использующие токены;

- управлять всем жизненным циклом средств аутентификации и ЭП, включая выдачу, перевыпуск и отзыв токенов и всех связанных с ними объектов (сертификатов, ключей, меток модулей доверенной загрузки и др.);

- централизованно управлять политиками ИБ в отношении средств аутентификации и ЭП;

- проводить аудит действий пользователей и администраторов с помощью служебных журналов;

- предоставлять сервис самообслуживания для пользователей, позволяя сотруднику самостоятельно совершать операции с токенами, осуществляя их выпуск, отключение, синхронизацию, блокирование, разблокирование и замену без обращения в ИТ- или ИБ-отделы;

- формировать и выводить на печать заявки на выдачу, токенов и сертификатов, что позволяет автоматизировать документооборот, связанный с жизненным циклом токенов;

- отслеживать изменения во внешних системах и обновлять свою базу данных в соответствии с ними;

- отслеживать перемещение токенов между филиалами и распределять права по администрированию серверов JMS между штаб-квартирой и филиалами;

- осуществлять резервное копирование, сохранять копии выпущенных объектов, общих настроек системы и профилей выпуска объектов, что позволяет гарантировать их сохранность, а также перевыпускать токены со старыми сертификатами;

- создавать отчеты по токенам, пользователям, СКЗИ, рабочим станциям, в том числе и по отдельным филиам.

Благодаря возможностям JMS доступно многократное сокращение времени выполнения ряда стандартных типовых операций:

- поддержка многофункциональных токенов;

- пакетная регистрация токенов JaCarta;

- «взятие под управление» имеющихся токенов и объектов на них;

- сохранение перевыпускаемых сертификатов;

- автоматическая синхронизация токенов;

- работа нескольких серверов JMS в автономном режиме;

- разделение полномочий администраторов в филиальной сети;

- создание кастомизированных запросов к удостоверяющим центрам;

- автоматический учет СКЗИ в соответствии с требованиями ФСБ России;

- плавная миграция с SafeNet Authentication Manager (SAM) / Token Management System (TMS).

Сертифицированная версия JMS обеспечивает выполнение требований российского законодательства в области защиты персональных данных и конфиденциальной информации и может использоваться для защиты информации в ИСПДн до 1 уровня включительно и при создании автоматизированных информационных систем до класса защищенности 1Г включительно.

JMS зарегистрирована в Едином реестре российских программ для электронных вычислительных машин и баз данных под номером 311 (Минкомсвязь России).

Рисунок 3. Архитектура JaСаrta Management System

В состав JMS входят следующие компоненты:

- Сервер JMS — ядро JMS, обеспечивающее централизованное управление учетными записями пользователей, токенами, политиками и т. д. Возможен вариант установки нескольких серверов в кластере. Поддерживается виртуализация и резервное копирование закрытых ключей, баз данных и настроек системы.

- Консоль управления JMS — консоль администратора, позволяющая регистрировать пользователей, выполнять операции с токенами пользователей, настраивать профили выпуска, создавать и редактировать глобальные группы JMS, выполнять планы обслуживания. Доступные объекты и операции в консоли соответствуют роли и полномочиям конкретного администратора.

- Клиент JMS — клиентский агент JMS на стороне пользователя, который выполняет функцию синхронизации содержимого токена с данными на сервере, а также позволяет пользователю выполнять ряд операций с токеном в рамках сервиса самообслуживания (выпуск, разблокировка, замена).

- База JMS — обеспечивает централизованное хранение информации об учетных записях пользователей JMS, токенах, объектах, выпущенных на токены, политиках, настройках JMS и т. д. Значимая информация хранится в криптохранилище.

- Криптохранилище — виртуальный объект (область базы данных), где хранятся защищенные данные (закрытые ключи, PIN-коды и т. д.). Криптохранилище создается в процессе первоначальной настройки конфигурации JMS. Доступ к монтированию криптохранилища имеет только авторизованный оператор по предъявлению токена с сертификатом.

- JMSServerAPI— открытый API для разработки коннекторов к удостоверяющим центрам и ресурсным системам, собственного клиентского ПО, а также для интеграции с другими ИТ- и ИБ-системами предприятия.

Подробная информация о JMS доступна на сайте разработчика.

Сервер аутентификации JaCarta Authentication Server

JaCarta Authenticaton Server (JAS) — автономный высокопроизводительный сервер для усиленной аутентификации по одноразовым паролям (OTP) при доступе к корпоративным системам (CRM, порталы, почта и т. д.), в том числе Microsoft SharePoint и Microsoft Outlook Web App, web-сайтам и облачным сервисам, системам ДБО, а также удаленным рабочим столам (VMware Horizon View и Citrix XenApp/XenDesktop).

Применение JAS позволяет обеспечить надежную защиту доступа к ресурсам и сервисам организации, в том числе с планшетов и смартфонов (поддерживаются Google Authenticator и отправка пароля по SMS), а также повысить лояльность и удовлетворенность пользователей, так как процесс аутентификации заметно упрощается.

Преимуществами JAS являются автономность (для работы не требуется приобретать дополнительное ПО), высокая производительность (более 1000 аутентификаций в секунду на одном сервере), надежность (с помощью Microsoft Failover Cluster и репликации базы данных средствами Microsoft SQL Server) и масштабируемость.

JAS совместим с токенами JaCarta WebPass, eToken PASS, eToken NG-OTP (Java), Google Authenticator и поддерживает генерацию OTP по событию. Для интеграции с прикладным ПО реализована поддержка протоколов RADIUS, REST, WCF и WS-Federation, для интеграции с SMS-шлюзами — протоколы HTTP и SMPP.

Встроенные инструменты управления пользователями и OTP-устройствами, а также смены методов проверки подлинности значительно упрощают работу системных администраторов и офицеров безопасности.

JAS зарегистрирован в Едином реестре российских программ для электронных вычислительных машин и баз данных под номером 2128 (Минкомсвязь России).

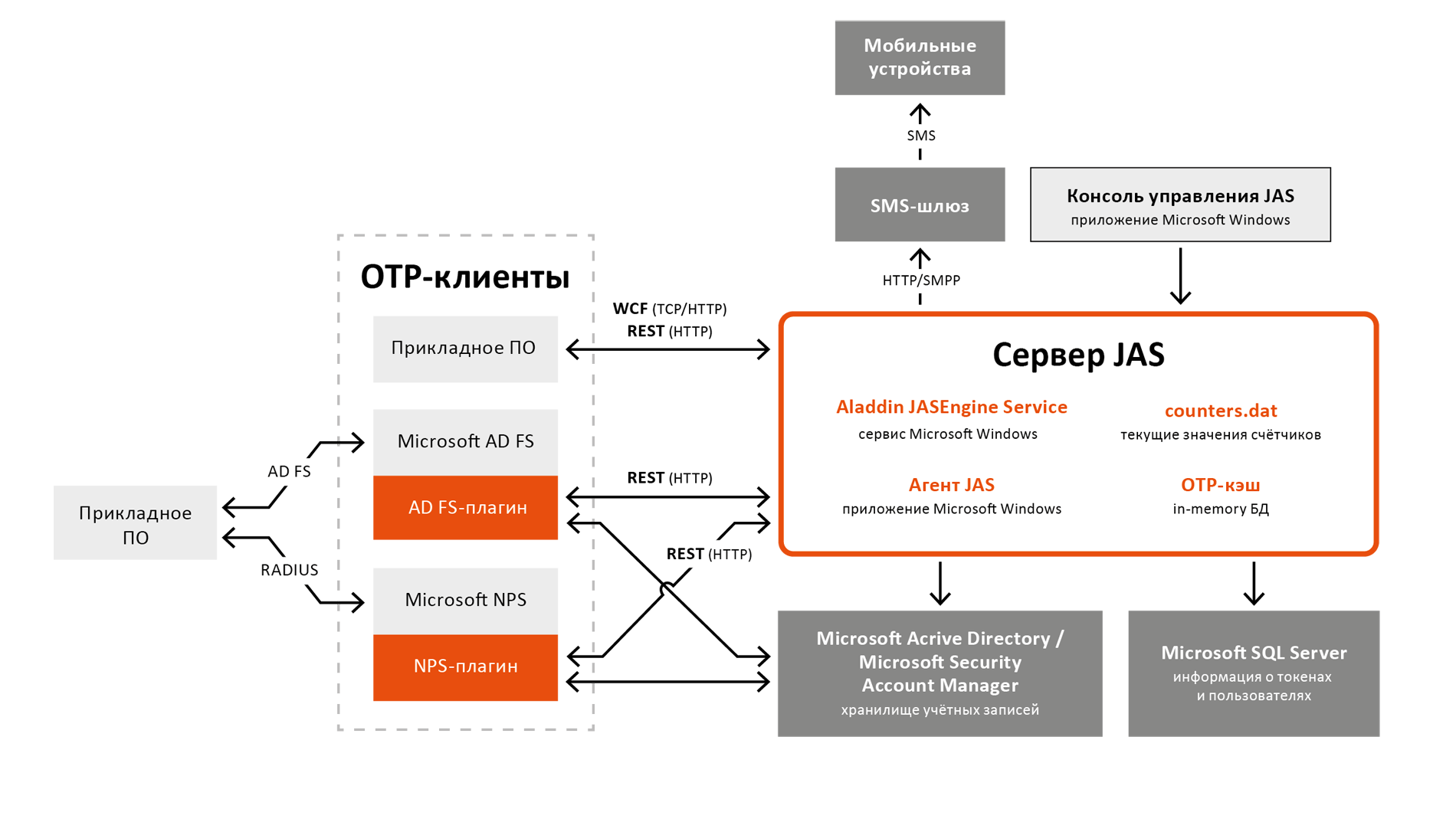

Рисунок 4. Архитектура JaСаrta Authentication Server

В состав сервера JAS входят следующие компоненты:

- Сервер аутентификации: реализован в виде сервиса Microsoft Windows — Aladdin JAS Engine Service

- OTP-кэш: информация о токенах считывается в оперативную память из базы данных при старте сервиса, что обеспечивает высокую производительность.

- Текущие значения счетчиков: обновляются при выполнении служебных операций через Консоль управления.

- Консоль управления JAS (Агент JAS)

- Управление токенами и пользователями.

- Может быть установлена на отдельный компьютер.

- Хранилище учетных записей:

- Microsoft SQL Server.

- Microsoft Active Directory / Microsoft Security Account Manager.

- База данных

- Хранение информации о токенах и пользователях.

- Достаточно установить только один компонент — Microsoft SQL Server Database Engine.

- База данных создается автоматически в процессе настройки сервера JAS.

- Доступные режимы аутентификации пользователя базы данных:

- средствами Microsoft Windows;

- средствами Microsoft SQL Server.

Решение JC-WebClient

- JC-WebClient — решение для работы с токенами JaCarta в web-приложениях и облачных сервисах, реализованное на базе единой технологии локального web-сервера. Применение JC-WebClient позволяет легко реализовать в web-приложениях:

- строгую двухфакторную взаимную аутентификацию пользователя и web-сервера;

- формирование и проверку усиленной квалифицированной ЭП;

- шифрование данных, передаваемых между клиентским ПК и web-сервером.

Одной из главных особенностей JC-WebClient является поддержка всех популярных браузеров на платформах Microsoft Windows, Apple macOS и Linux, в том числе браузера Microsoft Edge в Microsoft Windows 10.

JC-WebClient предоставляется бесплатно, при его использовании не требуется приобретать программное СКЗИ, а использование единой технологии для всех популярных браузеров исключает расходы на адаптацию web-приложения под различные версии браузеров.

Для встраивания решения предоставляется комплект разработчика JC-WebClient SDK, который включает в себя подробное руководство по встраиванию и исчерпывающий перечень примеров с исходными кодами.

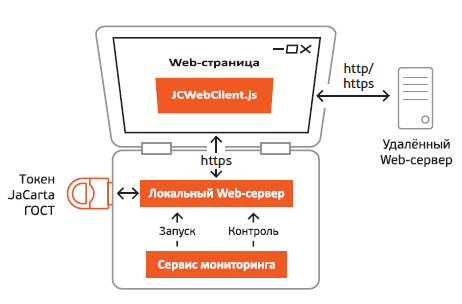

Рисунок 5. Архитектура JaСаrta JC-WebClient

Состав JC-WebClient:

Приложение JC-WebClient — реализует технологию локального web-сервера.

- Обеспечивает взаимодействие между web-страницей и токеном по протоколу HTTPS.

- Предоставляет web-страницам JavaScript API для доступа к функциям токена через клиентский скрипт JCWebClient.js, который загружается на web-страницу от локального web-сервера.

- Работает в фоновом режиме, не предоставляя никаких элементов управления пользователю.

Сервис мониторинга — запускает приложение JC-WebClient при загрузке операционной системы (ОС).

- Контролирует целостность приложения и перезапускает его при возникновении нештатных ситуаций в ОС.

- Обеспечивает надежность и отказоустойчивость решения.

USB-токен или смарт-карта JaCarta ГОСТ (eToken ГОСТ)

- Является персональным средством строгой двухфакторной аутентификации и усиленной квалифицированной ЭП с неизвлекаемым закрытым ключом и реализует российские криптоалгоритмы.

- Могут использоваться токены JaCarta ГОСТ (eToken ГОСТ), уже находящиеся в эксплуатации.

Опция «Антифрод-терминал» — Trust Screen-устройство для работы с ЭП в недоверенной среде.

- Обеспечивает усиленную защиту от атак на ЭП при работе пользователя в недоверенной среде.

- Поддерживает режимы работы со смарт-картой и с USB-токеном.

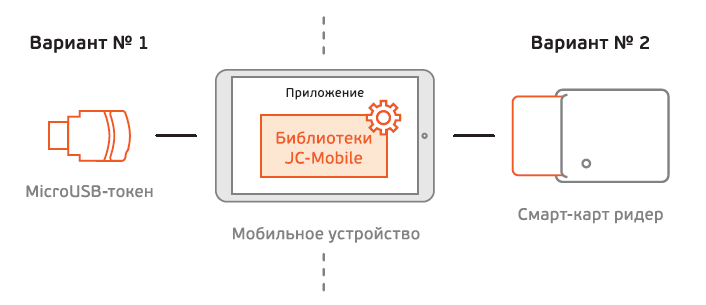

Решение JC-Mobile

JC-Mobile — решение, позволяющее организовать безопасный доступ сотрудников, партнеров и клиентов к сервисам организации с мобильных устройств, обеспечить юридическую значимость подписываемых электронных документов и производимых операций, а также гарантировать безопасное хранение ключей и цифровых сертификатов на отчуждаемом модуле безопасности (смарт-карте или MicroUSB-токене JaCarta ГОСТ или JaCarta PKI).

JС-Mobile поддерживает мобильные устройства на базе Apple iOS и Google Android. Кроме этого, токены JaCarta в составе решения можно подключать к компьютерам и ноутбукам на базе Microsoft Windows, Apple macOS или Linux через специальные адаптеры или смарт-карт ридеры.

Apple iOS

Для применения JaCarta с мобильными устройствами на базе Apple iOS необходимо провести работы по интеграции токенов в мобильное приложение с использованием библиотек из состава решения JC-Mobile и приобрести специализированный смарт-карт ридер с разъемом 30-pin или Lightning (Jailbreak не нужен!) или беспроводной смарт-картридер.

Google Android

JaCarta, выполненная в виде MicroUSB-токена, делает возможным аутентификацию и ЭП на мобильных платформах на базе Google Android (если они имеют MicroUSB-разъем). Для этой цели также можно использовать смарт-карты JaCarta (с помощью беспроводного смарт-картридера с подключением по Bluetooth-интерфейсу).

Рисунок 6. Архитектура JaСаrta JC-Mobile

Решение «Антифрод-терминал»

«Антифрод-терминал» представляет собой TrustScreen-устройство для работы с ЭП в недоверенной среде. Основными областями применения «Антифрод-терминала» являются защита систем ДБО от атак, направленных на кражу денежных средств со счетов клиентов банка, а также защита систем электронного документооборота и электронных сервисов от атак, направленных на подписание поддельных документов на ключах ЭП легального пользователя и последующее навязывание этих поддельных документов системе или сервису.

Если в качестве средства ЭП используется смарт-карта, она может быть подключена непосредственно к «Антифрод-терминалу». Если в качестве средства ЭП используется USB-токен, он подключается к одному USB-порту компьютера, а «Антифрод-терминал» — к другому.

«Антифрод-терминал» позволяет осуществлять безопасную аутентификацию, визуализировать ключевые данные документа перед его подписью, фиксировать в журнале проводимые операции для их последующего анализа, а также осуществлять групповые операции с документами с использованием белых списков.

Для работы «Антифрод-терминала» требуется интеграция защищаемых сервисов с решением JC-WebClient.

Рисунок 7. Схема работы «Антифрод-терминала»

Решение для двухфакторной аутентификации JaCarta SecurLogon

JaCarta SecurLogon — программно-аппаратное решение, позволяющее осуществить простой и быстрый переход от обычных паролей к двухфакторной аутентификации при входе в ОС Microsoft или доступе к сетевым ресурсам за счет использования USB-токенов и смарт-карт JaCarta и eToken. Вместо сертификатов JaCarta SecurLogon генерирует сложные пароли (до 63-х символов), которые неизвестны пользователям и записываются на токен, поэтому для его работы не требуется разворачивать Active Directory или создавать собственный удостоверяющий центр.

Для начала эксплуатации JaCarta SecurLogon достаточно сделать три простых шага: приобрести токены JaCarta и лицензии JaCarta SecurLogon, установить на рабочие места приложение Единый Клиент JaCarta и активировать в нем функциональность JaCarta SecurLogon. При начальной настройке системы пользователь может выбрать предпочтительный сценарий входа: по PIN-коду или отпечатку пальца (если приобретены токены JaCarta PKI/BIO). Так как пользователь не знает настоящий пароль, он не может записать и скомпрометировать его.

Основные преимущества использования JaCarta SecurLogon:

- сокращение затрат — применение JaCarta SecurLogon не требует настройки Active Directory, развертывания PKI-инфраструктуры и закупки дорогостоящего серверного оборудования и ПО;

- сложность подбора пароля — на подбор пароля в 40-60 символов у злоумышленника уйдут годы, а пользователь не знает и не может увидеть свой пароль, сохраненный на токене;

- простота использования — для доступа в систему необходимо ввести PIN-код токена или предоставить биометрическую информацию, что избавляет от необходимости запоминать сложные пароли;

- автоматические генерация и изменение паролей согласно настройкам (например, раз в неделю);

- упрощенная установка и поддержка — JaCarta SecurLogon является расширением функциональности бесплатного Единого Клиента JaCarta и становится доступным сразу после того, как будет приобретена и установлена соответствующая лицензия;

- плавный переход на PKI-инфраструктуру —если в памяти токена имеется сертификат пользователя и соответствующий закрытый ключ, JaCarta SecurLogon позволяет использовать их для входа в домен Microsoft Windows или сетевой ресурс вместо логина и пароля. В результате можно обеспечить плавный переход от парольной аутентификации к строгой двухфакторной аутентификации с использованием цифровых сертификатов;

- сертификат ФСТЭК России по 4 уровню контроля недекларированных возможностей (сертификат № 3575), позволяющий использовать его для защиты информации в ИСПДн до 1 уровня включительно и при создании автоматизированных ИС до класса защищенности 1Г включительно.

Подробная информация о JaCarta SecurLogon доступна на сайте разработчика.

Выводы

Одной из основных тенденций российской ИТ-отрасли является встраивание отечественных СКЗИ в информационные системы и программные средства, разработанные за рубежом. Усиление государственного регулирования в сфере ИБ способствует развитию отечественного рынка средств защиты информации. Платформа JaCarta — семейство продуктов и решений от российской компании «Аладдин Р. Д.», в которых учтены требования законодательства России и отечественных регуляторов. Они подойдут как средним и крупным коммерческим организациям, так и государственным учреждениям и предприятиям.

Токены JaCarta выпускаются в различных исполнениях, которые имеют одинаковую функциональность. Они идеально подходят для использования в системах ДБО, на мобильных платформах, при проведении электронных торгов и осуществлении юридически значимого электронного документооборота.

Дополнительные системы, призванные облегчить работу с токенами JaCarta, такие как JaCarta Management System и JaCarta Authentication Server, позволяют значительно сократить временные и финансовые затраты на поддержание инфраструктуры токенов, одновременно обеспечив более высокий уровень ИБ и удобство пользователей.

Бесплатные решения JC-WebClient и JC-Mobile позволяют быстро реализовать функции аутентификации и обеспечить юридическую значимость осуществляемых операций при работе с сайтами, Web-приложениями, облачными сервисами, а также в мобильных приложениях.

Наличие сертификатов ФСТЭК России и ФСБ России позволяет применять токены JaCarta и решения на их основе в государственных системах и ИСПДн.