Исследователи из ThreatFabric сообщили о новой эволюции Android-дропперов — приложений, которые выглядят безобидно, но на самом деле загружают и устанавливают зловреды. Раньше такие инструменты чаще всего использовались для распространения банковских троянов, теперь же они применяются и для простого шпионажа, и для кражи СМС.

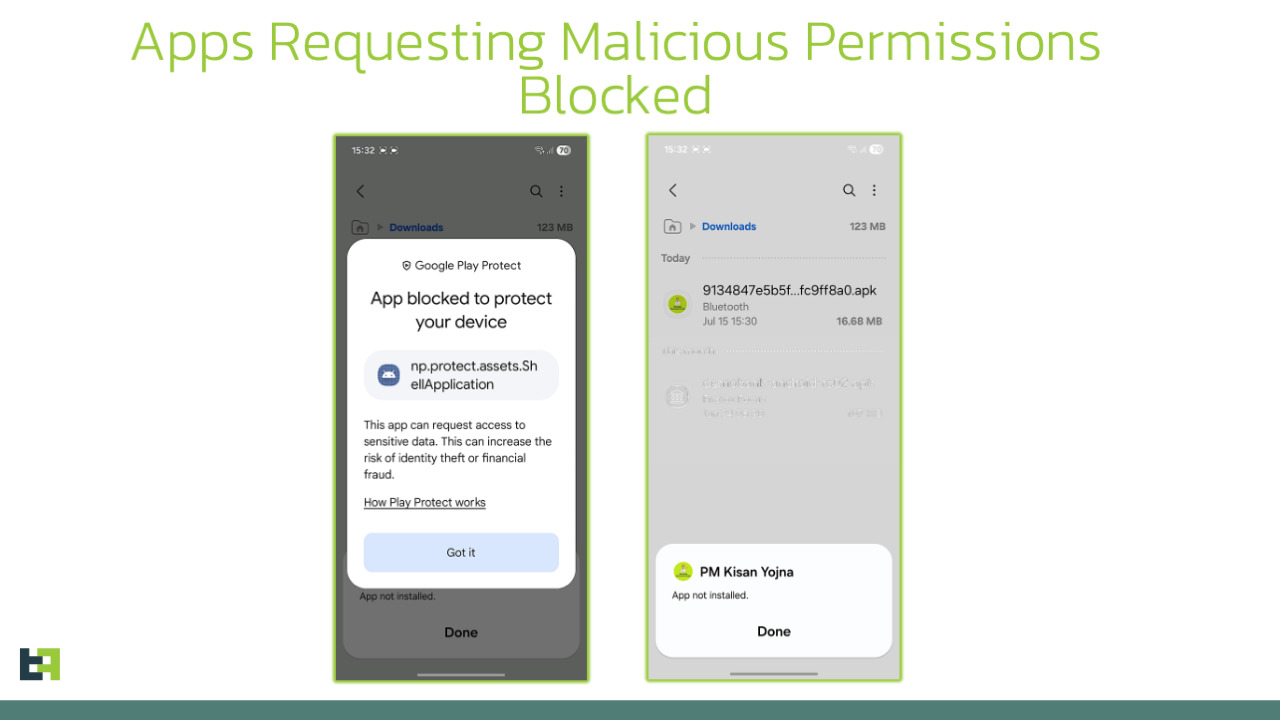

Причём злоумышленники научились обходить как стандартную защиту Google Play Protect, так и новый Pilot Program, созданный специально для «опасных» регионов вроде Индии, Бразилии или Таиланда.

Суть дроппера проста: на первый взгляд это легитимное приложение с минимумом разрешений. После установки оно запускает второй этап — подгружает или расшифровывает настоящий вредоносный код и уже тогда запрашивает доступ к опасным функциям.

Благодаря такому подходу система защиты «видит» обычное приложение, а пользователь успевает его установить и довериться ему.

ThreatFabric отмечает, что сегодня дропперы стали универсальным инструментом: они помогают выживать даже простым вредоносным программам, вроде СМС-стилеров, давая им «фору» перед системами защиты.

Одним из показательных примеров стал RewardDropMiner — многофункциональный дроппер, который раньше умел не только ставить шпионский софт, но и добывать Monero на заражённом устройстве. В новой версии разработчики убрали майнер, но сам механизм загрузки и маскировки остался.

Кроме него в отчёте упоминаются и другие активные семейства дропперов:

- SecuriDropper — откладывает запросы на разрешения с помощью Session Installer API,

- Zombinder — объединяет легальные приложения с вредоносными,

- BrokewellDropper — распространяет продвинутые банковские трояны,

- HiddenCatDropper — делает ставку на скрытую работу и устойчивость,

- TiramisuDropper — активно используется для доставки RAT SpyNote.

Главный вывод экспертов: дропперы больше не нишевое оружие для банковских атак, а массовый инструмент доставки любых зловредов. И пока Google совершенствует свои программы защиты, злоумышленники тут же адаптируют схемы, превращая эту борьбу в игру в «кошки-мышки».