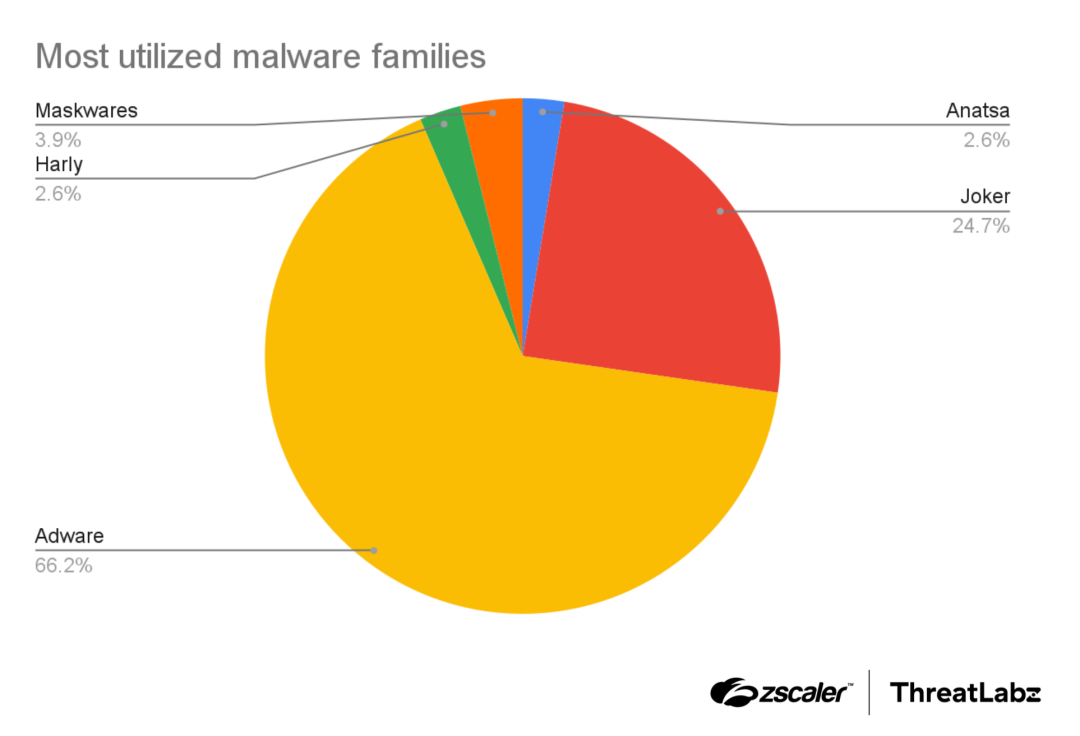

Команда Zscaler ThreatLabs выявила в Google Play целую кучу опасных Android-приложений. Всего — 77 штук, и вместе они успели набрать более 19 миллионов скачиваний. Большинство из них оказались рекламным софтом, но в четверти случаев речь шла о «классике жанра» — трояне Joker.

Этот вредонос умеет читать и отправлять СМС, воровать контакты, делать скриншоты, звонить и подписывать пользователей на платные услуги.

Исследователи также нашли его вариант под названием Harly, который маскируется под нормальные приложения вроде игр, редакторов фото или даже фонариков, но внутри содержит вредоносный код.

Такой софт ведёт себя как легальный, но параллельно крадёт пароли, банковские данные или передаёт злоумышленникам местоположение пользователя.

Trojan Anatsa снова в деле

Главная находка — обновлённый банковский троян Anatsa (он же Tea Bot). Теперь он атакует уже 831 банковское и криптовалютное приложение по всему миру (ранее было 650).

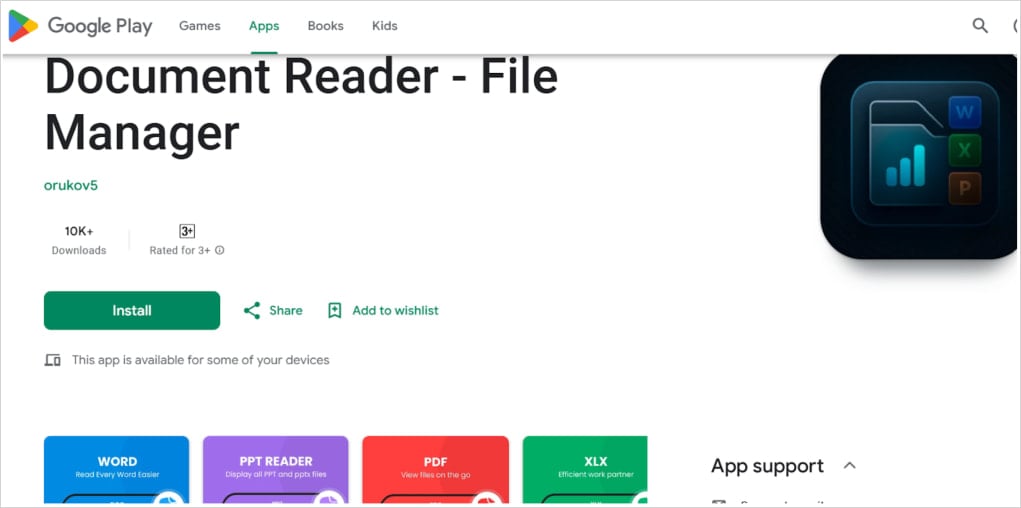

На Google Play он прятался под видом утилиты «Document Reader – File Manager». Установка проходила без подозрений, но после первого запуска приложение подгружало вредоносный код с сервера.

Anatsa научился обходить статический анализ, шифрует строки в коде, проверяет, не запущен ли он в песочнице, и периодически меняет пакеты и хеши, чтобы его труднее было обнаружить. Кроме того, он получает расширенные права через специальные возможности ОС и подсовывает пользователям фишинговые страницы для кражи данных.

Что удалили и что делать пользователям

По данным Zscaler, все выявленные вредоносные приложения уже удалены из Google Play. Но если они успели установиться, стоит проверить устройство и убедиться, что включена защита Google Play Protect.

Особенно осторожными нужно быть с приложениями из категорий «инструменты» и «персонализация» — именно они чаще всего использовались как приманка. Перед установкой советуют проверять разработчика, читать отзывы и давать только те разрешения, которые действительно нужны для работы программы.