Выявлена кампания по распространению opensource-инструмента добычи цифровой валюты SilentCryptoMiner. В ходе анализа в «Лаборатории Касперского» обнаружили, что для большей скрытности авторы атак загружают агент SIEM-системы Wazuh.

Использование Wazuh позволяет не только обеспечить постоянное присутствие майнера в системе и уберечь его от детектирования, но также получить удаленный контроль над чужим устройством и собирать телеметрию.

Помимо SIEM у SilentCryptoMiner имеются собственные средства защиты. Он умеет скрывать свою активность при обнаружении совпадений по списку запущенных процессов stealth-targets, а также принудительно завершать процессы из перечня kill-targets.

Для распространения скрытного майнера создан ряд поддельных сайтов, с которых якобы можно скачать популярные программы или пиратские копии. При попытке найти через «Яндекс» бесплатный uTorrent, MS Excel, MS Word, Minecraft или Discord фейки отображаются на первой странице поисковой выдачи.

Ссылки на мошеннические ресурсы публикуются также в телеграм-каналах, где SilentCryptoMiner выдают за игровые читы, и на YouTube (URL вставлены в описания англоязычных видео и комментарии к ним).

При попытке скачать заявленный софт на машину загружается ZIP, содержащий MSI-файл и TXT с паролем на запуск (мера против песочницы) и короткой инструкцией. Во избежание проблем с запуском пользователю рекомендуют отключить антивирус и Microsoft Defender.

Цепочка заражения сложна и реализуется поэтапно. В финале на машину жертвы устанавливается майнер, который начинает генерировать Monero или Zephyr.

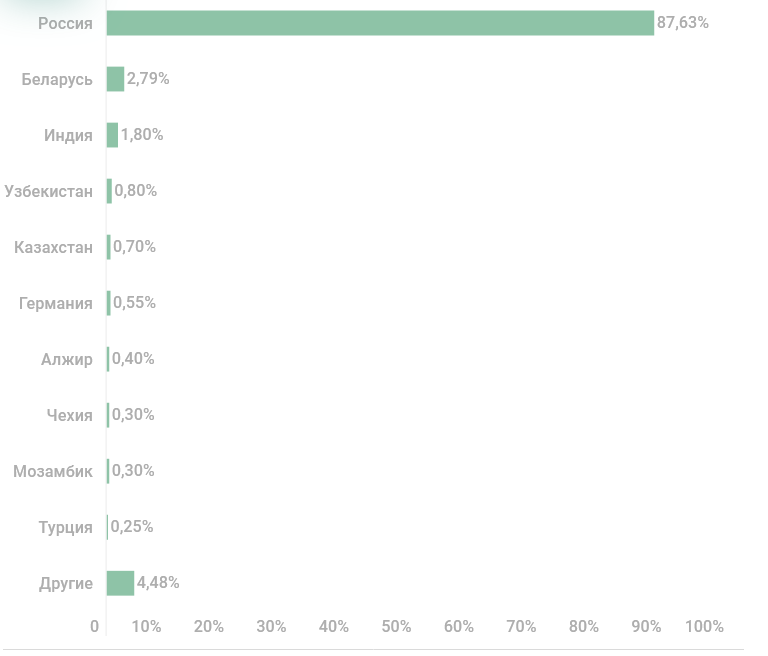

Больше всего попыток внедрения SilentCryptoMiner в связке с Wazuh зафиксировано в России. В ТОП-10 вошли также Белоруссия, Узбекистан и Казахстан.