Недавно уже сообщалось, что пользователи жалуются на новую фичу AI Overviews и ищут способы отключить её. Говорится, что искусственный интеллект выдаёт некорректные результаты запроса и мешает общему восприятию.

Компания утверждает, что невозможно отключить эту функцию, но принцип работы поиска Google говорит об обратном. Многие опции основаны на параметрах URL, что позволяет пользователям отключить поиск с ИИ с помощью описанного в этой статье метода «udm=14».

Данный трюк можно провернуть, если использовать новый фильтр поиска «web», который выдаёт прежний вид результатов запроса в виде синих веб-ссылок без ИИ-обзора. Компания предусмотрела продвижение своей новой фичи AI Overviews и сделала невозможным установить веб-поиск по умолчанию.

Если выполнить запрос и проверить URL-адрес, то можно увидеть километр «секретной» информации:

https://www.google.com/search?sca_esv=2d1299fed1ffcbfc&sca_upv=1&sxsrf=A...&udm=14&prmd=vnisbmt&sa=X&ved=2ahUKEwixo4qH06aGAxW5MlkFHQupBdkQs6gLegQITBAB&biw=1918&bih=953&dpr=1

И только выражение «udm=14» отвечает за старый добрый интерфейс с десятью синими ссылками, если добавить его в конец обычного поиска.

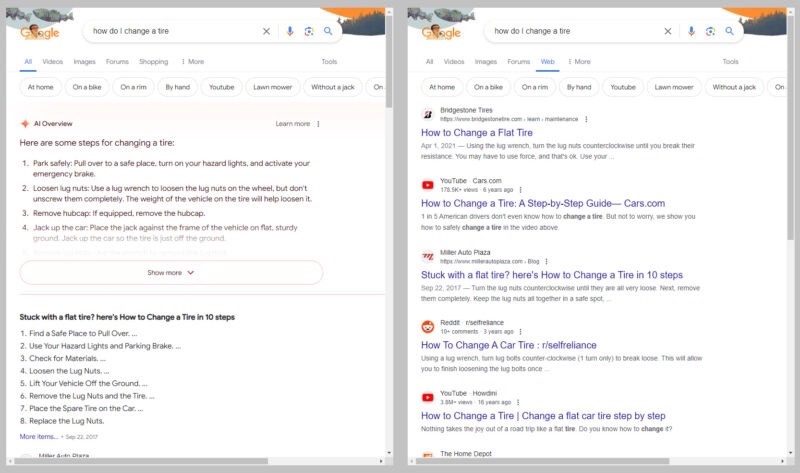

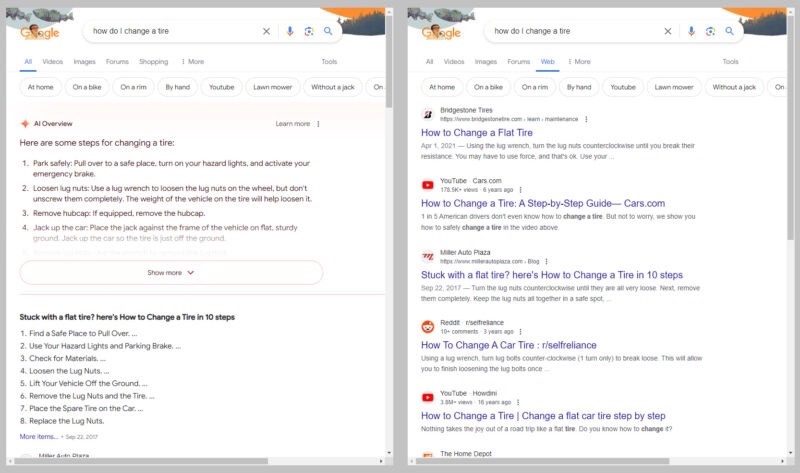

Слева – AI Overviews, справа – старый вид поиска с веб-результатами.

Источник: https://arstechnica.com

Google вряд ли позволит установить это по умолчанию. Пользователи могут воспользоваться помощью сторонних ресурсов. Например, отредактировать URL на сайте udm14.com, который при желании может прочитать все их запросы, что звучит уже не совсем безопасно.

Если пользователи выполняют поиск в адресной строке браузера, то можно просто настроить фичу «web», не привлекая третьих лиц.

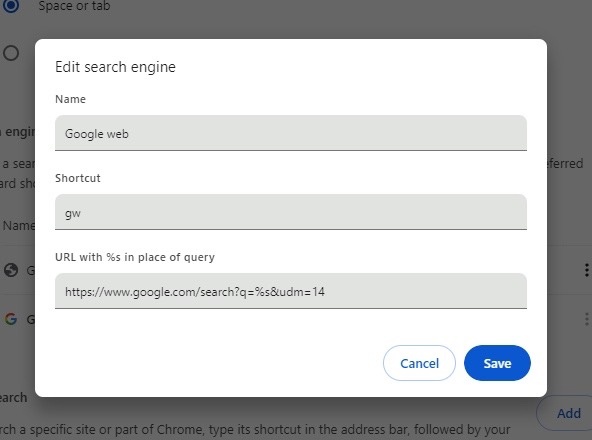

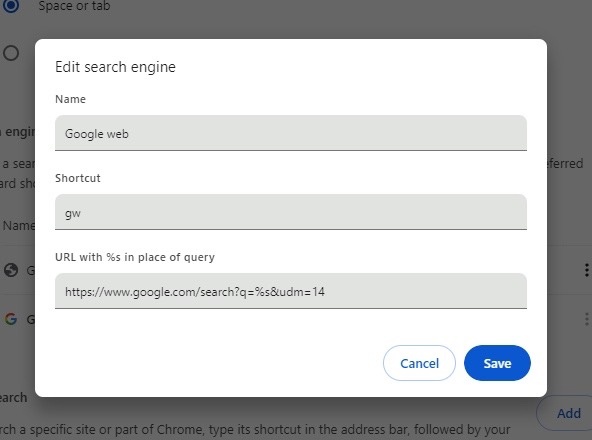

Чтобы настроить поиск в Chrome, нужно щёлкнуть правой кнопкой мыши по адресной строке и выбрать пункт «Управление поисковыми системами».

В Firefox сначала нужно ввести в адресную строку «about:config» и нажать Enter, найти раздел «browser.urlbar.update2.engineAliasRefresh» и нажать на значок «+». Перейти в «Настройки», далее «Поиск», прокрутить вниз до раздела поисковых систем и нажать «Добавить».

У пользователей вряд ли получится редактировать в этих браузерах существующий список Google. Им придётся создать новый ярлык, назвать его и использовать https://www.google.com/search?q=%s&udm=14 в качестве URL-адреса.

Поле посередине может называться «Быстрая команда» или «Краткое имя» в зависимости от браузера. Его значение пользователи смогут использовать, если новая поисковая система не будет установлена по умолчанию. Если написать в это поле сочетание «gw», то можно будет использовать новую поисковую систему, вводя запросы вида «gw топ-6 уловок мошенников».

Поиск Google без ИИ