В «Лаборатории Касперского» полгода наблюдают всплеск атак, использующих инсталлятор Tor Browser в связке с программой-клиппером. На настоящий момент зафиксировано почти 16 тыс. заражений, в том числе в странах бывшего СНГ.

Метод распространения вредоносного репака доподлинно неизвестен; не исключено, что его раздают с торрент-сайтов или из другого стороннего источника. В России, где браузер Tor очень популярен, официальный сайт проекта периодически блокируют; в Brave даже добавили плагин для обхода таких ограничений, а злоумышленники активизировались и пытаются воспользоваться ситуацией.

Первые вредоносные бандлы Tor Browser появились еще в конце 2021 года. В минувшем августе месячная норма детектов резко возросла и до сих пор измеряется тысячами. Зловреда выдают за локализованную версию инсталлятора (например, torbrowser_ru.exe) с возможностью выбора языка по умолчанию.

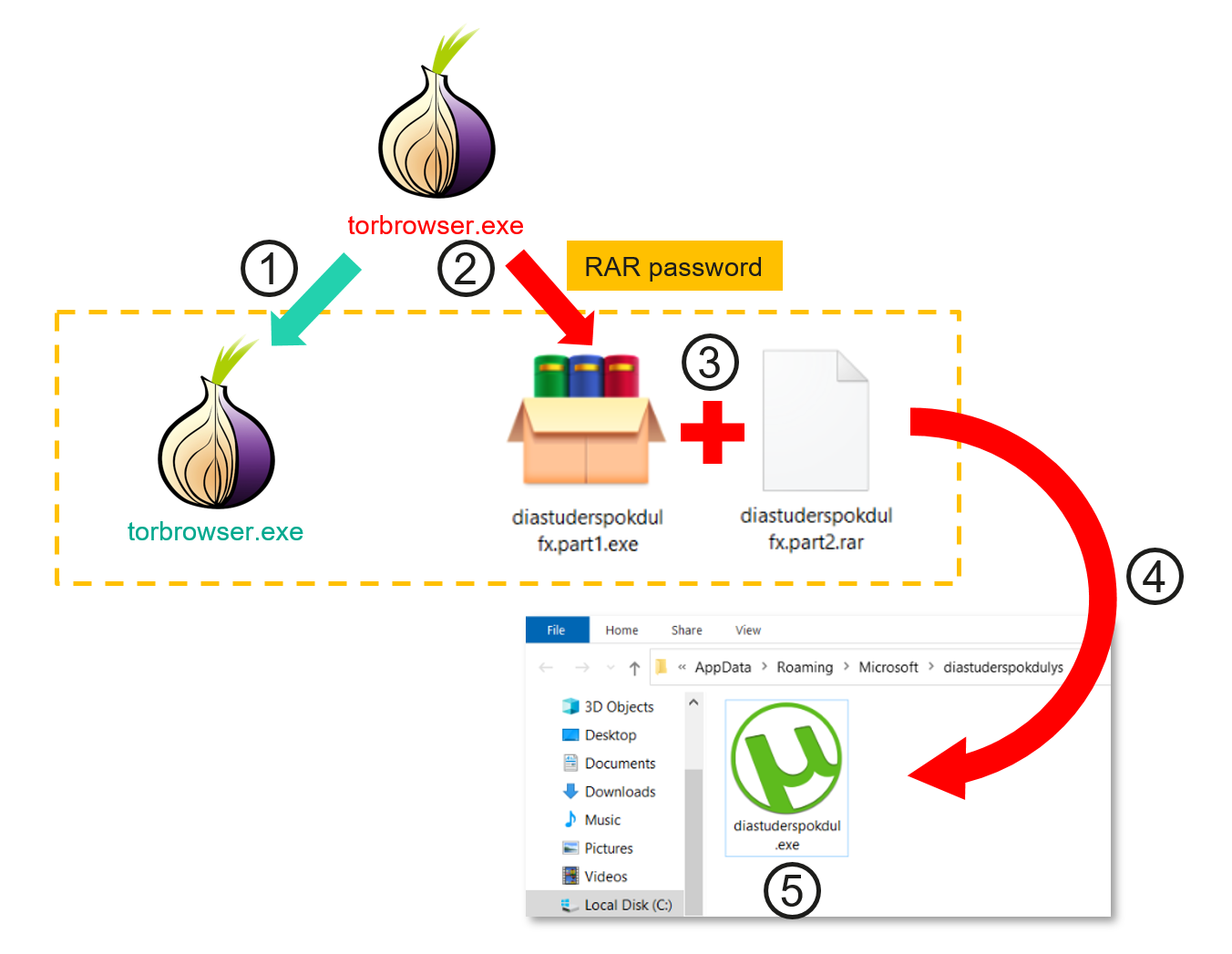

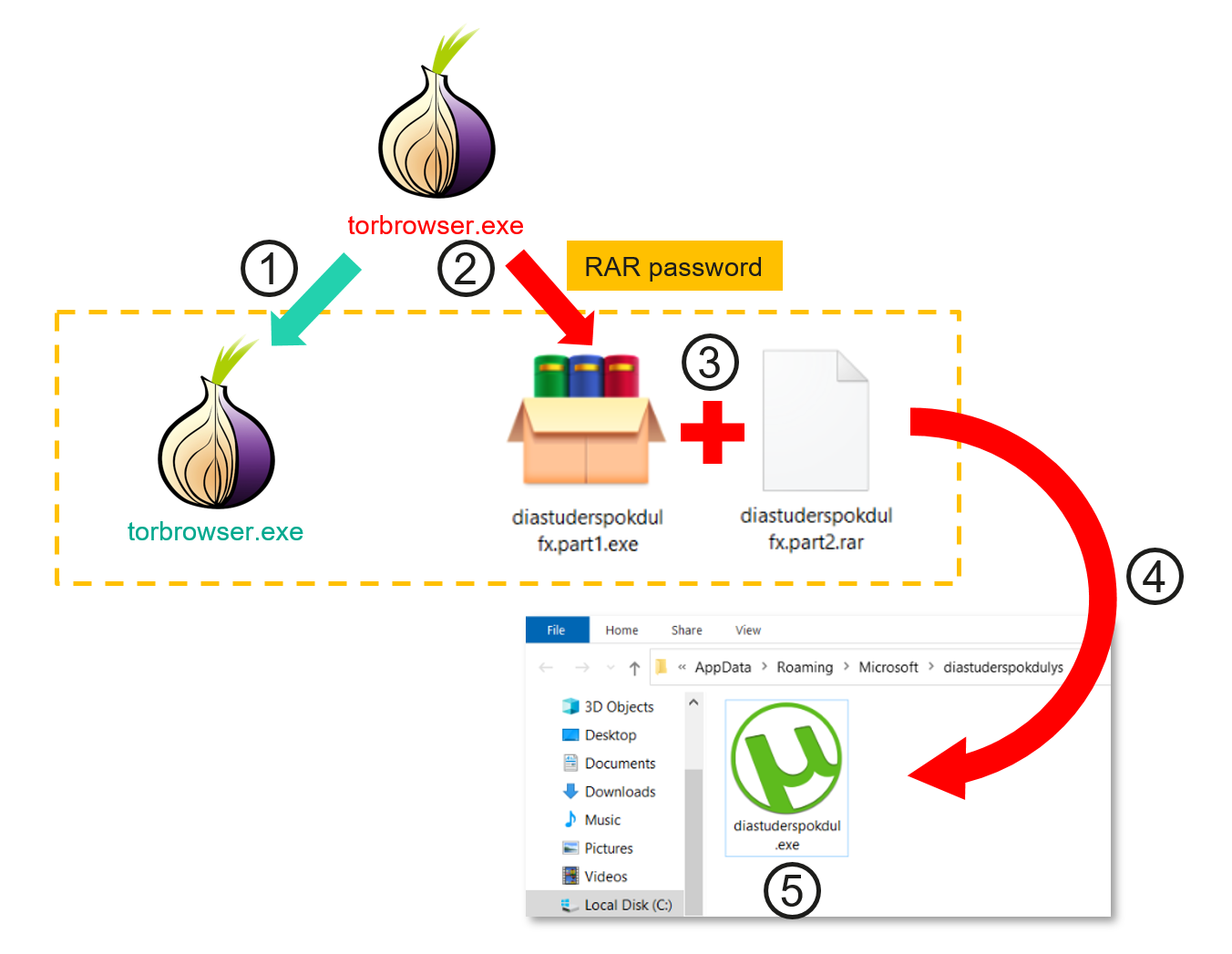

Эксперты зарегистрировали сотни схожих образцов с одинаковой схемой развертывания в системе. Загружаемый экзешник лишен цифровой подписи и на самом деле представляет собой архив RAR SFX, содержащий три файла:

- оригинальный инсталлятор Tor Browser с валидной подписью,

- запароленный RAR с кодом клиппера,

- инструмент командной строки для распаковки RAR.

Легитимный инсталлятор запускается для отвода глаз, одновременно происходит активация клиппера, который обычно прикрыт иконкой какой-либо популярной программы — например, uTorrent. Вредонос стартует как новый процесс и прописывается в системе на автозапуск.

Все задачи выполняются в автономном режиме. Клиппер сканирует содержимое буфера обмена, используя встроенные regex; найдя в тексте совпадения, он заменяет адрес криптокошелька произвольным из вшитого в код списка.

По словам исследователей, такие перечни могут включать тысячи возможных вариантов. Зловреда также можно отключить, используя комбинацию горячих клавиш Ctrl+Alt+F10, — эта опция, видимо, была добавлена на стадии тестирования.

Заражения общим количеством более 15 тыс. обнаружены в 52 странах. Топ-10 составили (в убывающем порядке) Россия, Украина, США, Германия, Узбекистан, Белоруссия, Китай, Нидерланды, Великобритания, Франция.

Текущая киберкампания, по оценкам, принесла авторам атак около $400 тыс. в биткоинах, лайткоинах, догикоинах и эфирах. Количество украденных монеро определить не удалось из-за высокой степени приватности сервиса.

В Kaspersky не исключают, что масштабы бедствия на самом деле намного больше: злоумышленники могли троянизировать другие популярные программы и использовать менее очевидные методы распространения. Во избежание неприятностей пользователям рекомендуют загружать софт только из надежных и доверенных источников, а также не пренебрегать антивирусной защитой.