Проведенный в AhnLab разбор новых атак DDoS-бота показал, что злоумышленники внедряют его на Linux-серверы, используя слабость парольной защиты SSH.

Написанный на Perl вредонос ShellBot, известный также как PerlBot, объявился в интернете лет пять назад. Предназначенный для проведения DDoS-атак зловред обладает также функциями бэкдора и легко поддается кастомизации. Для связи ботов с C2 используется протокол IRC.

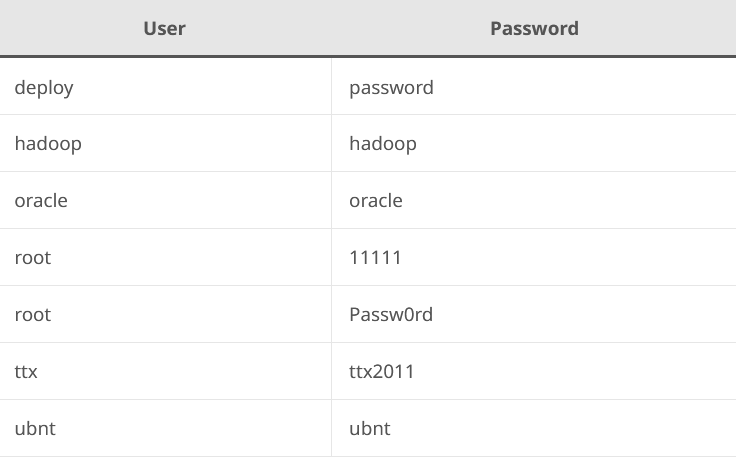

В ходе текущих атак операторы ShellBot вначале проводят сканирование интернета в поисках открытых портов 22/TCP (по умолчанию используется SSH-службой). Обнаружив доступную мишень, злоумышленники пытаются подобрать логин и пароль перебором по списку ходовых вариантов, в топе которого числятся следующие:

После взлома в Linux устанавливается ShellBot. В настоящее время в атаках, по данным экспертов, используются три версии зловреда — кастомные LiGhT's Modded perlbot v2, DDoS PBot v2.0 и PowerBots (C) GohacK.

Два первых варианта поддерживают множество команд на проведение DDoS-атак с использованием протоколов HTTP, TCP и UDP. Из бэкдор-функций в наборы включены обратный шелл, удаление логов, загрузка файлов и порт-сканы.

Вариант на основе PowerBots намного проще и работает в основном как бэкдор: по команде открывает бэкконнект-доступ, удаляет файлы по указанному пути, загружает файлы с удаленного сервера, проводит сканирование портов. Из техник DDoS он владеет только UDP flood.

В начале года корейские исследователи выявили киберкампанию, в ходе которой на серверы Linux SSH устанавливался шелл-загрузчик, доставляющий ShellBot и криптомайнер. Для защиты Linux-серверов от брутфорса и словарных атак админам советуют использовать сильные пароли и периодически их менять. Эксперты также рекомендуют поддерживать софт в актуальном состоянии и использовать файрволы.