С 5 января веб-сервис Amazon S3 начал автоматически шифровать все вносимые в корзины объекты, по умолчанию используя 256-битные ключи AES. Ранее шифрование данных на стороне сервера (SSE-S3) было доступно клиентам только в виде опции.

Нововведение, по словам провайдера, призвано обеспечить базовый уровень криптозащиты информации в облаке. Изменения предоставляются в пользование бесплатно, не влияют на быстродействие и не требуют дополнительных усилий от админа.

Возможность SSE-S3 появилась на сервисе еще в 2011 году. Пользователь мог задать шифрование при сохранении нового объекта или копировании существующего. С этой целью в запрос PUT включался соответствующий HTTP-заголовок.

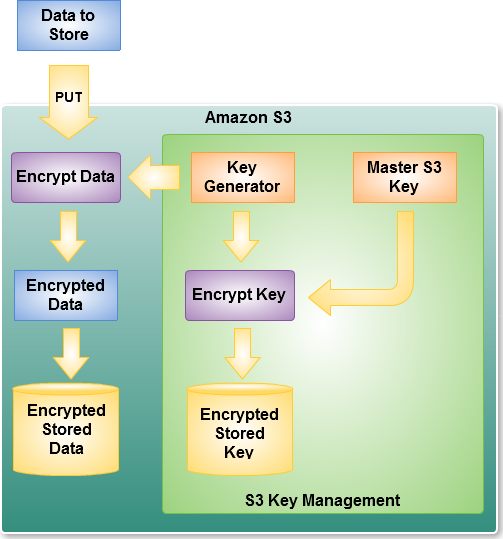

Получив такой запрос, сервис генерирует уникальный ключ AES-256, обрабатывает данные, а затем шифрует сам ключ (с помощью мастер-ключа). Из предосторожности все ключи при этом хранятся на специально выделенных серверах Amazon.

Те, у кого в настройках уже включено дефолтное шифрование, изменений не заметят. Остальные смогут удостовериться в автоматическом шифровании данных, заглянув в журнал событий AWS CloudTrail. В скором времени этот статус также станет отображаться в консоли AWS, отчетах S3 Inventory, аналитике Storage Lens, а в ответах Amazon S3 API появится дополнительный заголовок.

В апреле облачный провайдер по умолчанию включит еще две настройки безопасности — блокировку публичного доступа к S3 для всех новых корзин и замену ACL-списков политикой AWS IAM (Identity and Access Management). Созданных к тому моменту S3-ведер это нововведение не коснется.

Утечки баз данных — давняя проблема ИБ, сохраняющая актуальность из-за небрежной защиты и ошибок в конфигурации серверов. Так, в 2019 году в Сеть из S3-ведер Amazon были слиты 540 записей о пользователях Facebook (в России соцсеть признана экстремистской и запрещена).

Если бы эти данные были зашифрованы, злоумышленнику пришлось бы изрядно потрудиться, чтобы использовать утечку в своих интересах. К сожалению, владельцы таких баз нечасто тратят ресурсы и деньги на подобную защиту, что создает дополнительные риски для пользователей, вверивших им свою информацию.