Неделю назад на известном хакерском форуме появилось объявление о продаже базы данных WhatsApp (принадлежит Meta, запрещенной в России), содержащей 487 млн номеров мобильных телефонов пользователей. Проведенный в Cybernews анализ выборки подтвердил достоверность и актуальность слитой информации.

По внутренним данным, мессенджером WhatsApp пользуются более 2 млрд человек в 180+ странах. Продавец утверждает, что предложенная к продаже база за 2022 год содержит данные пользователей из 84 стран.

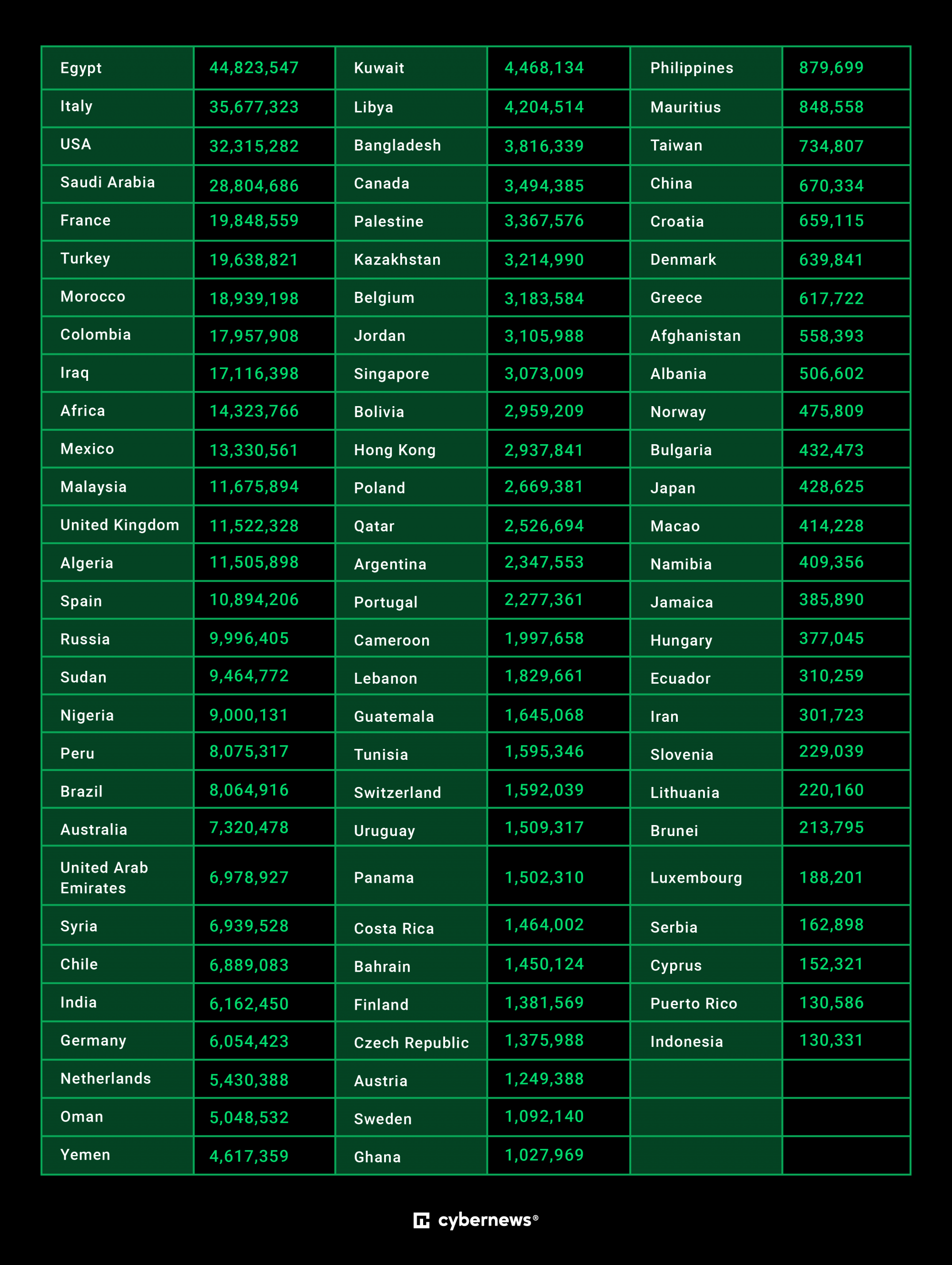

Как выяснил Cybernews, половина собранных номеров мобильников принадлежит гражданам Египта, Италии, США, Саудовской Аравии, Франции, Турции, Марокко, Колумбии, Ирака, ЮАР и Мексики. Россияне занимают в этом рейтинге 16 место (около 10 млн записей).

По запросу экспертам за символическую плату предоставили образец — 1097 американских номеров и 817 британских. Анализ показал, что все они ассоциированы с WhatsApp.

На вопрос, каким образом получена база, продавец ответил уклончиво, намекнув на отлаженный метод массового сбора данных. В Cybernews полагают, что с этой целью использовался скрейпинг — автоматизированное извлечение целевой информации из веб-страниц; подобное покушение на конфиденциальность идет вразрез с пользовательским соглашением WhatsApp. Нельзя исключить также такую возможность, как утечка через поисковую выдачу Google.

Автор слива заверил исследователей, что все выставленные на продажу номера телефонов принадлежат активным пользователям популярного мессенджера. Официальных заявлений по поводу неприятного инцидента пока нет.