С точки зрения обычных пользователей фаервол, безусловно, является вторым по значимости после антивируса компонентом защиты персонального компьютера. Но, к сожалению, источников информации, по данным которых можно было бы определить какой из представленных на рынке фаерволов защищает лучше, крайне мало.

Давайте для начала определимся с терминологией и ответим на вопрос - что же такое фаервол? По определению интернет-стандарта [RFC3511] (2003 г.), фаервол – это система, реализующая функции фильтрации сетевых пакетов в соответствии с заданными правилами с целью разграничения трафика между сегментами сети.

Но, с ростом сложности вредоносных программ и хакерских атак, исходные задачи фаервола дополнились новыми функциональными модулями. Уже фактически невозможно представить полноценный фаервол без модуля HIPS (мониторинга системных событий, контроля целостности системы и т.п.).

Главная задача современного фаервола – осуществлять блокировку неавторизованных сетевых коммуникаций (далее атак), подразделяемые на внутренние и внешние. К таковым относятся:

- Внешние атаки на защищённую фаерволом систему:

- инициированные хакерами;

- инициированные вредоносным кодом.

- Неавторизованные исходящие сетевые соединения:

- инициированные недоверенными приложениями (вредоносный код);

- инициированные приложениями, сетевая активность которых явным образом запрещена правилами.

Кроме того, фактически исчезли с рынка продукты, которые можно было бы отнести к чистым персональным фаерволам в классической формулировке 2003 года. На смену им пришли комплексные продукты защиты персональных компьютеров, в обязательном порядке включающие в себя фаервольный компонент.

В силу наибольшей актуальности мы решили начать сравнительное тестирование фаерволов с изучения качества защиты от внутренних атак, исходящих изнутри системы. Тест проводился по следующим направлениям:

- проверка защиты процессов от завершения;

- защита от стандартных внутренних атак;

- тестирование защиты от нестандартных утечек;

- тестирование защиты от нестандартных техник проникновения в режим ядра.

В следующем тестировании, которое запланировано на конце года, мы проведем сравнение фаерволов на защиту от внешних атак. Таким образом, у наших читателей будет вся необходимая информация для того, чтобы выбрать себе наиболее достойный по качеству персональный фаервол.

Методология проведения теста »

Анализ результатов теста и награды »

Оглавление:

- Введение

- Проверка фаерволов на защиту от внутренних атак

- Сравнение качества защиты на стандартных и максимальных настройках

- Итоговые результаты теста и награды

- Комментарии партнеров Anti-Malware.ru

Введение

В тестировании принимали участие 22 популярные программы комплексной защиты (класса Internet Security, если в линейке нет, то выбирался сугубо фаервол) от различных производителей актуальных на дату начала тестирования версий продуктов (июль 2011) и работающих на платформе Windows XP SP3:

- Avast! Internet Security 6.0.1203.0

- AVG Internet Security 2011 (10.0.0.1390)

- Avira Premium Security Suite 10.0.0.132

- BitDefender Internet Security 2011 (14.0.28.351)

- Comodo Internet Security 2011 (5.5.64714.1383)

- DefenseWall Personal Firewall 3.12

- Dr.Web Security Space 6.0.1.08010

- Eset Smart Security 4.2 (4.2.71.2)

- F-Secure Internet Security 2011 (1.30.4220.0)

- G DATA Internet Security 2012 (22.0.2.26)

- Jetico Personal Firewall 2.1 (2.1.0.10)

- Kaspersky Internet Security 2012 (12.0.0.374)

- McAfee Internet Security 2011 (11.0.572)

- Microsoft Security Essentials 2.0.657.0 + Windows Firewall (используется связка продуктов)

- Norton Internet Security 2011 (18.1.0.37)

- Online Armor Premium Firewall 5.0.0.1097

- Online Solutions Security Suite 1.5.15307.0

- Outpost Security Suite Pro 7.5 (3720.574.1668.464)

- Panda Internet Security 2011 (16.00.00)

- PC Tools Internet Security 2011 (1.0.0.58)

- Trend Micro Titanium Internet Security 2011 (3.0.0.1303)

- ZoneAlarm Internet Security Suite 2010 (9.3.37.0)

Тест проводился на специально подготовленном стенде под управлением VMware Workstation 7.1.4. Для каждого антивирусного продукта клонировались "чистые" виртуальные машины под операционной системой Windows XP SP3 со всеми установленными обновлениями на момент начала теста.

Тестирование производилось на двух типах настроек: рекомендуемых производителем стандартные (настройки по умолчания) и максимальных. В первом случае использовались рекомендуемые производителей настройки по умолчанию и производились все рекомендуемые программой действия.

Во втором случае в дополнение все настройки, которые были отключены в режиме «по умолчанию», но при этом могли повлиять на исход тестирования, включались и/или приводились в максимальное положение (наиболее строгие настройки). Другими словами – под выставлением максимальных настроек понимается перевод всех доступных из графического интерфейса пользователя настроек всех модулей, связанных с детектированием вредоносной файловой или сетевой активности, к наиболее строгому варианту.

В силу принципиальных отличий DefenseWall от конкурентов по логике своей работы контролируемые им приложения могут запускаться из доверенной (trusted zone) или из недовернной зоны (untrusted zone). Поэтому в данном случае понятие "максимального" или "стандартного" режима настроек применялось к настройкам контроля приложений в недоверенной зоне. Тестовые утилиты при тестировании этого продукта запускались из недоверенной зоны (с внешнего носителя).

Тест фаерволов проводился по следующим группам внутренних атак, для наглядности разбитых на уровни сложности:

- Базовый уровень сложности (31 вариант атак):

- проверка защиты процессов от завершения (15 вариантов атак);

- защита от стандартных внутренних атак (16 вариантов атак).

- Повышенный уровень сложности (9 вариантов атак):

- тестирование защиты от нестандартных утечек (3 варианта атак);

- тестирование защиты от нестандартных техник проникновения в режим ядра (6 вариантов атак).

Подробное описание всех методов атаки, используемых в тесте, вы можете найти в методологии тестирования.

Проверка фаероволов на защиту от внутренних атак

Тестирование фаерволов проводилось по набору из 40 тестовых кейсов для каждого продукта отдельно (подробные результаты по каждому из них можно посмотреть в отчете в формате Excel).

Напомним, что согласно используемой схеме награждения, 1 балл (+) начислялся, если атака заблокирована автоматически, защитный функционал тестируемой программы не нарушен. 0.5 балла (или +/-) - если атака блокируется только при особых обстоятельствах (например, при правильном выборе пользователя нужного действия по запросу тестируемой программы). И, наконец, в случае если атака прошла успешно полностью или частично с выводом из строя функционала защиты, то баллы не начислялись. Максимально возможное количество набранных баллов в данном тесте составило 40.

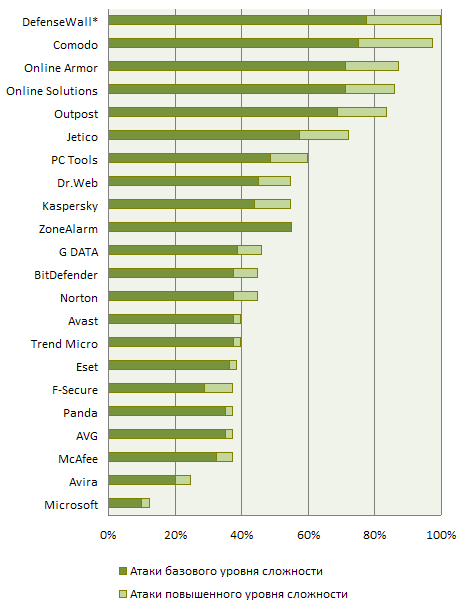

В таблице 1-2 и на рисунке 1-2 представлены результаты тестирования фаерволов отдельно на стандартных и максимальных настройках. Для наглядности результаты для каждого фаервола разбиты на две группы: защита от атак базового уровня сложности и защита от атак повышенного уровня сложности.

Таблица 1: Результаты теста фаерволов на стандартных настройках

| Протестированный продукт | Атаки базового уровня сложности (макс. 31 балл) | Атаки повышенного уровня сложности (макс. 9 балл) | Всего баллов (макс. 40) | Всего % | ||||

| Баллы | % | % от суммы | Баллы | % | % от суммы | |||

| DefenseWall* | 31 | 100% | 77,5% | 9 | 100% | 22,5% | 40 | 100% |

| Comodo | 30 | 97% | 75% | 9 | 100% | 22,5% | 39 | 98% |

| Online Armor | 28,5 | 92% | 71,3% | 6,5 | 72% | 16,3% | 35 | 88% |

| Online Solutions | 28,5 | 92% | 71,3% | 6 | 67% | 15% | 34,5 | 86% |

| Outpost | 27,5 | 89% | 68,8% | 6 | 67% | 15% | 33,5 | 84% |

| Jetico | 23 | 74% | 57,5% | 6 | 67% | 15% | 29 | 73% |

| PC Tools | 19,5 | 63% | 48,8% | 4,5 | 50% | 11,3% | 24 | 60% |

| Dr.Web | 18 | 58% | 45% | 4 | 44% | 10% | 22 | 55% |

| Kaspersky | 17,5 | 56% | 43,8% | 4,5 | 50% | 11,3% | 22 | 55% |

| ZoneAlarm | 22 | 71% | 55% | 0 | 0% | 0% | 22 | 55% |

| G DATA | 15,5 | 50% | 38,8% | 3 | 33% | 7,5% | 18,5 | 46% |

| BitDefender | 15 | 48% | 37,5% | 3 | 33% | 7,5% | 18 | 45% |

| Norton | 15 | 48% | 37,5% | 3 | 33% | 7,5% | 18 | 45% |

| Avast | 15 | 48% | 37,5% | 1 | 11% | 2,5% | 16 | 40% |

| Trend Micro | 15 | 48% | 37,5% | 1 | 11% | 2,5% | 16 | 40% |

| Eset | 14,5 | 47% | 36% | 1 | 11% | 3% | 15,5 | 39% |

| F-Secure | 11,5 | 37% | 28,8% | 3,5 | 39% | 8,8% | 15 | 38% |

| Panda | 14 | 45% | 35% | 1 | 11% | 3% | 15 | 38% |

| AVG | 14 | 45% | 35% | 1 | 11% | 3% | 15 | 38% |

| McAfee | 13 | 42% | 33% | 2 | 22% | 5% | 15 | 38% |

| Avira | 8 | 26% | 20% | 2 | 22% | 5% | 10 | 25% |

| Microsoft | 4 | 13% | 10% | 1 | 11% | 3% | 5 | 13% |

Рисунок 1: Результаты теста фаерволов на стандартных настройках

* В силу принципиальных отличий DefenseWall от конкурентов по логике своей работы контролируемые им приложения могут запускаться из доверенной (trusted zone) или из недовернной зоны (untrusted zone). Поэтому в данном случае понятие "максимального" или "стандартного" режима настроек применялось к настройкам контроля приложений в недоверенной зоне. Тестовые утилиты при тестировании этого продукта запускались из недоверенной зоны (с внешнего носителя).

Как мы видим на рисунке 1, защита от внутренних атак у большинства фаерволов на рекомендуемых производителе настройках оставляет желать лучшего. Всего 5 фаерволов смогли преодалеть барьер 80% со стандартными настройками, среди них DefenseWall, Comodo, Online Armor, Online Solutions и Outpost. Близкий к лидерам результат показал фаервол Jetico. Результаты остальных оказались заметно хуже.

Такой разброс результатов связан в первую очередь с тем, что известные многие производители ищут баланс между качеством защиты и уровнем беспокойства пользователей. Это приводит к тому, что в настройках по умолчанию, используемых подавляющим большинством клиентов сводятся к минимуму количество запросов и уведомлений, требующих от пользователя какой-либо реакции. Естественно, это напрямую сказывается на качестве защиты. Защита промолчит, когда вредоносная программа будет имитировать/производить вполне легитимные действия в системе.

Так стоит обратить внимание, что процент предотвращения сложных видов атак в целом заметно хуже, чем атак базового уровня сложности. Граничными примерами здесь выступают продукты ZoneAlarm и F-Secure. У первого из них результаты блокировки базового уровня атак достаточно высок, однако, к сложным атакам продукт оказался вовсе не готов, и набрал на них ноль баллов. F-Secure, напротив, оказался слаб на атаках базового уровня (в частности из-за посредственного уровня самозащиты), но за счет параноидального в хорошем смысле поведенческого анализа показал высокий результат детектирования атак повышенной сложности.

Таблица 2: Результаты теста фаерволов на максимальных настройках

| Протестированный продукт | Атаки базового уровня сложности | Атаки повышенного уровня сложности | Всего баллов | Всего % | ||||

| Баллы | % | % от суммы | Баллы | % | % от суммы | |||

| Comodo | 31 | 100% | 77,5% | 9 | 100% | 22,5% | 40 | 100% |

| DefenseWall* | 31 | 100% | 77,5% | 9 | 100% | 22,5% | 40 | 100% |

| Kaspersky | 31 | 100% | 78% | 7,5 | 83% | 18,8% | 38,5 | 96% |

| PC Tools | 31 | 100% | 78% | 6,5 | 72% | 16,3% | 37,5 | 94% |

| Outpost | 30,5 | 98% | 76% | 6 | 67% | 15% | 36,5 | 91% |

| Online Armor | 28,5 | 92% | 71,3% | 6,5 | 72% | 16,3% | 35 | 88% |

| Online Solutions | 28,5 | 92% | 71% | 6 | 67% | 15% | 34,5 | 86% |

| BitDefender | 25 | 81% | 62,5% | 7 | 78% | 17,5% | 32 | 80% |

| Dr.Web | 25 | 81% | 62,5% | 5 | 56% | 12,5% | 30 | 75% |

| F-Secure | 23,5 | 76% | 59% | 6,5 | 72% | 16% | 30 | 75% |

| Eset | 25,5 | 82% | 64% | 4 | 44% | 10% | 29,5 | 74% |

| Jetico | 23 | 74% | 58% | 6 | 67% | 15% | 29 | 73% |

| McAfee | 23 | 74% | 58% | 4 | 44% | 10% | 27 | 68% |

| G DATA | 20,5 | 66% | 51% | 6 | 67% | 15% | 26,5 | 66% |

| ZoneAlarm | 23 | 74% | 58% | 2 | 22% | 5% | 25 | 63% |

| Norton | 15 | 48% | 38% | 4 | 44% | 10% | 19 | 48% |

| Avast | 15 | 48% | 37,5% | 1 | 11% | 2,5% | 16 | 40% |

| Panda | 14 | 45% | 35% | 2 | 22% | 5% | 16 | 40% |

| Trend Micro | 15 | 48% | 38% | 1 | 11% | 3% | 16 | 40% |

| AVG | 14 | 45% | 35% | 1 | 11% | 3% | 15 | 38% |

| Avira | 9 | 29% | 23% | 2 | 22% | 5% | 11 | 28% |

| Microsoft | 4 | 13% | 10% | 1 | 11% | 3% | 5 | 13% |

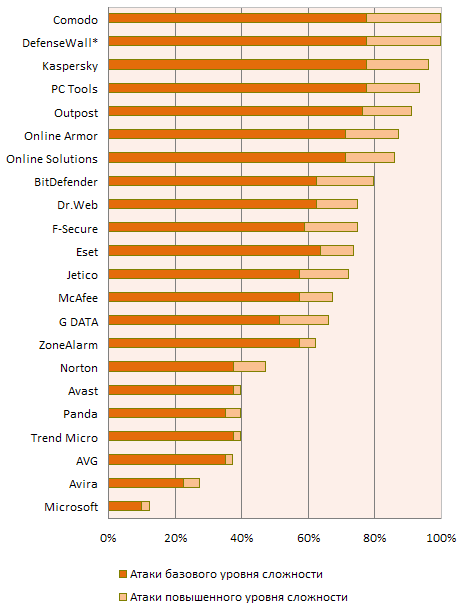

Рисунок 2: Результаты теста фаерволов на максимальных настройках

* В силу принципиальных отличий DefenseWall по логике работы от конкурентов контролируемые им приложения могут запускаться из доверенной (trusted zone) или из недовернной зоны (untrusted zone). Поэтому в данном случае понятие "максимального" или "стандартного" режима настроек применялось к настройкам контроля приложений в недоверенной зоне. Тестовые утилиты при тестировании этого продукта запускались из недоверенной зоны (с внешнего носителя).

Как мы видим, при включении максимальных настроек качество защиты от внутренних атак у многих протестированных фаерволов значительно повысилось. Особенно это заметно у крепких середнячков.

Здесь очень важно отметить, что часть протестированных продуктов вовсе не имеет настроек, которые каким-либо образом могли бы повлиять на результаты нашего теста. Именно поэтому, результаты некоторых фаерволов на стандартных и максимальных настройках оказались одинаковыми.

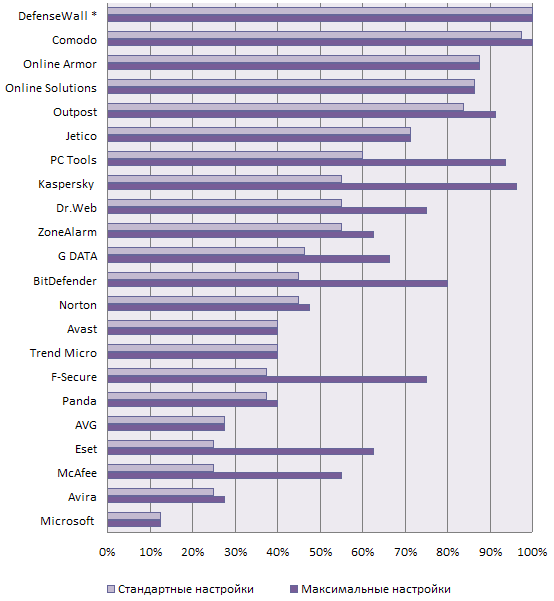

Сравнение качества защиты на стандартных и максимальных настройках

По задумке теста мы не будем проводить суммирование или усреднение результатов одного и того же продукта с различными настройками. Напротив, мы хотим их сопоставить и показать существенные отличия в качестве защиты протестированных продуктов в зависимости от используемых настроек.

Итак, для наглядности мы свели итоговые результаты теста фаерволов со стандартными и максимальными настройками и представили их ниже в таблице 3 и на рисунке 3.

Таблица 3: Сводные результаты теста фаерволов на стандартных и максимальных настройках

| Продукт | Стандартные настройки | Максимальные настройки |

| DefenseWall * | 100% | 100% |

| Comodo | 98% | 100% |

| Online Armor | 88% | 88% |

| Online Solutions | 86% | 86% |

| Outpost | 84% | 91% |

| Jetico | 71% | 71% |

| PC Tools | 60% | 94% |

| Kaspersky | 55% | 96% |

| Dr.Web | 55% | 75% |

| ZoneAlarm | 55% | 63% |

| G DATA | 46% | 66% |

| BitDefender | 45% | 80% |

| Norton | 45% | 48% |

| Avast | 40% | 40% |

| Trend Micro | 40% | 40% |

| F-Secure | 38% | 75% |

| Panda | 38% | 40% |

| AVG | 28% | 28% |

| Eset | 25% | 63% |

| McAfee | 25% | 55% |

| Avira | 25% | 28% |

| Microsoft | 13% | 13% |

Рисунок 3: Сводные результаты теста фаерволов на стандартных и максимальных настройках

Рисунок 3 очень наглядно демонстрирует разницу в результатах теста в зависимости от выбранных настроек.

Если отойти от стандартных настроек, предложенных вендором, то для многих фаерволов можно существенно повысить уровень защиты от внутренних атак. Особенно это касается таких продуктов как PC Tools, Kaspersky, Dr.Web, G Data, BitDefender, F-Secure, Eset и McAfee.

С другой стороны, как уже отмечалось выше, некоторые из протестированных продуктов вовсе не имеет настроек, которые каким-либо образом могли бы повлиять на результаты теста. Поэтому их результаты на графике для обоих видом настроек неизменны. К этой группе относится Online Armor, Online Solutions, Jetico, Avast, Trend Micro, AVG и Microsoft.

Итоговые результаты теста и награды

В результате открытого обсуждения было принято решение не усреднять результаты одного и того же продукта с различными настройками, а рассматривать их независимо друг от друга. Таким образом, каждый из протестированных продуктов может получить две награды, по одной на каждом виде настроек.

В соответствие со схемой награждения лучшие фаерволы получают награды с указанием использованных при этом настроек, см. таблицу 4.

Таблица 4: Итоговые результаты теста фаерволов на стандартных и максимальных настройках

| Тестируемый продукт | Вариант настроек |

Предотвращение атак [%] | Всего [%] |

Награда | |

| Базовый уровень сложности |

Повышенный уровень сложности | ||||

| Comodo | Max | 100% | 100% | 100% |

|

| DefenseWall * | Untrusted Zone Max | 100% | 100% | 100% | |

| DefenseWall * | Untrusted Zone Standard | 100% | 100% | 100% | |

| Comodo | Standard | 97% | 100% | 98% | |

| Kaspersky | Max | 100% | 83% | 96% |

|

| PC Tools | Max | 100% | 72% | 94% | |

| Outpost | Max | 98% | 67% | 91% | |

| Online Armor | Max | 92% | 72% | 88% | |

| Online Armor | Standard | 92% | 72% | 88% | |

| Online Solutions | Max | 92% | 67% | 86% | |

| Online Solutions | Standard | 92% | 67% | 86% | |

| Outpost | Standard | 89% | 67% | 84% | |

| BitDefender | Max | 81% | 78% | 80% | |

| Dr.Web | Max | 81% | 56% | 75% |

|

| F-Secure | Max | 76% | 72% | 75% | |

| Eset | Max | 82% | 44% | 74% | |

| Jetico | Max | 74% | 67% | 73% | |

| Jetico | Standard | 74% | 67% | 73% | |

| McAfee | Max | 74% | 44% | 68% | |

| G DATA | Max | 66% | 67% | 66% | |

| ZoneAlarm | Max | 74% | 22% | 63% | |

| PC Tools | Standard | 63% | 50% | 60% | |

| Dr.Web | Standard | 58% | 44% | 55% |

|

| Kaspersky | Standard | 56% | 50% | 55% | |

| ZoneAlarm | Standard | 71% | 0% | 55% | |

| Norton | Max | 48% | 44% | 48% | |

| G DATA | Standard | 50% | 33% | 46% | |

| BitDefender | Standard | 48% | 33% | 45% | |

| Norton | Standard | 48% | 33% | 45% | |

| Avast | Max | 48% | 11% | 40% | |

| Panda | Max | 45% | 22% | 40% | |

| Trend Micro | Max | 48% | 11% | 40% | |

| Avast | Standard | 48% | 11% | 40% | |

| Trend Micro | Standard | 48% | 11% | 40% | |

| Eset | Standard | 47% | 11% | 39% |

Нет награды |

| AVG | Max | 45% | 11% | 38% | |

| AVG | Standard | 45% | 11% | 38% | |

| McAfee | Standard | 42% | 22% | 38% | |

| F-Secure | Standard | 37% | 39% | 38% | |

| Panda | Standard | 45% | 11% | 38% | |

| Avira | Max | 29% | 22% | 28% | |

| Avira | Standard | 26% | 22% | 25% | |

| Microsoft | Max | 13% | 11% | 13% | |

| Microsoft | Standard | 13% | 11% | 13% | |

Лучшие результаты в тесте показали фаерволы Comodo и DefenseWall, набравшие 98-100% баллов, причем их результаты оказались очень высокими как на стандартных, так и на максимальных настройках. Эти два продукта получают награду Platinum Firewall Outbound Protection Award.

Стоит серьезно оговориться, что в случае с DefenseWall не все так радужно. Если при тестировании мы будем запускать тестовые утилиты из доверенной зоны, то результаты DefenseWall будет ровно противоположенные (защита не сработает ни в одном случае). Это связано с тем, что по своей логике работы данная программа не ограничивает действия из доверенной зоны.

Что касается фаервола Comodo, то обратной стороной его высоких результатов в данном тесте является излишняя параноидальность, что выливается в большое количество ложных тревог. Поэтому данный продукт, как и DefenseWall, не стоит рекомендовать для начинающих пользователей, слабо понимающих устройство операционной системы и происходящих в ней событий.

Очень высокие результаты в тесте (свыше 80%) также показали фаерволы PC Tools, Outpost, Online Armor, Online Solutions и BitDefender, которые получают награды Gold Firewall Outbound Protection Award. Важно отметить, что из них только Outpost, Online Armor и Online Solutions смогли добиться этого результата на стандартных настройках.

Далее по списку расположилась группа из 7 фаерволов, чьи результаты попадают в диапазон от 60% до 80%, среди них Dr.Web, F-Secure, Eset, Jetico, McAfee, G DATA и ZoneAlarm. Все они получают награду Silver Firewall Outbound Protection Award. Интересно, что почти эти результаты получены для данных на максимальных настройках, за исключением лишь Jetico (результаты не зависит от настроек).

В следующей группу продуктов, получивших награду Bronze Firewall Outbound Protection Award все ровно наоборот, почти все эти результаты были получены на стандартных настройках.

Чтобы ознакомиться с подробными результатами теста и убедиться в правильности итоговых расчетов, вы можете скачать результаты теста в формате Microsoft Excel.

Шабанов Илья, управляющий партнер Anti-Malware.ru:

«Данным тестом мы начинаем большой проект по сравнению фаерволов в продуктах для защиты домашних компьютеров. Сегодня от фаервола ожидают гораздо большего, чем несколько лет назад. Он должен проактивно обнаруживать вредоносную сетевую активность и стать последним рубежом защиты от утечки персональных данных пользователей – даже в том случае, когда другие компоненты защиты не сработали или были выведены из строя. Именно наличие таких возможностей с моей точки зрения отличает действительно классный современный фаервол от технологий вчерашнего дня.

Данный тест оценивает возможности популярных фаерволов в области защиты от внутренних атак. Если от внешних атак худо бедно все научились защищаться, то с внутренними все обстоит иначе. Результаты теста показали, что на практике очень мало фаерволов могут качественно защищать именно от внутренних атак. Думаю, что результаты данного теста заставят многих задуматься, что не все фаерволы одинаково хороши, и что очень много зависит от правильных настроек – у большинства продуктов защита со стандартными настройками оказалась значительно слабее, чем на максимальных».

Валерий Ледовской, эксперт Anti-Malware.ru:

«Anti-Malware.ru провел тестирование персональных фаерволов впервые. Некоторые специалисты высказывали по поводу данного тестирования различные сомнения. Во-первых, говорилось о том, что нет такого понятия как персональный фаервол. Во-вторых, высказывались сомнения по поводу результатов таких продуктов, как DefenseWall. Но все эти доводы весьма надуманны. В частности, вендоры предлагают в составе своих продуктов компоненты, которые пользователям представляются именно как персональные фаерволы, и за последние годы данный термин обрёл некоторый смысл, - пользователи, которые подбирают фаервол для своего домашнего компьютера, в большинстве случаев представляют себе функционал, которым должен обладать такой продукт. Т.е. понятие персонального файерволла уже вполне сформировалось как в сознании пользователей, так и в индустрии компьютерной безопасности.

Поэтому сравнение данного функционала, реализованного в рамках комплексных защитных программных продуктов - это очень важный момент в развитии индустрии информационной безопасности, без которого пользователям всё сложнее разобраться в возможностях того или иного продукта. Конечно, несколько в стороне стоят такие программы, как DefenseWall. Они с лёгкостью проходят практически все стандартные для персональных фаерволов тестовые кейсы, но при этом имеют непривычную идеологию защиты системы. Переход на такие продукты с классических антивирусов потребует от пользователя некоторых усилий, можно даже сказать, изменения собственного сознания в отношении защиты системы. И поэтому нет ничего удивительного в том, что представители других вендоров подвергают результаты таких продуктов сомнению. Но исключать такие продукты из тестирования было бы неправильным шагом. Ведь именно за такими продуктами будущее индустрии компьютерной безопасности».

Михаил Касимов, эксперт Anti-Malware.ru:

«Отрадно видеть, что функциональное поле портала Anti-Malware.ru расширилось, и стало охватывать такое направление как тестирование фаерволов уровня приложений. Данный вид защитного ПО является обязательным для повседневного использования в рамках комплексных решений класса Internet Security, наряду с антивирусными программами. Польза от проведённого тестирования заключается ещё в том, что конечный пользователь получает возможность основывать свой выбор при покупке защитного ПО не только по информации одного источника, но и портала Anti-Malware.ru».

Вячеслав Копейцев, инженер по тестированию Anti-Malware.ru

Информационно-аналитический центр "Anti-Malware.ru" в течение нескольких лет регулярно проводит тестирования антивирусных продуктов по различным характеристикам. При этом тестирования такого класса защитного ПО, как фаерволы уровня приложений – не проводились. Осознавая необходимость таких тестов, т.к. данный класс защитного ПО обычно входит в состав комплексных решений уровня Internet Security, а также видя интерес сообщества к данной категории продуктов, мы решились на разработку собственной методологии тестирования с последующим его непосредственным проведением.

На сегодняшний день, имея результаты первого подобного тестирования, мы можем назвать основные проблемы большей части продуктов:

1. Узкий спектр предотвращаемых атак, отсутствие комплексности защиты.

2. Дополнительная необходимость в настройке того или иного продукта со стороны пользователя, которому зачастую может не хватать квалификации.

В целом, можно сказать, что современные фаерволы уровня приложений справляются со своей задачей по защите от внутренних атак, и большинство тестируемых продуктов показали достойный результат.

В скором времени информационно-аналитический центр "Anti-Malware.ru" планирует провести ещё одно тестирование фаерволов – тест защиты от внешних атак.

Комментарии партнеров Anti-Malware.ru

Олег Ишанов, заместитель руководителя лаборатории антивирусных исследований «Лаборатории Касперского»:

«Борьба с современными вредоносными программами может быть эффективна, только если антивирусные продукты обладают мощными технологиями самозащиты и проактивной защиты, т.к. злоумышленники в первую очередь пытаются поразить ядро системы и деактивировать антивирус.

Данный тест является своего рода развитием уже известного теста самозащиты и дополнен рядом интересных тестовых сценариев. Однако не все тестовые сценарии можно назвать жизненными, т.к. воспроизводимые в них шаблоны поведения нельзя всегда расценивать как чисто вредоносные. Блокирование таких шаблонов в режиме “по умолчанию” увеличит число предупреждений антивируса и будет лишний раз беспокоить пользователя.

Важным является соблюдение баланса между качеством защиты и числом ненужных запросов. Продукты Лаборатории Касперского превосходно справляются с данной задачей не отвлекая пользователя по пустякам и одновременно не снижая общий уровень защиты. Результаты теста показали, что при максимальных настройках Kaspersky Internet Security 2012 продемонстрировал 3-й результат даже на фоне специализированных продуктов, чаще используемых профессионалами. При настройках по умолчанию все крупные антивирусные бренды оказались далеко позади Kaspersky Internet Security 2012. Мы благодарим лабораторию Anti-Malware.Ru за новый интересный тест».

Илья Рабинович, генеральный директор и основатель SoftSphere Technologies:

«Монополия- это всегда плохо. Монополия на тесты продуктов, работающих на безопасность пользователя- это плохо вдвойне. Тест Matousec для проактивных компонентов фаерволов вот уже долгое время как являлся монополистом на этом поле, тестируя продукты только на максимальных настройках, диктуя свои условия угодным и выбрасывая из теста неугодных (Online Armor, DefenseWall). Очень хорошо, что монополии сей пришёл конец. Потребитель получил ещё один независимый канал информации о продуктах, которыми он пользуется каждый день».

Роман Карась, управляющий продажами в ритейле G Data Software в России и СНГ:

«Посмотрев результаты теста, мы не удивились, обнаружив, что файрвол, встроенный в наши приложения, получил хорошие результаты по надежности и качеству защиты от возможных атак. Отрадно, что история многих программ, находящихся выше в таблице, начиналась не с создания антивирусной программы, а с разработки именно файрвола, который затем дополнялся антивирусными модулями. Именно в силу первичности в процессе разработки их файрволы показали результаты лучше.

Разработчики G Data всегда уделяли большое внимание надежности, защите от повреждений и простоте настройки файрвола, когда специальная опция Autopilot самостоятельно настраивает файрвол при условии подключения пользователя к сети. А для более профессиональных пользователей, которым будет недостаточно дефолтных настроек и функционала нашей базовой программы, можно посоветовать установить специализированную программу с большим числом функций и гибкостью настроек».

Авторы:

| Вложение | Размер |

|---|---|

| 141 КБ |

Если вы являетесь производителем и хотели бы видеть свой продукт в списке протестированных по данной методологии или обновить его результаты, не дожидаясь нового планового теста, вы можете воспользоваться

Если вы являетесь производителем и хотели бы видеть свой продукт в списке протестированных по данной методологии или обновить его результаты, не дожидаясь нового планового теста, вы можете воспользоваться