Многим известно, что стопроцентную гарантию защищенности мобильного устройства обеспечивает отсутствие подключения его к интернету. Однако так или иначе одни смартфоны являются более защищенными, нежели другие. В этой статье мы рассмотрим самые защищенные смартфоны, имеющиеся на данный момент в этом сегменте.Так какие же смартфоны являются наиболее надежными с точки зрения безопасности? На данный момент это Kali Linux NetHunter 3.0, CopperheadOS и Blackphone 2.

Kali Linux NetHunter 3.0

Рисунок 1. Смартфон Kali Linux NetHunter 3.0

Те из вас, кто не понаслышке знаком с аудитом информационной безопасности, наверняка уже встречали имя Kali Linux. Тем более, учитывая, что оно фактически является синонимом безопасности.

NetHunter был создан совместными усилиями членов сообществ BinkyBear и Offensive Security. Он совместим с устройствами Nexus, в частности с Nexus 5, Nexus 6, Nexus 7, Nexus 9, Nexus 10 и OnePlusOne.

NetHunter 3.0 обладает следующими возможностями:

- Инъекция в беспроводную сеть стандарта 802.11 и поддержка режима AP.

- Атака на клавиатуру USB HID.

- Атака посредника на BadUSB.

- Полный набор инструментов Linux Kali.

- Поддержка кабеля USB Y-cable в ядре NetHunter.

- Поддержка радио с программируемыми параметрами.

Кроме того, у NetHunter есть в наличии инструменты, позволяющие проводить испытания на проникновение (пентест). Среди них, например, Aircrack-ng — набор инструментов для оценки безопасности Wi-Fi, BBQSQL — инструмент, упрощающий тестирование SQL-инъекций, и Ghost Phisher — программное обеспечение для аудита защищенности.

Итак, NetHunter обладает широким набором инструментов. Но может ли он защитить себя? Конечно!

Одной из самых впечатляющих функций NetHunter является так называемая nuke option — способность ликвидировать Linux Unified Key Setup (LUKS, спецификация шифрования дисков, созданная Clemens Fruhwirth и первоначально предназначавшаяся для ОС Linux).

Если вас заинтересовала эта функция, вы можете попробовать ей воспользоваться. Подробные инструкции находятся по этой .

Помимо этого, инструменты, имеющиеся в наличии NetHunter, могут имитировать атаки против других систем, а также использоваться для поиска уязвимостей на вашей.

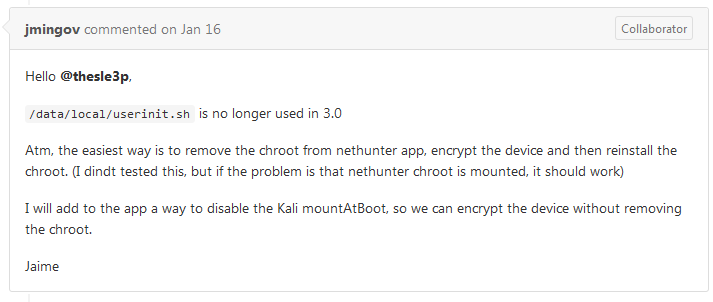

Стоит отметить, что если вы используете старое устройство (например, Nexus 7) с NetHunter 3.0, могут возникнуть проблемы при шифровании. Однако пользователь jmingov на Github предложил следующее решение этой проблемы:

Рисунок 2. Решение проблемы с шифрованием на старых устройствах

CopperheadOS

Рисунок 3. CopperheadOS

CopperheadOS получила название от ядовитой змеи. Сама система основана на Android.

Хотя эта система не заточена для пентеста, как, например, NetHunter, у нее имеются некоторые функции безопасности. Вот несколько примеров:

- Полное шифрование диска (FDE), шифрующее все данные в режиме шифрования AES-256-XTS, а метаданные в AES-256-CBC+XTS.

- Полная проверка прошивки и всех разделов ОС при загрузке. Непроверенные разделы, содержащие пользовательские данные, стираются через возврат к заводским настройкам.

- Модель разрешений для приложений позволяет отменить разрешения.

CopperheadOS также использует службу Zygote для запуска приложений с помощью команд fork и exec, это отличает ее от Android, которая использует только команду fork. Главная причина такого метода — защита от уязвимостей переполнения буфера.

Кроме того, система позволяет легко регулировать уровень безопасности. Ползунок, расположенный в Настройки-> Безопасность-> Дополнительно (Settings->Security->Advanced), позволяет сбалансировать скорость работы и безопасность. По умолчанию ползунок стоит на 50%, при необходимости его можно настроить. И помимо использования ползунка, все параметры безопасности можно изменить отдельно вручную.

Помимо этих основных функций, CopperheadOS предлагает:

- Усиленный аллокатор: CopperheadOS заменяет стандартную систему распределения на malloc, OpenBSD.

- Защита от эксплойтов «нулевого дня»: взломщику трудно получить доступ, так как закрывается множество уязвимостей.

- Улучшенная «песочница» и изолированное пространство для приложений и служб: хорошо реализованная система принудительного контроля доступа.

Это лишь очень поверхностный обзор возможностей CopperheadOS. Также стоит отметить, что эта система все еще может иметь некоторые проблемы с безопасностью при определенных обстоятельствах и не является полностью непробиваемой.

Судя по всему, установка определенных типов приложений может иметь непредсказуемые последствия для безопасности ОС. Именно по этой причине разработчики всегда рекомендуют использовать F-Droid для загрузки приложений.

Blackphone 2.

Рисунок 4. Смартфон Blackphone 2

Одной из основных особенностей Blackphone 2, обеспечивающих защиту, является центр безопасности (Security Center), он находится в нижней правой части главного экрана. С помощью него вы можете настроить, сколько доступа имеют отдельные приложения к любым вашим данным.

Центр безопасности дает возможность изолировать друг от друга приложения и службы, при этом не нанося вред функционалу телефона.

Помимо этого, Blackphone 2 также предлагает функцию Spaces, дающую возможность создавать безопасные зоны внутри самой системы. Это похоже на то, как Qubes OS разделяет свои виртуальные машины, и в результате они имеют ограниченный доступ друг к другу.

Еще одна полезная функция — Remote Wipe, она позволяет полностью уничтожить данные на устройстве в случае кражи или потери. Ее можно настроить на странице Remote Access. Само собой, управление этой функцией происходит при помощи ключевой фразы, так что убедитесь, что она достаточно сложна и что вы ее не забудете.

К сожалению, у Blackphone 2, как у любой системы, есть свои недостатки. 6 января 2016 года ZDNet опубликовали статью под названием , в которой раскрывалась уязвимость Blackphone.

В частности, они обнаружили, что некоторые приложения, взаимодействуя с agps_daemon, могут заполучить повышенные привилегии в сравнении с обычными пользователями.

Несмотря на это, Blackphone 2 является довольно защищенным устройством, которое обходит по этим параметрам большинство устройств своего класса.

Заключение

Необходимо понимать, что для комфортного использования этих устройств (и установленных на них операционных систем) потребуется некоторое время. Придется привыкнуть к ним. Также, несмотря на все функции безопасности, пользователь должен убедиться, что его конфиденциальная информация защищена.

В общем-то, использование подобных устройств можно порекомендовать любому среднестатистическому гражданину, придающему большое значение защите своей частной информации.