В 2026 году выбор модели SOC напрямую влияет на устойчивость бизнеса к киберугрозам. Коммерческие и гибридные центры мониторинга предлагают разные подходы к защите — от полного аутсорсинга до совместной эксплуатации. Эксперты обсудили, как правильный выбор помогает эффективнее противостоять угрозам.

- 1. Введение

- 2. Что считать гибридным и коммерческим SOC?

- 3. Инвентаризация инфраструктуры как услуга

- 4. Что можно безопасно передать подрядчику?

- 5. На что обращать внимание при выборе коммерческого SOC?

- 6. Роль SLA для получения качественного сервиса

- 7. Какие изменения будут в SOC в ближайшие годы?

- 8. Выводы

Введение

В 2026 году выбор между коммерческим и гибридным SOC остаётся одним из ключевых решений в стратегии кибербезопасности. Коммерческий SOC — оптимальный вариант для компаний, которые хотят быстро получить профессиональную защиту без крупных инвестиций во внутреннюю инфраструктуру и команду. Такой центр обеспечивает круглосуточный мониторинг, анализ угроз и реагирование на инциденты, используя экспертные ресурсы провайдера.

Гибридный SOC подходит организациям, уже имеющим собственные решения, например SIEM или SOAR, но испытывающим трудности с их эффективной эксплуатацией. Он сочетает контроль над данными и инструментами с возможностями внешних аналитиков, обеспечивая баланс между безопасностью, гибкостью и затратами. Выбор модели зависит от зрелости ИБ-процессов, масштаба бизнеса и стратегических приоритетов.

Эксперты обсудили ключевые критерии выбора модели, включая уровень автоматизации, интеграцию с облачными средами, требования к локализации данных и готовность к внедрению искусственного интеллекта для анализа угроз. Особое внимание уделяется способности SOC адаптироваться к меняющемуся ландшафту угроз и масштабироваться вместе с бизнесом — важные факторы при принятии решения в пользу той или иной архитектуры.

Рисунок 1. Эксперты в студии AM Live

Участники эфира:

- Владимир Зуев, технический директор центра мониторинга и реагирования на кибератаки, RED Security.

- Александр Боярский, директор по развитию SOC, К2 Кибербезопасность.

- Николай Омланд, руководитель направления SOC, SolidLab.

- Демид Балашов, руководитель по развитию продуктов кибербезопасности, «МегаФон ПроБизнес».

- Ярослав Каргалев, руководитель Центра кибербезопасности, Эфшесть/F6.

- Артём Савчук, технический директор, «Перспективный мониторинг».

- Марсель Айсин, руководитель BI.ZONE SOC Consulting, BI.ZONE.

Ведущий и модератор эфира — Всеслав Соленик, директор по кибербезопасности, СберТех.

Что считать гибридным и коммерческим SOC?

Николай Омланд напомнил, что коммерческий SOC — это модель, при которой экспертиза и персонал находятся у интегратора, а данные поступают от заказчика. Инхаус SOC предполагает полный контроль над процессами и инфраструктурой внутри компании, а гибридная модель — это промежуточный вариант, который можно рассматривать с разных точек зрения: размещение систем, распределение ролей и зон ответственности.

Более зрелые заказчики уже понимают, что узкие функции ИБ не всегда рационально держать внутри, и готовы выносить их на аутсорсинг, что приводит к естественной трансформации коммерческого SOC в гибридный с расширенными возможностями.

Николай Омланд, руководитель направления SOC, SolidLab

Марсель Айсин отметил, что гибридные SOC существовали всегда — это не новшество. Он добавил, что даже при наличии собственного инхаус-центра компании часто привлекают внешнюю экспертизу от MSSP, что и формирует гибридность. По его мнению, тема вновь набирает обороты, потому что рынок наконец созрел для осознанного понимания преимуществ совмещения внутренних и внешних ресурсов.

Ярослав Каргалев считает, что наиболее целевая аудитория для гибридного SOC — это средний бизнес. Он пояснил, что такие компании осознают потенциальный ущерб от кибератак и при этом обладают достаточным капиталом, чтобы выстроить совместную защиту с аутсорсинговой командой.

Раньше крупный бизнес предпочитал инхаус-модели из-за наличия ресурсов, но текущая геополитическая и экономическая ситуация заставляет пересматривать подходы: компании начинают оптимизировать расходы и всё чаще выбирают гибридные и коммерческие решения.

Ярослав Каргалев, руководитель Центра кибербезопасности, Эфшесть/F6

Демид Балашов подчеркнул, что выбор между гибридным, коммерческим и инхаус SOC зависит от готовности компании развивать компетенции в информационной безопасности, её финансовых возможностей и административных целей. Построение инхаус SOC — это масштабный и длительный внутренний проект, но даже при использовании коммерческого SOC необходимо развивать внутреннюю экспертизу, чтобы оценивать качество услуг и эффективно взаимодействовать с провайдером.

Решение о модели зависит от стратегических целей: соответствия регуляторным требованиям, управленческих установок или необходимости просто «коробочного» решения.

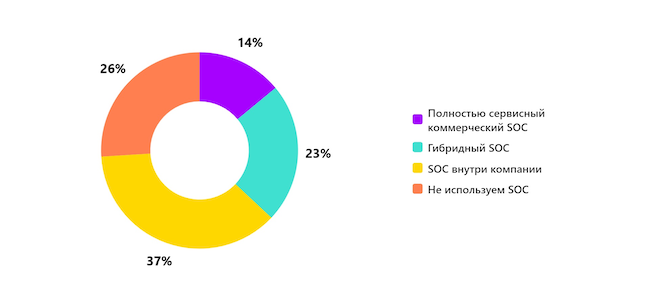

В первом опросе зрители ответили, какой вариант SOC они используют:

- SOC внутри компании — 37 %.

- Не используют SOC — 26 %.

- Гибридный SOC — 23 %.

- Полностью сервисный коммерческий SOC — 14 %.

Рисунок 2. Какой вариант SOC вы используете?

Инвентаризация инфраструктуры как услуга

Владимир Зуев считает, что важно разделять полноценную инвентаризацию, основанную на системах вроде CMDB, и операционный контроль, который реализуется в рамках SOC. Он пояснил, что первое — это скорее самостоятельная ИТ-услуга, требующая отдельной настройки и поддержки. Однако при глубокой интеграции с инфраструктурой заказчика SOC получает доступ к критически важным элементам, на основе которых становится возможным проводить аналитическое сравнение данных — например, сопоставлять логи событий с реальным составом активов и выявлять расхождения.

Владимир Зуев, технический директор центра мониторинга и реагирования на кибератаки RED Security

Николай Омланд рассказал, что SOC в их подходе выполняет роль точки входа, поэтому на него возложены ключевые процессы — включая инвентаризацию и определение поверхности атаки. Он пояснил, что SOC постоянно отслеживает изменения в инфраструктуре и поддерживает коммуникацию со смежными подразделениями, чтобы иметь полную и актуальную информацию. Поиск поверхности атаки — это не отдельная функция, а смежный сервис, тесно интегрированный с SOC, и именно центр безопасности несёт за это ответственность.

Что можно безопасно передать подрядчику?

Всеслав Соленик пояснил, что ключевой вызов — в балансе между делегированием компетенций и сохранением внутренних знаний: если передать всё, можно потерять контроль, если оставить всё у себя — теряется смысл в оплате внешней экспертизы. Он поставил под сомнение, насколько безопасно передавать DLP-системы и внутренние знания компании, и где проходит грань между эффективностью и рисками утечек.

Всеслав Соленик, директор по кибербезопасности, СберТех

Демид Балашов ответил, что DLP — это элемент инфраструктуры, генерирующий события, а не контент. Он добавил, что данные из DLP передавать в SOC нецелесообразно из-за высокой вложенности и объёмов: подрядчику достаточно получать телеметрию — факты передачи данных, а не сам контент. Это позволяет анализировать угрозы, не подвергая риску конфиденциальность.

Николай Омланд поделился примером из практики: заказчик не хотел передавать в SOC данные кастомной бизнес-системы, но нашёл решение — маскировал критичную информацию прямо в системе перед отправкой в SIEM. Даже на обезличенных данных удавалось выявлять аномалии и инциденты. Маскирование — рабочий способ для компаний, которые хотят использовать внешнюю экспертизу, но не готовы рисковать конфиденциальностью.

Что не рекомендуется передавать?

Демид Балашов считает, что не стоит передавать подрядчику право принимать решения по критически важным системам. Он пояснил: если отключение какого-то хоста — рутинная операция, подрядчик может выполнить её самостоятельно, но если это затрагивает стратегически значимый ресурс, решение должен принимать только заказчик. Ответственность за последствия таких действий всегда остаётся внутри компании, поэтому контроль над ключевыми операциями нельзя делегировать.

Марсель Айсин добавил, что безопасность при аутсорсинге зависит не от самого факта передачи функций, а от прозрачности интеграции и чёткого распределения зон ответственности.

Он выделил 2 ключевые составляющие: инфраструктуру и процессы. Если интеграция построена понятно, а алгоритмы взаимодействия — прописаны и отработаны, то риски, связанные с аутсорсингом, сводятся к минимуму. Безопасность, по его словам, начинается не с выбора модели SOC, а с ясности в том, кто за что отвечает.

Марсель Айсин, руководитель BI.ZONE SOC Consulting, BI.ZONE

На что обращать внимание при выборе коммерческого SOC?

Николай Омланд считает, что при выборе SOC важно сначала понять, какой именно экспертизы не хватает в текущий момент, и определить приоритетные зоны защиты. У каждого центра безопасности свой подход, поэтому на этапе пилота нужно оценивать не отдельные элементы, а полный срез работы — от сбора данных до реагирования. По его мнению, если заказчик ограничится только подключением правил, он может не осознавать, какие ещё компоненты необходимы для эффективной защиты.

Марсель Айсин добавил, что ключевое внимание стоит уделить операционной составляющей SOC: это тиражируемый продукт, построенный на стандартизированных процессах и отлаженных каналах коммуникации. Он пояснил, что при пилотировании важно понимать: именно в таком формате — с готовыми сценариями и регламентами — SOC будет работать у всех заказчиков. Это помогает заранее оценить, насколько модель соответствует ожиданиям и возможностям компании.

Александр Боярский считает, что необходимо оценивать готовность провайдера перейти от стандартной сервисной модели к гибкой, гибридной архитектуре, адаптированной под конкретные задачи заказчика. Он пояснил, что не все MSSP способны на такие изменения, а способность к кастомизации — важный индикатор зрелости и вовлечённости партнёра.

Александр Боярский, директор по развитию SOC, К2 Кибербезопасность

Артём Савчук добавил, что критически важным параметром является скорость подключения. По его мнению, заказчику важно быстро запустить пилот и получить первые результаты, чтобы понять, подходит ли ему решение. В процессе подключения можно выявить дополнительные требования от MSSP — например, по настройке инфраструктуры или передаче данных, которые могут повлечь неожиданные затраты. Когда провайдер приходит со всем готовым и всё работает сразу — это существенный плюс для бизнеса.

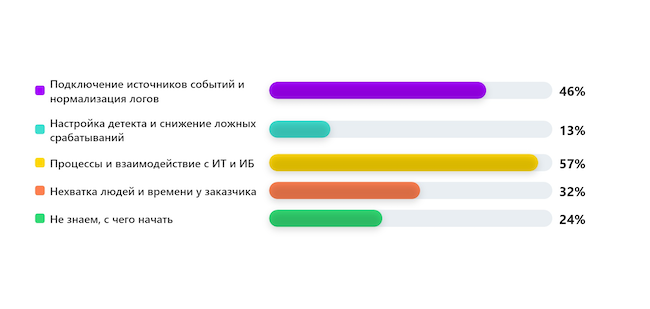

Во втором опросе зрители поделились, что самое сложное при запуске SOC (мультивыбор):

- Процессы и взаимодействие с ИТ и ИБ — 57 %.

- Подключение источников событий и нормализация логов — 46 %.

- Нехватка людей и времени у заказчика — 32 %.

- Не знают, с чего начать — 24 %.

- Настройка детекта и снижение ложных срабатываний — 13 %.

Рисунок 3. Что самое сложное при запуске SOC?

Роль SLA для получения качественного сервиса

Демид Балашов считает, что SLA необходим, прежде всего, чтобы зафиксировать юридические обязательства с обеих сторон. Он пояснил, что документ должен не только регулировать действия провайдера, но и чётко прописывать ответственность заказчика — вплоть до последствий за невыполнение своих обязательств.

Демид Балашов, руководитель по развитию продуктов кибербезопасности, «МегаФон ПроБизнес»

Александр Боярский считает, что SLA — это в первую очередь не просто документ с метриками времени реакции, а юридически значимое соглашение, фиксирующее порядок взаимодействия между провайдером и заказчиком. В нём должна быть чётко прописана зона покрытия SOC — какие системы и события находятся под мониторингом независимо от того, коммерческий это или гибридный центр. Особое внимание стоит уделить схеме взаимодействия: кто за что отвечает, как проходит реагирование и в каких случаях.

По его мнению, в SLA обязательно нужно включить матрицу критичности инцидентов, чтобы у всех сторон было единое понимание, что считать критичным инцидентом, а что — просто подозрительной активностью. Также заказчик должен нести ответственность за доступность своих специалистов и своевременное уведомление провайдера об изменениях в инфраструктуре.

Марсель Айсин отметил, что SLA часто сводят только к формальным метрикам вроде времени взятия события в работу или предоставления рекомендации, но это может вводить в заблуждение. Он пояснил: если в SLA указано, что карточка с рекомендацией будет предоставлена за 5 минут, стоит насторожиться — она может оказаться формальной и бесполезной.

Вместо этого важно понимать, что происходит с событием: было ли выполнено обогащение данных, проведён триаж, насколько качественной оказалась рекомендация и была ли эскалация на L2 или L3. По его мнению, гораздо ценнее карточка, предоставленная за 30 минут, но содержащая глубокий анализ и практические действия, чем формальное уведомление через 5 минут.

Артём Савчук добавил, что ключевыми метриками в SLA могут быть время выявления инцидента — от момента его возникновения до обнаружения провайдером — и время реагирования, которое зависит от того, кто его выполняет: MSSP или сам заказчик. Он подчеркнул, что эти показатели дают более объективную картину эффективности SOC, чем формальные сроки обработки.

Артём Савчук, технический директор, «Перспективный мониторинг»

Всеслав Соленик добавил, что заказчик сам должен быть заинтересован в прозрачности и прописывании своих обязательств, потому что в случае инцидента ущерб понесёт именно он. Осознанное участие в формировании SLA — это не формальность, а важный элемент защиты собственного бизнеса.

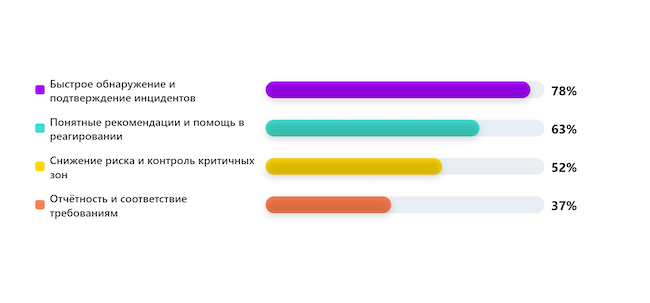

В третьем опросе выяснилось, что зрители ожидают от SOC в первую очередь (мультивыбор):

- Быстрое обнаружение и подтверждение инцидентов — 78 %.

- Понятные рекомендации и помощь в реагировании — 63 %.

- Снижение риска и контроль критичных зон — 52 %.

- Отчётность и соответствие требованиям — 37 %.

Рисунок 4. Что вы ожидаете от SOC в первую очередь?

Какие изменения будут в SOC в ближайшие годы?

Владимир Зуев: «Без ИИ не обойтись, но к нему нужно относиться осознанно — как к инструменту, который помогает справиться с взрывным ростом данных. От ИТ нельзя отставать в экспертизе и инструментах: мы должны развиваться сопоставимо с темпами изменений».

Ярослав Каргалев: «Всё чаще инхаус-центры будут переходить в гибридные, а гибридные — в классические MSSP. Это прямое следствие текущей экономической обстановки. CISO всё больше сталкиваются с давлением бюджетных ограничений — им просто перестают утверждать те объёмы финансирования, которые были раньше».

Артём Савчук: «ИИ работает в обе стороны: он увеличивает скорость создания угроз, значит, в SOC его тоже нужно применять, чтобы повысить автоматизацию, ускорить выявление инцидентов и снизить нагрузку на ФОТ. На развитие SOC повлияют и новые регуляторные требования, в том числе 117-й Приказ и аккредитация центров ГосСОПКА. Это задаст новое направление развития».

Марсель Айсин: «Точка принятия решения останется за человеком ещё долгое время. ИИ-агенты могут помогать — собирать события, проводить анализ, выполнять триаж, но финальное решение им доверять нельзя».

Александр Боярский: «Цена ошибки у атакующего и защитника очень разная. Кто будет отвечать, если система автоматически что-то заблокировала? Если смотреть на прогнозы Gartner — они крайне осторожны: полная автоматизация возможна не ранее чем через 5–7 лет. RAG и обогащение данных повысят эффективность первой линии, но при этом роль сеньорных специалистов, которые будут за этим следить, только вырастет».

Демид Балашов: «С точки зрения ИИ — в лучшем случае это набор агентов, которые помогают принимать решения. Автоматизация — перспективный вектор, но большая часть остаётся за процессами и людьми. Переход на гибридную модель неизбежен — это средневзвешенное состояние, которое будет стимулироваться ростом компетенций и ответственности внутри клиента».

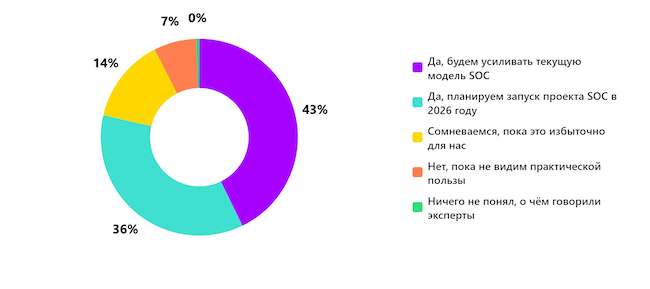

Финальный опрос показал, планируют ли зрители внедрять или усиливать SOC после эфира:

- Будут усиливать текущую модель SOC — 43 %.

- Планируют запуск проекта SOC в 2026 году — 36 %.

- Сомневаются, считают это избыточным для себя — 14 %.

- Пока не видят практической пользы — 7 %.

Рисунок 5. Планируете ли вы внедрять или усиливать SOC после эфира?

Выводы

В 2026 году выбор модели SOC перестаёт быть просто техническим решением — он становится стратегическим шагом, отражающим зрелость кибербезопасности компании, её финансовые возможности и готовность к изменениям. Коммерческий, гибридный и инхаус-подходы продолжают трансформироваться под давлением экономических, регуляторных и технологических факторов. При этом чёткие границы между моделями стираются: инхаус-центры всё чаще интегрируют внешнюю экспертизу, а коммерческие SOC обрастают функциями, присущими внутренним командам, превращаясь в гибридные решения.

Ключевым трендом становится не столько автоматизация, сколько осознанное внедрение ИИ как инструмента для работы с растущим потоком данных. Однако, несмотря на технологический прорыв, финальное решение остаётся за человеком — цена ошибки в безопасности слишком высока, чтобы полностью доверять алгоритмам.

Эффективность SOC определяется не столько скоростью реакции, сколько качеством взаимодействия, чёткостью распределения ответственности и прозрачностью процессов, зафиксированных в SLA.

В условиях бюджетного давления и ужесточения требований компании вынуждены пересматривать подходы к защите. Гибридная модель, сочетающая контроль и гибкость, становится оптимальным выбором для большинства — от среднего бизнеса до крупных игроков, стремящихся оптимизировать расходы без потери надёжности. В этом контексте успешный SOC — это не просто центр мониторинга, а живая экосистема, где технологии, процессы и люди работают в едином ритме, адаптируясь к вызовам времени.

Телепроект AM Live еженедельно приглашает экспертов отрасли в студию, чтобы обсудить актуальные темы российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!