Сертификат AM Test Lab

Номер сертификата: 208

Дата выдачи: 28.11.2017

Срок действия: 28.11.2022

- Введение

- Функциональные возможности шлюза безопасности Ideco ICS 7.3

- Схемы развертывания шлюза безопасности Ideco ICS 7.3

- Системные требования шлюза безопасности Ideco ICS 7.3

- Работа с Ideco ICS 7.3

- 5.1. Межсетевой экран

- 5.2. Контроль приложений

- 5.3. Контентный фильтр

- 5.4. Предотвращение вторжений

- 5.5. Антивирусная проверка сетевого трафика

- 5.6. Аутентификация пользователей

- 5.7. Мониторинг и отчеты

- Выводы

Введение

В современном мире сложно представить компанию, бизнес-процессы которой не были бы связаны с использованием интернета. Для предотвращения большинства современных кибератак требуется комплексный анализ как передаваемых файлов, так и сетевого трафика. Но межсетевые экраны 4-го уровня модели OSI не обеспечивают необходимого уровня анализа сетевого трафика. При этом анализа передаваемых файлов они также не обеспечивают.

Для решения этой проблемы существуют решения класса Unified Threat Management (UTM), которые сфокусированы на защите сетевого периметра. Обладая возможностями анализа сетевого трафика (до 7-го уровня модели OSI), анализа HTTP-запросов (URL), анализа сетевого трафика на предмет обнаружения вторжений — такие решения позволяют эффективно бороться с современными угрозами информационной безопасности.

Одним из таких решений является шлюз безопасности Ideco ICS 7.3 производства компании «Айдеко». Шлюз безопасности Ideco ICS 7.3 — многофункциональное программное и программно-аппаратное UTM-решение для организации защищенного доступа в интернет в корпоративных и ведомственных сетях. Это российская разработка на базе Linux, адаптированная специалистами компании «Айдеко» для использования в Российской Федерации: имеет русскоязычный интерфейс, а также базы контентной фильтрации для российского интернет-сегмента.

Функциональные возможности шлюза безопасности Ideco ICS 7.3

Шлюз безопасности Ideco ICS 7.3 — полноценное решение класса UTM, обладающее широкими возможностями по организации безопасного доступа в интернет.

Следует особо отметить следующие основные функциональные возможности решения:

- межсетевое экранирование — пакетная фильтрация сетевого трафика до 4-го уровня модели OSI включительно;

- контроль приложений — определение используемых приложений независимо от используемого сетевого порта;

- контентная фильтрация — анализ посещаемых пользователем интернет-страниц (URL) с целью предотвращения доступа к запрещенным или вредоносным ресурсам;

- анализ сетевого трафика на предмет вторжений — сигнатурный анализ сетевого трафика с целью обнаружения активности вредоносов или попыток эксплуатации уязвимостей программного обеспечения;

- аутентификация пользователей — аутентификация пользователей при сетевом доступе в интернет;

- антивирусная проверка передаваемых файлов — сигнатурный анализ передаваемых файлов на предмет вредоносных программ;

- встроенный почтовый сервер — сконфигурированный и настроенный корпоративный почтовый сервер;

- встроенный VPN-сервер — обеспечение возможности подключения удаленных пользователей к корпоративной сети.

Схемы развертывания шлюза безопасности Ideco ICS 7.3

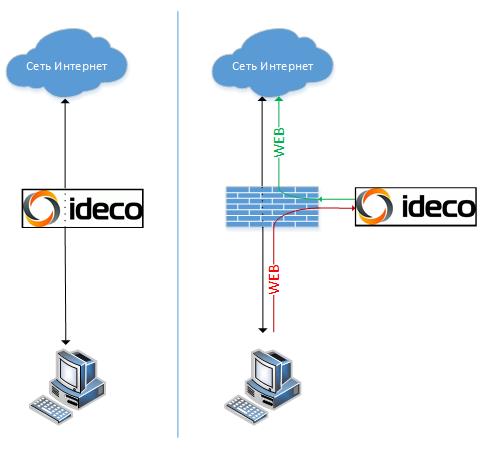

Шлюз безопасности Ideco ICS 7.3 устанавливается на границе корпоративной сети и интернета. Устройство может выступать как в роли шлюза по умолчанию для сетевых устройств, так и в роли прокси-сервера.

Использование Ideco ICS 7.3 в роли прокси-сервера позволяет устанавливать устройство внутри локальной сети и при этом использовать все возможности решений класса UTM.

Рисунок 1. Схемы развертывания Ideco ICS 7.3

Особенности реализации:

- реализована возможность централизованного управления группой устройств;

- для функционирования в режиме прокси-сервера необходимо 2 сетевых интерфейса (внешний и локальный);

- устройство всегда работает как маршрутизатор, установка устройства «прозрачно» не предусмотрена;

- отсутствует возможность кластеризации.

Системные требования шлюза безопасности Ideco ICS 7.3

Минимальные требования, предъявляемые Ideco ICS 7.3 к оборудованию, представлены в таблице ниже.

Таблица 1. Минимальные аппаратные требования

| Процессор | Intel Pentium G/i3/i5/i7/Xeon E3/Xeon E5 с поддержкой SSE 4.2 |

| Оперативная память | 4 Гб (до 30 пользователей) 8 Гб — для использования системы предотвращения вторжений, антивирусной проверки трафика и большего числа пользователей |

| Накопитель | Жесткий диск или SSD объемом 64 Гб или больше, с интерфейсом SATA, SAS или совместимый аппаратный RAID |

| Сеть | Две сетевые карты (или два сетевых порта) 10/100/1000 Mbps. Рекомендуется использовать карты на чипах Intel, Broadcom. Поддерживаются Realtek, D-Link и другие |

| Гипервизоры | VMware, Microsoft Hyper-V (1-го поколения), VirtualBox, KVM, Citrix XenServer |

| Дополнительно | Монитор Клавиатура |

| Замечания | Не поддерживаются программные RAID-контроллеры (интегрированные в чипсет). Для виртуальных машин необходимо использовать фиксированный, а не динамический размер жесткого диска |

Работа с Ideco ICS 7.3

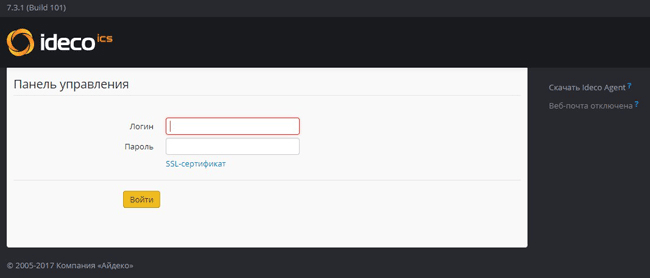

После инсталляции становится доступен веб-интерфейс управления шлюзом безопасности Ideco ICS 7.3 (по IP-адресу основного локального интерфейса, указанного во время установки).

Рисунок 2. Вход в панель управления

В интерфейсе управления представлены несколько разделов с настройками:

- Пользователи — раздел для управления пользователями и группами. Здесь можно создавать, редактировать и удалять пользователей и группы, а также устанавливать ограничения индивидуально для каждого из пользователей.

- Монитор — в разделе собрана информация о текущем состоянии шлюза безопасности: активные пользователи, аудит событий, текущее состояние системных служб, информация о системных ресурсах, системные журналы.

- Безопасность — раздел с настройками подсистем, обеспечивающих безопасность: межсетевого экрана, контроля приложений, антивирусной проверки сетевого трафика, анализа сетевого трафика на предмет обнаружения вторжений.

- Сервер — раздел с системными настройками. В этом разделе настраиваются: сетевые параметры, прокси- и DNS-серверы, способы аутентификации пользователей, дата, время и другие системный параметры.

- Профили — раздел настройки пулов IP-адресов, профилей пользователей и IP-сетей для использования их в правилах доступа.

- Отчеты — набор предустановленных отчетов посещаемых пользователями интернет-ресурсов.

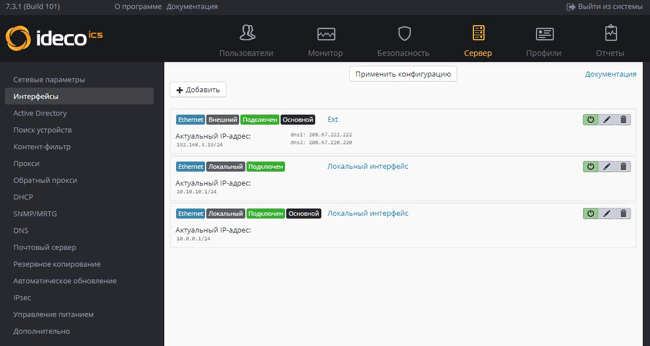

Для корректной работы необходимо в меню «Сервер» — «Интерфейсы» добавить внешний интерфейс. В качестве интерфейса может выступать как Ethernet-адаптер, так и туннельный интерфейс: PPTP, L2TP, PPPoE.

После добавления сетевого интерфейса необходимо применить конфигурацию нажатием кнопки «Применить конфигурацию», после чего шлюз перезагрузится. Стоит отметить, что нажатие этой кнопки приводит к перезагрузке, даже если конфигурация не изменилась.

Рисунок 3. Конфигурация сетевых интерфейсов

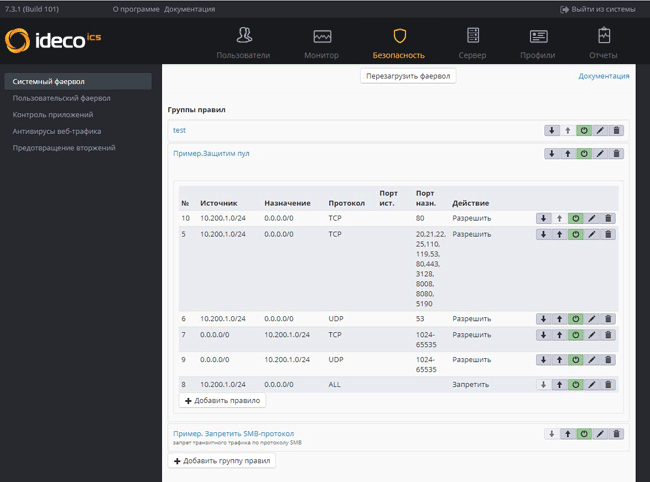

Межсетевой экран

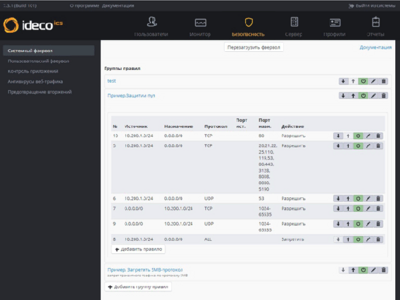

Межсетевой экран служит для фильтрации сетевого трафика по определенным критериям. Настройки межсетевого экрана доступны в меню «Безопасность» — «Системный фаервол» и «Безопасность» — «Пользовательский фаервол».

Рисунок 4. Настройка правил межсетевого экрана

Межсетевой экран анализирует заголовок сетевого пакета только до 4-го уровня модели OSI, и потому, как следствие данного ограничения, критерием фильтрации не может служить URL-адрес или приложение.

В качестве критериев могут использоваться следующие параметры:

- IP-адрес;

- сетевой порт;

- сетевой протокол;

- временной интервал;

- размер сессии;

- сетевой интерфейс.

В шлюзе безопасности Ideco ICS 7.3 используется 2 межсетевых экрана: системный и пользовательский. Правила системного межсетевого экрана отрабатываются для всего сетевого трафика. Пользовательский межсетевой экран служит для фильтрации сетевого трафика конкретного пользователя, после создания правил в настройках межсетевого экрана необходимо указать нужные правила фильтрации в профиле пользователя/группы. Правила пользовательского межсетевого экрана имеют приоритет над системными правилами.

Особенности реализации:

- если сетевой пакет не попал ни под одно правило фильтрации, он пропускается;

- при маршрутизации трафика через внешний интерфейс по умолчанию осуществляется трансляция сетевых адресов (NAT);

- если использовать критерий «домен», то правило создается с параметром IP-адрес этого домена, взятого из DNS-сервера. При изменении IP-адреса домена правило переписывается, что может создать дополнительную нагрузку на DNS-сервера, а также блокировку легитимных ресурсов, находящихся на одном IP-адресе с заблокированным;

- в правилах из коробки в качестве критериев используются несуществующие IP-адреса, как следствие, весь сетевой трафик, кроме протокола SMB, проходящий через межсетевой экран, по умолчанию разрешен;

- если в настройках межсетевого экрана пользователя в параметре «путь» указать INPUT или OUTPUT — правило не будет работать для трафика пользователя, проходящего через межсетевой экран;

- отсутствие счетчиков срабатывания правил в web-интерфейсе, что затрудняет анализ использования и оптимизацию правил.

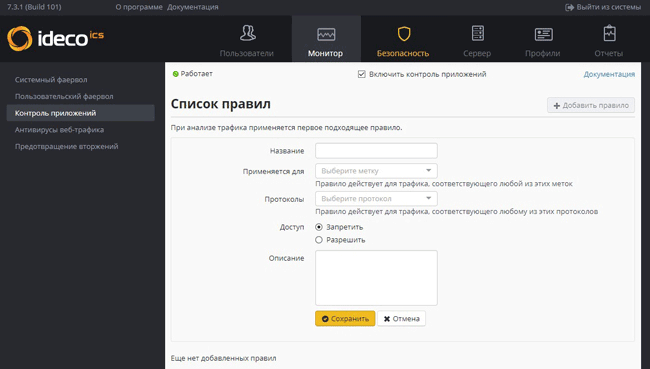

Контроль приложений

Контроль приложений осуществляет глубокий анализ сетевого трафика (DPI) и используется для блокировки активности приложения независимо от используемого сетевого порта. При применении технологии DPI необходимо учитывать, что для определения приложения необходимо пропустить какое-то количество пакетов перед тем, как приложение определится, это необходимо учитывать при написании правил. Например, если в «Межсетевом экране» заблокировать 80-й порт, но при этом в «Контроле приложений» разрешить протокол HTTP, то «Контроль приложений» не сможет определить приложение, т. к. первый SYN-пакет на 80-й порт будет заблокирован межсетевым экраном.

Настройки контроля приложений доступны в меню «Безопасность» — «Контроль приложений».

Рисунок 5. Настройка контроля приложений

Настроек контроля приложений не очень много: выбор области применения правила, выбор протокола и — действие.

Особенности реализации:

- действие указывается для конкретного правила, т. е. нельзя запретить все, кроме разрешенных протоколов;

- разрешенные приложения работают по всем разрешенным межсетевым экраном портам. Например, нельзя разрешить HTTP-протокол только по 80 порту, а SSH — только по 22, если в межсетевом экране разрешены и 80, и 22 порты;

- нет возможности группировать протоколы для использования этих групп в правилах.

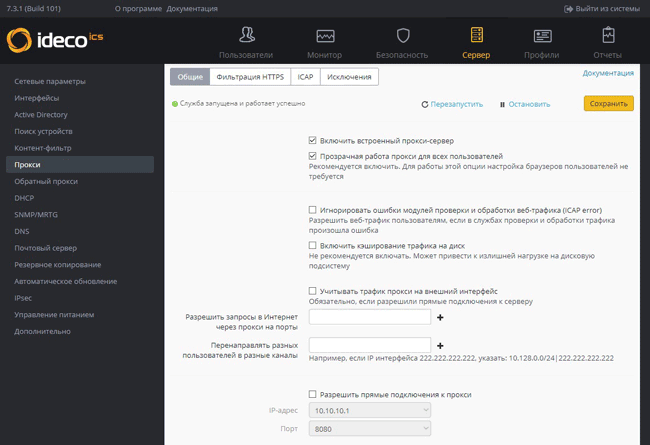

Контентный фильтр

Контентный фильтр используется для ограничения доступа к веб-ресурсам по URL. Контентная фильтрация осуществляется встроенным прокси-сервером на базе открытого прокси-сервера Squid. Настройки прокси-сервера доступны в меню «Сервер» — «Прокси».

Рисунок 6. Настройка прокси-сервера

Для осуществления контентной фильтрации необходимо, чтобы сетевой трафик попал в прокси-сервер. Это можно сделать либо разрешив прямые подключения, либо используя прозрачный режим работы прокси.

Правила контентной фильтрации настраиваются в меню «Сервер» — «Контент-фильтр».

Рисунок 7. Настройка правил контентной фильтрации

Для того чтобы добавить URL-адрес для фильтрации, необходимо сначала добавить его в категорию, после чего привязать категорию к пользователю в его профиле. Помимо пользовательских категорий в шлюз безопасности Ideco ICS 7.3 производителем предустановлены 34 стандартных категории, а также 143 предустановленных категории и 9 типов потенциально опасных файлов, которые становятся доступны после приобретения дополнительной лицензии.

Особенности реализации:

- контентная фильтрация не будет выполняться, если сетевой трафик не попадет в прокси-сервер (например, нестандартный HTTP-порт (отличный от 80 и 443));

- при блокировании HTTPs-ресурса всегда происходит подмена сертификата, даже без включенной расшифровки HTTPs-трафика;

- при добавлении домена блокируются также и его поддомены.

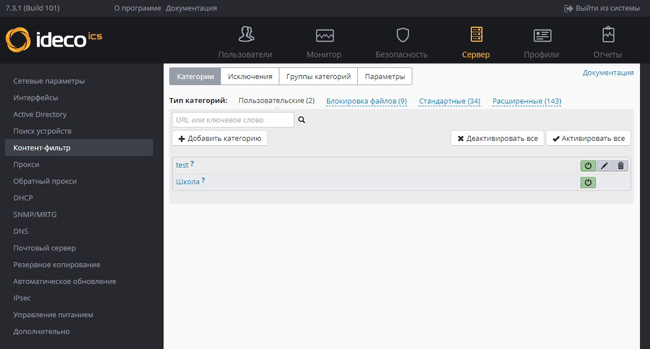

Предотвращение вторжений

Встроенная система предотвращения вторжений осуществляет анализ сетевого трафика с целью обнаружения активности вредоносных программ или попыток эксплуатации уязвимостей программного обеспечения.

Обнаружение вторжений осуществляется на базе открытой IDS Suricata.

Настройки системы предотвращения вторжений доступны в меню «Безопасность» — «Предотвращение вторжений».

Рисунок 8. Настройка правил предотвращения вторжений

Система предотвращения вторжений имеет 37 встроенных категорий защиты. Управление осуществляется путем включения/отключения встроенных категорий, которые позволяют не только защищаться от атак из сети, но и блокировать анонимайзеры, включая популярные плагины к браузерам, такие как Opera.VPN, Яндекс.Турбо.

Особенности реализации:

- при срабатывании правила сетевой пакет блокируется;

- нельзя добавить в исключения для определенного IP-адреса, например, для сканера безопасности;

- для полноценной функциональности системы предотвращения вторжений необходимо, чтобы в качестве DNS-сервера был указан шлюз безопасности Ideco ICS 7.3, что может привести к ошибкам в работе существующего корпоративного DNS-сервера;

- некоторые сигнатуры, например, блокирование телеметрии Windows или анонимайзеров, анализируют DNS-запрос или сертификат и блокируют запрос по имени домена, а не по сигнатуре сетевого трафика, как следствие, при изменении домена сигнатура потребует обновления.

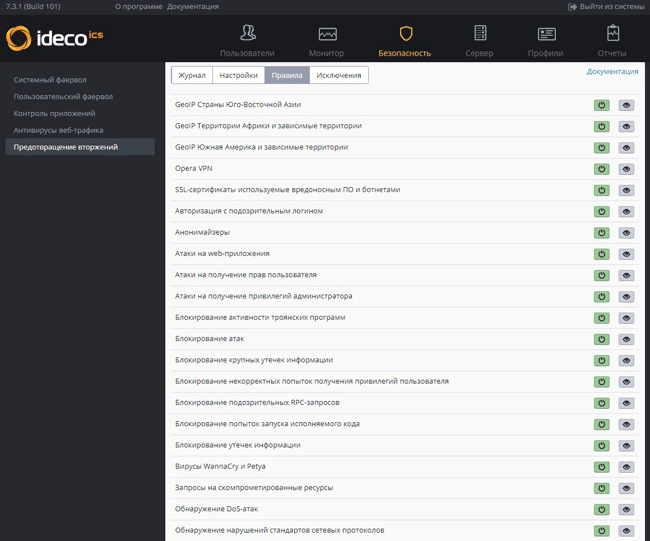

Антивирусная проверка сетевого трафика

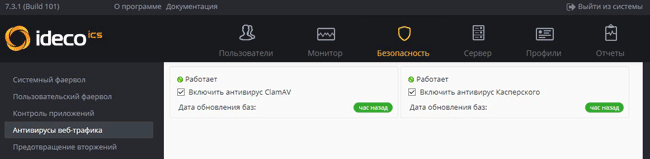

Шлюз безопасности Ideco ICS 7.3 осуществляет антивирусную проверку файлов, передающихся по протоколам HTTP и HTTPs, а также в сообщениях электронной почты. По умолчанию активирован бесплатный антивирусный движок Clamav. Производителем также предусмотрена возможность активации средства антивирусной защиты производства «Лаборатории Касперского». Настройки антивирусной защиты доступны в меню «Безопасность» — «Антивирусы веб-трафика».

Рисунок 9. Настройка антивирусной проверки

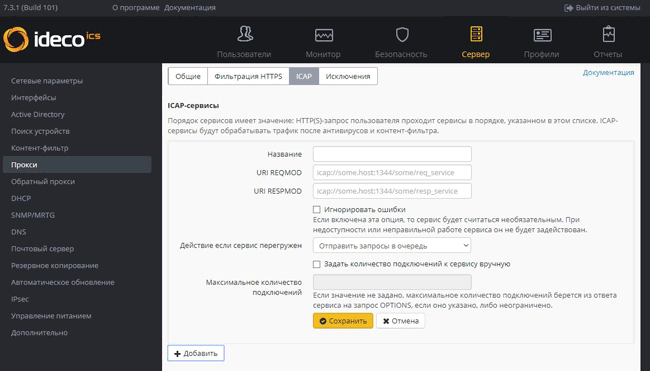

В данном меню возможно только включить/отключить антивирус. Дополнительных настроек не предусмотрено. Помимо встроенных антивирусных движков шлюз безопасности Ideco ICS 7.3 может интегрироваться со сторонними средствами защиты информации, такими как DLP, сетевые песочницы по протоколу ICAP. Настройка ICAP осуществляется в меню «Сервер» — «Прокси» — «ICAP».

Рисунок 10. Настройка ICAP

Особенности реализации:

- не предусмотрена настройка антивирусных средств из веб-интерфейса;

- по протоколу ICAP различным средствам защиты можно отправлять только запросы или только ответы;

- ICAP-сервисы обрабатываются последовательно, настройка логики обработки (например, переход к следующему при недоступности текущего) не предусмотрена;

- антивирусная проверка осуществляется только в отношении файлов, передающихся по протоколам HTTP, HTTPs и — только при условии попадания трафика в прокси-сервер.

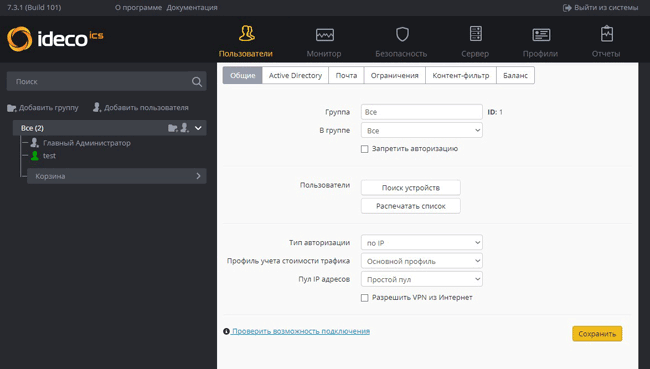

Аутентификация пользователей

Шлюз безопасности Ideco ICS 7.3 аутентифицирует любого пользователя (пытающегося получить доступ в сеть, находящуюся за внешним интерфейсом), определенного в меню «Сервер» — «Интерфейсы». Доступ неаутентифицированного пользователя через внешний интерфейс запрещен. Настройка пользователей доступна в меню «Пользователи».

Рисунок 11. Настройка пользователей и групп

Шлюзом безопасности Ideco ICS 7.3 поддерживаются следующие механизмы аутентификации:

- по IP-адресу;

- по PPPoE;

- при помощи агента (Ideco Agent);

- на веб-портале (Captive Portal);

- связки IP+Agent, IP+Web — в этом случае аутентификация должна быть произведена с IP‑адреса, указанного в профиле пользователя.

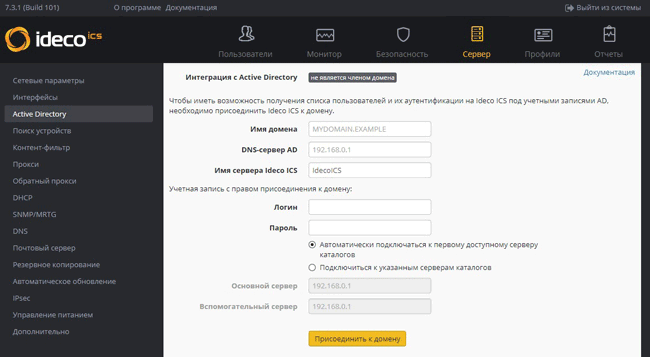

В качестве базы данных пользователей может выступать как сам шлюз безопасности Ideco ICS 7.3, так и Microsoft Active Directory. Настройка интеграции с Active Directory осуществляется в меню «Сервер» — «Active Directory». При интеграции с Active Directory возможна сквозная аутентификация пользователей (SSO).

Рисунок 12. Настройка интеграции с Active Directory

Для интеграции с Active Directory (AD) необходимо указать: имя домена, DNS-сервер AD, имя сервера в AD, реквизиты учетной записи с правами добавления компьютеров в домен.

После входа в домен необходимо в меню «Пользователи» создать группу и в меню «Active Directory» группы изменить тип группы на «Группа безопасности AD». Доменные пользователи добавятся в нее автоматически.

Особенности реализации:

- аутентификация пользователя при передаче сетевого трафика между интерфейсами с типом «локальный» не происходит;

- привязка пользователей происходит к IP-адресу, при смене IP-адреса необходима повторная аутентификация;

- сквозная аутентификация возможна только через Captive Portal;

- для работы Captive Portal необходимо, чтобы в качестве DNS-сервера был указан шлюз безопасности Ideco ICS 7.3, что может привести к ошибкам в работе существующего корпоративного DNS-сервера.

Мониторинг и отчеты

Мониторинг работы системы происходит в меню «Монитор». В разделе представлена информация о текущем состоянии шлюза безопасности.

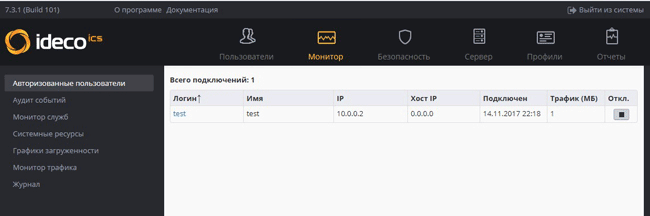

Авторизованные пользователи — в данном меню представлен перечень аутентифицированных на шлюзе пользователей. В данном меню также возможно отключить пользователя.

Рисунок 13. Мониторинг аутентифицированных пользователей

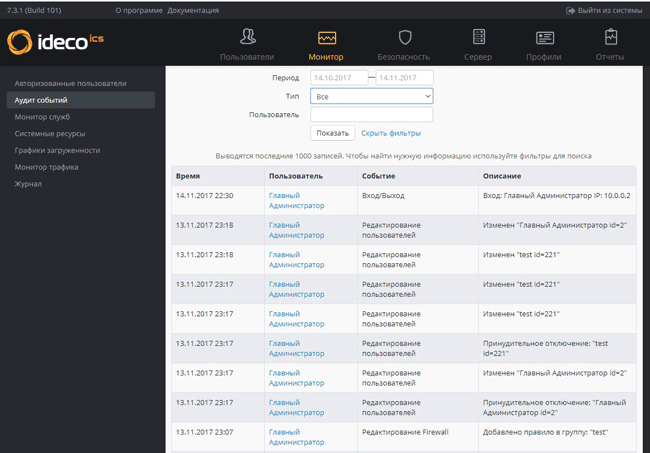

Аудит событий — в данном меню по умолчанию представлены последние 1 000 событий на шлюзе, таких как:

- вход/выход;

- редактирование пулов IP-адресов;

- редактирование тарифных планов;

- редактирование пользователей;

- редактирование фаервола;

- системные события;

- включение/выключение.

Рисунок 14. Журнал аудита событий

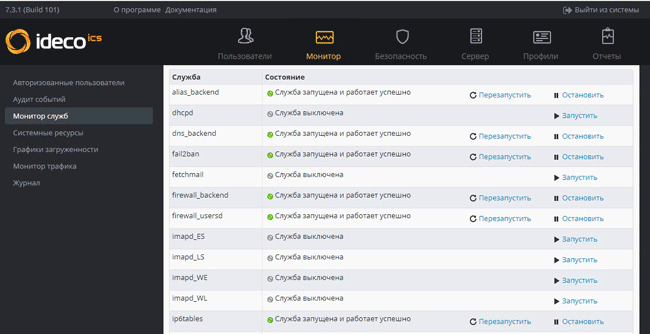

Состояние системных служб —в данном меню представлено состояние используемых служб. Помимо отображения статуса (Запущена/Выключена) из данного меню также возможно запускать, перезапускать или останавливать службы.

Рисунок 15. Мониторинг состояния системных служб

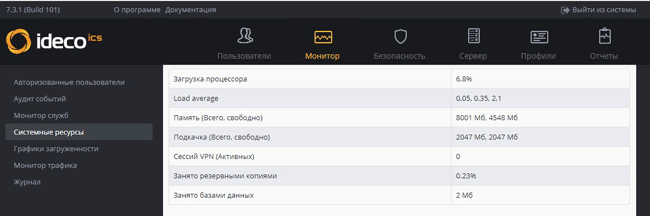

Информация о системных ресурсах — в данном меню представлена информация о текущем потреблении системных ресурсов.

Рисунок 16. Мониторинг системных ресурсов

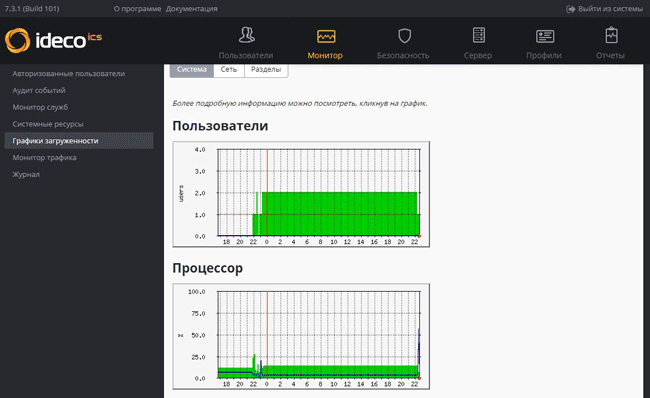

Графики загруженности — здесь представлены графики загруженности центрального процессора, использования памяти и другая статистическая информация. При клике на график открывается подробная информация.

Рисунок 17. Графики загруженности системы

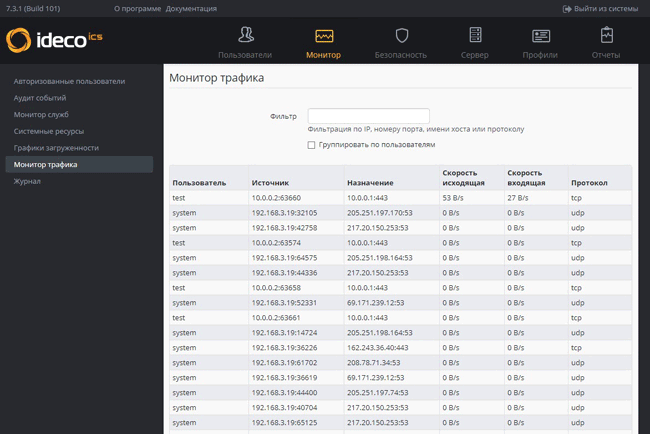

Текущие сетевые соединения — в этом меню представлена таблица текущих сетевых соединений.

Рисунок 18. Мониторинг текущих соединений

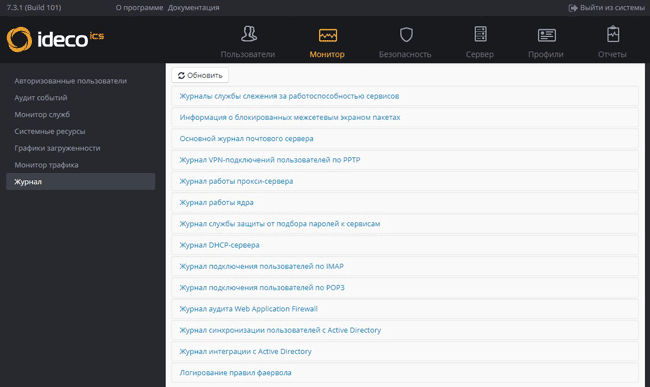

Системные журналы — в данном меню представлены журналы системных служб.

Рисунок 19. Системные журналы

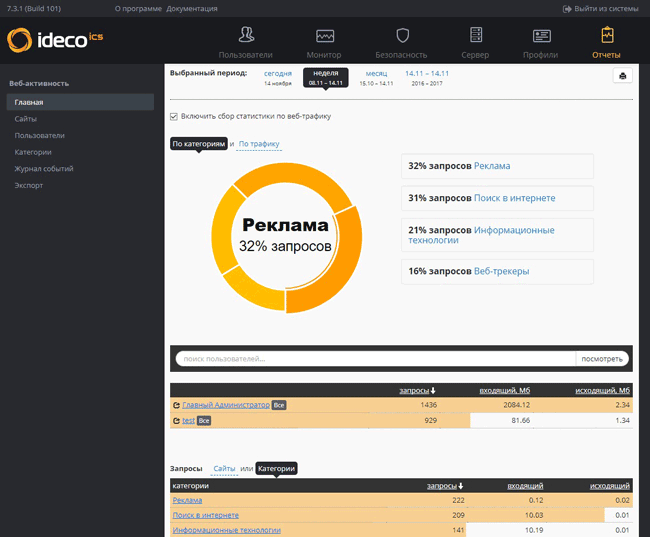

Помимо мониторинга также доступны отчеты по посещаемым пользователями веб-страницам. Отчеты доступны в меню «Отчеты».

Рисунок 20. Отчет веб-активности

Отчеты в разделе могут быть представлены различным образом: по пользователям, по категориям, по сайтам, по трафику. Отчеты генерируются постранично, блоками по 40 строк, что позволяет отображать их быстро. При необходимости отчет можно экспортировать в форматах HTML, CSV или XLS.

Особенности реализации:

- в мониторе трафика видно только протоколы TCP и UDP;

- системные журналы представлены в виде части стандартного лога Linux.

Выводы

Шлюз безопасности Ideco ICS 7.3 представляет собой интересное решение для организации безопасного доступа в интернет из корпоративной сети. Несмотря на то, что данное решение не обладает широким набором возможностей по сравнению с импортными аналогами, его ориентированность на российский рынок, а также наличие сертифицированных ФСТЭК России версий в линейке Ideco ICS делает это решение вполне конкурентоспособным для российского рынка в условиях импортозамещения.

Для Enterprise-сегмента возможностей решения все же, увы, недостаточно. Так, несколько огорчает отсутствие:

- кластеризации, в том числе поддержки протокола VRRP;

- условной маршрутизации (VRF);

- возможности создания собственных правил IDS;

- снятие шифрования с протоколов, отличных от HTTPs;

- возможности чтения логов домен-контроллеров и почтовых серверов для аутентификации пользователей;

- шейпера сетевого трафика.

Наличие русского интерфейса администрирования и простота настройки позволяют использовать решение даже начинающим администраторам, в SMB-сегменте и госорганах, где, как правило, перечисленные выше возможности чаще всего не используются.

Достоинства:

- Наличие как программного, так и программно-аппаратного исполнения.

- Легкая интеграция с Active Directory.

- Возможность централизованного управления.

- Возможность работы в виртуальной среде.

- Многопоточный анализ сетевого трафика на предмет вторжений.

- Возможность задавать ограничения для каждого пользователя индивидуально.

- Возможность администрирования как через веб-интерфейс, так и через консоль.

- Русскоязычный интерфейс.

- Русскоязычная встроенная отчетность.

- Быстрое формирование отчетов.

- Адаптированные под российский сегмент базы контентной фильтрации.

- Наличие встроенного почтового сервера.

Недостатки:

- Отсутствие возможности кластеризации.

- Необходимость перезагрузки устройства при изменении сетевых настроек.

- Нельзя привязать приложение к сетевому порту.

- Анализ сетевого трафика на предмет вторжений осуществляется только в режиме блокировки (предотвращения).

- При использовании необходимо учитывать не очень очевидные особенности реализации:

- аутентификация требуется только для сетевого трафика, исходящего через внешний интерфейс, сетевой трафик между внутренними интерфейсами пропускается без аутентификации;

- если сетевой пакет не подпадает ни под одно правило, он пропускается;

- контентный фильтр и статистика работают только при условии использования прокси-сервера.