В России зафиксированы массовые сбои в работе протокола VLESS — одного из популярных способов обхода блокировок. Жалобы начали появляться со вчерашнего вечера и продолжают поступать из разных регионов страны — от Москвы до Дальнего Востока.

Пользователи сообщают о разрывах соединения через одну-две минуты после подключения, а в ряде случаев — о полной невозможности установить сессию.

По их словам, проблемы затрагивают как базовые конфигурации, так и более сложные схемы с маскировкой трафика под обычные сайты.

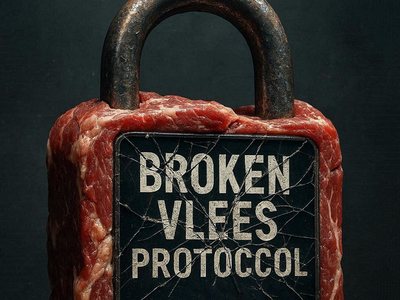

Речь идёт о протоколе VLESS, который используется в ряде решений для обхода ограничений и долгое время считался одним из наиболее устойчивых к фильтрации. Ранее его уже блокировали точечно, однако нынешняя волна, по оценкам пользователей профильных сообществ, носит более масштабный характер.

В качестве возможной причины называют обновление механизмов фильтрации трафика на уровне ТСПУ (технических средств противодействия угрозам). Предполагается, что системы научились выявлять характерные «отпечатки» трафика VLESS, даже если он маскируется под обычный веб-трафик.

Официальных комментариев по поводу ситуации пока не поступало. Между тем в тематических чатах и каналах активно обсуждают альтернативные схемы подключения и новые способы обхода фильтрации.

Похоже, что очередной этап противостояния между средствами блокировки и инструментами обхода вступил в новую фазу.