Компания MasterCard исправила ошибку конфигурации DNS, грозящую перехватом и перенаправлением трафика. Как выяснил известный журналист-расследователь Брайан Кребс (Brian Krebs), адрес авторитативного сервера был указан с опечаткой еще в 2020 году.

Для направления трафика в свою сеть MasterCard использует пять DNS-серверов Akamai. Их адреса должны оканчиваться на «akam.net», но в одном случае домен был прописан в настройках как «akam.ne» — такие ошибки зачастую используют в неблаговидных целях тайпсквоттеры.

Опечатку обнаружил недавно Филиппе Катурельи (Philippe Caturegli), основатель компании Seralys, специализирующейся на консалтинге в сфере ИБ. Уплатив $300, он зарегистрировал неиспользуемый домен akam.ne (TLD-зона Нигера) и поднял сервер DNS.

К удивлению исследователя, DNS-запросы из разных стран потекли рекой, с интенсивностью сотни тысяч в сутки. По всей видимости, ошибка, которую допустила MasterCard, оказалась общим местом.

Имейл-сервер, работающий в akam.ne, обеспечил бы, по словам Кребса, перехват почты, предназначенной mastercard.com и другим затронутым доменам. Полученный доступ также позволял получить сертификаты SSL/TLS для приема и переадресации трафика таких сайтов.

Можно было даже наладить сбор аутентификационных данных корпоративных пользователей Windows, однако Катурельи не стал экспериментировать и просто предложил MasterCard принять в дар право на зарегистрированный домен.

В ответ в компании признали ошибку, но заявили, что угрозы безопасности деловых операций она не несет. Столь пренебрежительное с отношение к сигналу обескуражило эксперта, и он рассказал о своем фиаско в LinkedIn.

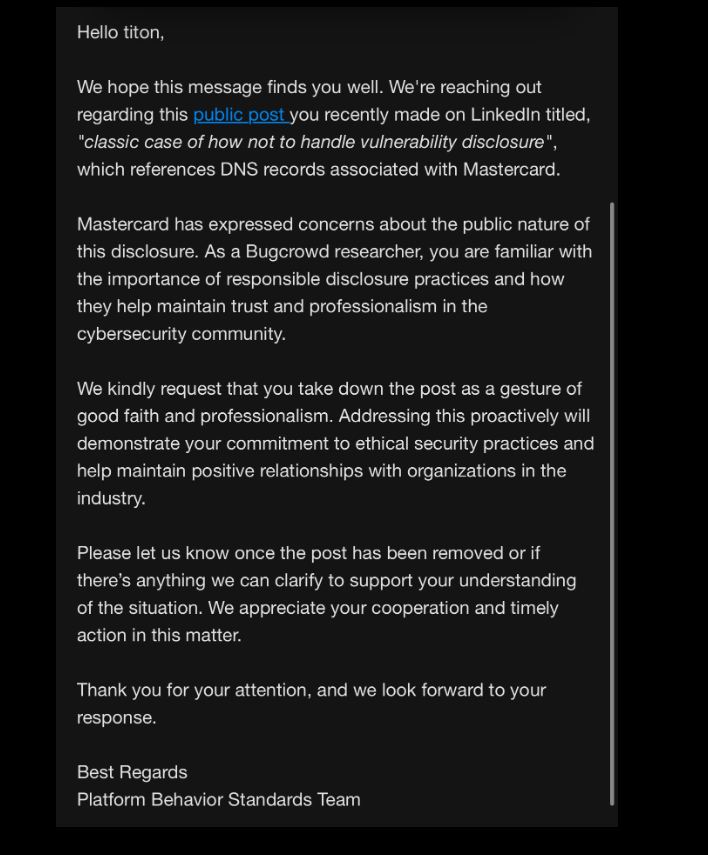

Опечатку MasterCard все же исправила, а Катурельи получил сообщение от команды Bugcrowd (платформа для размещения программ bug bounty) с упреками в неэтичном поведении и просьбой удалить LinkedIn-пост, в котором упомянута нелицеприятная реакция MasterCard.

У Катурельи есть аккаунт Bugcrowd, но он им никогда не пользовался, на что и указал в ответ на обвинения в нарушении правил раскрытия уязвимостей, принятых на платформе. Исследователь также подчеркнул, что приложил все усилия, чтобы снизить риски для MasterCard, даже заплатил за домен из своего кармана, чтобы им не завладели злоумышленники.

В ходе интервью автор потенциально опасной находки признался Кребсу, что надеялся на компенсацию затрат. В итоге его даже не поблагодарили.

Как оказалось, неправильно прописанный DNS-сервер отвечает за трафик в поддомене az.mastercard.com, который используется для доступа к рабочим серверам Microsoft Azure.

Кребс также выяснил, что имя akam.ne было в декабре 2016 зарегистрировано пользователем с имейл-адресом um-i-delo[@]yandex.ru — неким Иваном И. из Москвы. На тот момент домен резолвился в IP-адрес, принадлежащий германскому сервис-провайдеру Team Internet (AS61969), предоставляющему услуги парковки доменов.

В 2018 году срок обслуживания akam.ne истек, и возобновлять его бывший владелец не стал. Аналогичная судьба постигла домен awsdns-06.net:: его тоже зачастую вбивали в настройки с ошибкой, как awsdns-06.ne, и в итоге неправильный вариант был зарегистрирован в 2017 году под playlotto[@]yandex.ru для сервера в той же сети Team Internet.