Эксперты ГК «Гарда» обнаружили новую схему мошенничества с использованием мессенджеров. Она рассчитана на пользователей обеих распространенных мобильных платформ.

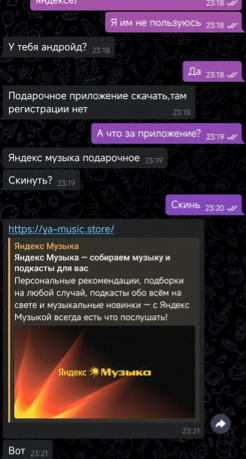

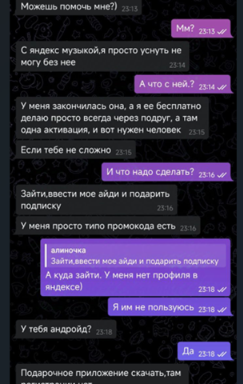

Преступники выходят на связь от имени знакомого потенциальной жертвы из списка ее контактов в социальных сетях и популярных мессенджерах (WhatsApp (принадлежит Meta, признанной экстремистской и запрещенной в РФ), Telegram, Viber) и уговаривают установить вредоносное приложение под видом премиальной версии «Яндекс Музыки».

Злоумышленники просят помочь с активацией музыкального сервиса и предлагают скачать приложение, где якобы «бесплатно дадут подписку».

К легитимному сервису «Яндекс Музыка» никакого отношения распространяемое мошенниками приложение не имеет. Под ее видом они продвигают троян, который предоставляет злоумышленникам полный доступ к устройству.

В ГК «Гарда» настоятельно рекомендуют не устанавливать приложения из сторонних источников, использовать антивирусы и избегать просьб открыть ту или иную ссылку, даже если она приходит от знакомых, родственников или друзей. Кроме того, полезно будет связаться с тем, от чьего имени происходит рассылка по другим каналам связи.

Мошенники часто распространяют мобильные зловреды под видом легитимных приложений. Ссылки на загрузку, например, CraxsRAT публикуются в мессенджерах, в том числе в WhatsApp. При этом зловреда выдают за апдейт приложений российских Госуслуг, Минздрава, Минцифры, Банка России, а также телеоператоров Белоруссии.

По прогнозам заместителя председателя правления Сбербанка Станислава Кузнецова, общий ущерб от телефонного мошенничества по итогам 2024 года составит 250 млрд рублей. Причем ущерб только увеличивается, несмотря на трехкратное снижение количества звонков по сравнению с пиковыми уровнями, достигнутыми в марте.