Компания F6 зафиксировала атаки со стороны финансово мотивированной группировки Hive0117. Она с помощью трояна удаленного доступа получала доступ к системам дистанционного банковского обслуживания (ДБО) российских компаний и выводила оттуда денежные средства на подконтрольные счета. Средняя величина ущерба составила около 3 млн рублей.

Как отметили в компании, в феврале-марте 2026 года было зафиксировано несколько волн вредоносных рассылок, ориентированных на бухгалтеров. Причем со временем интенсивность таких рассылок росла. Всего письма были направлены в более 3 тыс. компаний.

Данную активность специалисты департамента киберразведки (Threat Intelligence) F6 связали с финансово мотивированной группировкой Hive0117 (также известная как Watch Wolf). Она появилась в феврале 2022 года, ее основной целью являются российские компании в сфере промышленности, ретейла, энергетики, медиа, туризма, финансов и страхования, телекома, транспорта и биотехнологий. Кроме того, атакует организации в Беларуси и Казахстане.

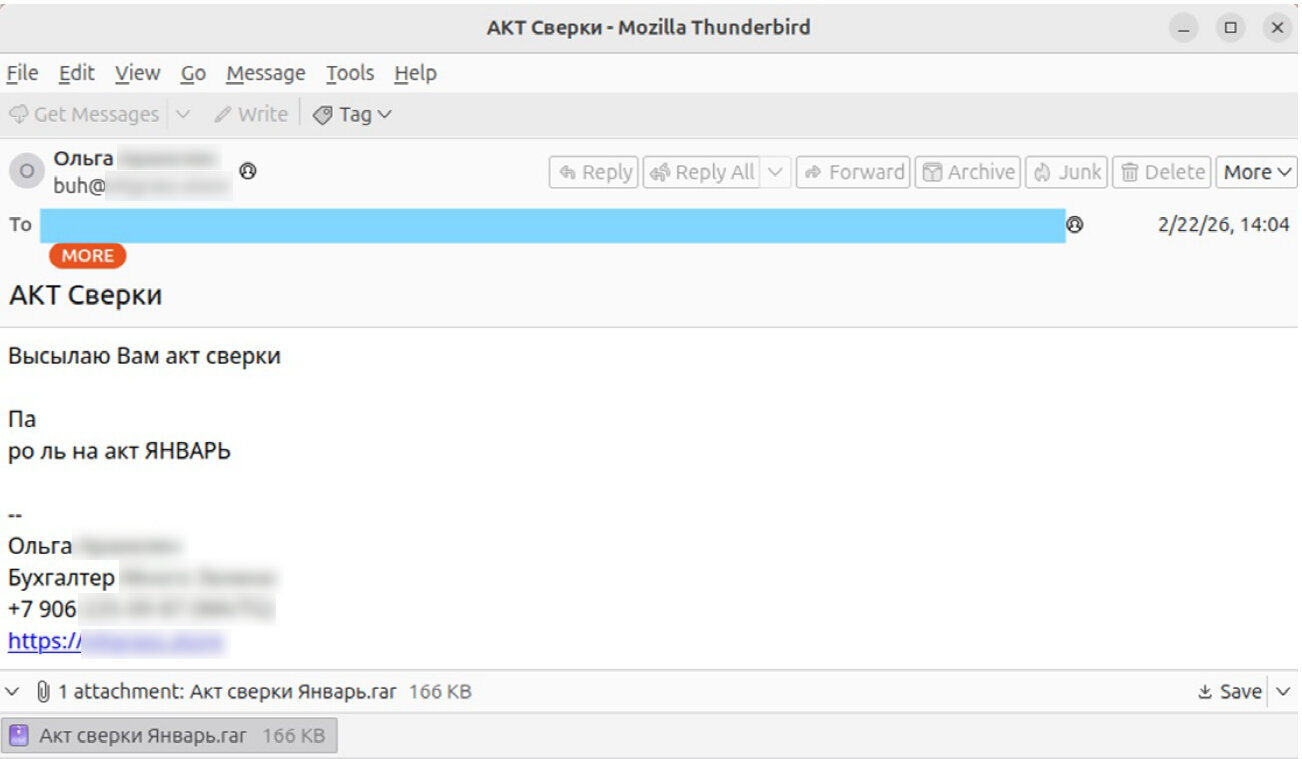

Рассылки писем, зараженных «фирменным» трояном группировки DarkWatchman, шли со скомпрометированных почтовых ящиков. Темой писем указывались обычно «Акт сверки», «Счёт на оплату» и «Уведомление об окончании срока бесплатного хранения».

Сам DarkWatchman представляет собой модульное средство скрытого удаленного управления компьютером. Также он может выполнять функции кибершпионажа и загружать другие зловреды. Он распространяется как вложение к письмам в виде RAR архива, защищенного паролем, который находится в тексте письма. Такая схема позволяет скрывать зловреды от фильтров.

Для вывода средств злоумышленники оформляли платежи для зачисления на банковские счета по реестру. Формально это выглядело как перечисление зарплаты, однако в реестре были указаны банковские счета дропов. Это позволяет группировке обходить антифрод-системы банков.

Средний ущерб компаний от атак Hive0117 составил 3 млн рублей. Максимальный достигал 14 млн.

«В условиях новых угроз мы рекомендуем банкам усилить защиту юридических лиц на стороне клиента, а также осуществлять обязательный контроль зарплатных реестров на стороне транзакционной антифрод системы», – советует Дмитрий Ермаков, руководитель департамента Fraud Protection компании F6.

Также в компании рекомендуют усилить защиту ПК с установленной системой ДБО, а также ограничить к ним доступ в интернет. Кроме того, в F6 настоятельно советуют повышать осведомленность пользователей о фишинге и строго следить за тем, чтобы операторы не оставляли подключенными токены.

В середине 2025 года российские компании также столкнулись с массовыми атаками через ДБО. В 2026 году мы также прогнозировали высокую активность такого рода злоумышленников. Она началась даже раньше, чем мы предполагали.