В декабре прошлого года эксперты «Доктор Веб» обнаружили множество новых угроз в Google Play. В частности, были выявлены десятки троянских программ из семейства Android.FakeApp, способных по команде демонстрировать содержимое различных сайтов, в том числе фишинговых.

Некоторые фальшивки распространялись под видом инвестиционных приложений, справочников, опросников либо популярных игр. Вместо заявленных функций они подключались к удаленному серверу и получали команду на загрузку того или иного сайта, созданного мошенниками.

Одна из FakeApp-программ выдавалась за клиент VPN. При запуске поддельный Safe VPN (скачан 100 тыс. раз) загружал сайт, предлагающий за 1 рубль получить доступ к соответствующему сервису. С этой целью нужно было создать аккаунт и произвести оплату банковской картой.

В действительности жертва обмана приобретала пробную подписку на три дня, которая затем автоматически продлевалась с ежедневным списанием 140 руб. со счета. Более того, успешное подключение к VPN оказалось имитацией: заявленная функциональность в коде отсутствовала.

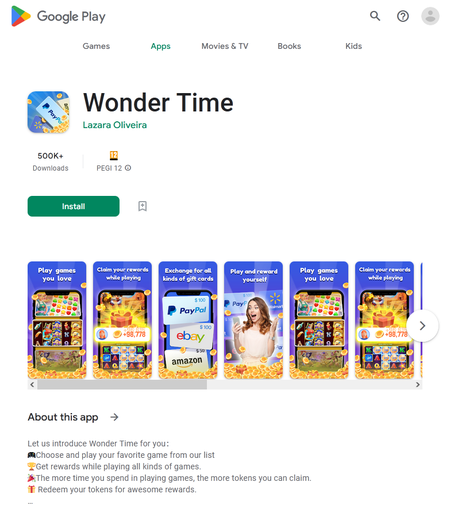

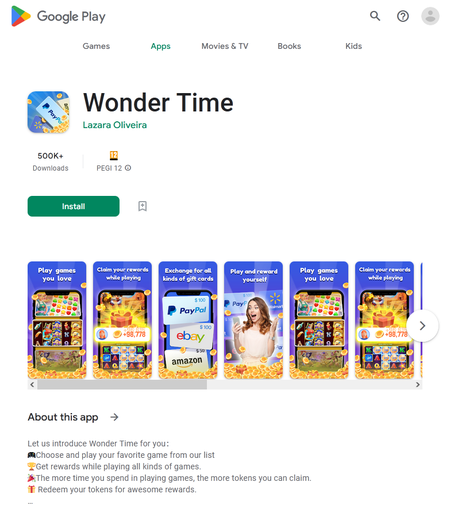

Аналитики также обнаружили явно мошеннические программы. Так, Wonder Time (500 тыс. загрузок) предлагала устанавливать, запускать и использовать другие приложения и игры за виртуальное вознаграждение — токены, которые якобы можно обменять на реальные деньги. Выполнение каждого задания поощрялось начислением нескольких токенов, однако вывести заработанное можно лишь в том случае, когда их накопятся миллионы.

Несколько аналогичных фальшивок эксперты занесли в базу как Program.FakeMoney.7, в том числе два шагомера и приложение для выработки полезных привычек:

- Lucky Step – Walking Tracker, более 10 млн загрузок;

- WalkingJoy, более 5 млн загрузок;

- Lucky Habit, более 5 млн загрузок.

Все они начисляют виртуальные награды («тикеты» или «монеты» в небольшом объеме) за персональные достижения. Если собрать необходимую для обналички сумму, приложение попросит дополнительно посмотреть несколько десятков рекламных роликов, якобы для ускорения процесса вывода денег.

Проверки платежных данных при этом не производится, поэтому вероятность получения каких-либо выплат близка к нулю. Примечательно, что приведенные списком фейки используют один и тот же C2-сервер.

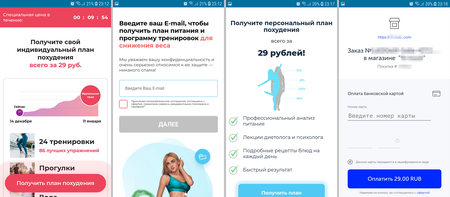

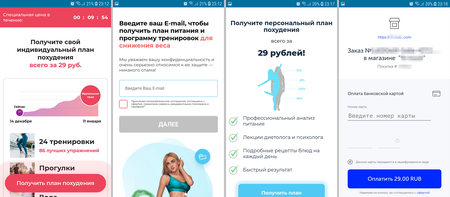

Декабрьский улов «Доктор Веб» содержит также две поддельные программы с кодом Joker — Document PDF Scanner и Smart Night Clock. Более открыто ведет себя фитнес-приложение FITSTAR, тоже оформляющее подписку на платные услуги. При запуске оно загружает сайт, где посетителю предлагается приобрести индивидуальный план похудения за 29 рублей.

Как и в случае с Safe VPN, это плата за пробный доступ к сервису — в данном случае всего на 1 день. После этого подписка автоматически продлевается на четыре дня и стоит уже 980 руб.; таким же образом жертву могут раскрутить на полный курс, который обойдется ей в 7000 рублей.