Ландшафт киберрисков после 24 февраля глобально не изменился. Уточнилась “порода” черных лебедей. В новых условиях выживут те, кто поменял риск-профиль организации. Управление рисками информационной безопасности накануне обсуждали на онлайн-конференции AM Live+.

“Я придерживаюсь мнения, что ландшафт киберрисков как таковой не изменился, поменялась интенсивность, — говорит Юлия Воронова, директор по консалтингу Positive Technologies. — Зафиксированы всплески атак в начале марта, на майские праздники и в июне”.

Появились новые инструменты, которых раньше не видели. Но, в принципе, изменения происходят всегда, уточняет Воронова. Меняется ИТ-ландшафт в целом.

“Мы не можем говорить о том, что информационная безопасность статична, — подчеркивает эксперт Positive Technologies. — ИБ очень сильно зависит от ИТ-инфраструктуры. Когда меняются технологии, ИБ тоже вынуждена двигаться, изменяются объекты атаки и защиты”.

С точки зрения угроз ландшафта всё-таки есть изменения, полагает Владимир Дащенко, эксперт по исследованиям угроз информационной безопасности в центре исследования безопасности промышленных систем “Лаборатории Касперского”. Рисковый профиль для большинства компания тоже изменился, считает он.

“Во-первых, я надеюсь, большое количество компаний пересмотрело модель угроз и после этого — рисковые профили, говорит Дащенко. — Я думаю, у многих случились такие непредвиденные события, о которых они раньше не думали. Но если зрелая с точки зрения ИБ компания подходила к управлению и анализу рисков здраво, может быть для нее ничего и не поменялось”.

Есть один момент, добавляет Дашенко. Так называемые “мамкины хакеры” — люди с низкой квалификацией внезапно примыкают к группам более профессиональным. Число таких злоумышленников и интенсивность атак растет.

“Но это всё еще не “черный лебедь”, — настаивает Воронова. — Это то, чего мы ожидали”.

“Я сам редко пользуюсь фразой “ландшафт рисков”, — высказывается Евгений Сачков, эксперт по управлению рисками “Информзащиты”. — Ландшафт в моем понимании что-то внешнее, а риски напрямую привязаны к каждой компании”.

Прежде всего, какие-то риски уточнились, считает Сачков. Я не могу сказать, что они повысились или понизились, потому что многие компании и так предполагали, что они могут произойти.

Речь о пользовании некоторыми сервисами или работой с субподрядчиками. Сейчас стало понятно, что именно опасно и где нужно особое внимание. Можно сказать, что после уточнения рисков принимать решения стало проще.

“Я бы не стал говорить о каких-то радикальных изменениях риск-профилей”, — заключает Сачков.

Про уточнение рисков говорит и Марат Цихмистров, руководитель направления консалтинга по информационной безопасности ГК Innostage.

“Но для многих был всё-таки один “черный лебедь”, — добавляет эксперт. — Он был связан даже не с атаками, а с использованием Open Source. Мы все помним мартовские события. Тогда многие библиотеки на открытом коде либо снабжались какими-то вредоносными функциями (например, удаление данных), либо воровались ключи от облаков AWS. Для многих это стало неожиданностью”.

“То, что такой хороший, добрый и пушистый Open Source (читайте наш материал «Open Source на пути к управляемому развитию безопасного кода» — прим. AM) может с собой нести риски именно информационной безопасности, стало для многих большим-большим сюрпризом. И все очень резко призадумались, а что с этим делать”, — говорит Цихмистров.

По мнению эксперта, как раз сейчас вырабатывается ответ на этот вызов. К нему добавляются уточнения по рискам после ухода западных вендоров и отключения многих сервисов безопасности.

“Будем честны и откровенны, не во всех сегментах ИБ решения именно отечественных производителей на все 100% выполняют необходимые функции, — добавляет Цихмистров. — И это тоже риск. Хотя уже не риск информационной безопасности, а риск существования компании в цифровом мире вообще”.

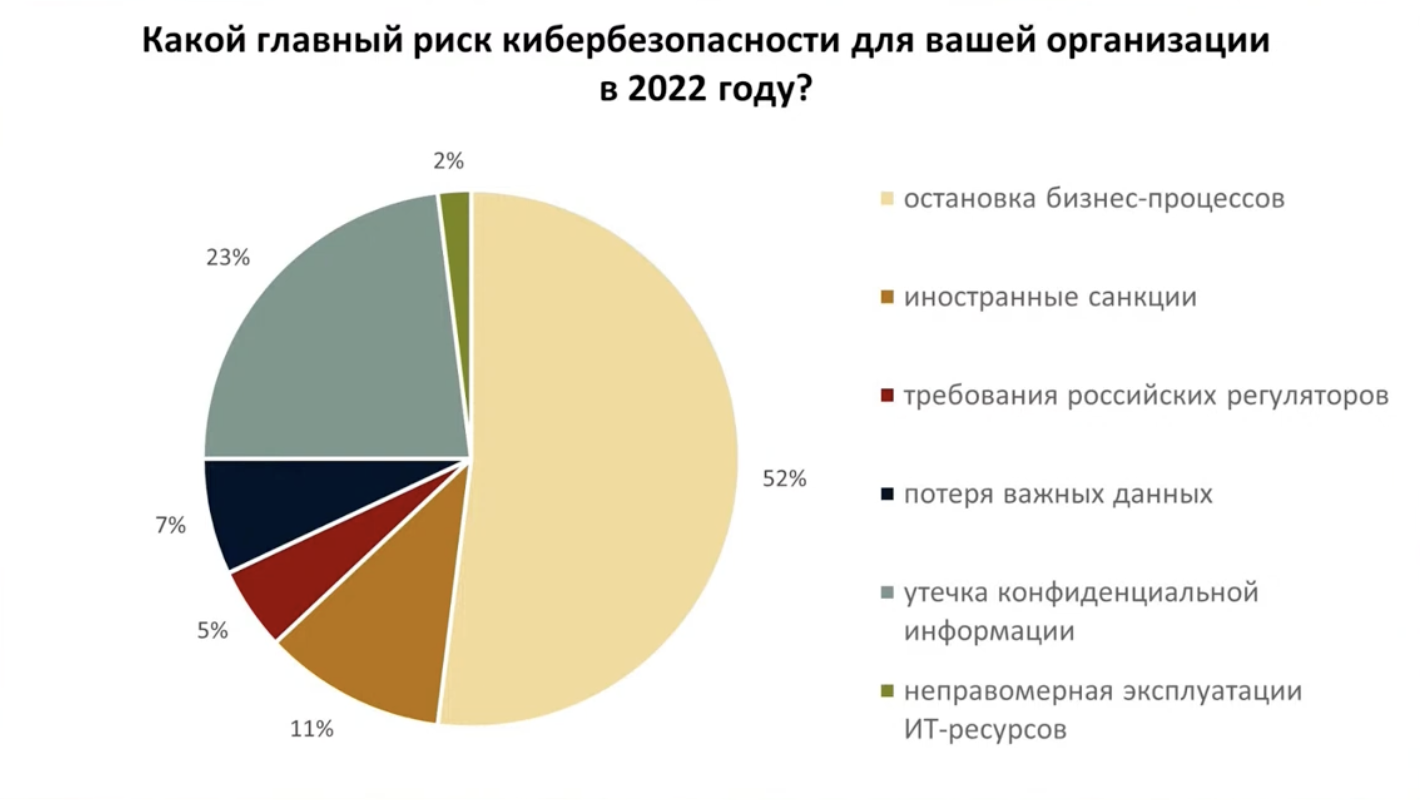

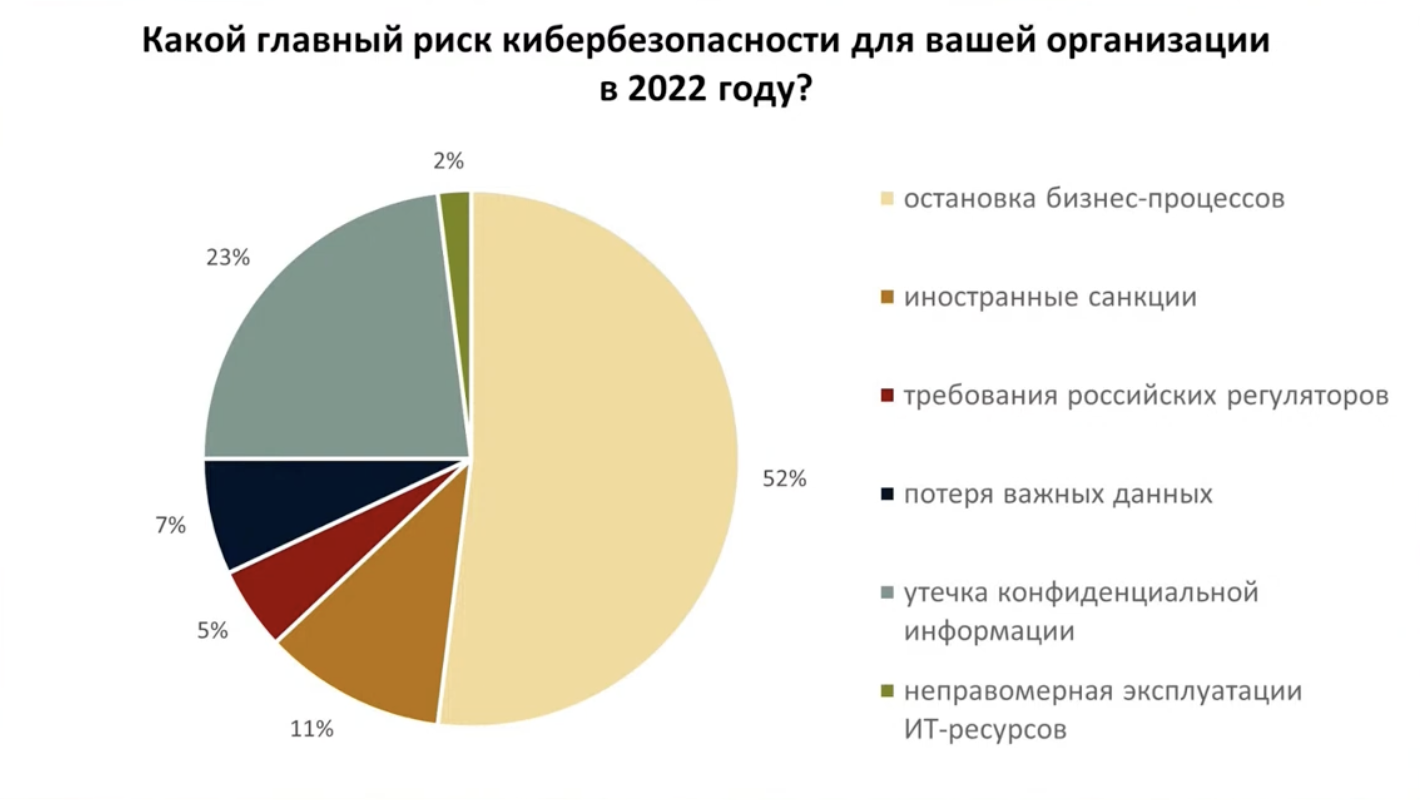

Добавим, главным риском кибербезопасности зрители конференции назвали остановку бизнес-процессов — почти половина опрошенных.

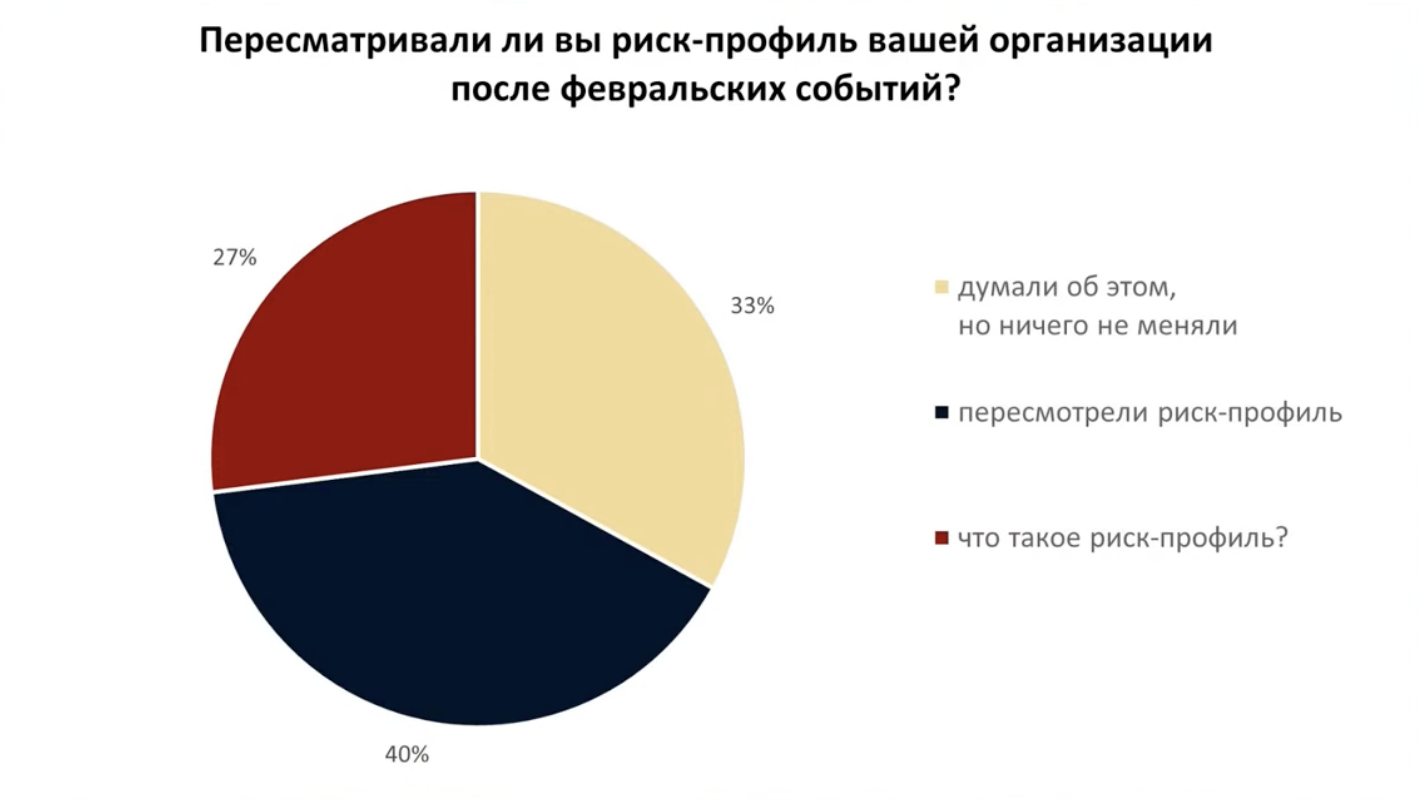

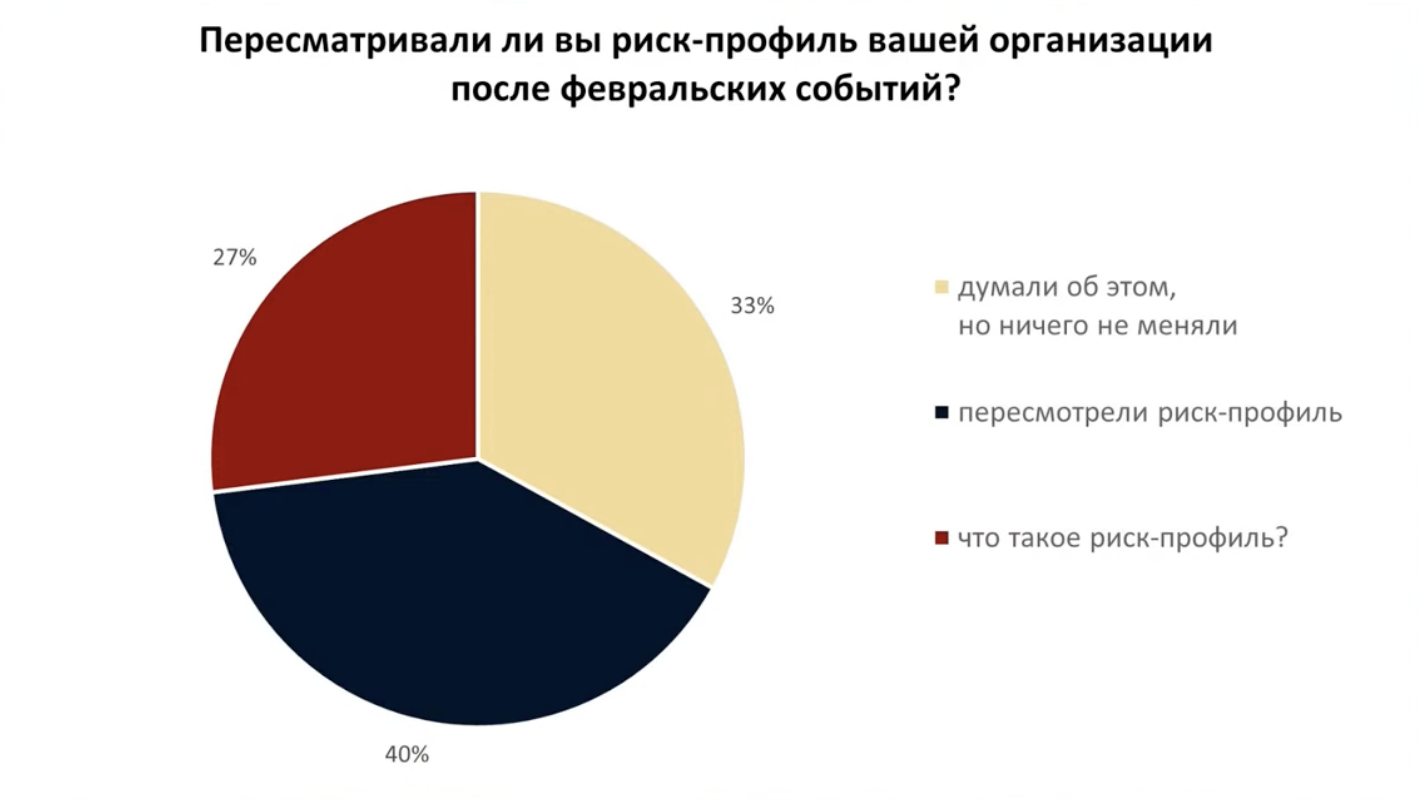

40% сообщили, что пересмотрели риск-профиль организации, 33% думают об этом, а 27 % не знают, что это такое.

Полную запись эфира AM Live+ вы можете найти по этой ссылке.