По данным «Лаборатории Касперского, 20% Android-пользователей хотя бы раз подвергались атаке вредоносными программами. Об этом говорят результаты исследования «Мобильные киберугрозы», подготовленного совместно с Интерполом и охватившего период с августа 2013 г. по июль 2014 г. Самым распространенным типом вредоносного ПО стали троянские программы, рассылающие без ведома владельца устройства SMS на платные номера.

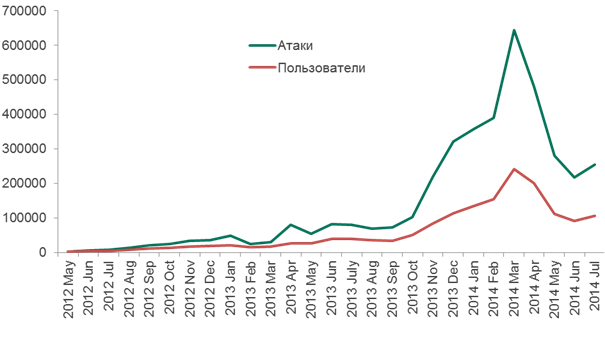

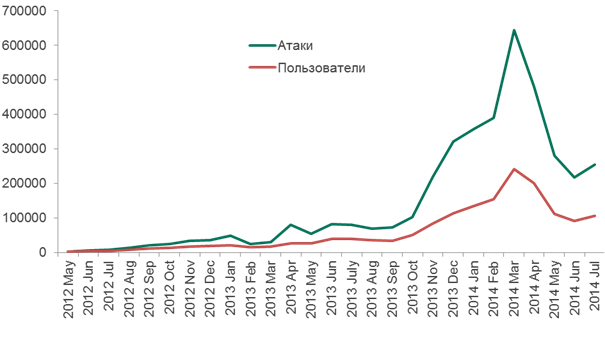

Всего в течение исследуемого периода за счет самого активного всплеска кибератак за последние несколько лет более миллиона владельцев Android-устройств, использующих продукты «Лаборатории Касперского», по всему миру столкнулись с опасным программным обеспечением. При этом в апреле эксперты зафиксировали серьезный спад общего числа инцидентов на фоне резкого сокращения атак с использованием SMS-троянцев. Если говорить о России, причиной тому могли стать новые правила оказания услуг, оплачиваемых с помощью SMS, которые ввел государственный регулятор в области телекоммуникаций – с 1 мая при попытке оплатить услугу через SMS все операторы обязаны высылать абоненту запрос на подтверждение намерения.

Инциденты, предотвращенные продуктами «Лаборатории Касперского» на Android-устройствах

Тем не менее, именно SMS-троянцы внесли основной вклад в рост количества атак – на них пришлось 57% всех срабатываний защитных продуктов «Лаборатории Касперского» для Android-устройств. На втором месте семейство RiskTool (21,5% инцидентов) – условно легальные программы, которые, однако, могут быть использованы во вредоносных целях (отсылка SMS, передача геолокационных данных и прочее). На третьем, с долей 7,4% – приложения с навязчивой рекламой, отображаемой во всплывающих окнах и уведомлениях в строке состояния,

Основными целями киберпреступников, зарабатывающих на вредоносном ПО для Android, являются пользователи из России, Индии, Казахстана, Вьетнама, Украины и Германии. Это связано с распространенностью в указанных странах сервисов оплаты контента и онлайн-услуг с помощью платныхSMS – для злоумышленников это привлекательный способ монетизации вредоносных атак, т.к. он позволяет анонимно выводить деньги с мобильных предоплатных счетов на сторонние банковские счета.

«Мы нередко слышим мнения экспертов о том, что несмотря на регулярное появление вредоносных программ для Android количество реальных атак невелико и пользователям нечего опасаться. До недавнего времени такое мнение можно было назвать сравнительно справедливым, но за последний год стало очевидно – ситуация изменилась кардинально», – прокомментировал Роман Унучек, антивирусный эксперт «Лаборатории Касперского».