Корпорация Symantec раскрывает информацию о новой стадии распространения вируса семейства Xpiro, который становится самым массовым кроссплатформенным вирусом. Новая угроза также отличается крайней жизнестойкостью, а внедрив дополнения для браузеров Mozilla Firefox и Google Chrome, вирус может расширить свои возможности относительно кражи информации.

Проведя в забвении какое-то время, вирусы семейства Xpiro с шумом вернулись, и на этот раз – приобретя ряд опасных функций. Новый вариант не только вышел за рамки 32-битности и способен заражать 64-битные файлы. Это свойство также кроссплатформенно – 32-битный вариант Xpiro может заражать 64-битные файлы и наоборот.

Кроссплатформенное заражение и жизнестойкость

Аналитики Symantec и ранее обнаруживали примеры кроссплатформенных заражений, но Xpiro – первый кроссплатформенный вирус, получивший такое широкое распространение. Эта новая разновидность может заражать исполняемые файлы следующих архитектур:

- Intel 386 (32-бит)

- Intel 64 (64-бит)*

- AMD64 (64-бит)

Создатели Xpiro стремятся заразить большое число компьютеров, и в своем стремлении распространить эту весьма жизнестойкую угрозу они готовы пустить в ход все имеющиеся средства.

Традиционно вирусы распространяются посредством заражения других исполняемых файлов, при этом их создатели не заботятся об их жизнестойкости. В рассматриваемой угрозе применена хитроумная уловка, которая учитывает и эту сторону. Сначала вирус создает список всех служб win32 и пытается заразить файлы этих служб. Затем угроза просматривает все ярлыки (файлы расширения .lnk) на рабочем столе и в меню «Пуск» и пытается заразить файлы, к которым они ведут. Предпочтение отдается именно этим файлам, потому что есть высокая вероятность их запуска пользователем или системой при включении компьютера, что обеспечивает работу вируса даже после ряда перезагрузок. И наконец, вирус заражает все исполняемые файлы на всех – локальных, переносных и сетевых – дисках от C до Z.

* Эта новая разновидность заражает файлы архитектуры Intel 64 лишь в связи с ошибкой в коде вируса, и в результате файлы просто оказываются поврежденными. ПО Symantec выявляет и восстанавливает такие файлы.

Усовершенствования в краже информации

Эксперты Symantec считают, что конечная цель вирусов семейства Xpiro – кража информации с зараженных систем. Когда Xpiro успешно запускается на компьютере, помимо заражения исполняемых файлов он устанавливает на браузеры Mozilla Firefox и Google Chrome дополнения. Дополнения для Firefox скрыто, а в Chrome оно названо Google Chrome 1.0, так что не привлекает к себе внимания пользователей. Например,firefox-дополнение может осуществлять следующие действия:

- скрыть собственное присутствие;

- отключить функции защиты браузера;

- осуществлять слежение за интернет-активностью пользователей;

- красть лог-файлы;

- перенаправлять пользователя на заранее определенные URL-адреса.

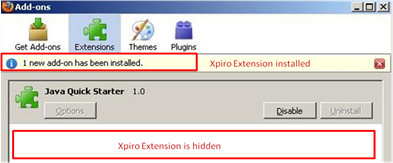

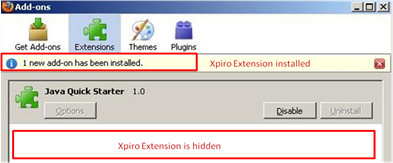

При запуске Firefox сразу после установки дополнения, пользователь видит сообщение об успешной установке, однако найти это дополнение в списке не удается.

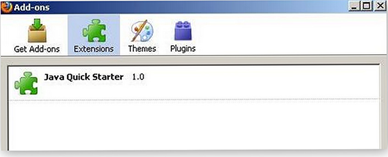

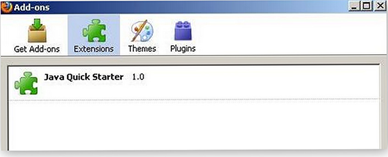

Рис. 1. Список дополнений браузера до заражения

Рис. 2. Список дополнений браузера после заражения (дополнение Xpiro скрыто)

Дополнение Xpiro оказывается скрытым, при этом отображаемое число установленных дополнений остается тем же, что и до заражения. Дополнение также меняет ряд настроек браузера, снижая тем самым степень его защищенности.

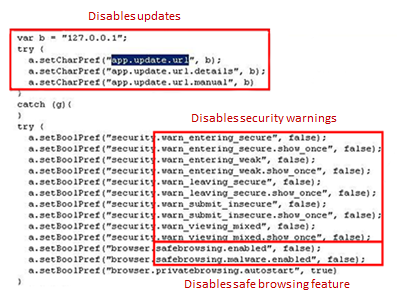

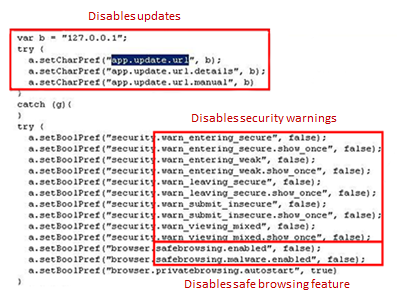

Рис. 3. Отключенные функции безопасности браузера

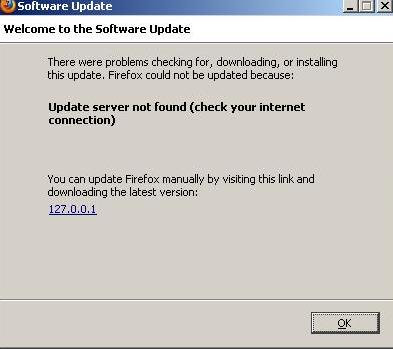

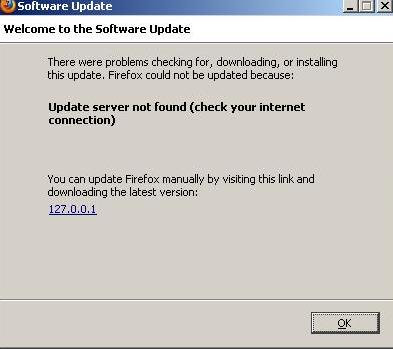

Когда пользователь пытается совершить обновление браузера или его дополнений, ничего не выходит, потому что Xpiro меняет соответствующий адрес страницы обновлений на браузер 127.0.0.1, локальный IP адрес. Тем самым Xpiro защищается от изменений, которые могли бы раскрыть его вредоносную сущность.

Рис. 4. Невозможность обновления вследствие действий Xpiro

Кроме того, это скрытое дополнение отключает отображение целого ряда оповещений, связанных с безопасностью, а также ряд функций, которые обычно защищают пользователей от фишинговых атак.

Xpiro отслеживает всю HTTP-активность браузера и отправляет эту информацию на удаленный сервер. После этого он скачивает с заранее определенных серверов следующие списки:

- URL-адреса цели;

- URL-адреса перенаправления.

И когда пользователь вводит в адресную строку один из «целевых» адресов, дополнение перенаправляет его на один из адресов из второго списка. Это, в свою очередь, может быть как страница с рекламой, так и ссылка для скачивания другого вредоносного ПО.

Создатели Xpiro расширили функционал новой угрозы, сделав ее жизнестойкой, более незаметной, а главное – дав ей способность заражать исполняемые файлы сразу нескольких архитектур. Эксперты Symantec ожидают, что вирусы других семейств последуют примеру Xpiro и также обзаведутся этим продвинутым функционалом с целью повышения своей конечной эффективности. Компания Symantec прилагает все усилия, чтобы защищать файлы и личные данные пользователей от таких продвинутых угроз. Антивирусное ПО Symantec определяет эти новые разновидности как W32.Xpiro.D и W64.Xpiro и осуществляет как нейтрализацию угроз, так и восстановление поврежденных файлов. Symantec настоятельно рекомендует своим клиентам всегда своевременно обновлять базы данных их антивирусного ПО.