Компания Symantec опубликовала результаты исследования Elderwood Project - группировки киберпреступников, деятельность которой антивирусный разработчик отслеживает с 2009 г. и называет беспрецедентной. Атакам Elderwood Project подвергаются организации, входящие в цепочки поставок предприятий оборонной промышленности, главным образом, ведущие компания отрасли.

Основной задачей организаторов Elderwood Project в Symantec называют шпионаж в компаниях: похищение планов работ, рабочих контактов, информации об инфраструктуре компаний и иной, как правило, секретной интеллектуальной собственности.

Symantec не называет конкретные цели атак Elderwood Project, но уточняет, что атакованные компании производят электронные и механические компоненты вооружений и систем по заказу ведущих оборонных корпораций США.

Эксперты предполагают, что организаторы атак рассчитывают на невыскоий уровень защищенности производителей компонент по сравнению с крупными компаниями.

Помимо компаний оборонного сектора Symantec называет в числе целей Elderwood Project финансовые структуры, нефтегазовые компании учреждения образования и даже правительственные организации Америки.

Помимо американских корпораций атакам Elderwood Project подвергались компании Канады, Китая, Гонконга и Австралии, а также неправительственные организации, работающие в сфере прав человека на Тайване, в Гонконге и Китае.

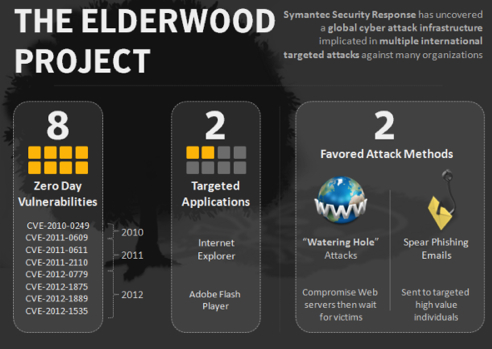

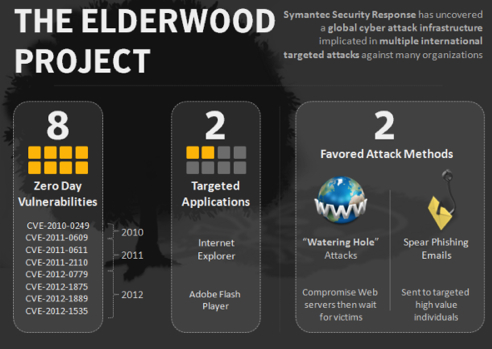

Интересная инфографика Symantec об Elderwood Project

Особенностью Elderwood Project является владение огромным числом уязвимостей «нулевого дня». Эксплойтами и уязвимостями «нулевого дня» (0-day) называются вновь открытые уязвимости ПО, данными о которых не располагает индустрия инфромационной безопасности, в силу чего борьба против них затруднительна.

Если в широко известном черве Stuxnet, атаковавшем объекты ядерной промышленности Ирана применялись 4 уязвимости «нулевого дня», то в Elderwood Project в 2011 г. их было использовано восемь.

В числе атакуемых продуктов Symantec называет Microsoft Internet Explorer 8, Adobe Flash Player различных версий, используемый на различных платформах, включая Linux и Microsoft XML Core Services, передает safe.cnews.ru.

Применение такого количества эксплойтов к уязвимостям нулевого дня говорит о высоком уровне подготовки, сообщает Symantec. Эксперты компании полагают, что хакеры-разработчики Elderwood Project либо получили доступ к исходному коду широко используемых программных приложений, либо провели их декомпиляцию, для чего им требовалось привлечь «очень и очень серьезные ресурсы».

«Раньше мы никогда не видели ничего подобного», - цитирует Huffington Post слова Орлы Кокс(Orla Cox), старшего менеджера по безопаности Symantec: «Кто-то им за это платит», - говорит она.

«Определить местоположение авторов атаки очень трудно», - говорит Орла Кокс: «Они хорошо скрывают следы, используя прокси-серверы и командные сервера в различных странах мира. Достаточными деньгами для поддержки такой деятельности может обладать организованная преступность или государство».

Стоит заметить, что гипотеза с доступом к исходным кодам продуктов кажется весьма вероятной в силу того, что эксперты Symantec связывают хакеров Elderwood Project с авторами трояна Aurora, с помощью которого в 2009 г. были атакованы Google, Adobe и другие крупные разработчики ПО, у которых и могли быть похищены исходники программ.

В опубликованных материалах Symantec называют два применяемых в Elderwood Project основных пути поражения целевых компьютеров. Помимо относительно традиционной практики рассылки «фишинговых писем», ими применяется «стратегия водопоя» (watering hole).

Как пишет эксперт Symantec по информационной безопасности Андрей Зеренков, вместо того, чтобы активно нападать на интересующие системы, злоумышленники заражают сайты, которые посещают интересующие их конкретные жертвы и встраивают эксплойты на страницы подобно тому, как хищник ожидает жертву у водопоя. В результате посещения зараженного сайта целевой ПК подвергается атаке, и в его систему устанавливается троянская программа.

В своем докладе о работе Elderwood Project Symantec предупреждает, что риску быть атакованными подвергаются любые компании, находящиеся в цепочке оборонных поставок, в том числе их дочерние компании и деловые партнеры.

В 2013 г. нужно ожидать нового раунда атак с использованием 0-day уязвимостей в Adobe Flash и Internet Explorer.