США и страны Европы ввели санкции против России. Как обеспечить эффективную защиту веб-приложений в условиях санкционных ограничений, к чему стоит готовиться службам информационной безопасности российских организаций в ближайшие недели и месяцы и как безболезненно перейти с зарубежных сервисов, ПО и «железа» на отечественные аналоги?

- Введение

- Как изменились кибератаки после введения санкций

- Интересные киберинциденты после введения санкций

- Как быть с ушедшими вендорами и подготовить им замену

- Какие компетенции нужны заказчикам в сложившихся условиях

- Недавние атаки на СМИ (дефейсы, DDoS)

- Кто из зарубежных вендоров остался в России

- Как обстоят дела с аппаратной частью

- Повлияли ли санкции на качество оказываемых услуг

- Появились ли специальные условия для быстрого перехода на отечественные продукты

- Выводы и прогнозы

Введение

Всего лишь месяц назад ландшафт ИТ и ИБ был совсем другим, это же касается бюджетов и киберугроз. Сейчас всё изменилось, поэтому сфере информационной безопасности пришлось приспосабливаться. В студии AM Live мы собрали экспертов, чтобы обсудить, как нам защищать веб-приложения и как перейти с иностранных решений на отечественные.

Ранее мы обозревали мировой рынок систем веб-изоляции, где максимально подробно рассмотрели средства предотвращения веб-угроз. Аналогичный обзор мирового и российского рынков мы подготовили по теме систем защиты от вредоносных ботов. В рамках одного из эфиров AM Live мы со специалистами проанализировали проблемы выбора и перспективы развития систем класса WAF (Web Application Firewall).

Состоявшуюся на днях онлайн-трансляцию AM Live посетили ведущие эксперты в области кибербезопасности:

- Николай Чураев, руководитель проекта Kaspersky DDoS Protection, «Лаборатория Касперского».

- Александр Лопатин, руководитель направления инфраструктурной безопасности, «Инфосистемы Джет».

- Егор Валов, руководитель направлений Anti-DDoS и WAF, «Ростелеком-Солар».

- Владимир Зуев, руководитель по развитию коммерческого SOC, «МегаФон».

- Роман Романов, генеральный директор «ПентестИТ».

- Дмитрий Никонов, руководитель направления защиты от DDoS уровня L7, DDoS-Guard.

Доверить модерирование эфира решили Ивану Шубину, руководителю дирекции информационной безопасности ПАО «Росгосстрах банк».

Как изменились кибератаки после введения санкций

Для старта нельзя было не подчеркнуть массовый уход иностранных вендоров с российского рынка. Хотя сейчас модно говорить всё же о приостановке деятельности на территории России. Тем не менее Иван Шубин предложил сначала выяснить, как изменились кибератаки после введения санкций. На вопрос эксперты отвечали по порядку, начиная с представителя «Лаборатории Касперского».

Николай Чураев:

— Однозначно изменились интенсивность, продолжительность и количество атак. Есть, например, кампании киберпреступников, которые длятся сутками. Соответственно, можно говорить и об изменении характера атак: целью чаще становится прикладной уровень, а инициируются такие нападения вполне себе людьми через веб-сайты (с одинаковыми HTTP-реферерами). Такая активность увеличивает нагрузку на инфраструктуру.

Егор Валов:

— В конце февраля существенно выросли атаки на государственный сектор, причём это заметно по всем регионам. Уже в марте типовые DDoS-атаки в некоторых регионах сместили вектор на бизнес и банковскую сферу. Некоторые утверждали, что мы вышли на некий пик и теперь, дескать, держимся на нём, однако статистика показывает, что в марте число атак на те же кредитные организации увеличилось в четыре раза.

Владимир Зуев:

— Сейчас можно совершенно точно сказать, что с атаками сталкиваются даже те организации, которые ещё пару месяцев назад и помыслить не могли о том, что станут объектами DDoS. При этом можно наблюдать равномерный рост таких киберкампаний по всему ландшафту, практически любая организация сегодня может ощутить на себе действия киберпреступников. Это увеличивает нагрузку как на саму компанию-жертву, так и на сервис-провайдеров, с которыми она связана.

Александр Лопатин:

— С нашей стороны я бы отметил, что сейчас практически нет таких организаций, которые бы выпадали из поля зрения злоумышленников. Кроме того, стоимость атаки увеличилась, потому что обычный «флуд» или DDoS легко отбивается на уровне провайдера, а с более сложными атаками (например, на прикладной уровень) многие компании просто не сталкивались. Вот есть, к примеру, у нас «пожарная бригада», которая постоянно с 24 февраля выезжает к заказчикам с условным WAF. А ведь были и такие заказчики, которые считали, что никому не нужны.

Дмитрий Никонов:

— Давайте просто все признаем, что с 24 февраля мы вошли в новую реальность, которая коснулась непосредственно и борцов с DDoS-атаками. Если раньше у злоумышленников были личные интересы, то сейчас вся эта активность направлена на Россию. Страдает государственный сектор, страдают СМИ и банки. Если говорить в цифрах, то в январе мы фиксировали около 20–25 тысяч атак разной мощности и продолжительности, а на текущий момент, если взять тот же февраль, эта цифра выросла до 100 тысяч. Снижения этой активности не предвидится.

Интересные киберинциденты после введения санкций

Иван Шубин предложил участникам эфира рассказать об интересных инцидентах, которые фиксировались в последнее время. Модератор напомнил, что в самом начале появлялись сообщения о многочисленных дефейсах от различных киберпреступных группировок. Егор Валов указал на то, что многие компании сегодня пользуются CDN (Content Delivery Networks, сетями доставки контента), поэтому были случаи взлома именно CDN.

Атакующие начали ломать сети доставки содержимого, менять доходящую до пользователя информацию, а владельцы сайтов и не подозревали о том, что их ресурсы подгружают что-то не то. Николай Чураев снова отметил рост числа HTTP-атак с различными заголовками и призвал обратить внимание на стандартное средство защиты от них, которое должен использовать каждый сайт, — простейшие скрипты, определяющие объём ссылочного трафика с одинаковыми реферерами.

Иван Шубин, направляя беседу, указал на недавние киберинциденты, затронувшие торговые онлайн-площадки, и спросил, связаны ли эти целевые атаки с отказом от использования каких-то конкретных решений или с их некорректной настройкой. Николай Чураев сразу уточнил, что здесь речь идёт о проникновении внутрь корпоративной сети. Александр Лопатин наблюдал следующую картину: киберпреступники прибегают к DDoS-атакам уровня L7 на исчерпание ресурсов, например стека SSL. Для этого создаётся огромное количество новых SSL-соединений, и оборудование, предназначенное для их раскрытия, просто не справляется. Эти атаки, как правило, дороже банального «флуда», и таких примеров очень много, подчеркнул специалист компании «Инфосистемы Джет».

Сложившееся положение связано как с уходом зарубежных вендоров и логичным ограничением функциональных возможностей их решений, так и с некорректной оценкой настройки таких решений со стороны пострадавших компаний. Также ситуацию для сферы онлайн-торговли отягощает легитимный трафик, который тоже существенно возрос — все бросились скупать условные телевизоры и холодильники.

Один из зрителей эфира задал участникам интересный вопрос: насколько часто DDoS является отвлекающим манёвром при атаках по другим векторам. Александр Лопатин заявил, что в 100 % случаев подготовленные злоумышленники действуют именно так и любая целевая кибератака сопровождается DDoS. А Иван Шубин, напротив, считает, что далеко не всегда DDoS запускается в качестве отвлекающего манёвра.

Как быть с ушедшими вендорами и подготовить им замену

Следующий вопрос от зрителей касался отношения к ушедшим из России вендорам: будет ли к ним доверие после этого. Представитель «Инфосистем Джет» сразу подчеркнул, что во многом это зависит от самого вендора. Действительно, нельзя не согласиться, что кто-то ушёл весьма громко и беспринципно, а кто-то сделал это более мягко, всячески пытаясь найти компромиссы и поддержать заказчиков. Таким образом, как считает Александр Лопатин, доверие к «ушедшим громко» поставщикам будет минимальным.

Владимир Зуев дополнил, что каждый заказчик теперь имеет возможность оценить новые риски, с которыми раньше многие просто не сталкивались. Теперь дела обстоят так, что в один прекрасный день лицензия может «обновиться», после чего оборудование превратится в кирпич. Руководитель по развитию коммерческого SOC в «МегаФон» предложил заложить это во все рисковые планы и смотреть на рынок шире.

Егор Валов из «Ростелеком-Солара» справедливости ради отметил, что многие уходящие вендоры действительно старались вести себя честно. В частности, поставщики ещё до пиковой санкционной активности предупреждали, что не знают, как дальше будет складываться ситуация. Тем не менее нашлись и те, кто ушёл некрасиво, но их будет судить сам рынок по возвращении, считает Егор.

Николай Чураев согласился, что многие заказчики столкнулись с финансовыми потерями, однако при возвращении вендоров будет играть роль не только финансовая сторона вопроса, но и позиция российских регуляторов и властей.

Интересный прогноз в отношении ушедших вендоров озвучил Дмитрий Никонов: они уже сделали свой ход и вернуть аудиторию будет весьма сложно в наших реалиях. Всё это связано с активной фазой импортозамещения, которое может серьёзно нарушить планы «хлопнувших дверью» производителей.

Роман Романов видит в уходе зарубежных вендоров новые возможности для тех российских компаний, кто был в тени крупных брендов. Например, есть шанс продемонстрировать свои наработки, зачастую тоже комплексные.

По поводу закладок и удалённого управления аппаратной составляющей зарубежного производства Александр Лопатин заметил, что ни одного подобного инцидента ещё не фиксировалось. Более того, для коммерческих продуктов такие случаи стали бы катастрофой с точки зрения репутации.

К этому времени подоспели результаты первого опроса — «Усилились ли кибератаки на вашу организацию за последние несколько недель?». 36 % ответили, что усилились; 27 % утверждают, что ничего не поменялось; 17 % заявили, что такие атаки усилились радикально; 19 % затруднились ответить; 1 % отметил, что атак стало меньше.

Рисунок 1. Усилились ли кибератаки на вашу организацию за последние несколько недель?

Какие компетенции нужны заказчикам в сложившихся условиях

Специалисты считают, что в ближайшее время вырастет потребность в ИБ-командах, которые будут помогать в «горячем режиме» и экстренно настраивать текущие средства защиты для отражения кибератак. Кроме того, спросом будут пользоваться качественные услуги защиты веб-приложений.

В целом же на рынке информационной безопасности сегодня наблюдается дефицит кадров, с этим не стал спорить ни один из приглашённых экспертов. А если учесть рост числа кибератак и непростую геополитическую ситуацию, подобный дефицит превращается уже в весьма серьёзную проблему.

В непростом положении оказались компании малого бизнеса, которые просто не могут себе позволить большой штат квалифицированных специалистов. Никакого адекватного набора услуг SOC (Security Operations Center) для таких организаций не существует, а меж тем они зачастую являются значимыми — например, СМИ.

Недавние атаки на СМИ (дефейсы, DDoS)

Обсуждая целенаправленные кибератаки на российские средства массовой информации, волна которых пошла после 24 февраля, участники AM Live подчеркнули, что многие СМИ уделяли недостаточно внимания вопросам защиты. Возможно, речь идёт о плохом финансировании, что должно поменяться после недавних событий.

При этом мало иметь решение обеспечивающее безопасность веб-приложений, также крайне важна экспертиза. «С решением надо работать» — многие поняли это только сейчас. Зачастую недостаточно даже специалиста прошедшего соответствующие курсы, потому что на них учат основам настройки, интеграции, но никто не рассказывает, как именно настроить то или иное решение под конкретное веб-приложение. Можно добавить, что современные векторы атак постоянно меняются, а это значит, что нужно постоянно корректировать правила, следить за порогами и т. п.

Именно поэтому любой эксперт, не погружённый в специфику своего веб-приложения, начинает теряться: он не знает, какие действия ему нужно выполнять. А каждое веб-приложение фактически ничем не отличается от обычного: есть жизненный цикл, есть релизы. После выхода нового релиза и условных новых функциональных возможностей нужно снова настраивать систему защиты. С такими подводными камнями и могли столкнуться российские СМИ.

Также спикеры вспомнили, как совсем недавно заказчики пренебрегали WAF и были настроены весьма скептически по отношению к такого рода защите. Сейчас пошли срочные «пилотирования», потому что появилась вполне реальная угроза. В случае СМИ интересна и другая особенность последних дней — количество легитимного трафика тоже выросло до невиданных масштабов.

Иван Шубин дополнил, что некоторые компании несколько вальяжно трактуют законодательство, если оно к ним напрямую неприменимо (например, в случае простоя сервисов), поэтому такие организации не закладывали изначально в модель рисков подобные оценки («что будет, если наш сайт ляжет»).

Кто из зарубежных вендоров остался в России

Если говорить об облачных сервисах, предназначенных для защиты веб-приложений, то на сегодняшний день часть из них пока работает в России. Тем не менее есть определённые риски, связанные и с их возможным уходом. Также нельзя сбрасывать со счетов компании работающие в более-менее нейтрально настроенных странах (например, Израиле), однако и они могут со временем уйти.

Что касается именно российских вендоров, то тут первым делом встаёт вопрос о качестве инструментов. Александр Лопатин сразу подчеркнул, что по качеству решений компании из России существенно уступают зарубежным конкурентам. В частности, наши реализации сталкиваются с проблемными алгоритмами машинного обучения, которые строят профили, но никому не известно, как они будут себя вести на деле. Для той же сферы ретейла это может стать проблемой, поскольку там каждый потерянный пользователь приравнивается к убыткам.

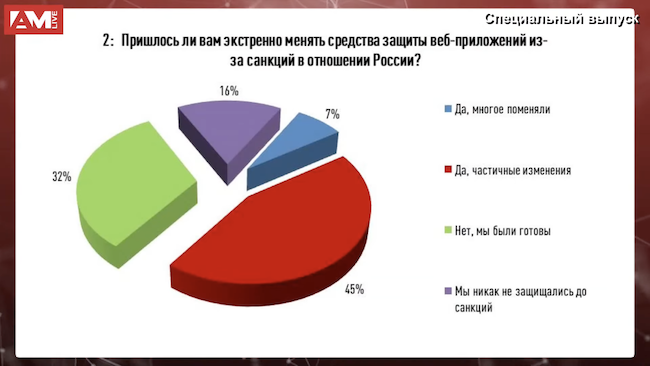

В этот момент Иван Шубин попросил вывести на экран результаты второго опроса — «Пришлось ли вам экстренно менять средства защиты веб-приложений из-за санкций?». 45 % респондентов отметили частичные изменения; 32 % заявили, что были готовы; 16 % вообще не защищались до санкций; 7 % поменяли многое.

Рисунок 2. Пришлось ли вам экстренно менять средства защиты веб-приложений из-за санкций?

Как обстоят дела с аппаратной частью

Эта часть дискуссии началась с вопроса одного из зрителей, который интересовался, действительно ли большинство защит класса WAF и anti-DDoS реализованы на виртуализации, а не в виде физического оборудования. WAF — это софт, отметили эксперты. Поэтому его можно использовать на обычных серверах и в виртуальной инфраструктуре, однако здесь стоит учитывать объёмы трафика и ресурсов, которые необходимы для корректной работы файрвола уровня приложений.

Если заказчику нужна лучшая производительность, то вендоры располагают специализированным «железом». Если же такого приоритета нет, то возможна и «софтовая» реализация. Что касается отражения DDoS-атак, то здесь виртуализации быть не может, заметил Николай Чураев. Поэтому уход производителей сетевого «железа» представляет собой куда более серьёзную проблему, чем исчезновение тех же WAF-разработчиков.

Модератор вспомнил свежие истории про разработчиков популярного софта с открытым исходным кодом, которые намеренно вредили пользователям из России и Белоруссии. Хороший пример — NPM-пакет «node-ipc», который перезаписывал содержимое произвольных файлов эмодзи «сердечко», если у пользователя был российский или белорусский IP-адрес. Как защититься от таких вредоносных действий, если наше решение построено на разработках с открытым исходным кодом?

Егор Валов из «Ростелеком-Солара» уточнил, что компания не работает с опенсорс-решениями, а в качестве базы использует отечественное ПО. Лучше применять софт с открытым кодом на начальном этапе, а потом полностью переписывать его под себя. При таком раскладе контролировать ваш продукт извне станет практически невозможно.

Open Source, по мнению Николая Чураева, всегда было небезопасно использовать, поэтому здесь важно прибегать к помощи управления патчами (patch management), которое можно доверить специализирующимся на этом компаниям.

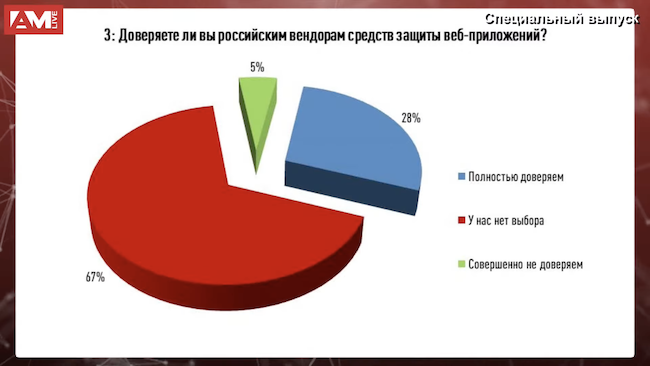

Результаты третьего опроса — «Доверяете ли вы российским вендорам средств защиты веб-приложений?» — показали следующее: 67 % респондентов заявили, что у них нет выбора; 28 % полностью доверяют нашему производителю; 5 % категорически не доверяют.

Рисунок 3. Доверяете ли вы российским вендорам средств защиты веб-приложений?

Повлияли ли санкции на качество оказываемых услуг

После ввода настолько масштабных санкций проблемы с поставками оборудования в дата-центры увеличились, по оценкам экспертов, втрое. Тем не менее такие трудности не являются критическими, считает Дмитрий Никонов. А вот Егор Валов полагает, что качество не пострадало, однако вендорам пришлось полностью пересмотреть формат работы: где-то пришлось ужаться, где-то — пересмотреть закупки.

Зрители, продолжая атаковать модератора вопросами, поинтересовались возможным дефицитом «железа» и мощностей по очистке трафика. Иван Шубин, комментируя ситуацию, ответил, что сейчас действительно наблюдается такой дефицит вкупе с неопределённостью. Николай Чураев добавил, что у «Лаборатории Касперского» уже были свободные мощности, которые начали заполняться.

Также эксперты выразили надежду на помощь властей, потому что в случае негативного развития событий всем вендорам просто не хватит места в России. Есть смысл задуматься о создании новых дата-центров и стоек, чтобы была возможность расширяться.

Что касается вопроса обновления зарубежных решений, то специалисты практически единогласно порекомендовали пока не устанавливать апдейты, а подождать и посмотреть, как будет реагировать рынок.

На этом отрезке подоспели результаты четвёртого опроса — «Устанавливаете ли вы обновления для ПО зарубежных вендоров?». 57 % сочли это слишком рискованным, 39 % следуют рекомендациям производителей, а 4 % применяют виртуальный патчинг.

Рисунок 4. Устанавливаете ли вы обновления для ПО зарубежных вендоров?

Появились ли специальные условия для быстрого перехода на отечественные продукты

«Инфосистемы Джет» готовы максимально помогать заказчикам, в том числе на безвозмездной основе, чтобы справиться с непростой ситуацией на первых порах, заявил Александр Лопатин. В «МегаФоне» не будут пользоваться сложившимся положением для спекуляции на рынке, подчеркнул Владимир Зуев. У «Ростелеком-Солара» правила остались прежними: компания всегда готова войти в положение клиента, предоставить консультацию и даже подключить организацию под атакой.

«Лаборатория Касперского» также готова помогать любым новым заказчикам, при этом вопрос цены на первоначальном этапе вообще не стоит. Специалисты DDoS-GUARD вполне быстро переформатировались, менеджеры в компании работают днём и ночью из-за наплыва срочных задач и необходимости оказания быстрой квалифицированной помощи. Цены тоже никто не заламывает, заверил Дмитрий Никонов.

У «ПентестИТ» ничего не поменялось в плане сервиса и поддержки для новых пользователей. Компания изначально предоставляла всем нуждающимся бесплатные консультации. Также «ПентестИТ» обеспечивает бесплатный двухнедельный «пилот», в рамках которого клиенту помогают быстро интегрироваться, и готова на месяц предоставить дополнительные бесплатные лицензии.

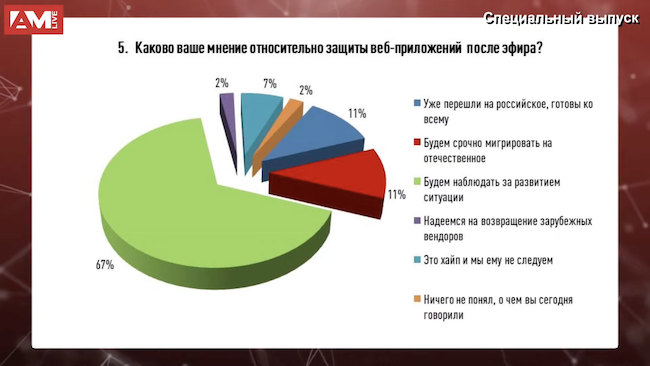

Результаты пятого опроса, который оказался заключительным, показали отношение зрителей к защите веб-приложений после увиденного и услышанного. 67 % респондентов будут наблюдать за ситуацией, 11 % будут срочно мигрировать на отечественные продукты, ещё 11 % уже перешли на российские решения, 7 % назвали тему хайпом, и по 2 % пришлось на тех, кто надеется на зарубежных вендоров, и тех, кто ничего не понял.

Рисунок 5. Каково ваше мнение относительно защиты веб-приложений после эфира?

Выводы и прогнозы

Никто не спорит с тем, что ситуация нынче сложилась беспрецедентная, поэтому многие не до конца понимают, как действовать в этих реалиях. Эксперты прогнозируют массовый переход, где-то даже резкий, на российские решения. Если вдруг западные вендоры решат вернуться, к ним уже не будет прежнего доверия.

Помимо этого ожидается ряд инициатив от наших регуляторов на тему обучения защите веб-приложений. Возможны новые требования к определённым секторам экономики. Также должны появиться центры оперативного реагирования на инциденты в информационной безопасности для малых предприятий.

В это непростое время мы планируем продолжать эфиры AM Live, поэтому призываем всех заинтересовавшихся подписываться на наш YouTube-канал, где публикуются свежие конференции и анонсы.