BAS-платформы (Breach and Attack Simulation) позволяют поэтапно смоделировать ход возможных атак на ИТ-инфраструктуру компании. С помощью программных агентов и виртуальных сред они воспроизводят действия потенциальных злоумышленников, в т. ч. внутренних, что позволяет оценить уровень защиты.

- 1. Введение

- 2. Различия направлений BAS, Pentesting и Red teaming

- 3. BAS как альтернатива традиционным пентестам

- 4. Развитие мирового рынка BAS

- 5. Развитие российского рынка BAS

- 6. Обзор отечественных BAS-решений

- 7. Альтернативные решения

- 8. Выводы

Введение

Цифровые технологии открывают перед бизнесом новые горизонты, но одновременно порождают и серьёзные вызовы. Компании любого масштаба сегодня вынуждены противостоять кибератакам, которые становятся всё более изощрёнными, скрытными и устойчивыми к традиционным средствам защиты.

Количество угроз растёт лавинообразно, а ущерб от действий киберпреступников в глобальных масштабах достигает колоссальных сумм. Жертвой атаки может стать практически любая организация, поэтому корпоративный сектор активно инвестирует в современные решения по информационной безопасности. Однако оценка реальной эффективности этих инструментов превратилась в отдельную проблему для ИБ-департаментов: одно дело — красивые отчёты и теория, и совсем другое — реальная ситуация в условиях атаки.

Контролировать защищённость информационных систем можно разными способами — например, моделировать действия злоумышленников или постоянно оценивать внешнюю поверхность атаки. Но именно тестирование позволяет оценить реальную эффективность защитных мер, сведя к минимуму возможные последствия атак на проникновение.

Различия направлений BAS, Pentesting и Red teaming

Тесты на проникновение можно разделить на 3 категории: пентест, редтиминг и BAS.

Пентест (от англ. pentest, или Penetration Testing) — самый популярный формат тестирования на проникновение, цель которого за ограниченный промежуток времени найти и подтвердить максимум эксплуатируемых уязвимостей. Обычно многие сотрудники компании в курсе проводимой проверки. Ключевая особенность пентеста — строго определённый сценарий с чётко прописанными этапами. Эксплуатация пентестерами найденных уязвимостей заранее согласовывается и выполняется таким образом, чтобы полностью исключить риск необратимых последствий для целевых систем.

Редтиминг (от Red Team Assessment) — это формат тестирования, название которого пришло из военной терминологии США. Суть подхода заключается в максимально скрытном и глубоком проникновении команды «атакующих» в корпоративную инфраструктуру компании. Сценарий и методы учений согласовываются заранее и могут быть любыми, вплоть до временного нарушения работы систем или повреждения данных. По сути, это имитация полномасштабной кибервойны, где одна команда (Red Team) штурмует оборону, а другая (Blue Team) пытается её отстоять.

Если пентест — это исследование с чётко установленными рамками, то редтиминг устроен иначе. Здесь команда «красных» имитирует реальную атаку на инфраструктуру, и ограничений практически нет. В ход идёт всё: взлом корпоративного периметра, попытки физического доступа, агрессивная социальная инженерия. Атакующие не ищут все возможные уязвимости — им нужны только те, что помогут достичь конкретной цели. Желательно, чтобы о проведении учений не знал никто, кроме высшего руководства и, возможно, главы ИБ. Лучше всего, если рядовые сотрудники и даже специалисты департамента безопасности будут не в курсе, что их проверяют. Обычно Red Teaming проходит в условиях, максимально приближенных к реальной атаке.

Третий формат тестирования — Breach and Attack Simulation (BAS) — решает ту же задачу оценки защищённости, но принципиально иными методами. BAS делает процесс тестирования полностью автоматизированным, исключая из него человеческий фактор. Вместо команды пентестеров или «красной» команды задачу решают специализированные программные платформы, способные проводить тестирование практически без участия операторов.

BAS как альтернатива традиционным пентестам

Пентест и редтиминг по‑прежнему остаются наиболее эффективными инструментами для объективной оценки защищённости инфраструктуры и проверки того, как работают средства защиты на деле. Их проведение давно стало стандартом для зрелых компаний. Однако у этого подхода есть обратная сторона: качественные услуги стоят дорого, а по-настоящему сильных пентестеров — единицы.

В своём блоге Gartner в отчётах выделяет BAS как эволюцию пентеста, подчёркивая переход к непрерывной валидации защиты. Суть остаётся той же: имитация действий реальных злоумышленников. Но ключевое отличие — человек почти полностью выводится из цикла проверки. Достаточно запустить инструмент, и он самостоятельно проведёт атаку по заданному сценарию, методично перебирая векторы и методы взлома, пока не обнаружит брешь и не добьётся цели. BAS реализует симуляцию целевых атак по разным векторам: через фишинговые рассылки, моделирование утечек конфиденциальных данных из внутренней сети, воспроизведение сетевых атак и вредоносной активности.

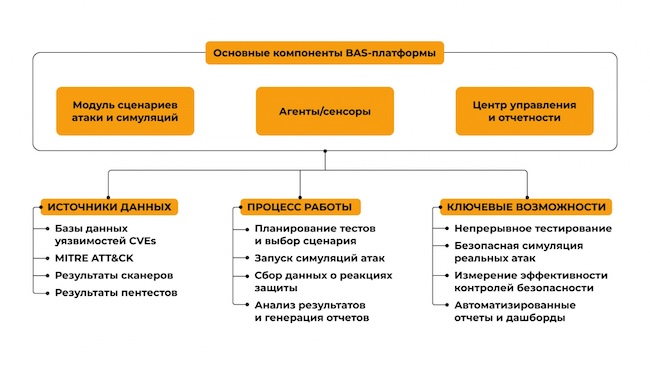

Рисунок 1. Компоненты BAS-платформы

При этом обычно не требуется закупать и развёртывать аппаратное и программное обеспечение или осваивать работу с пакетами эксплойтов: BAS-решения обычно предоставляются по модели SaaS — достаточно оплатить подписку на сервис и запустить проверку инфраструктуры в несколько кликов. По этим причинам Gartner прогнозирует, что традиционный ручной пентест со временем уступит место именно решениям класса Breach and Attack Simulation.

Методы Red Teaming и BAS не являются взаимоисключающими — напротив, они дополняют друг друга, а не конкурируют между собой. По оценке аналитиков Gartner, оба подхода можно рассматривать как два разных пути достижения общей цели. При этом у BAS есть ряд особенностей, позволяющих компенсировать отдельные ограничения, характерные для редтиминга.

Рисунок 2. Преимущества BAS перед другими решениями

Но несмотря на все плюсы, стоит помнить и минусы решений этого класса:

- Сложность настройки. Система BAS запускается по нажатию одной кнопки, но для создания сценариев, приближенным к реальным «боевым», нужно адаптировать настройки под инфраструктуру компании. Этот процесс может занять до нескольких недель работы.

- Ложные срабатывания. При имитации атак BAS генерирует большее количество алертов. Создаваемый такими системами шум дополнительно нагружает SOC, отвлекая от реальных угроз. Хотя производители всё время улучшают фильтрацию, по отчётам объём ложных срабатываний может доходить до 30–50 %.

- Требования к квалификации персонала. Для интерпретации результатов и выстраивания процессов на основе BAS всё равно нужны высококвалифицированные специалисты. Данный инструмент даёт данные, но не заменяет экспертизу SOC.

Эти замечания отражают типичные вызовы BAS-решений, особенно российских, зрелость которых всё-таки ниже, чем у таких известных мировых вендоров, как AttackIQ или SafeBreach.

Подытожим: ручной пентест и редтиминг вряд ли исчезнут, но, вероятно, их роль на рынке и в бизнес-процессах компаний постепенно будет смещаться в сторону более сложных и творческих задач, в то время как автоматизированные средства BAS возьмут на себя рутинные проверки и будут использоваться для непрерывного контроля защищённости.

Развитие мирового рынка BAS

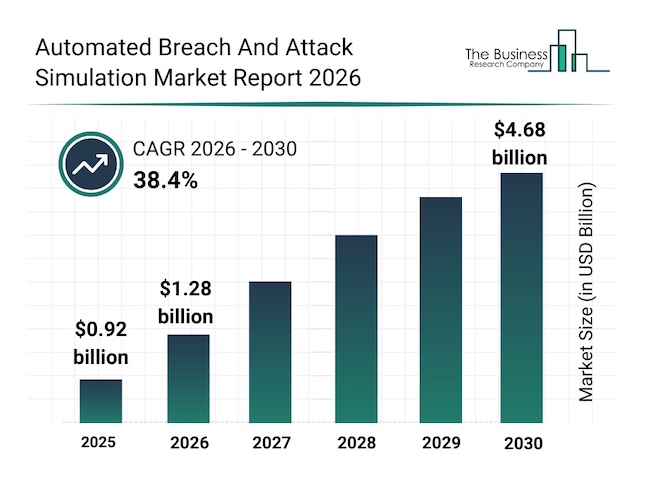

Аналитическое агентство The Business Research Company оценило мировой рынок на начало 2025 года в 0,92 млрд долларов. По прогнозу, в 2026 году его объём достигнет 1,28 млрд долларов, а к 2030 году — 4,68 млрд долларов, увеличиваясь ежегодно на 38,4 %.

Рисунок 3. Прогноз роста рынка BAS (источник: thebusinessresearchcompany.com)

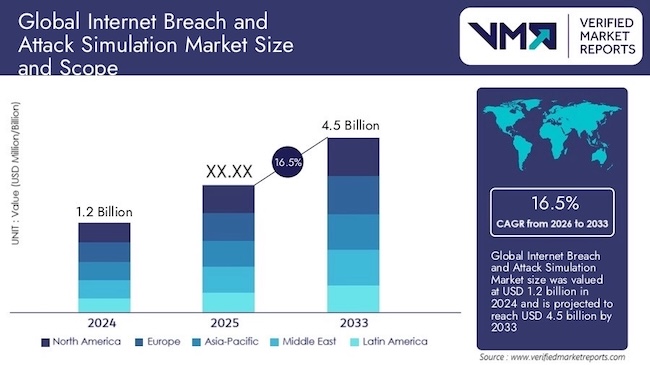

Схожие данные приводятся и в отчёте Verified Market Reports: по прогнозам, к 2033 году размер мирового рынка BAS вырастет с 1,2 млрд долларов США в 2024 году до 4,5 млрд долларов США. При этом аналитики оценивают годовой темп прироста (CAGR) за прогнозируемый период более скромно — 16,5 %

Рисунок 4. Прогноз роста рынка BAS (источник: verifiedmarketreports.com)

Рост рынка BAS подпитывают несколько ключевых факторов. Прежде всего, это лавинообразный рост числа киберугроз: организации всё чаще сталкиваются с утечками данных, атаками шифровальщиков и другими вызовами, требующими эффективной защиты. Второй важный драйвер — интеграция искусственного интеллекта и машинного обучения. Эти технологии делают симуляции точнее и результативнее, позволяя бизнесу не просто обнаруживать, но и прогнозировать потенциальные атаки. Наконец, спрос активно растёт в регулируемых отраслях — например, в здравоохранении и госсекторе. Здесь критически важны соблюдение нормативных требований, готовность к инцидентам и объективная оценка киберрисков.

По мнению аналитиков, лидерами рынка BAS являются компании: AttackIQ, SafeBreach, Verodin, XM Cyber, Cymulate, Picus Security, Cronus Cyber Technologies, Rapid7, Qualys и DXC Technology.

Развитие российского рынка BAS

Российский сегмент рынка Breach and Attack Simulation пока нельзя назвать достаточно развитым, хотя заказчики проявляют к этой технологии всё больший интерес, а на нём уже присутствуют сильные игроки. Если на момент написания предыдущего обзора в 2021 году на российском рынке присутствовало всего одно отечественное решение, то сейчас заказчикам уже есть из чего выбирать.

К примеру, в 2024 году в этот сегмент рынка вступила компания Positive Technologies. На тот момент этот вендор оценивал объёмы российского рынка решений для симуляции кибератак вместе с автоматизированным пентестом в 5 млрд рублей.

Очевидно, что российский сегмент BAS продолжает расширяться, а спрос на такие решения только растёт. В исследовании Solar 2025 года аналитики отмечают, что компания CtrlHack, работающая в сегменте BAS, увеличила годовую выручку в 5 раз — с 30 до 163 млн рублей.

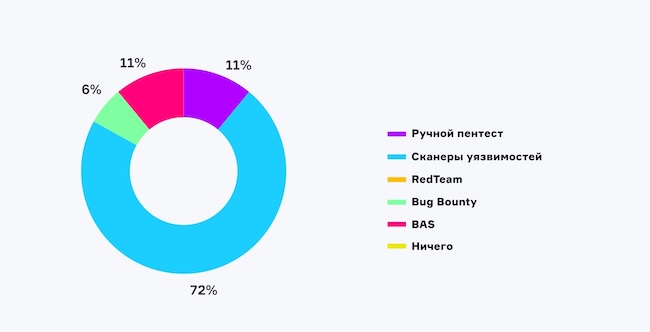

Средства и системы моделирования кибератак обсуждались как в отдельном эфире AM Live, так и в рамках глобальной темы автоматизированной проверки защищённости. Результаты опроса показывают, что популярность платформ BAS уже сравнялась с ручным пентестом.

Рисунок 5. Соотношение применяемых решений по итогам опроса AM Live

По мнению экспертов, спрос на автоматизированные решения для проверки защищённости инфраструктуры продолжит расти. Этому будет способствовать ужесточение требований регуляторов к регулярному тестированию на проникновение. Так, в 2025 году ФСТЭК и ЦБ РФ выпустили собственные методические рекомендации по проведению тестирования на проникновение. Они утверждены информационным письмом ФСТЭК от 08.09.2025 №240/24/4734 и документом Банка России от 22.01.2025 №2-МР. Системы симуляции кибератак можно использовать для соблюдения требований регуляторов, дополнив либо полностью заменив ими ручной пентест за счёт непрерывной автоматизации проверок.

Обзор отечественных BAS-решений

За последние годы российский рынок продуктов Breach and Attack Simulation пополнился новыми игроками, но и первопроходец в данном сегменте — компания CTRLHACK — не собирается сдавать позиции лидера.

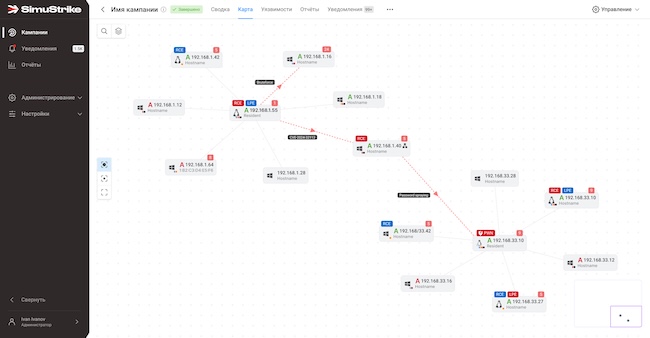

BAS SimuStrike

BAS SimuStrike от компании «Газинформсервис» — это платформа для моделирования широкого спектра кибератак, включая сложные многоступенчатые сценарии с использованием техник пивотинга и эскалации привилегий. Решение анализирует реакцию защитных систем, выявляет уязвимости в ИТ-инфраструктуре, проверяет корректность настроек безопасности и оценивает устойчивость сотрудников к фишингу и другим методам социальной инженерии.

SimuStrike автоматизирует весь цикл тестирования: от разведки до безопасной эксплуатации уязвимостей и формирования отчётов. Платформа не просто перечисляет недостатки, а наглядно демонстрирует, как злоумышленники могут использовать совокупность уязвимостей, мисконфигураций и избыточных доступов для продвижения внутри сети и нанесения критического ущерба, помогая определить, какие угрозы наиболее опасны для вашей инфраструктуры.

Ключевые возможности: сканирование сети и анализ конфигураций, имитация атак с использованием реальных хакерских техник в контролируемой среде, построение понятных цепочек атак, показывающих взаимосвязь уязвимостей. Все сценарии основаны на актуальных тактиках злоумышленников, что позволяет находить и устранять проблемы до того, как ими успеют воспользоваться. Каждый тест проходит многоуровневую проверку перед запуском, гарантируя безопасность.

Рисунок 6. Визуализация цепочки атаки в BAS SimuStrike

Особенности продукта:

- Полный цикл автоматизированного пентеста.

- Комплексное тестирование всей инфраструктуры.

- Фишинг как полноценный вектор тестирования человеческого фактора.

- Интеллектуальная приоритизация угроз на основе оценки критичности рисков.

- Соответствие методике ФСТЭК и таксономии MITRE ATT&CK.

- Предоставление готового плана по устранению наиболее опасных уязвимостей.

Подробнее о возможностях BAS SimuStrike можно прочитать здесь. Больше информации о продукте вы найдёте на официальном сайте разработчика.

![]()

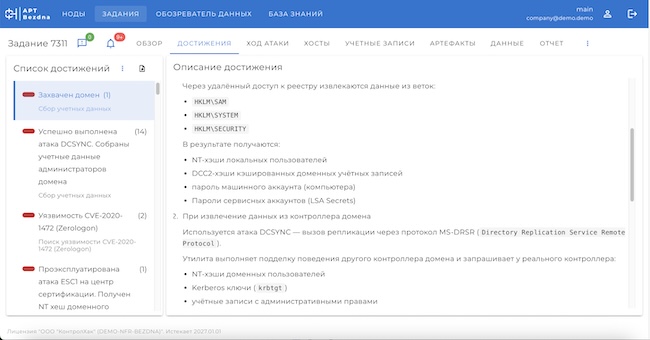

CtrlHack APT Bezdna

В 2024 году российский разработчик платформ симуляции кибератак CtrlHack («КонтролХак») вывел на рынок новый продукт — APT Bezdna. Решение представляет собой комплекс автоматического тестирования на проникновение, ориентированный на проверку внутренней инфраструктуры.

В разработке продукта участвовала команда пентестеров с опытом проведения тестирования ИТ-инфраструктуры у крупных корпоративных заказчиков. В результате платформа стала мощным инструментом, который позволяет оценить выполнимость векторов атак и выявить уязвимости в системах безопасности без ограничений, связанных с человеческим фактором.

Внутренние сценарии работы продукта охватывают хакерские техники, применяемые пентестерами методы, эксплуатацию уязвимостей и обнаружение ошибок в настройках конфигурации. По итогам тестирования платформа приоритизирует выявленные уязвимости, выделяет слабые места в конфигурациях и определяет реально достижимые векторы кибератак.

Рисунок 7. Отслеживание хода имитации атаки в APT Bezdna

Особенности продукта:

- Простой запуск, не требующий знания методик пентеста и хакерских техник.

- Сканирование методом «чёрного» (имитация доступа хакера в сети без дополнительных сведений) или «серого» ящика (имитация атаки, связанной с компрометацией конкретного пользователя).

- Реализация различных возможных сценариев проведения атак, включая действия внутреннего нарушителя, а также автоматическая генерация связанных сценариев.

- Предоставление детального отчёта по каждому шагу пентеста.

- Построение наглядной карты атаки для визуализации найденных уязвимостей и векторов атак.

- Чёткое обоснование необходимости исправлений для службы ИТ.

Решение CtrlHack APT Bezdna включено в реестр отечественного ПО (реестровая запись №30312 от 22.10.2025). Ранее мы уже писали о применении данного продукта для автоматизированного пентеста. Больше информации о нём — на официальном сайте разработчика.

![]()

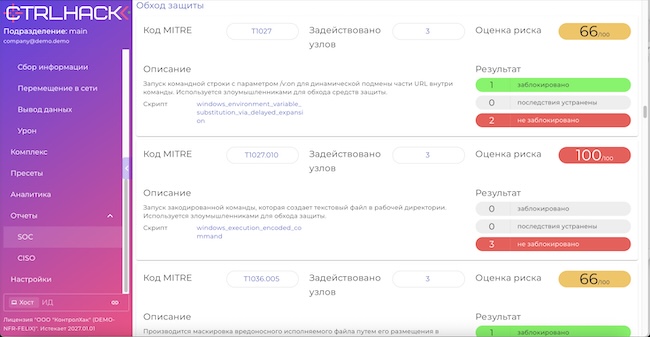

CtrlHack BAS FELIX

BAS FELIX — платформа для симуляции кибератак, разработанная российской компанией CtrlHack. Она стала первым решением класса Breach and Attack Simulation полностью отечественной разработки. Инструмент позволяет безопасно имитировать действия злоумышленников: все тесты проходят без реального запуска вредоносного кода, что исключает риски для инфраструктуры.

Платформа CtrlHack автоматически воспроизводит отдельные хакерские техники, проверяя, как на них реагируют существующие средства защиты и насколько эффективно выстроены процессы реагирования. С помощью BAS FELIX компания может в любой момент получить объективную картину своей реальной защищённости — без привлечения внешних специалистов. Это даёт возможность опираться на фактические данные при стратегическом планировании кибербезопасности, трезво оценивать и снижать риски для бизнес-процессов, а также эффективно распределять бюджет на поддержание и развитие защитных механизмов.

Рисунок 8. Постэксплуатация в BAS Felix

Особенности продукта:

- Развёртывание сервера в сети организации или облаке.

- Более 400 атакующих техник для разных стадий выполнения атаки.

- Открытость сценариев симуляции, с возможностью создавать собственные.

- Автоматический запуск сценариев на выбранных узлах по расписанию.

- Возможность комбинирования отдельных техник.

- Предоставление подробного отчёта по результатам симуляций.

Решение CTRLHACK Base Platform включено в реестр отечественного ПО (реестровая запись № 12299 от 21.12.2021). Подробнее о возможностях данного продукта мы писали здесь. Больше информации о нём — на официальном сайте разработчика.

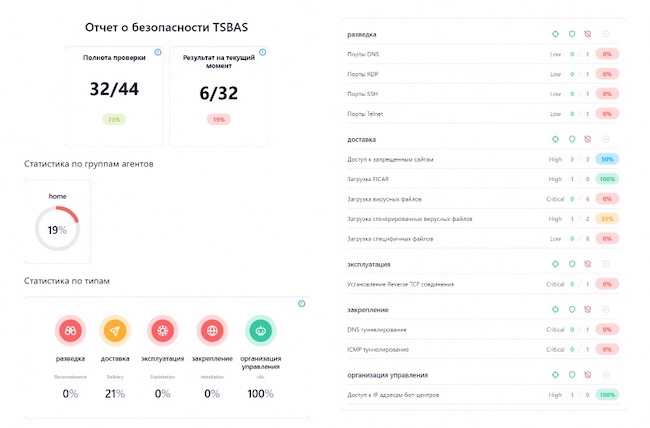

Multicheck

Multicheck — это программное решение класса Breach and Attack Simulation от российской компании TS Solution, предназначенное для быстрой оценки защищённости корпоративной сети. Система позволяет всего за несколько минут проверить, насколько эффективно инфраструктура противостоит актуальным кибератакам.

Продукт проводит комплексный аудит информационной безопасности: автоматически выявляет уязвимости в операционных системах и прикладном ПО, проверяет корректность настроек и анализирует сетевые потоки на наличие угроз. Multicheck помогает ИТ-специалистам и командам ИБ оперативно находить слабые места и своевременно усиливать защиту корпоративных ресурсов.

Рисунок 9. Пример отчёта о безопасности в Multicheck

Особенности продукта:

- Автоматическое проведение серии тестов.

- Реалистичные сценарии атак в соответствии с типовой цепочкой (Cyber Kill Chain).

- Проверка различных аспектов безопасности. MultiCheck проверяет работу NGFW, URL-фильтрацию, IPS, потоковый антивирус, антибот.

- Мониторинг сетевых потоков в реальном времени, инвентаризация ИТ-активов.

- Проверка конфигураций безопасности, анализ прав доступа и привилегий.

- Предоставление отчётов с пошаговыми рекомендациями по устранению уязвимостей.

Больше информации о продукт вы найдёте на официальном сайте разработчика.

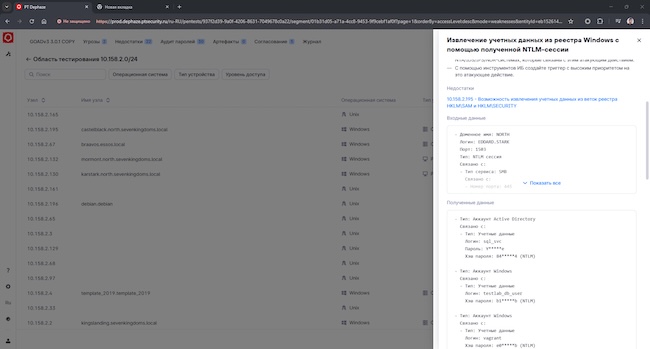

PT Dephaze

В 2024 году компания Positive Technologies представила собственное решение, которое можно отнести, в том числе, и к категории BAS. PT Dephaze — это и не BAS в классическом представлении, но позволяет также оценивать работу средств защиты в компании на основе классических атак типа Kerberoasting, EternalBlue, PwnKit, PetitPotam и других. PT Dephaze — это автоматический внутренний пентест, который самостоятельно моделирует атаки на инфраструктуру. Инструмент анализирует возможные пути компрометации, подбирает оптимальные методы и сценарии продвижения по сети. Такой подход не только ускоряет поиск уязвимостей, но и даёт доказательную базу: результаты подтверждаются реальной эксплуатацией.

Продукт запускается одной кнопкой и не требует глубоких профессиональных знаний о пентесте. С его помощью можно оценить реальную защищённость разных сегментов сети — например, сможет ли злоумышленник с компьютера рядового сотрудника добраться до устройств бухгалтера или администратора.

Стандартные настройки, предложенные разработчиком, уже проверены более чем в 70 пилотных проектах. Они показали свою эффективность и безопасность: PT Dephaze не перегружает инфраструктуру и выдаёт результаты за разумное время. К примеру, сканирование 500 узлов занимает в среднем 2–3 дня — срок зависит от числа найденных мисконфигураций или уязвимостей.

Рисунок 10. Карточка угрозы в PT Dephaze

Особенности продукта:

- Отсутствие необходимости установки агента на множестве узлов. Первичное развертывание занимает не более часа у большинства компаний.

- Выбор области тестирования, исключений, параметров атакующих действий.

- Полный контроль над процессом тестирования с возможностью ручного согласования или отклонения атак.

- Предоставление рекомендаций по устранению выявленных недостатков.

- Использование лучших практик и опыта разных команд Positive Technologies.

- Наличие мобильной версии для изолированных контуров.

Решение включено в реестр отечественного ПО (реестровая запись № 26215 от 27.01.2025).

На нашем сайте можно ознакомиться с обзором версии 3.0 данного продукта. Больше информации о нём — на официальном сайте разработчика.

Альтернативные решения

Приведённый выше перечень продуктов для симуляции кибератак не является исчерпывающим, например, к этой же категории относится российское решение OffWare BAS. Некоторые российские интеграторы предлагают комплексную имитацию кибератак как услугу на базе сторонних решений. Пример: IZ:BAS — MSSP-услуга на базе решений CtrlHack, предлагаемая Центром мониторинга и противодействия кибератакам компании «Информзащита» IZ:SOC своим клиентам.

Помимо коммерческих решений, в открытом доступе присутствует целый ряд опенсорсных инструментов для симуляции атак и эмуляции действий злоумышленника — например, Atomic Red Team от Red Canary, Caldera от MITRE, Metta от Uber или Red Team Automation от Endgame. Однако у них есть серьёзный недостаток — высокий порог входа. Такие средства требуют глубоких знаний и обычно применяются для решения узких, локальных задач. Кроме того, у этих разработок отсутствует удобный интерфейс и встроенная система отчётов, что усложняет их массовое использование.

Выводы

Сегмент BAS-решений в России активно развивается, поскольку спрос на такие продукты растёт. Эта ниша оказалась привлекательна как для новых игроков (небольших стартапов), так и для ИТ-гигантов, например Positive Technologies. Однако нужно понимать, кому и для чего будут полезны продукты этого класса.

Перед руководителем службы ИБ неизбежно встаёт вопрос: какой подход выбрать для проверки защищённости инфраструктуры — Penetration Testing, Red Teaming или Breach and Attack Simulation? Между этими методиками много общего, что только усложняет выбор. Но выбирать не обязательно: три подхода не столько конкурируют, сколько органично дополняют друг друга.

Регулярные пентесты воссоздают детальную картину уязвимостей в моменте, но ИТ-инфраструктура меняется быстро, и уже спустя несколько месяцев результаты испытаний на проникновение теряют актуальность. BAS-платформы решают эту проблему за счёт непрерывного автоматизированного тестирования. А периодические киберучения с привлечением «красной команды» позволяют выявить неочевидные бреши в механизмах защиты и не дают службе безопасности расслабляться.

Разумеется, такой комплексный подход к тестированию подходит далеко не всем. Позволить себе его могут только крупные организации с собственным SOC. Если бюджет ограничен, а специалистов ИБ не хватает, разумнее использовать именно решения класса Breach and Attack Simulation, которые позволяют обеспечить непрерывную оценку защищённости.