Эксперты из CYFIRMA опубликовали подробный разбор нового семейства вредоносных программ для Windows под названием TinkyWinkey, впервые замеченного в конце июня 2025 года. Этот зловред сочетает в себе кейлоггер и инструмент для системного профилирования, работая максимально скрытно и закрепляясь в системе после перезагрузки.

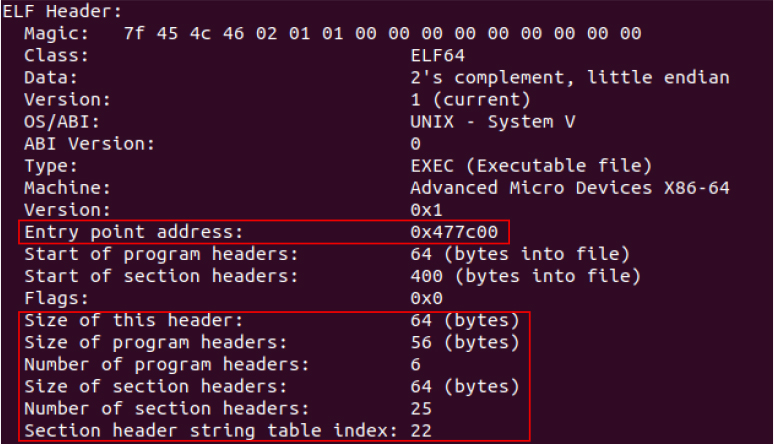

Малварь состоит из двух модулей: Tinky Service — сервис, отвечающий за жизненный цикл и автозапуск, и Winkey Keylogger — основное шпионское ядро, которое может запускаться как отдельный файл или внедряться через DLL-инъекцию в доверенные процессы вроде explorer.exe.

Особенность TinkyWinkey — в глубокой разведке системы. Он собирает отпечатки ОС, сведения о процессоре, объёме памяти и сетевых параметрах, используя низкоуровневые API Windows. Такой подход помогает злоумышленникам делать украденные данные — пароли, переписки, учётные записи — более ценными и удобными для последующих атак.

Кейлоггер перехватывает все нажатия клавиш, включая спецсимволы и ввод на разных языках. Более того, он отслеживает, в каком окне работает пользователь, что позволяет сопоставлять пароли с конкретными приложениями — будь то браузер, почта или онлайн-банк.

Для сохранения данных TinkyWinkey записывает их в файл logs_tw.txt в системной папке temp, откуда злоумышленники могут забирать логи. Благодаря этому можно получить не только пароли, но и чаты, служебные записи и другую чувствительную информацию.

В CYFIRMA подчёркивают: TinkyWinkey — это один из самых скрытных кейлоггеров последних лет. Он совмещает автозапуск как сервис, низкоуровневый перехват клавиатуры и детальную разведку системы, что делает его опасным инструментом для кибершпионажа.