Christmas.exe в Диспетчере задач Windows 11 напугал многих пользователей своим поведением: процесс выводит на половину экрана баннер с рождественским венком. Как оказалось, это не вредоносная программа, а промоакция от тайваньского техногиганта ASUS.

Само собой, странно наблюдать огромный баннер сразу после включения компьютера, поэтому реакцию пользователей на навязчивую реализацию акции ASUS вполне можно понять.

Помимо основного баннера, есть ещё ряд моментов, демонстрирующих совсем уж неприличное поведение процесса christmas.exe: иногда он выводит всплывающие окна при запуске игр, а в некоторых случаях — приводит к сбоям в работе приложений.

Например, на одном из скриншотов, который приводит издание Windows Latest, видно, что баннер закрывает по меньшей мере треть экрана.

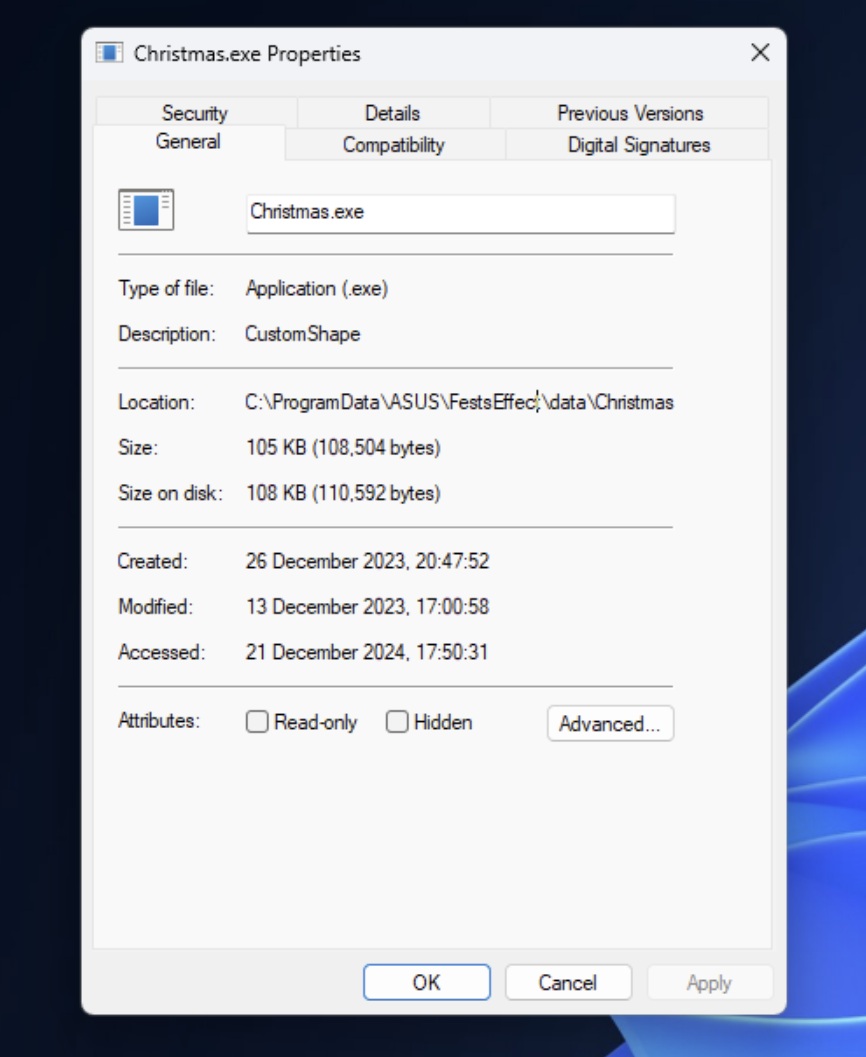

На площадке Reddit в этой ветке можно найти мнения пользователей и почитать разное в адрес промоакции ASUS. Как выяснили любители Windows, навязчивая активность связана с двумя исполняемыми файлами:

- C:\ProgramData\ASUS\FestsEffect\data\HappyNewYear\HappyNewYear.exe

- C:\ProgramData\ASUS\FestsEffect\data\Christmas\christmas.exe

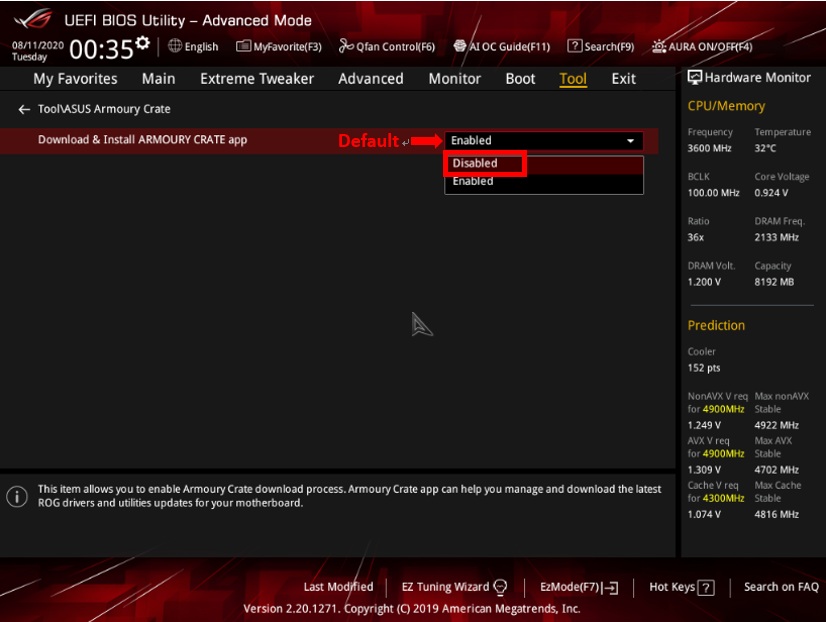

Чтобы отключить эту красоту, придётся покопаться в ASUS BIOS и деактивировать Armoury Crate: