Киберпреступная группировка Core Werewolf отметилась новыми атаками, целью которых, судя по всему, были российские военные. Фигурирующий в кампании вредоносный файл был загружен на VirusTotal из Армении (город Гюмри).

Группу Core Werewolf еще называют PseudoGamaredon, ранее она атаковала объекты критической информационной инфраструктуры в России, а также предприятия военно-промышленного комплекса. Кибероперации Core Werewolf стартовали в августе 2021 года.

Специалисты российской компании F.A.C.C.T., отслеживающие активность группы, отмечали ее атаки на НИИ, который занимается разработкой вооружения, а также на российский оборонный завод. Последним кибершпионы заинтересовались в начале апреля.

По данным исследователей, злоумышленники используют в своих кампаниях софт UltraVNC. Недавно эксперты Threat Intelligence компании F.A.C.C.T. обратили внимание, что на площадку VirusTotal был загружен вредоносный файл из города Гюмри, Армения.

Это самораспаковывающийся архив в формате 7zSFX, который незаметно устанавливает в систему и запускает программу UltraVNC, открывающую удаленный доступ к устройству.

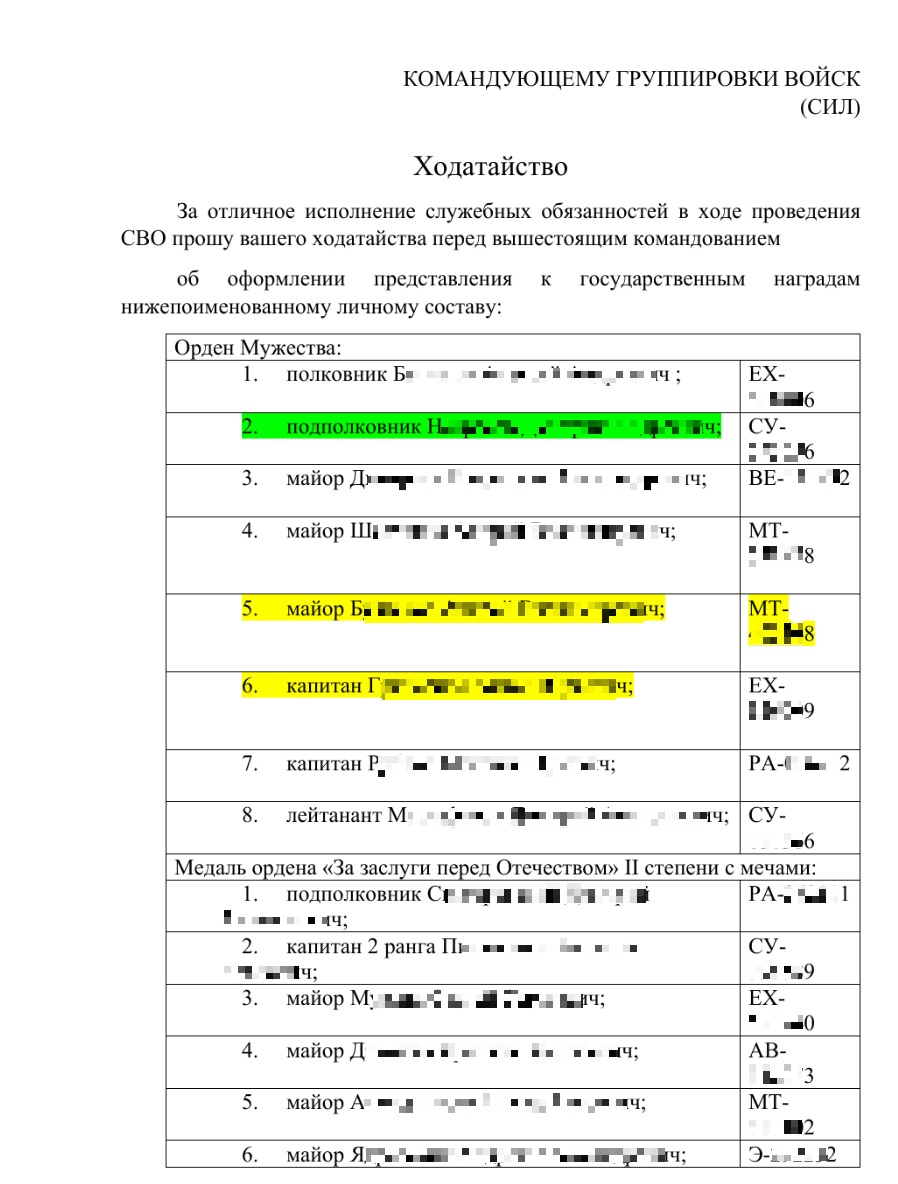

Специалисты выяснили, что целью кибершпионов на этот раз была, скорее всего, 102-я российская военная база. Выступающий приманкой документ намекал на это: маскировался под ходатайство о якобы представлении к госнаградам. Именно в городе Гюмри, кстати, дислоцируется 102-ая российская военная база.

Командным центром в кампании Core Werewolf выступал домен mailcommunity[.]ru, зарегистрированный год назад. Срок аренды уже практически подошел к концу, но злоумышленники продлили его еще на год и сразу начали использовать в атаках.

Образец UltraVNC и файл конфигурации ничем не отличаются от уже ранее использованных группировкой.

![APT28 атаковала UKR[.]NET: фишинг, PDF и прокси ngrok](https://www.anti-malware.ru/files/styles/adaptive-480/public/images/source/fancy_bear-news.png?itok=jcF8JHLv×tamp=1766255143)