Троянские программы, детектируемые в «Доктор Веб» как Android.Pandora, нацелены на IoT-устройства на базе ОС Android TV. Они работают как бэкдоры, приобщают гаджет к ботнету и способны по команде запустить DDoS-атаку.

Представители вредоносного семейства также умеют открывать обратный шелл, монтировать системные разделы Android TV на чтение и запись и т. п. Из DDoS-техник им подвластен только флуд — SYN, ICMP и DNS. Все эти возможности реализованы за счет использования исходников Mirai, слитых в Сеть еще в 2016 году.

Анализ нового образца зловреда выявил сходство с вариантом Android.Pandora.10 (ранее Android.BackDoor.334), некогда найденным во вредоносном обновлении прошивки для ТВ-приставки MTX HTV BOX HTV3. Новобранца удалось обнаружить благодаря наличию сторонних объектов в файловой системе жертв:

- /system/bin/pandoraspearrk

- /system/bin/supervisord

- /system/bin/s.conf

- /system/xbin/busybox

- /system/bin/curl

Первый содержал обфусцированный контент и на поверку оказался бэкдором с DDoS-функциями; впоследствии его занесли в базу как Android.Pandora.2. Файл supervisord представляет собой сервис контроля статуса бэкдора.

Легитимные busybox и curl обеспечивают сетевые функции и работу с файловой системой. Файл rootsudaemon.sh запускает службы daemonsu (обладает root-привилегиями) и supervisord (с передачей параметров из s.conf).

В зараженной системе было также замечено изменение некоторых сервисов: скрипт-установщик Pandora добавил в соответствующие sh-файлы строку, чтобы обеспечить зловреду постоянное присутствие в системе:

![]()

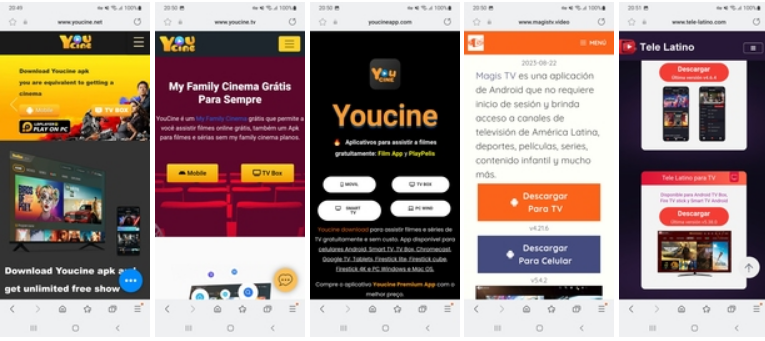

Другим способом распространения Android.Pandora, по данным экспертов, является раздача зараженных приложений с сайтов для нелегального стриминга фильмов и сериалов. Такой сюрприз зачастую можно встретить на испаноязычных ресурсах.

Исследователи также отметили, что данное семейство троянов в первую очередь нацелено на устройства на базе Android TV нижнего ценового сегмента. В частности, оно составляет угрозу для владельцев таких приставок, как Tanix TX6 TV Box, MX10 Pro 6K, H96 MAX X3 и т. п.