Разработчики трояна CodeRAT, открывающего удалённый доступ к заражённому устройству, слили исходный код вредоноса на площадку GitHub. Судя по всему, слив произошёл после того, как аналитики обсудили с авторами CodeRAT тему атак, в которых он фигурирует.

За кибероперациями CodeRAT, предположительно, стоят иранские киберпреступники, атакующие персидскоязычных разработчиков софта. Всем целям отправляется документ Word, содержащий эксплойт для Microsoft Dynamic Data Exchange (DDE).

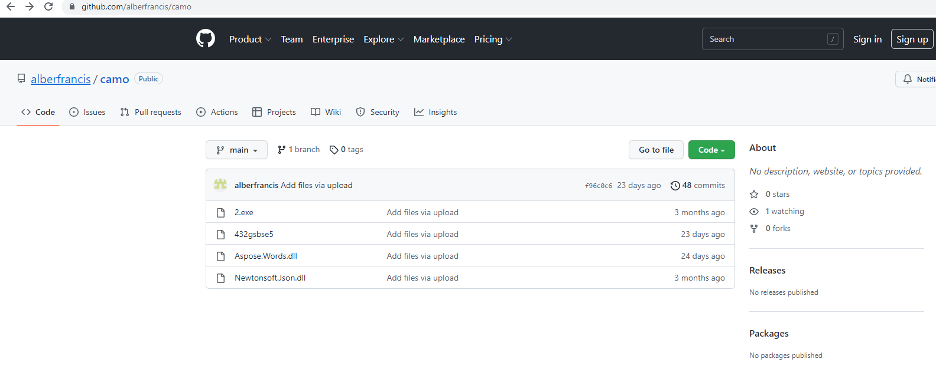

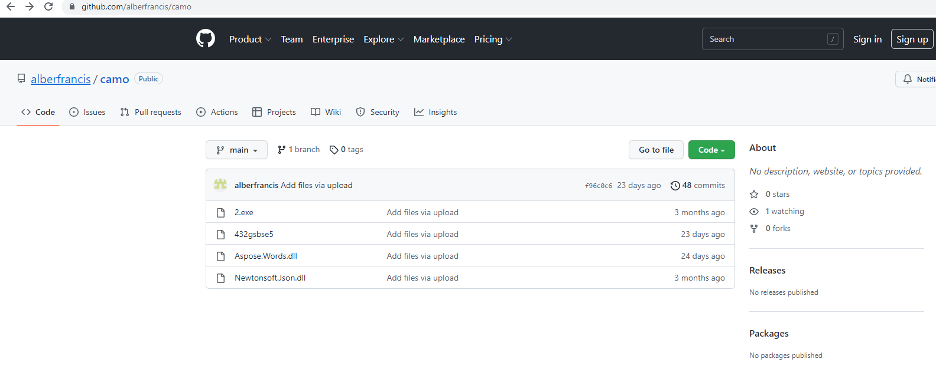

Если эксплойту удаётся «пробить» систему, он загружает в неё CodeRAT из репозитория GitHub, принадлежащего киберпреступникам. После установки вредоносной составляющей злоумышленникам открывается целый ряд векторов для дальнейшей атаки.

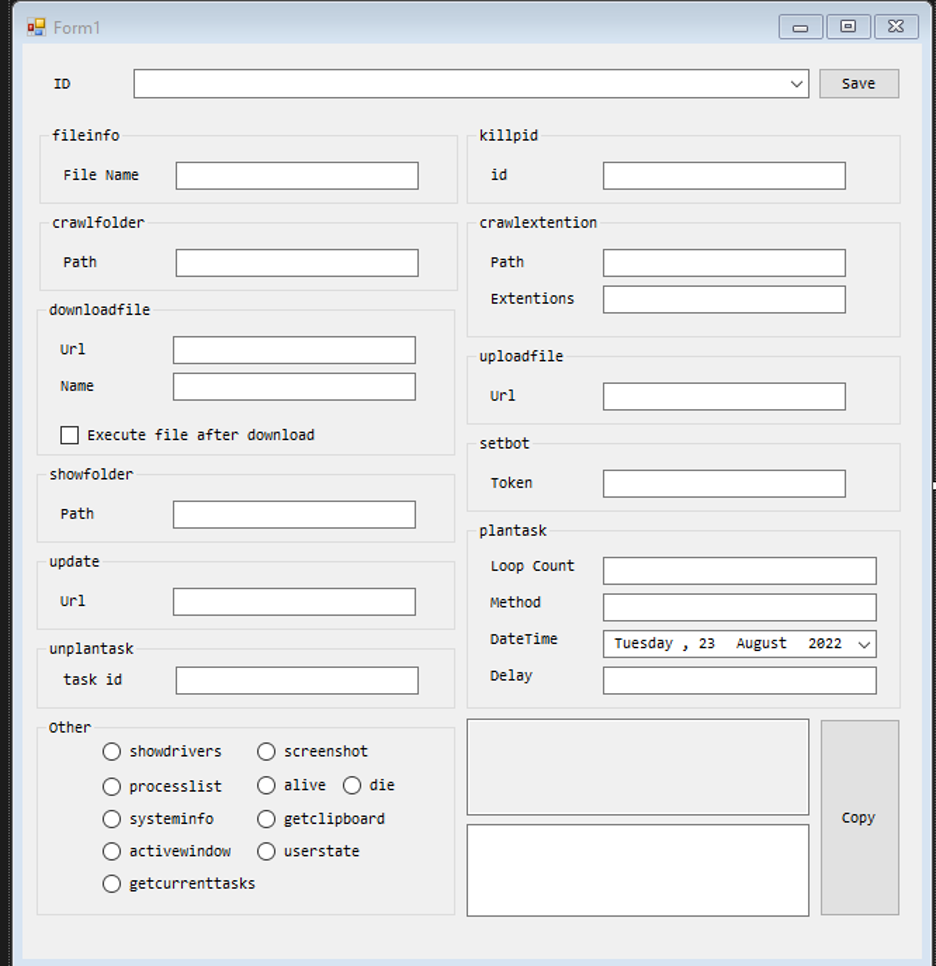

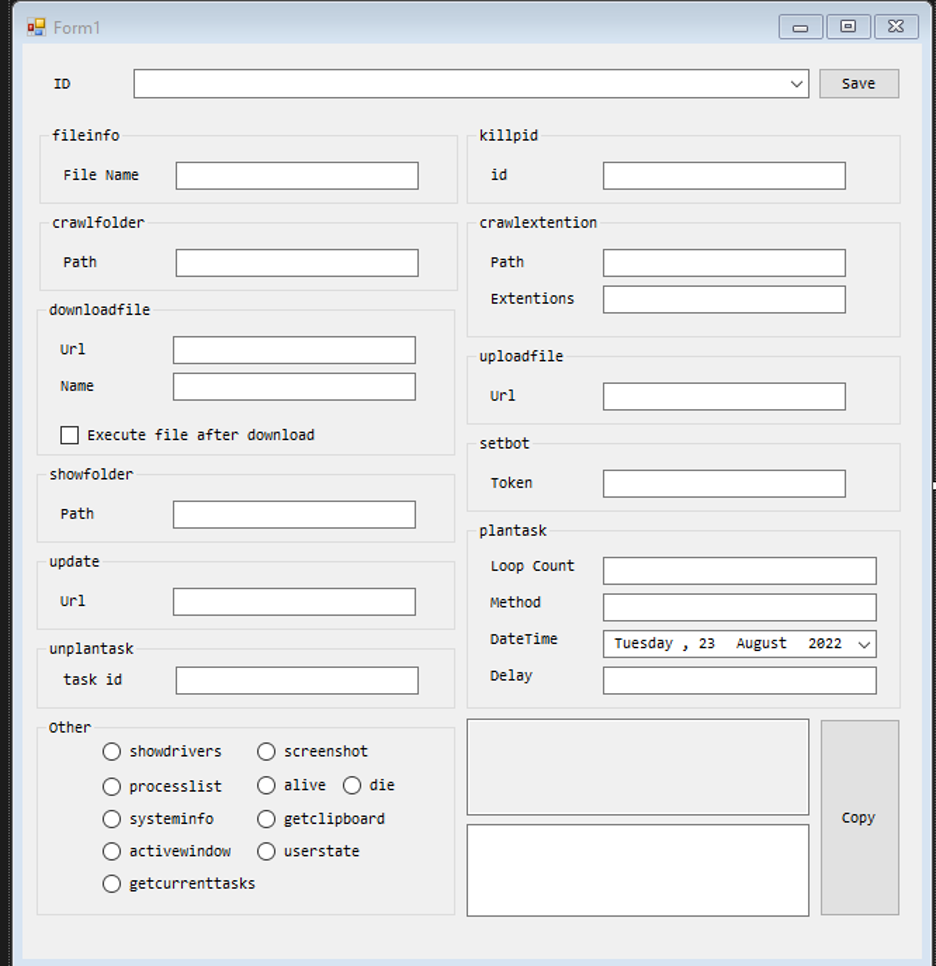

CodeRAT поддерживает около 50 команд и оснащён мощными возможностями мониторинга. На устройстве жертвы его интересуют документы Microsoft Office, электронная почта, базы данных, аккаунты в соцсетях, интегрированная среда разработки и учётные записи PayPal.

Согласно отчёту компании SafeBreach, вредоносная программа также может шпионить за активностью в окнах таких инструментов, как Visual Studio, Python, PhpStorm и Verilog. Для взаимодействия с оператором и извлечения украденных данных CodeRAT использует функциональность Telegram вместо стандартного командного центра (C2).

После того как с авторами CodeRAT связались исследователи в области кибербезопасности, соответствующие кампании приостановились на неопределённый срок. Тем не менее эксперты считают, что в скором времени стоит ждать новую волну подобных атак, поскольку исходный код вредоноса теперь доступен всем желающим.

Среди ключевых возможностей CodeRAT специалисты отмечают следующие:

- Снятие скриншотов.

- Копирование содержимого буфера обмена.

- Получение списка запущенных процессов.

- Завершение определённых процессов.

- Проверка нагрузки на графический процессор.

- Загрузка, выгрузка и удаление файлов.

- Запуск программ.

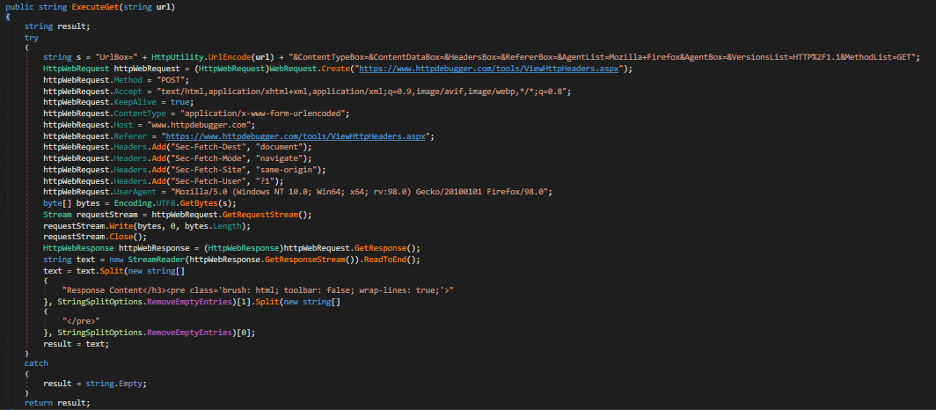

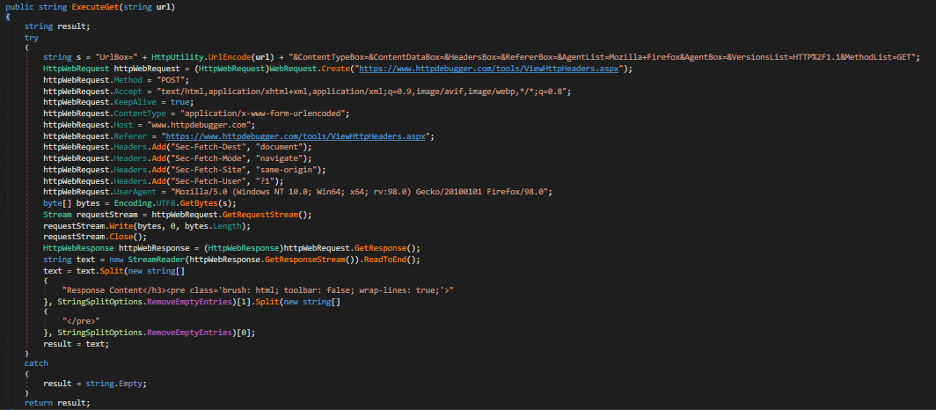

Атакующий может сгенерировать команды с помощью инструмента для командной строки, который не только создаёт, но и обфусцирует их. Для передачи команд вредоносу используется один из трёх методов:

- API бота в Telegram с прокси.

- Вручную.

- Сохраняя команды локально в директории «Мои фотографии».

Если страна, в которой проживает жертва, заблокировала доступ к Telegram, CodeRAT задействует отдельный канал, который может обойти веб-фильтрацию.