«СёрчИнформ», российский разработчик средств информационной безопасности, выпустил агент DLP-системы «СёрчИнформ КИБ» для контроля рабочих станций под управлением macOS. Это решает задачу защиты информации на устройствах Apple, которые ранее оказывались вне периметра контроля ввиду конструктивных особенностей ОС.

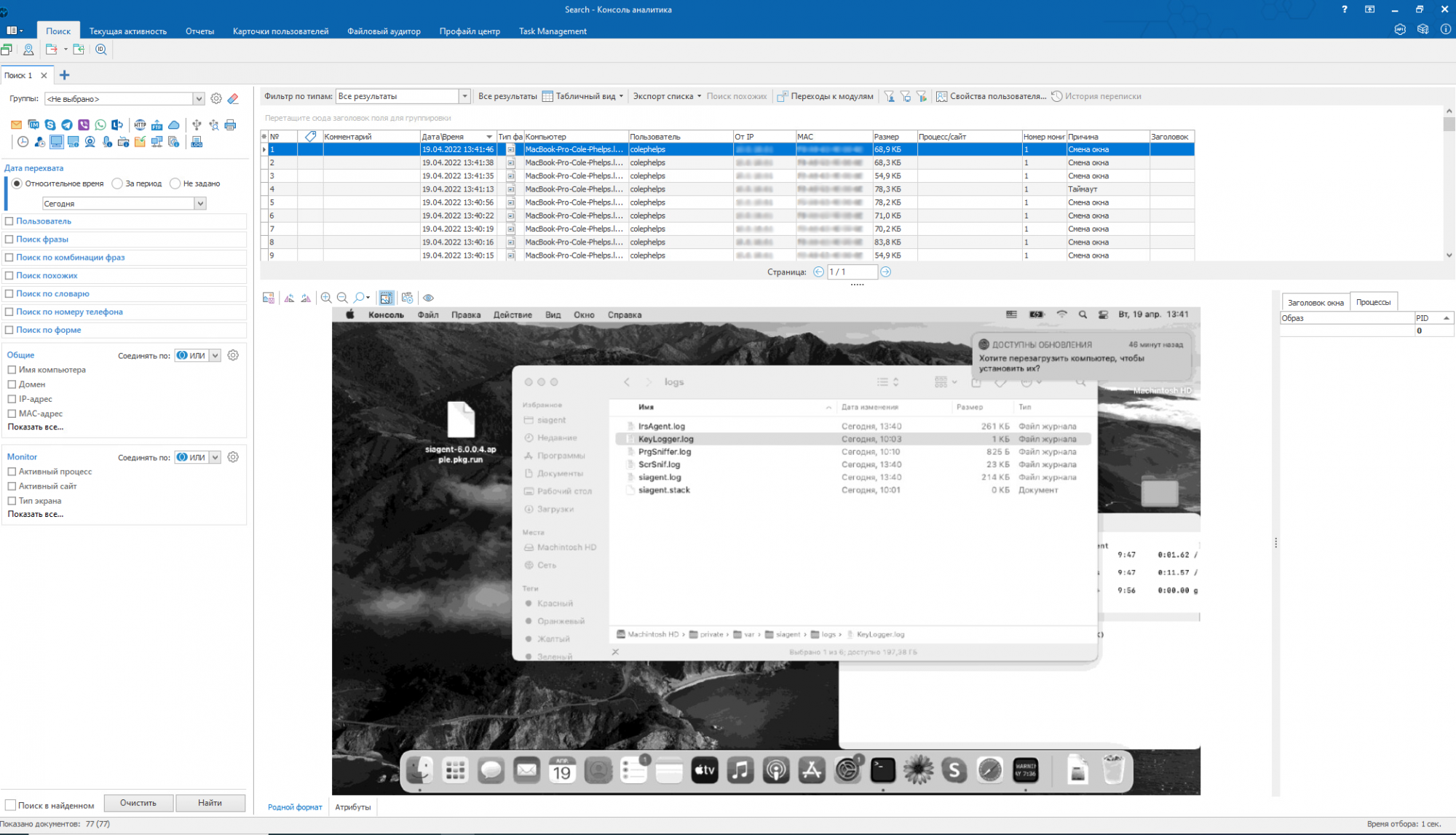

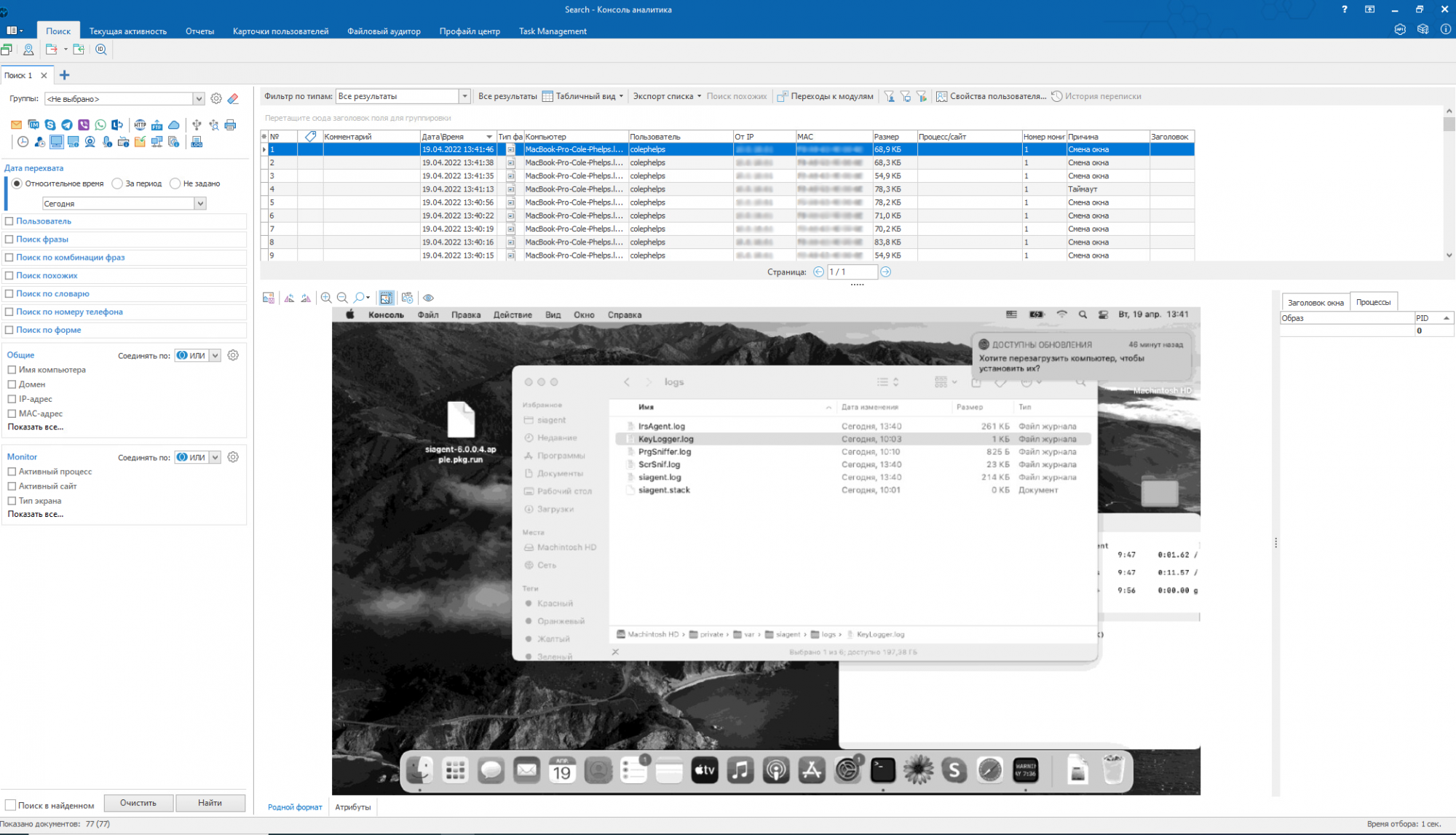

Первая версия КИБ для macOS обеспечивает контроль активности пользователей за ПК. В частности, благодаря модулям Keylogger, MonitorController и ProgramController ИБ-специалисты смогут: записывать и снимать скриншоты экранов по расписанию или в связи с заданными событиями; контролировать текст, вводимый с клавиатуры, и нажатие служебных клавиш; проводить мониторинг активности пользователей в приложениях и фиксировать работу фоновых процессов.

Для устройств на macOS доступны все преимущества КИБ в части поиска, расследования инцидентов и аналитики пользовательского поведения. Работает как автоматическое обнаружение нарушений с помощью политик безопасности, так и детализированный ручной поиск, чтобы изучить, что нарушители делали до, после и в момент инцидента. Снимки MonitorController позволят подкрепить расследования фотодоказательствами. А в отчетах ИБ-служба сможет отслеживать продуктивность и эффективность сотрудников, работающих на устройствах Apple.

«Мы реализуем новый функционал, отталкиваясь от практических задач клиентов. Поэтому уже давно работаем над тем, чтобы дать компаниям возможность защищать любые ПК, не только в Windows-инфраструктуре. В прошлом году, например, все инструменты КИБ стали доступны для Linux, в том числе для отечественных ОС. Поддержка macOS — следующий шаг, и мы уже готовы предложить полноценный контроль пользовательской активности», –комментирует руководитель отдела аналитики «СёрчИнформ» Алексей Парфентьев.

Для пользователей «СёрчИнформ КИБ» для macOS уже доступен продвинутый функционал в составе DLP: карточки пользователей, инцидент-менеджмент, более 30 шаблонов отчетов. Усилить защиту помогает интеграция с инструментами КИБ, которые не зависят от платформы: почтовым карантином и сервисом контроля веб-трафика, реализованным на уровне взаимодействия с почтовым или proxy-сервером. Такая связка минимизирует большинство рисков утечки данных.

В ближайших релизах возможности КИБ для macOS еще вырастут, например, следующие версии будут поддерживать индексацию файловых хранилищ на ПК сотрудников. В перспективе возможности контроля macOS в КИБ сравняются с функционалом для Windows и Linux.