Компания «Ростелеком-Солар» анонсировала новую версию системы управления идентификационными данными и доступом (Identity Governance and Administration, IGA) Solar inRights 2.10. Ключевые усовершенствования коснулись модуля работы с нарушениями политик безопасности. Совокупно новая функциональность позволяет сократить время, необходимое администратору для работы с системой, за счет элементов автоматизации и усиленного аналитического инструментария.

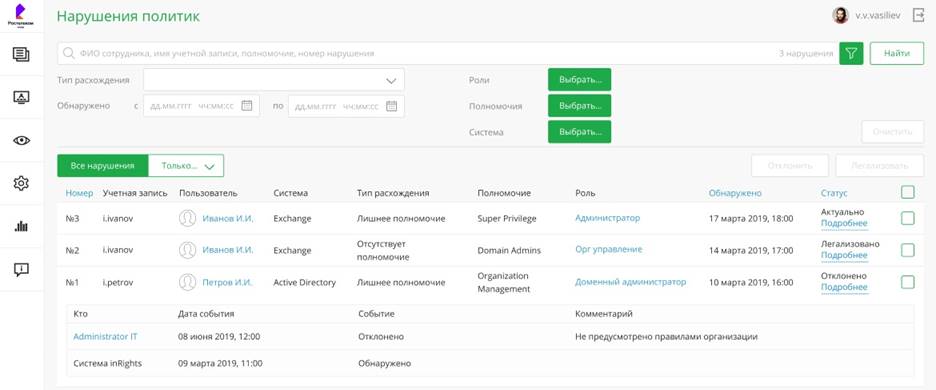

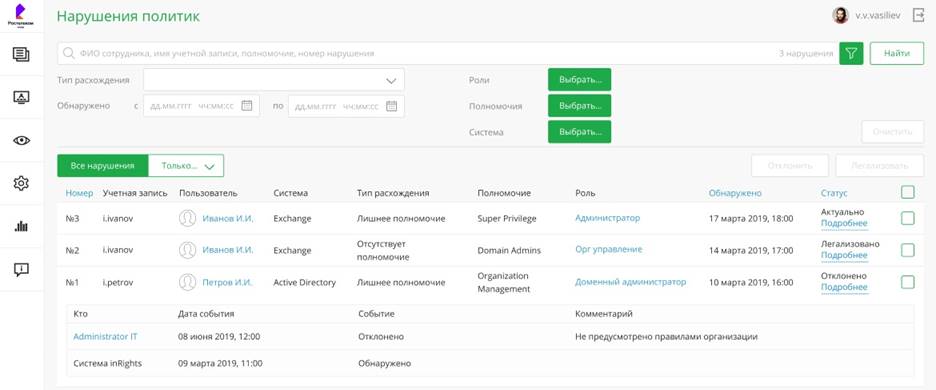

В модуле работы с нарушениями политик доступа появился набор фильтров, которые значительно упростили и ускорили обработку нарушений политик безопасности. Теперь можно быстро сделать выборку нарушений по статусу, по конкретной системе, за определённый период или дату, а также по другим параметрам. По каждому нарушению можно просмотреть детализацию, например, о внесённых при его обработке комментариях. Для проведения расследований ИБ и построения отчетов стала доступной история работы со всеми нарушениями.

Solar inRights 2.10 позволяет не только исправлять выявленные нарушения политик безопасности, но и легализовывать нарушения, если это необходимо в каких-то исключительных случаях. Например, в ситуации, когда требуется срочно предоставить избыточные полномочия сотруднику для экстренного устранения технического сбоя. Это нарушение сразу отразится в системе управления доступом, однако теперь его можно одобрить, указав основания для этого действия либо сформировав заявку на его подтверждение. При легализации без заявки в журнале нарушений появятся дата обработки, исполнитель и комментарии. Если же пользователь сформирует заявку на легализацию, то она отправится по уже заданному маршруту. В ней будет указана полная информация по нарушению, а в журнале нарушений появятся все данные по обработке события.

В новой версии появилась возможность выполнять массовые операции с нарушениями политик безопасности. Например, можно выбрать несколько нарушений по критериям «система», «роль», «полномочие», «дата», «ФИО» и применить к ним массовые операции типа исправить, легализовать и т.п. Эта доработка также сократит время, необходимое администратору на ежедневную работу с системой, и повысит удобство работы с решением.

На это же направлена и появившаяся в новой версии настройка правил автоматической реакции на нарушения. Теперь в графическом конструкторе отдельными блоками вынесены различные условия по настройке правил. Можно выбрать необходимую систему, отобрать нарушения по типу, внести описание нового правила и настроить сценарий реагирования или уведомления по видам нарушений.

«Теперь система управления доступом Solar inRights может сама, например, вернуть права пользователя в бизнес-системе к исходному виду и автоматически уведомить о нарушении специалистов ИБ-службы. Или, скажем, обработать событие как легализованное, при этом заполнив комментарии к легализации. Либо автоматически сформировать заявку на легализацию по определённому маршруту. Это удобный механизм обработки событий, когда участие человека не требуется и есть возможность переложить некоторые действия на машину, тем самым высвободив время квалифицированных специалистов», – отмечает руководитель направления Solar inRights компании «Ростелеком-Солар» Дмитрий Бондарь.

По просьбам текущих клиентов Solar inRights модуль работы с заявками дополнен возможностью запросить для пользователя набор ролей, идентичный тому, которым обладает его коллега. Эта функция необходима для обеспечения непрерывности работы в нестандартных ситуациях. Например, в случае болезни или увольнения сотрудника, обладавшего какими-то специфическими правами в системе, которых нет у его коллег в бизнес-подразделении.

В заявке на набор ролей «как у другого» нужно указать «пользователя-бенефициара» (кому назначается роль) и «пользователя-эталона» (чьи роли назначаются бенефициару). Система формирует список ролей для заявки, в который входят отсутствующие у бенефициара и имеющиеся у эталона роли. Причем только те роли, которые может запросить инициатор заявки в соответствии с настройками видимости ролей для инициатора в интерфейсе Solar inRights. В уже оформленную заявку можно в любой момент внести изменения, например, установив новый срок назначения ролей, набор бенефициаров, лишние или дополнительные роли и т.п.