Эксперты в области кибербезопасности из команды Wordfence обнаружили ботнет, насчитывающий 20 000 сайтов на WordPress, которые участвуют в компрометации других инсталляций этого движка.

Цель ботнета — заполучить в свое распоряжение как можно больше ресурсов, которые работают с популярной CMS.

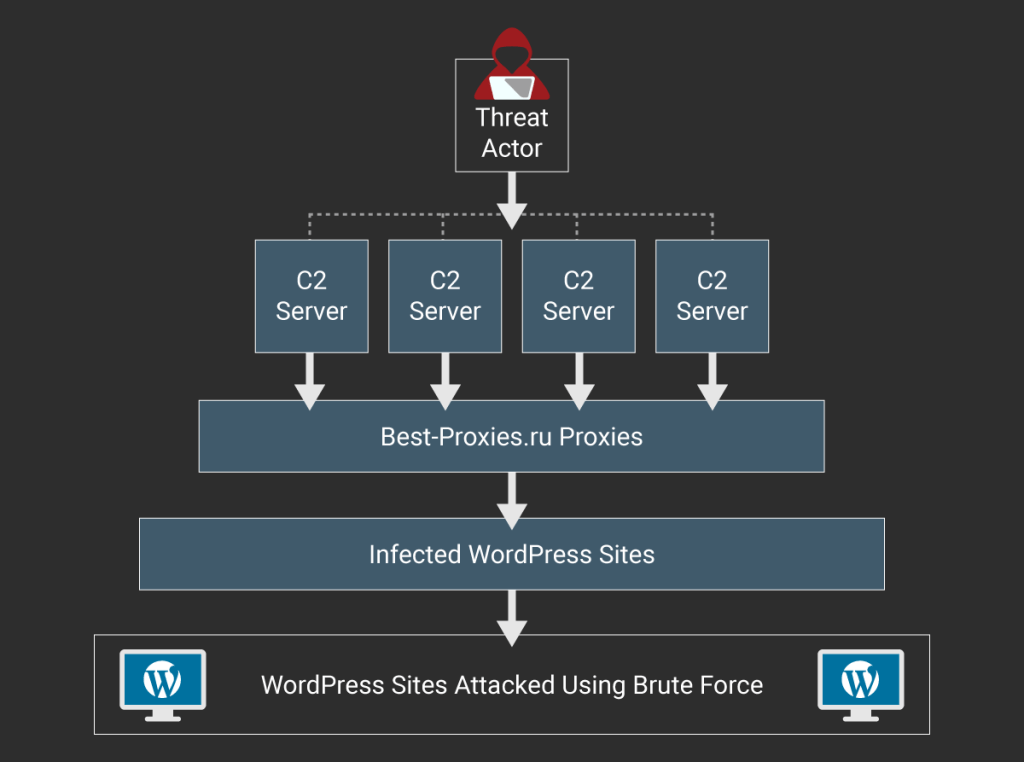

«Киберпреступники используют связку из четырех командных серверов C&C для отправки запросов около 14 000 прокси-серверам, за которыми стоит российский провайдер best-proxies[.]ru», — говорится в отчете, опубликованном WordFence.

«Они используют эти прокси для анонимизации трафика самого командного центра. Проходя через эти прокси-серверы, запросы отправляются на 20 000 зараженных сайтов на движке WordPress. На этих ресурсах работает скрипт, который атакует другие сайты с этой CMS».

В итоге ботнет осуществляет банальную атаку вида брутфорс, причем он уже сгенерировал более 5 миллионов запросов аутентификации. Ботнет предпринимает попытки аутентификации XML-RPC для доступа к привилегированным аккаунтам.

Интерфейс XML-RPC позволяет пользователям удаленно публиковать контент на сайтах под управлением WordPress, используя API. Этот интерфейс располагается в root-директории установки WordPress, в файле xmlrpc.php.

К сожалению, интерфейс предоставляет брутфорсерам отличную возможность для атаки — количество API-запросов ничем не ограничивается. Схема атаки выглядит так:

Как только ботнету удается скомпрометировать очередной сайт, управляемый популярной CMS, он начинает участвовать в атаках на такие же ресурсы.