Компания Indeed ID разработала первую на российском ИБ-рынке технологию сетевой виртуальной смарт-карты, которая полностью эмулирует поведение аппаратных ключевых носителей и позволяет выполнять полный набор операций, поддерживаемый физическими аналогами.

Современные компании все шире используют технологии электронной цифровой подписи, строгой аутентификации пользователей и шифрования данных. Для этого предприятия разворачивают инфраструктуру открытых ключей (PKI, Public Key Infrastructure). Данные технологии требуют наличия у сотрудников персональных носителей ключевой информации: смарт-карт и USB-токенов. Если пользователь забыл устройство дома, потерял его или оно вышло из строя, доступ к данным и их защита становятся невозможны.

Компания Indeed ID разработала технологию сетевой виртуальной смарт-карты Indeed Enterprise AirKey, исключающую необходимость применения аппаратной составляющей при использовании смарт-карт в рамках инфраструктуры PKI.

Виртуальная смарт-карта Indeed AirKey Enterprise полностью эмулирует поведение физической смарт-карты и позволяет выполнять весь спектр операций и пользовательских сценариев, доступный аппаратным ключевым носителям: электронно-цифровая подпись, расшифровка данных, двухфакторная аутентификация пользователей, организация доступа в режиме Single Sign-On.

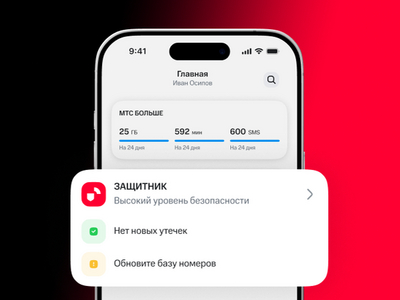

Разработанная технология реализует виртуальную смарт-карту несколькими способами. В одном случае физический носитель заменяется специальным хранилищем ключей и цифровых сертификатов на сервере системы, в другом - роль персонального ключевого носителя выполняет смартфон с установленным на него приложением AirKey.

Работа виртуальной смарт-карты Indeed AirKey Enterprise осуществляется в соответствии со штатными протоколами, интерфейсами и механизмами PKI-инфраструктуры. Так же, как обычные криптографические ключевые носители, для выполнения криптоопераций виртуальная смарт-карта использует стандарт PKCS#11 и интерфейс Microsoft CryptoAPI.

В зависимости от реализации технологии виртуальной смарт-карты, закрытые ключи шифрования хранятся в зашифрованном виде в базе данных на сервере системы или в защищенной памяти смартфона и не передаются на ПК пользователя. Все криптографические операции, соответственно, также выполняются на сервере системы или на смартфоне пользователя. При таком подходе закрытые ключи не могут быть скомпрометированы злоумышленником или вредоносным ПО на рабочем месте сотрудника.

Для обеспечения безопасности выполняется шифрование каналов связи между всеми элементами системы (сервером, ПК и/или смартфоном пользователя) с применением асимметричных алгоритмов шифрования по протоколу TLS. На ПК пользователя доставляется уже готовый результат криптооперации.

Отсутствие аппаратной составляющей определяет ряд преимуществ виртуальной смарт-карты по сравнению с традиционными ключевыми носителями. Для получения смарт-карты не требуется личный визит сотрудника к оператору системы — доставка виртуальной смарт-карты на компьютер пользователя осуществляется удаленно. Для специалистов ИБ значительно упрощается процедура изъятия карты из системы: чтобы прекратить ее использование администратору достаточно выполнить удаленный отзыв смарт-карты с уничтожением закрытых ключей.

Для операционной системы компьютера и целевых приложений, с которыми работает пользователь, виртуальная смарт-карта неотличима от физического аналога. Исключая из процесса использования PKI-инфраструктуры аппаратную составляющую на стороне пользователя, виртуальная смарт-карта Indeed Enterprise AirKey позволяет сделать этот процесс непрерывным и более эффективным.